web11

题目地址:链接

网站名为robots,那么打开robots.txt

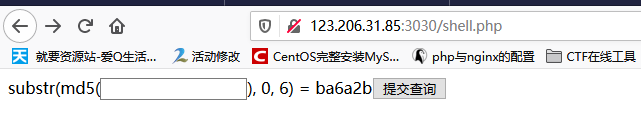

发现shell.php

批量产生md5,碰撞前六位,脚本如下

import hashlib

def makemd5(s):

return hashlib.md5(s.encode('utf-8')).hexdigest()

for i in range(1,99999990):

if(makemd5(str(i))[0:6]=='0c3d19'):

print (i)

break

提交碰撞好的md5,即可得到flag。

web12

题目死了,暂时不做

web13

抓包,看请求头。

解密base得到flag

flag{4042ce51148d3b8a653acc6ba810ced1}

web14

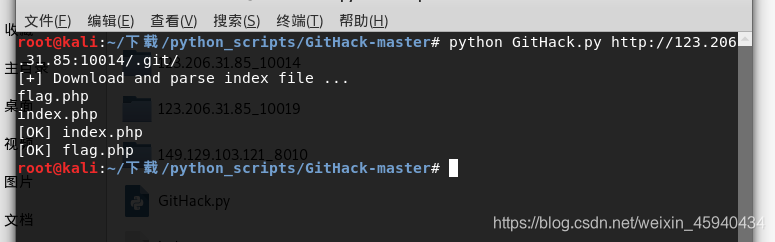

根据提示,发现是GIT源码泄露,使用githack

打开flag.php 得到flag

web15

根据提示VIM编辑器。

了解到vim编辑器非正常关闭会产生*.swp文件。

试着查询123,提示不是这里 不是这里

把1ndex 改成index,id改为swp

index.php?id=swp&submit=提交查询#