感谢ctf show平台提供题目

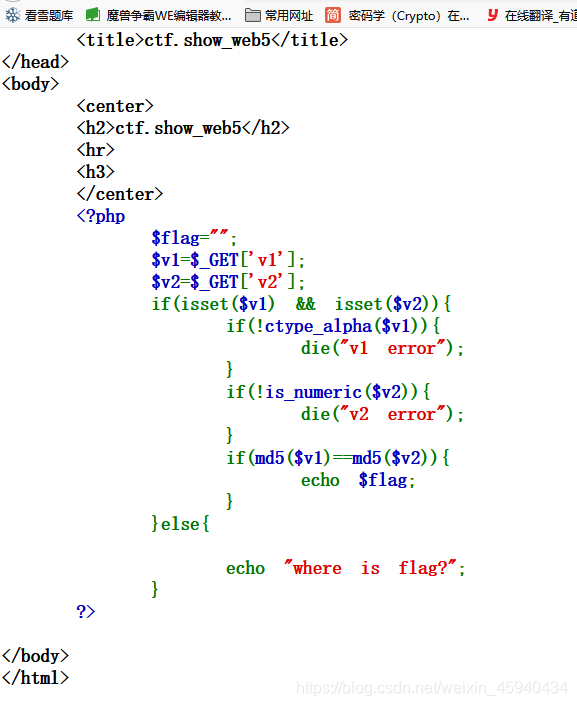

打开一看web5,我们就知道是代码审计。

看题目要求的三个条件v1是字符,v2是数字,且v1 与 v2的MD5值相同。

这里就有php md5漏洞 的知识点了。

PHP在处理哈希字符串时,会利用”!=”或”==”来对哈希值进行比较,它把每一个以”0E”开头的哈希值都解释为0,所以如果两个不同的密码经过哈希以后,其哈希值都是以”0E”开头的,那么PHP将会认为他们相同,都是0。

常见的payload有

QNKCDZO

240610708

s878926199a

s155964671a

s214587387a

s214587387a

于是提交就得到了flag。

?v1=QNKCDZO&v2=240610708

原创文章不易,点个赞再走吧。