感谢ctf show平台提供题目

打开题目文件,首先我们看到的是很正常的文本。

这时我们打开我们的显示隐藏文字,才能看到隐藏信息。

我们在尾部发现一堆中文 和英文的逗号交替出现。

我们把英文逗号替换成0,中文逗号替换成1.

我们直接复制这串二进制是复制不出来的,需要把隐藏文字关了才能复制出来。

(选中→字体→取消勾选隐藏文字)

转成字符串得到了这个提示:

(这里我疏忽了,原本想打的是offset:0x3490,少打了一个,但不影响做题。)

offse:0x3490

我们根据提示,使用010editor打开文件,找到偏移量 0x3490的地方.

在上面发现了一串密文,一看全是大写字母+数字,那么base32解密一下。

这里的得到了提示:

key:14位的纯数字

再接着往下看0x3490 的地方。

通过与上面的文件头对比,我们发现这个也是一个doc文件,但文件头却被损坏了,那么我们手动修复文件头。加入50 4B 03 04

另存为doc文件,并打开。

通过换行符,我们能看到下面是有隐藏文字的,当我们尝试修改字体颜色的时候,发现无法进行操作。

随便打入几个字符,右边出现保护提示。

点击停止保护,会让我们输入密码,根据之前的提示,我们要输入14位的纯数字密码,才能继续编辑。

接下来有俩种方法,进行破解。

一、爆破

修改密码长度为14,字符为 数字

这个就不演示了,因为爆破时间太长,况且我们有简单方法。

二、绕过

通过另存为html页面,查看文档内容。

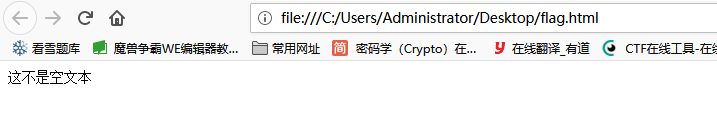

正常浏览器打开:

F12翻到尾部,解密base64,即可得到flag

结语:

菜鸡的cc师傅,将会持续写出100篇高质量的CTF题目,供大家进行CTF的入门以及进阶,如果觉得文章对您有所帮助,欢迎关注一下cc师傅。

原创文章不易,点个赞再走吧。