20199113 2019-2020-2 "práctica ataque a la red y la defensa", la tercera semana de trabajo

1. El contenido de Práctica

1.1 Red de Capitol

Antes del comienzo del ataque, la organización obtiene a través de encuestas o alguna información personal. detalles de la organización, tales como el uso específico del nombre de dominio, rango de direcciones de red, puede acceder directamente en la dirección de red y servicios IP de Internet. Para los individuos, se puede comprobar la información de identidad, información de contacto y un poco de privacidad personal para los individuos después de la invasión, completamente preparado.

(1) información de búsquedas por Internet y la minería

(2) las consultas DNS e IP

(3) Investigación topología de red

1.2 Exploración de red

El propósito es detectar exploración de red de la red objetivo de encontrar tantas conexiones como el blanco, el sondeo más vulnerabilidades de seguridad que puedan existir. Se divide en varias partes exploraciones de acogida, escaneo de puertos, escaneo de vulnerabilidades, servicios OS / red y otra identificación.

1.3 Red de enumeración

Se identifica debilidades más específica y suficiente exploración, para encontrar la clave de entrada de datos realmente puede atacar, y atacar a las necesidades del proyecto. La enumeración es una conexión de red activa para el host de destino, se va a registrar. La principal enumeración preventiva servicio de red medida o deben dejar de usar un protocolo de red inseguros, a los servicios de red innecesarios cercanos y configuración de seguridad mejorada. comúnmente utilizado tecnologías de red, incluyendo el servicio de Internet enumeración de captura de bandera, los servicios de la enumeración de red comunes, como red de plataformas UNIX enumeración del servicio, la plataforma de red de Windows servicios de enumeración.

2. práctica

2.1 Capitol Red

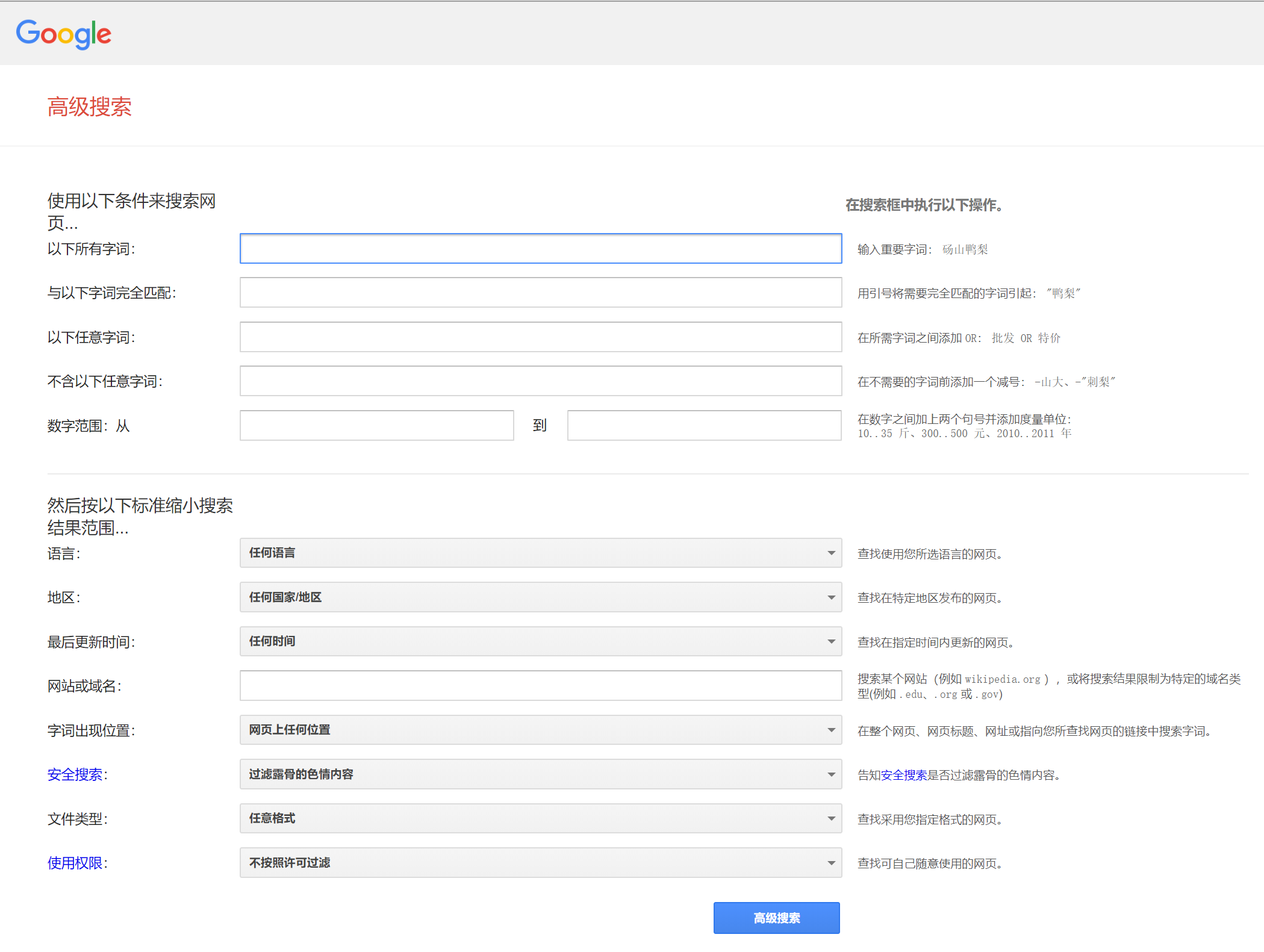

2.1.1 Búsqueda y Minería avanzadas habilidades

2.1.2 consulta DNS e IP

DNS y administración de la infraestructura IP

ICANN: basado en el principal responsable de la coordinación de Internet varios tipos de identificadores asignados de trabajo, incluyendo el nombre de dominio DNS, la dirección y el índice de parámetros de red protocolo de comunicación IP y un número de puerto, y mantiene la correspondencia entre es asegurar la premisa fundamental de la operación normal de Internet.

ASO: responsable de la distribución uniforme de las direcciones IP

de la GNSO: responsable de los nombres de dominio de nivel inicial generales en la distribución, incluyendo .com, .net, .edu, .org y .info

CNNSO: dominio territorial responsable de la distribución, incluyendo .cn, .us espera

Primera visita whoisSoft.com información sobre el baidu.com URL de consulta. Podemos obtener registro de DNS y la información de contacto

Abrir uso cmd nslookup baidu.comconsulta de dirección IP

En whoisSoft.com obtener información específica de entrada ip 220.181.28.148

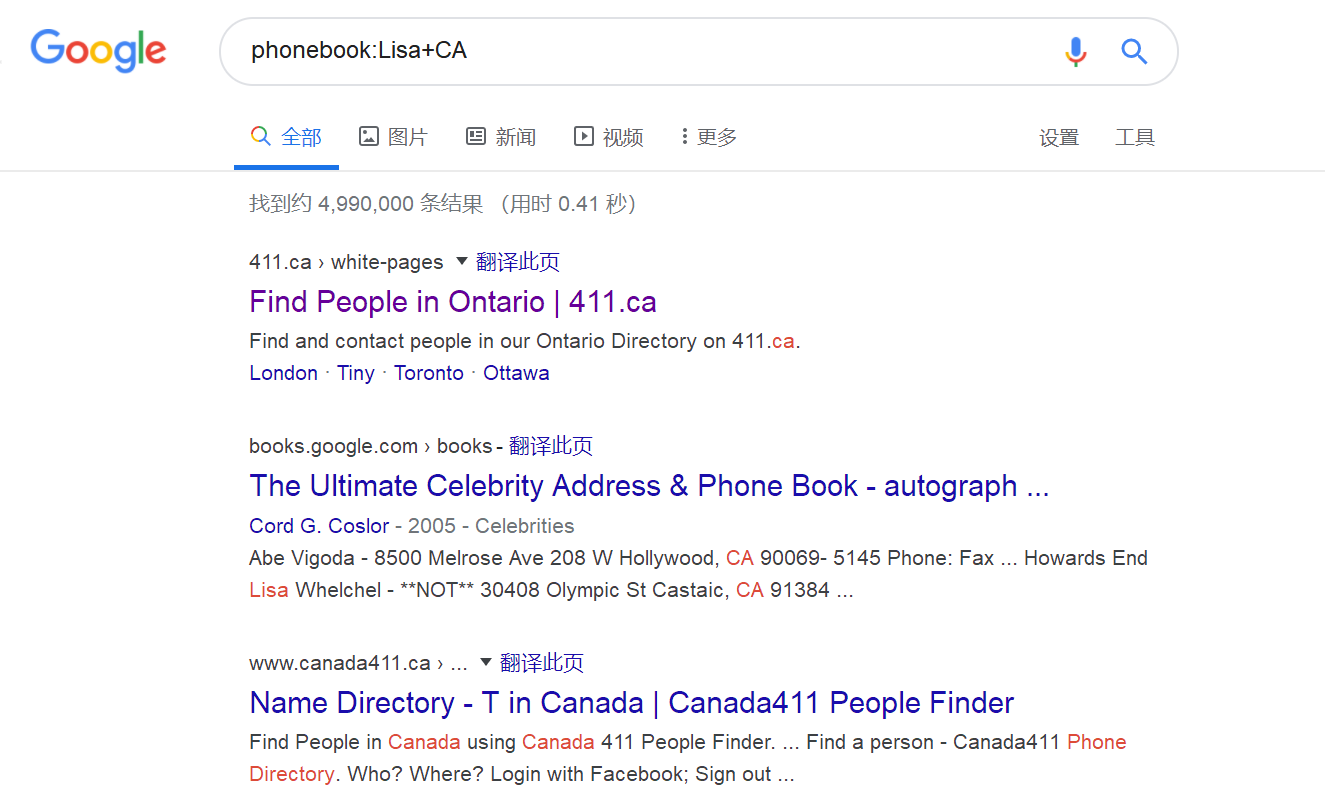

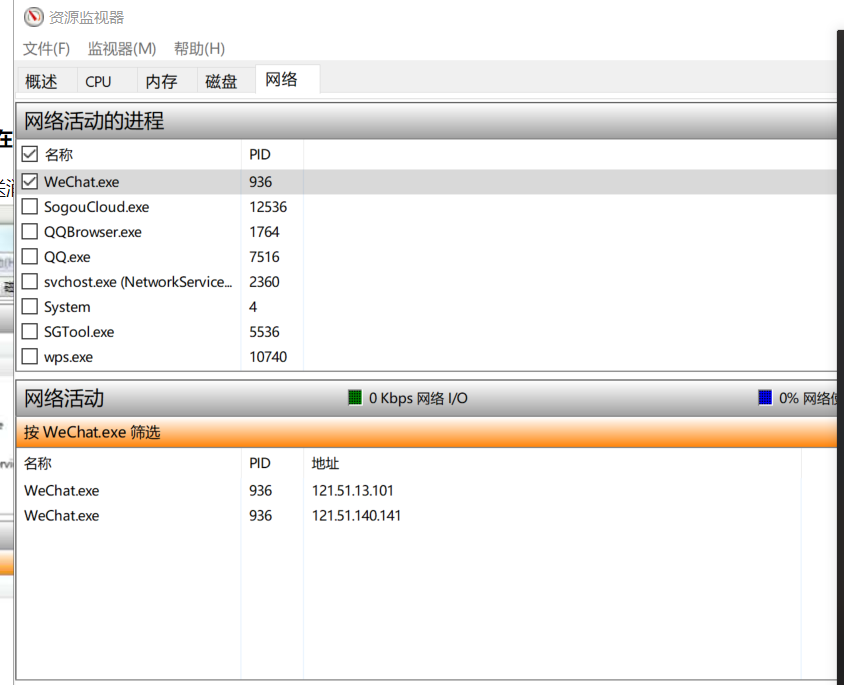

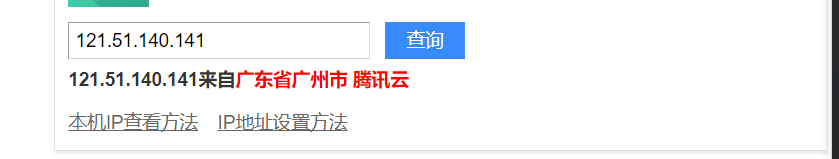

2.1.3 intento de BBS \ QQ \ MSN compinche consulta la dirección IP y la ubicación

Abrir Monitor de recursos, seleccione weixin.exe, intente enviar un mensaje con un amigo, las otras respuestas pueden obtener su dirección IP, la transmisión de datos del teléfono será más

Encuentra IP WHOIS

2.2 uso nmap

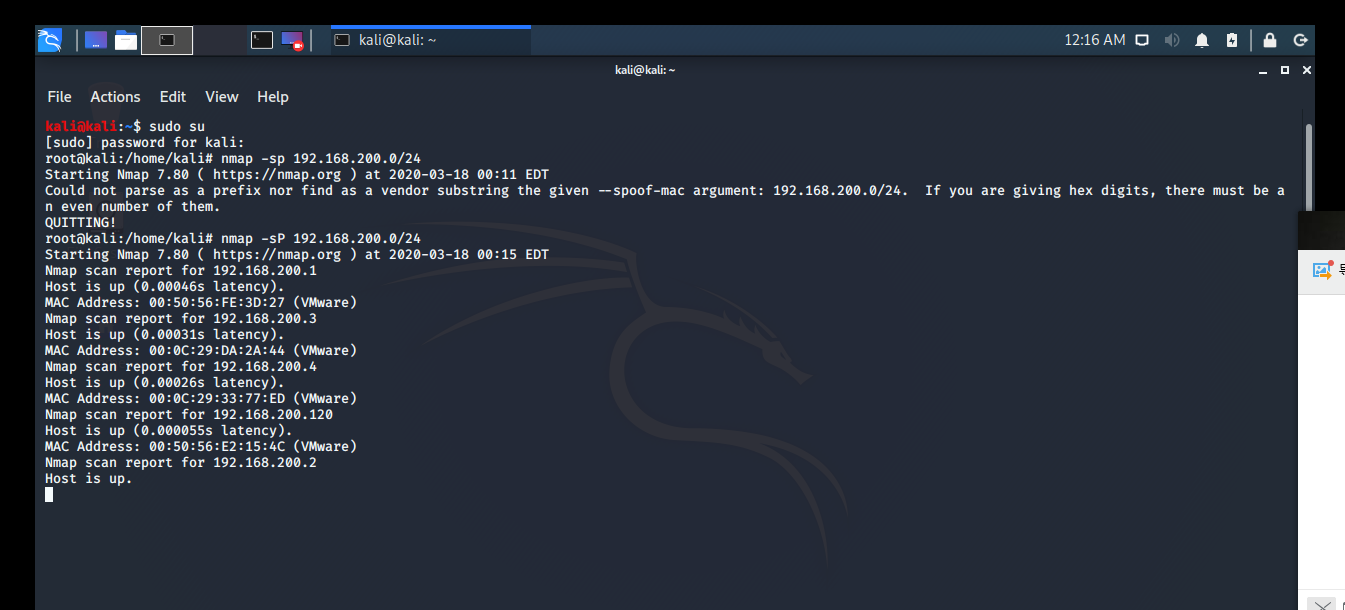

software de fuente abierta para el uso de Nmap para escanear el avión no tripulado ambiente, responda a las siguientes preguntas y dar órdenes operativas

1. drone dirección IP está activo

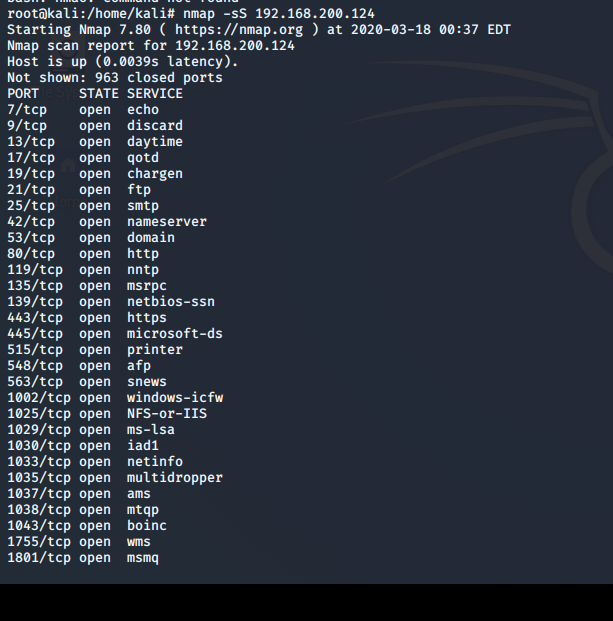

2. ¿Qué drone abiertos los puertos TCP y UDP

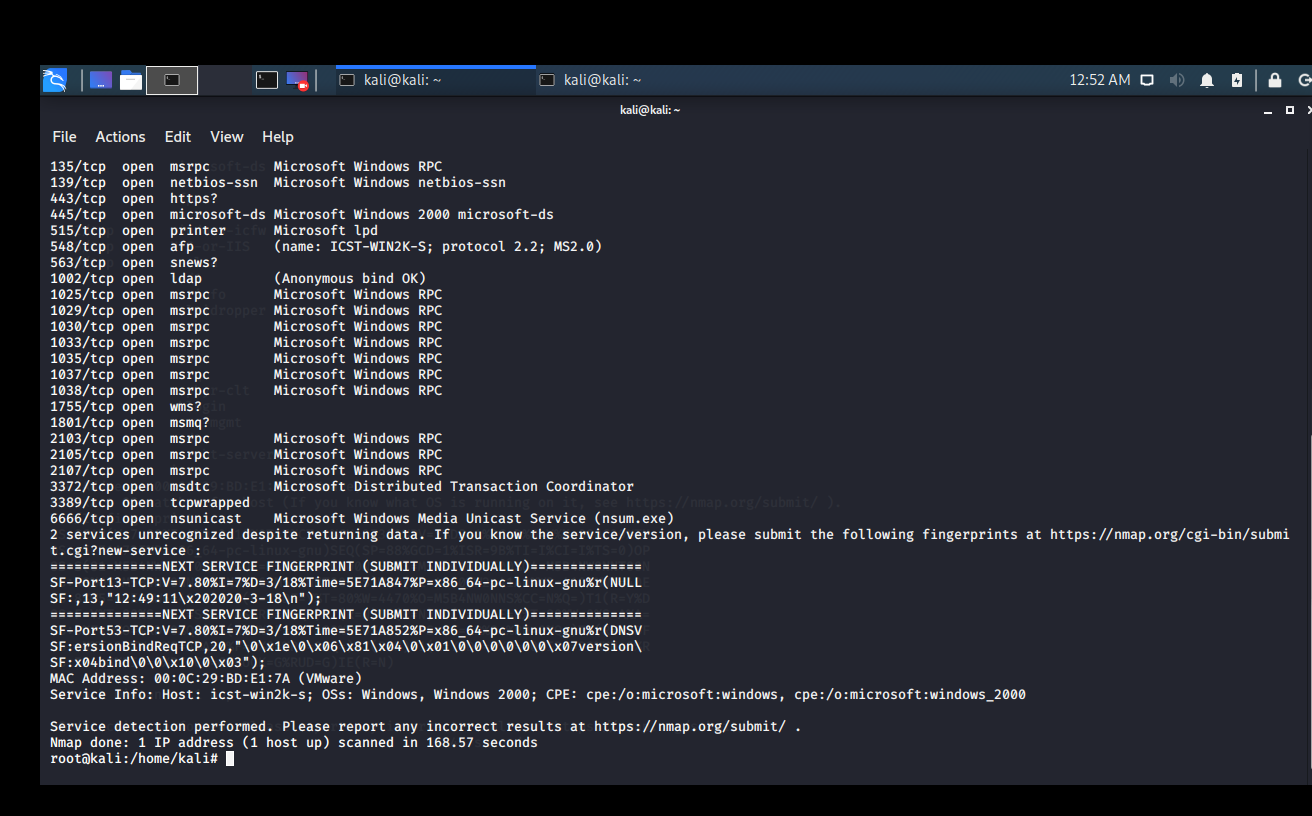

3. ¿Qué sistema operativo instalado avión no tripulado? ¿Qué número de versión?

¿Qué servicios de red están instalados en un avión no tripulado 4 blanco

Comprobar avión no tripulado IP está activo

Ver avión no tripulado puerto TCP abierto

Compruebe su sistema operativo y versión instalada número de aviones no tripulados

Ver instalado servicios de red con aviones no tripulados

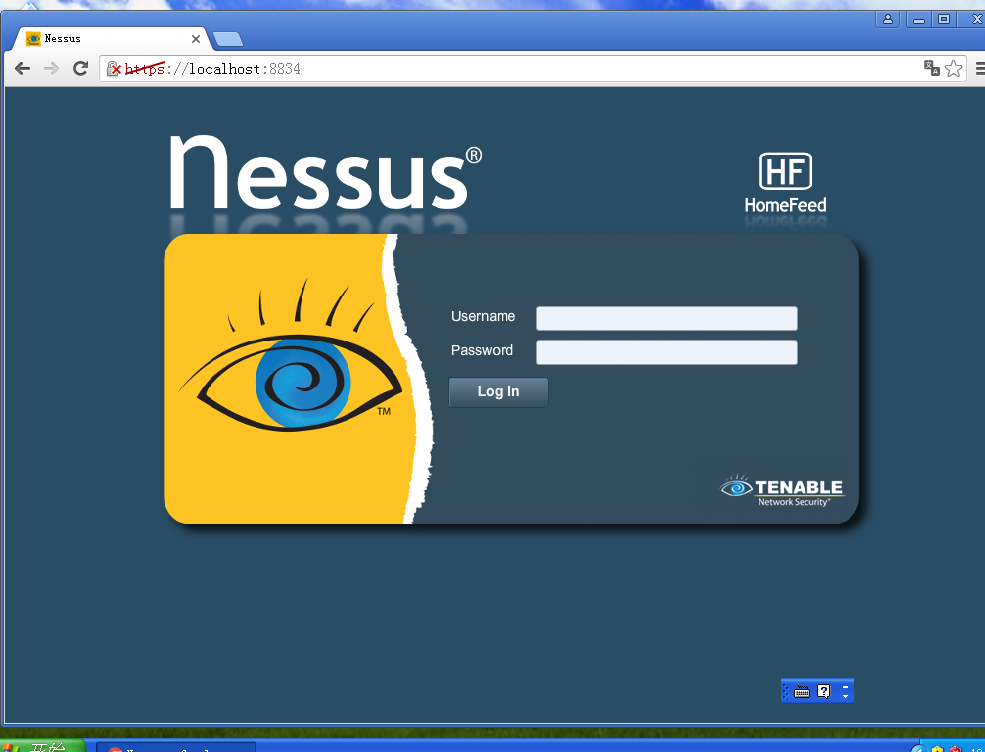

la práctica de Nessus

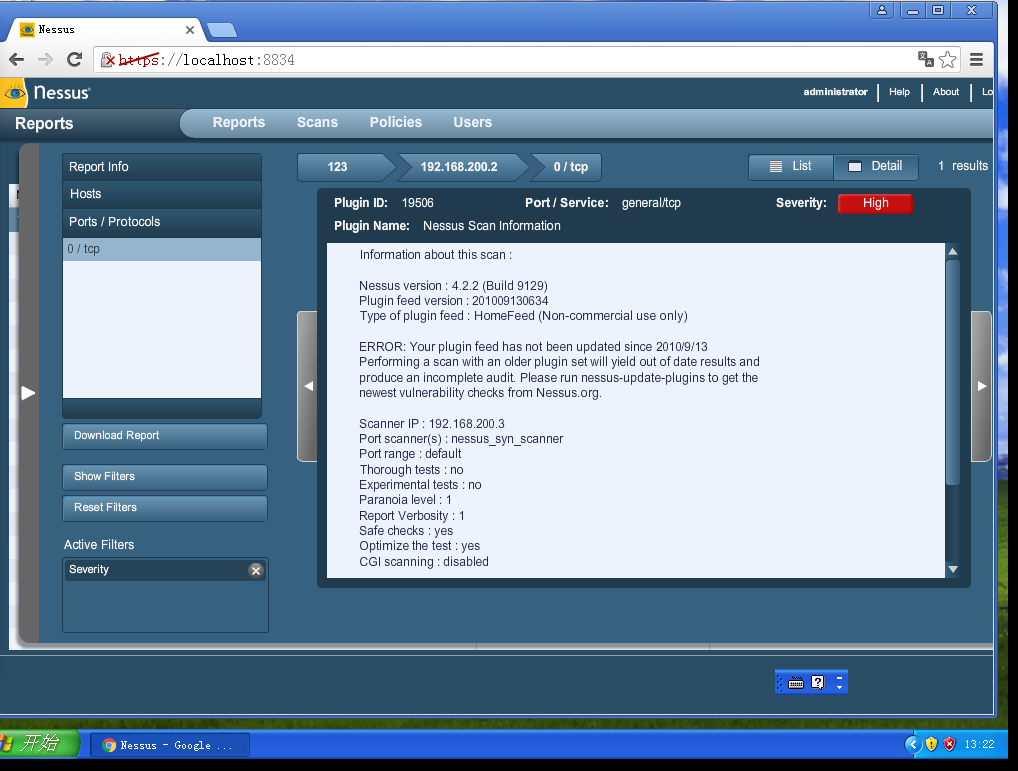

Nessus a utilizar aviones no tripulados para explorar el entorno, respondió: abrir los puertos en el avión no tripulado, hay lagunas servicios de red en cada puerto avión no tripulado.

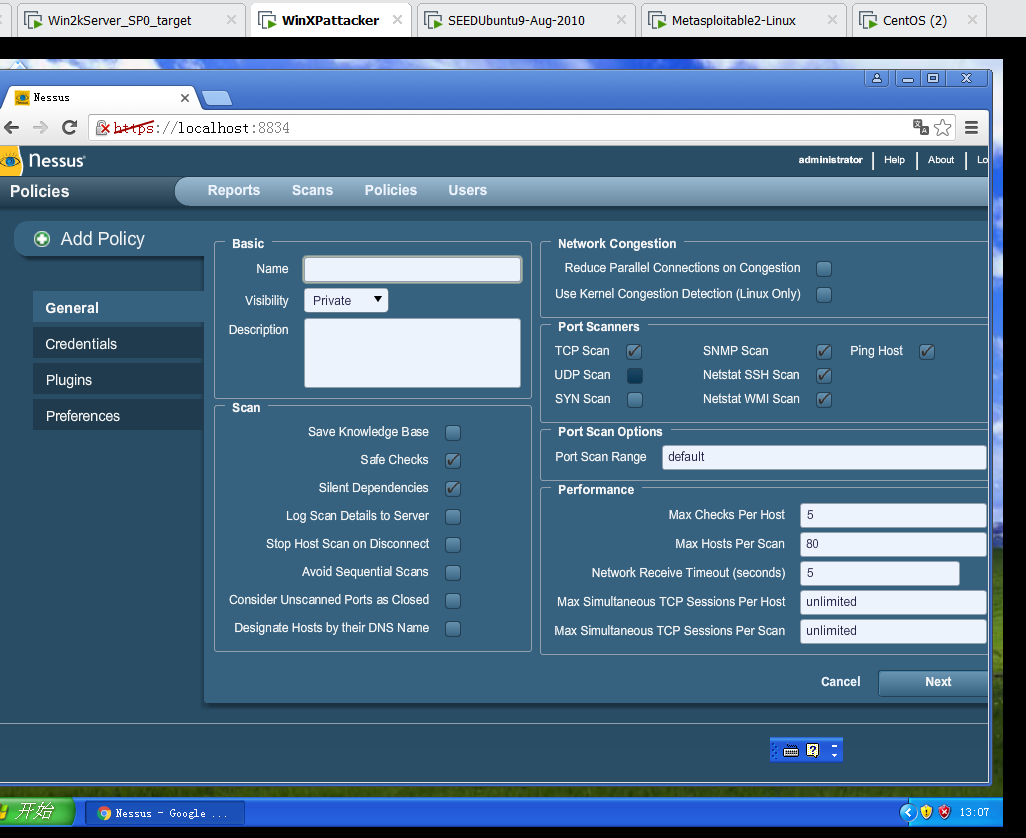

Uso de Windows Nessus ataque de la máquina herramienta, escriba la dirección del navegador https: // localhost: 8834 Nombre de usuario de inicio de sesión es administrador, la contraseña es mima1234

Haga clic en Directivas, haga clic en Agregar para agregar una estrategia de exploración, después de añadir software para volver a entrar en él, de lo contrario no puede ser el siguiente paso

Agregar un análisis

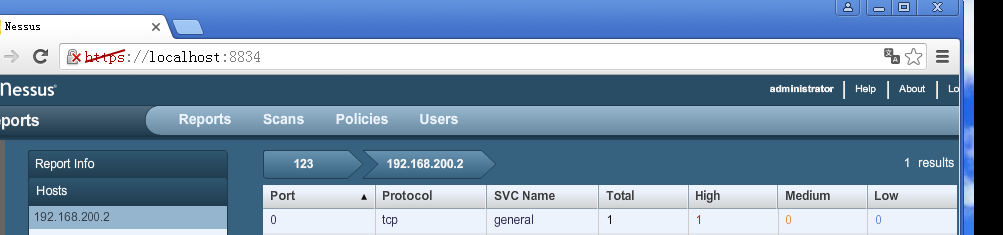

Los resultados del análisis son como sigue

3. Los puestos de trabajo de práctica

Buscar su huella en línea a través de motores de búsqueda, y confirmar a sí mismo de privacidad y fugas de información.

4. Problemas y soluciones de aprendizaje encontrado

Nessus no se puede instalar en Kali, también intentos. . .

Ver drone puerto TCP abierto después de los problemas.

5. Resumen práctica

Aprender mucho a través de la práctica, hay algunos pequeños problemas pueden ser resueltos a través de los esfuerzos y, por último, gracias Sunqi largas y Huang Xuanxi de orientación a los estudiantes y ayuda! !