题目

背景介绍

安全工程师"墨者"最近在练习SQL手工注入漏洞,自己刚搭建好一个靶场环境Nginx+PHP+MySQL,PHP代码对客户端提交的参数未做任何过滤。尽情的练习SQL手工注入吧。

实训目标

1.掌握SQL注入原理;

2.了解手工注入的方法;

3.了解MySQL的数据结构;

4.了解字符串的MD5加解密;

解题方向

手工进行SQL注入测试,获取管理密码登录。

解题步骤

启动靶场环境,得到测试地址

http://219.153.49.228:40149/

访问页面,寻找sql注入点,访问注入页面。

http://219.153.49.228:40149/new_list.asp?id=1

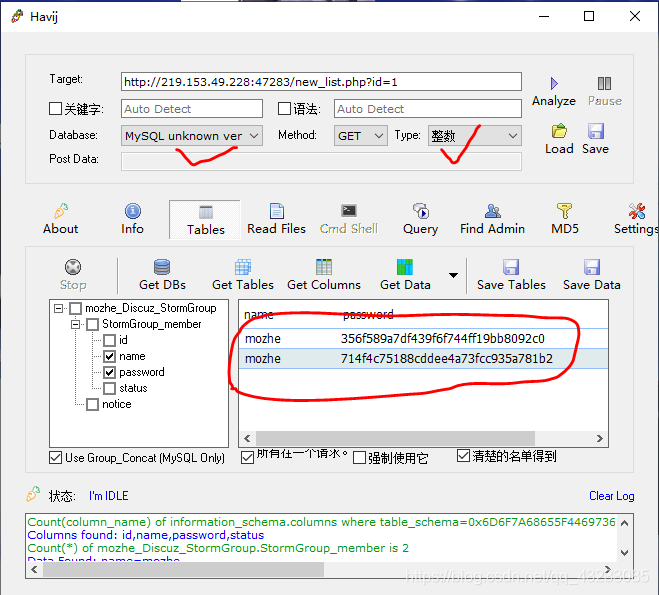

使用sql注入工具,如sqlmap或穿山甲,进行注入测试。

本次使用Havij进行注入。

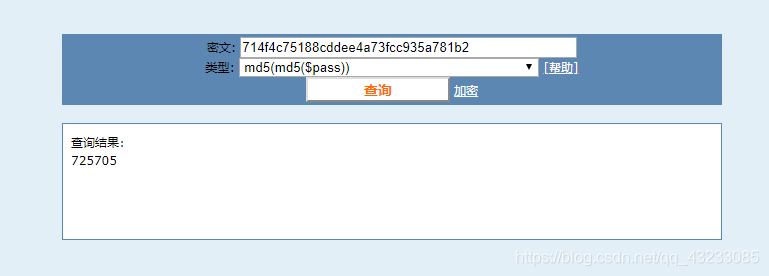

对密码密文进行MD5解码,得到密码明文,解码网址如下

cmd5.com

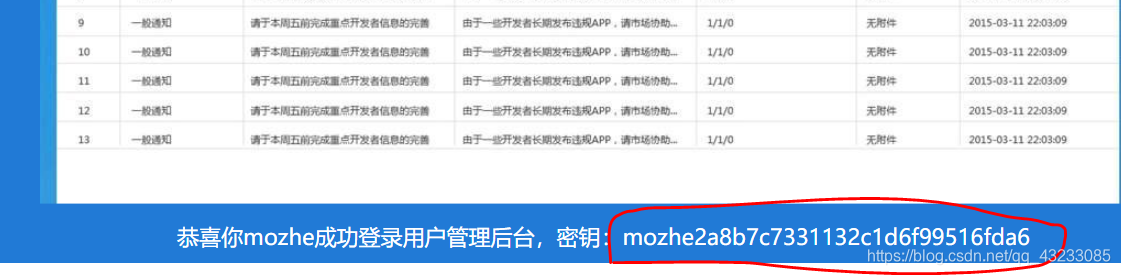

使用得到的用户名和密码登录后台,发现key。

提交key即可。