web1

f12

web2

ctrl+u

web3

bp抓包看响应头

web4

文件在robots.txt里

web5

index.phps

web6

www.zip泄露,访问fl000g.txt

web7

访问/.git/index.php

web8

.svn泄露,直接访问.svn

web9

index.php.swp

web10

cookie中

web11

通过dns检查查询flag https://zijian.aliyun.com/ TXT 记录,一般指为某个主机名或域名设置的说明。

TXT记录一般指为某个主机名或域名设置的说明

web12

最下面有

访问/admin/,输入admin,372619038即可得到flag。

web13

f12,在下面找到document.pdf,下载下来得到后台页面,用户名和密码,登录得到flag。

web14

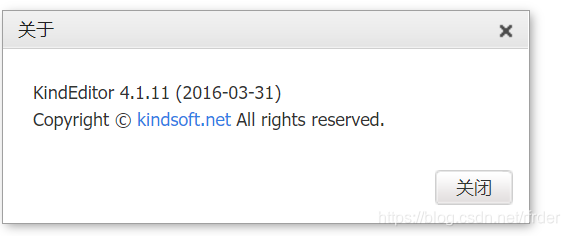

挺怪的一道题,根据提示说是editor,我没领会到是存在/editor,还在f12里找编辑器的信息。还有一点就是dirsearch扫的太慢了,跟站有关系。

知道了/editor后打开,发现是一个kindeditor的编辑器,这题也因此误打误撞解了出来,我第一反应是利用它的上传漏洞,看了一下版本确实符合:

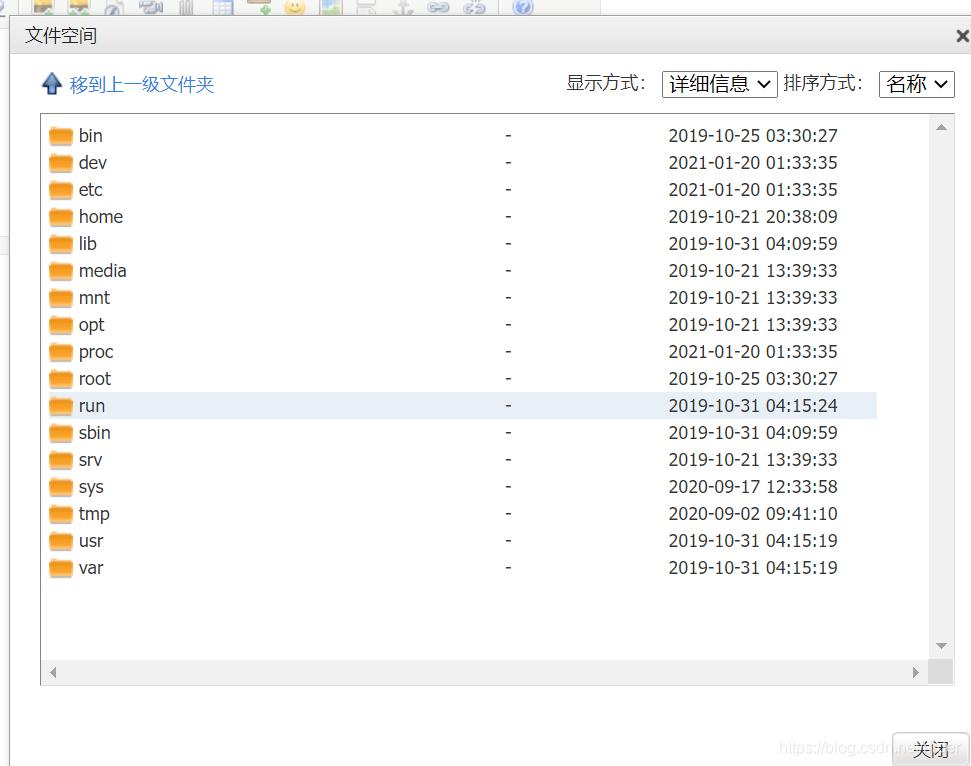

然后试一下文件上传,结果发现直接可以访问文件空间:

然后找到flag在哪,直接访问即可。

web15

这题虽然可能有些脑洞,但是其实就是信息的收集,一旦泄露了邮箱,就可以去查询这个邮箱的相关信息,甚至可以社工了。

在页面最下面找到QQ邮箱,访问/admin 点忘记密码,密保问题是问所在地,和QQ号上的所在地是一样的,直接填西安就可以重置密码然后登录得到flag。

web16

PHP探针还真是我不知道的东西,上网查了一下:

php探针是用来探测空间、服务器运行状况和PHP信息用的,探针可以实时查看服务器硬盘资源、内存占用、网卡流量、系统负载、服务器时间等信息。是一个查看服务器信息的工具。

比如查看服务器支持什么,不支持什么,空间速度等等状况!

常见的PHP探针页面大概有这些:l.php、p.php、tanzhen.php、tz.php和u.php等。

经过测试时tz.php,雅黑的探针。在里面找到phpinfo,点一下就可以跳到phpinfo的页面,在里面找flag即可。

web17

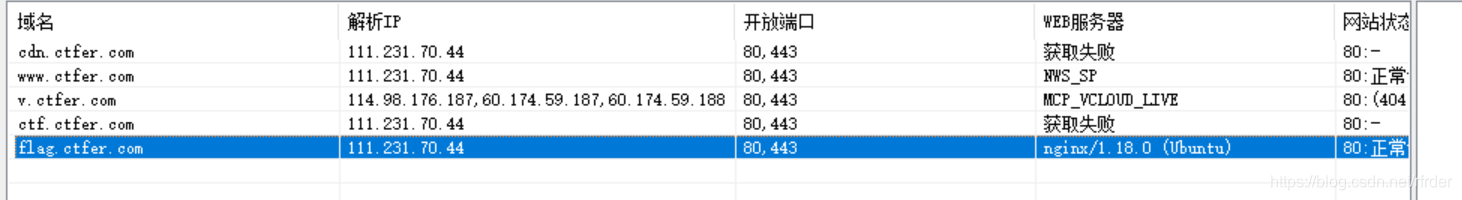

找一下子域名:

111.231.70.44

web18

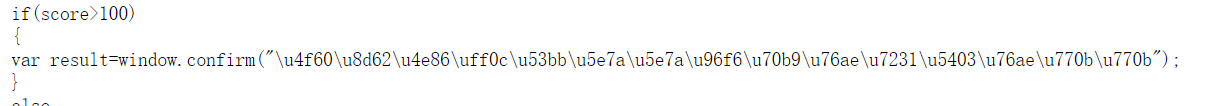

js写的游戏,看一下js的源码:

你赢了,去幺幺零点皮爱吃皮看看

访问110.php即可得到flag。

web19

自己太菜了。。以为知道了加密方式,来反向解密输入的pazzword,但是突然想起来自己不会js…最后一看WP,原来是直接POST 提交用户名和密码就可以,这样可以避免javascript的加密。还是自己太菜了。。

web20

扫目录扫到/db/目录,但是没法直接访问,上网查了一下存在/db/db.mdb,下载下来打开在里面就可以找到flag。

mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱裤了。

基本上这个文件泄露就拖库了,然后在真实渗透中可以获得各种有用的信息,甚至各种用户名密码,然后登后台拿shell指日可待。