目录

- 1.本次讲座的学习总结

- 2.学习中遇到的问题及解决

- 3.本次讲座的学习感悟、思考等

- 4.“量子加密”最新研究现状

- Towards Quantum Communications with Satellites

- Robust Encryption of Quantum Medical Images

- Quantum polarized image encryption — A secure communication

- Comparison of classical and quantum cryptography using QKD simulator

- Quantum-Safe Metro Network With Low-Latency Reconfigurable Quantum Key Distribution

- 参考资料

课程:《密码与安全新技术专题》

班级:1892

姓名:杨静怡

学号:20189230

上课教师:孙莹

上课日期:2019年3月12日

必修/选修:选修

1.本次讲座的学习总结

讲座主题:量子密码基础知识与研究进展

学科趣味

薛定谔的猫是奥地利著名物理学家薛定谔提出的一个思想实验,试图从宏观尺度阐述微观尺度的量子叠加原理的问题,巧妙地把微观物质在观测后是粒子还是波的存在形式和宏观的猫联系起来,以此求证观测介入时量子的存在形式。

研究背景

• 对称密码体制的优缺点

• 公钥密码体制的优缺点

• 实际中使用的混合密码体制,面临来自量子计算的安全性挑战:基于大数分解的Shor算法和基于快速搜索的Grover算法能够迅速破解传统密码。

• 一次一密的不可破译性和量子密钥的不可窃听性确保了无条件安全的保密通信。

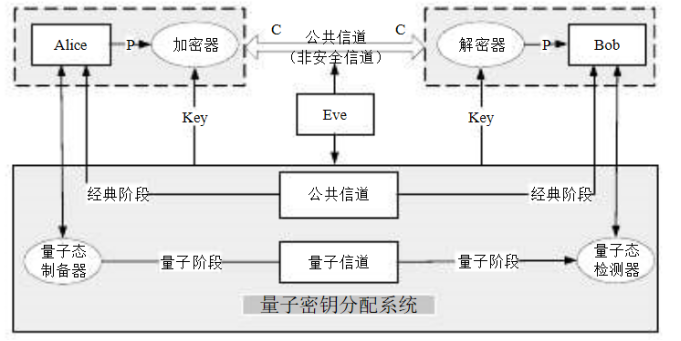

与经典密钥分配不同,量子密钥分配系统包含两个信道:量子信道(Quantum Channel)和公共信道(Public Channel),其中量子信道用来传输承载初始密钥信息的量子态,如单光子脉冲、纠缠态光子等;公共信道用来进行密钥筛选、协商纠错及保密增强的经典信息通信以确保从量子信道获取到一致的绝对安全的共享密钥。

基本物理概念

• 量子(quantum):是现代物理的重要概念,最早是由德国物理学家M·普朗克在1900年提出的。他假设黑体辐射中的辐射能量是不连续的,只能取能量基本单位的整数倍,从而很好地解释了黑体辐射的实验现象。

• 量子态:电子做稳恒的运动,具有完全确定的能量。这种稳恒的运动状态称为量子态。量子态是由一组量子数表征,这组量子数的数目等于粒子的自由度数。

• 量子态的可叠加性带来一系列特殊性质:

(1)量子计算的并行性:强大的计算能力

(2)不可克隆定理:未知量子态不可克隆

(3)测不准原理:未知量子态不可准确测量

(4)对未知量子态的测量可能会改变量子态

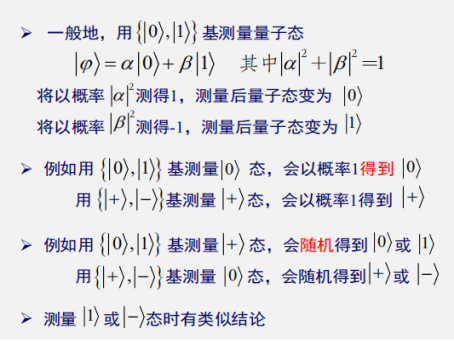

• 量子比特的测量:

典型协议和基本模型介绍

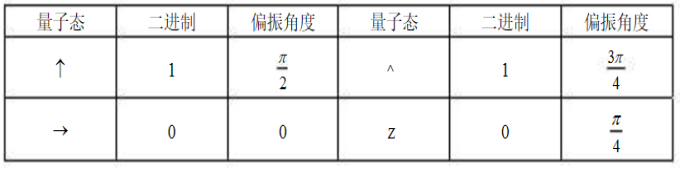

• BB84 量子密钥分配协议:Bennett和Brassard在Wiesner的电子钞票的启发下,于1984年最早提出了QKD协议——BB84协议。BB84协议选取单光子的某个物理量承载单比特信息,如偏振态和相位,目前的实验通常使用偏振的单光子态。

• BB84中量子态和经典比特(二进制数)对应关系:

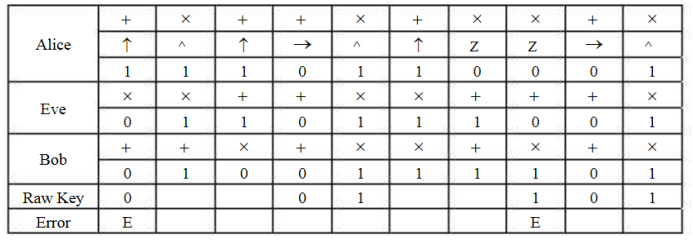

• BB84协议量子信道通信和公共信道通信流程:假设Alice和Bob为通信双方,Eve是窃听者。

(1)量子信道通信:在量子通信阶段,Alice随机产生一组长度为M的随机密钥,然后随机选用一组测量光栅对其进行编码以确定偏振光子态(即上述四个量子态)。Bob接收Alice

传送的光子,并随机选用一组测量光栅对其进行测量。

(2)公共信道通信:Alice和Bob在双向的公共信道上进行数据筛选和误码率评估,检测Eve

是否存在,从而提取初始密钥Raw Key。

(a)数据筛选:通过公共信道,首先由Bob通知Alice每次他所用的测量基,Alice收到信息后,与自己选用的测量基进行比较,然后通知Bob哪些位选取了相同的测量基,但是并不公开测量基信息。接着Alice和Bob各自剔除他们不一致的数据,得到长度为N的原始密钥。

无窃听者时BB84通信实例:

有窃听者时BB84通信实例:

(b)评估误码率:通过估计误码率检测是否存在窃听者Eve,从而评估本次通信是否安全。Alice和Bob随机公布Raw Key的一部分,计录公开的比特数,计算其误码BER,并与预先设定的误码率BERmax进行比较。如果BER<BERmax,则此次BB84密钥分发功;否则,说明误码率过高,通信过程不安全,这可能是因为有窃听者的存在也可能是量子信道的噪声太大,总之放弃本次通信。

• 量子密钥协议的攻击方法:实际的量子密码系统受现有科学技术的限制,给攻击者带来可趁之机。首先,QKD协议设计理想化,其本身具有一定的安全隐患,如BB84协议要求通信方采用单量子态光子。其次,现有设备都不是完美的,无法精确制备和检测量子态,如实际的信号源很难制备出BB84要求的单光子光源,而往往得到携带相同量子态的数个光子。通常,我们假定窃听者Eve科技不受限,但不得违背量子力学规律。

• 截取/重发攻击:窃听者Eve将独立的探测器加载于每个量子态,逐个测量探测器粒子的攻击称为非相干攻击,也称个体攻击。截取/重发攻击为:逐个截取所有光子,选取测量基进行测量,然后根据测量结果选取重发基制备新的量子态发送给Bob。Eve可以选用不同的测量基和重发基以采用不同的截取/重发策略。

• 量子密码基本模型:

(1)信息传输:通常用到两种信道,量子信道和经典信道。量子信道允许窃听者对传输的量子消息进行任意窃听和篡改。经典信道窃听者只能窃听经典消息而不能篡改它们。

(2)窃听检测

(3)纠错

(4)保密增强:通过压缩密钥长度,将Eve可能获得的部分密钥信息压缩至任意小,得到安全的密钥。

研究现状与实验进展

• 提高实际系统抗攻击能力:诱骗态、设备无关

2.学习中遇到的问题及解决

- 问题1:为什么需要诱骗态量子密钥分发方法?诱骗态方法具体是如何实现的?

- 问题1解决方案:对于基本的QKD协议,分析可以得出QKD协议的无条件安全性是建立在一些假设条件下,比如脉冲是完美的单光子源,实验设备没有缺陷。但是在实际中,设备和技术根本无法满足需求,使得窃听者Eve有机会对系统进行攻击,导致密钥的安全率和最大安全距离都受到影响,诱骗态量子密钥分发方法可以很好地解决上面的问题。

诱骗态方法的中心思想是Alice在发送脉冲时随机地插入一些光脉冲,这些迷惑光脉冲与信号脉冲的唯一区别是平均光强不同,使得Eve无法区分截获的信息是来自信号脉冲还是迷惑脉冲。 - 问题2:量子密钥分配协议除BB84外,还有哪些?它们的发展进程是怎样的?

- 问题2解决方案:(1)B92协议——贝内特在1992发表的论文中描述的量子密码分发协议,被称作B92协议。B92协议中只使用两种量子状态。Alice发送状态|↑>和|↗>。Bob接受状态后选择基"+"或"×"测量。Bob测量得到的结果如果是|→>,可以肯定Alice发送的状态是|↗>,得到结果|↖>可以肯定接受到的状态是|↑>。但如果Bob的测量结果是|↑>或|↗>,则不能肯定接收到的状态是什么。

之后Bob告诉Alice他对哪些状态得到了确定的结果,哪些状态他不能肯定,而不告诉Alice他选择了什么样的基测量。而后用那些得到了确定结果的基来编码,把"+"编为"0",把"×"编为"1",并把这串比特作为密钥。

这个协议有个弱点,只有无损耗的信道才能保证这个协议的安全性。否则,Eve可以把那些无法得到确定结果的状态截获然后重新制备可以得到确定结果的状态再发出去。

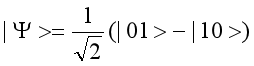

(2)E91协议——阿图尔·艾克特(Artur Eckert)于1991年发表的E91协议应用了量子纠缠科技。在这方法里,Alice和Bob分别接收到EPR对中的一个:

之后双方都大量的随机选择基去测量,之后用贝尔不等式验证测量结果,来判断是否有人窃听。

3.本次讲座的学习感悟、思考等

通过本次讲座,我学习到了许多量子密码方面的基础和前沿知识。我觉得孙莹老师授课的方式特别好,先是由“薛定谔的猫”这一大家耳熟能详的科学故事引出讲座主题;然后给出几个我们经常在网络上见到的表述,让同学们判断真伪,通过这个过程,我认识到自己之前的了解是很浅薄的,我应该多读相关方面的论文,才不至于被一些不准确的说法所迷惑。

随着老师讲解的不断深入,我了解到国内这方面起步随晚,但进步很快。尤其是在2016年8月,中国成功发射了世界首颗量子科学实验卫星“墨子号”。2017年9月,世界首条千公里级量子保密通信干线——“京沪干线”正式开通。利用“京沪干线”与“墨子号”的天地链路,北京和维也纳之间成功实现了国际上首次洲际量子保密通信。我相信会有越来越多的有志之士投身于量子加密的研究中,量子通信会离我们的生活越来越近!

4.“量子加密”最新研究现状

Towards Quantum Communications with Satellites

2018 IEEE Photonics Society Summer Topical Meeting Series (SUM)

作者信息:

•T. Jennewein

研究进展:

量子通信的应用,如高度安全的密码学,或高通信密度,超越了传统信道的可能,并基于单光子。在地面和卫星之间发送的光信号比在类似的地面链路上传输的距离要远得多,因为由于缺乏大气散射,在空间中的传输损耗很低。因此,目前建立单光子全球范围量子通信的唯一方法是使用地球轨道卫星。

UW Aterloo小组已经提出了量子接收器卫星任务Qeyssat,这是由加拿大航天局考虑的,在大约600公里高度的低地球轨道(LEO)的任务。

Robust Encryption of Quantum Medical Images

IEEE Access ( Volume: 6 )

作者信息:

•Ahmed A. Abd El-Latif

•Bassem Abd-El-Atty

•Muhammad Talha

研究进展:

医疗媒体的安全对于患者的安全和保密至关重要。该文章提出了一种基于混沌的医疗图像量子加密框架。在该框架中,一个位置的医疗保健人员向云端发送密码图像。另一个位置的医护人员从云端接收图像。通过解密图像的内容,医护人员可以安全地帮助用户。该文章还提出了一种新的医疗介质量子图像加密方法。该算法采用了灰色编码和混沌映射。量子图像被量子灰度码置乱。然后,利用基于逻辑正弦映射控制的密钥产生器的量子异或运算对加扰后的量子图像进行加密。提出了一种基于neqr量子图像表示的加密解密算法电路。数值和仿真分析表明,与经典的量子图像加密方法相比,该方法具有鲁棒性、可实现性和高效性。

Quantum polarized image encryption — A secure communication

2017 International Conference on Computer Communication and Informatics (ICCCI)

作者信息:

•Padmapriya Praveenkumar

•G. Dhanalakshmi

•K. Thenmozhi

研究进展:

该文章提出了一种加密方案,在0°、45°、90°、135°的量子极化角行之间进行位异或运算,并给出了由量子极化角产生的密钥。然后位异色行从0°交换到45°和90°交换到135°。然后将图像分为四个块,在每个块和使用量子极化角生成的密钥之间执行位异或运算。然后将这些图块连接起来形成一个图像。结果图像通过随机排列进行加密,用随机生成的密钥进行位异或运算,形成最终的加密图像。

Comparison of classical and quantum cryptography using QKD simulator

2017 International Conference on Energy, Communication, Data Analytics and Soft Computing (ICECDS)

作者信息:

•P. Siva Lakshmi

•G. Murali

研究进展:

在互联网和网络应用中,最具挑战性的方面是安全性。由于因特网和网络应用的增长,因特网上交换数据的重要性和价值正在增加。在计算机安全中,密码学将信息从正常形式转换为不可读形式。一种加密算法通过两个主要特征来识别和区分,即速度和效率,以及保护受保护数据免受攻击的能力。量子密码学应用量子物理的基本定律,保证合法用户爱丽丝和鲍勃之间的安全通信。量子密钥分配采用量子力学保证通信安全。本文利用各种密码算法对经典密码和量子密码进行了比较分析,以确定经典密码和量子密码中的最佳算法。

Quantum-Safe Metro Network With Low-Latency Reconfigurable Quantum Key Distribution

Journal of Lightwave Technology ( Volume: 36 , Issue: 22 , Nov.15, 15 2018 )

作者信息:

• Xinke Tang

• Adrian Wonfor

• Rupesh Kumar

研究进展:

该文章报道了一种实用的量子安全城域网,它将光交换QKD系统与高速可重构性相结合,以保护经典的网络流量。量子信号由毫秒光交换机路由,安全密钥通过低延迟可重构连接在任意两个端点或网络节点之间共享。提出了不同终端用户间有效的量子加密拓扑结构。实验证明了该网络中多用户间快速重构QKD传输系统的可行性。经典数据和控制信号与同一光纤中的量子信号共存。概念验证实验在30公里、31.7公里、33.1公里和44.6公里的有效传输距离上进行。软件控制的QKD传输建立在四个不同的发射器(Alice)和一个接收器(Bob)之间,切换时间为几毫秒。四条路径的量子误码率与信道损耗成正比,其值介于2.6%和4.1%之间。对协调和时钟分配结构的优化预计将导致最大密钥生成延迟20秒,远短于之前的演示。

参考资料

诱骗态量子密钥分配的安全性研究

Towards Quantum Communications with Satellites

Robust Encryption of Quantum Medical Images

Quantum polarized image encryption — A secure communication

Comparison of classical and quantum cryptography using QKD simulator

Quantum-Safe Metro Network With Low-Latency Reconfigurable Quantum Key Distribution