声明:本文只作学习研究,禁止用于非法用途,否则后果自负,如有侵权,请告知删除,谢谢!

阿J在线接各种逆向单 --》 wx:zwj1314520-y

前言

目标网址:https://z.cib.com.cn/public/fin/onsale/index

加密类型:RSA、AES、sha1

这篇文章应该是年前最后一篇了,也提前祝大家新年快乐♥~

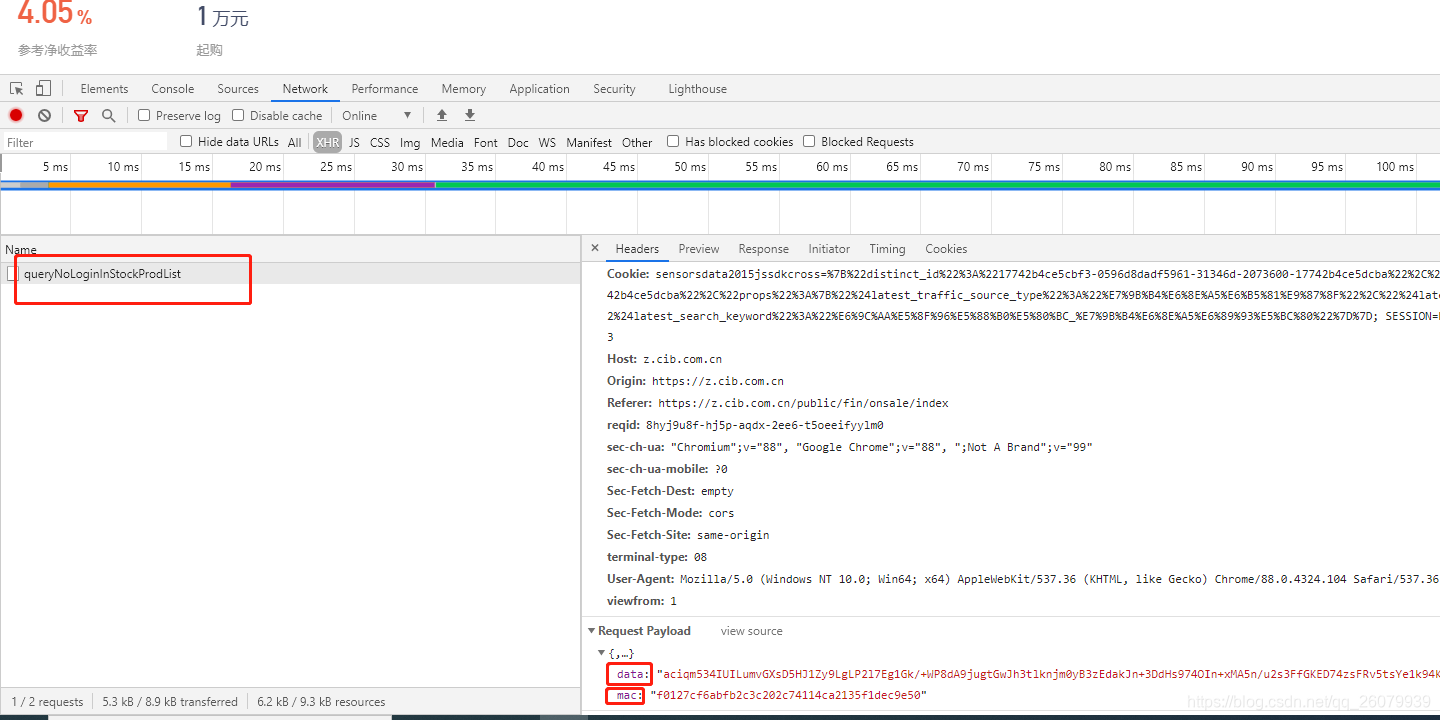

一、页面分析

打开网页,切换到xhr,下拉触发请求,可以看到两个加密参数data、mac

二、参数破解

1.参数定位

直接搜mac这个不常见的参数嗷、好的出来了,下断点!

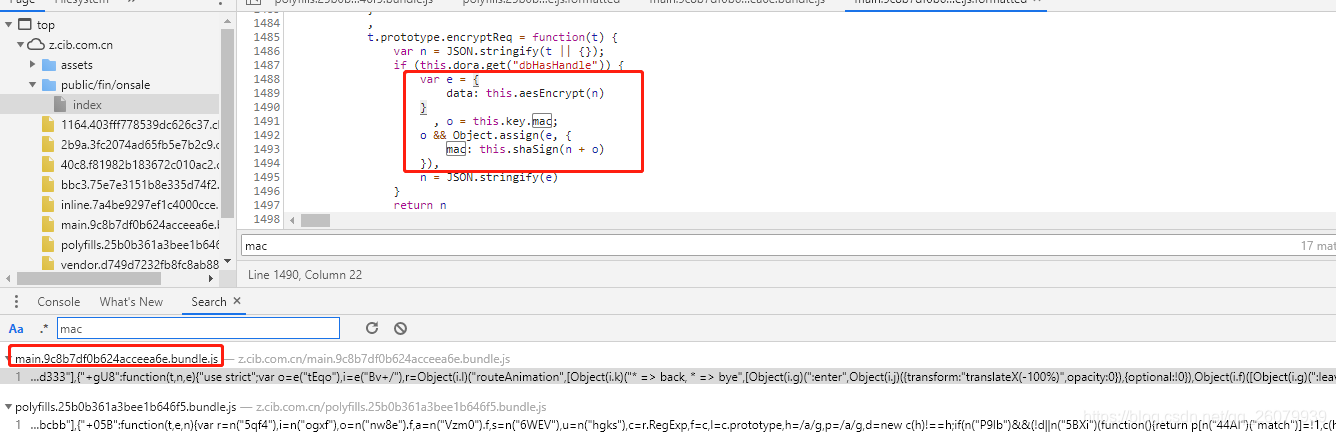

2.参数破解

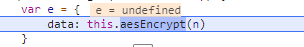

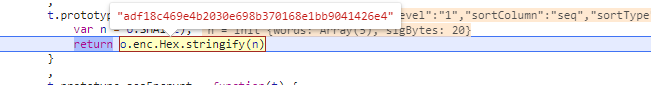

2.1 data参数获取

这个data嗷,是啥加密?聪明,aes嗷,我们试一下,aes的参数都在方法里,自己找哈

data是AES加密的没毛病哈

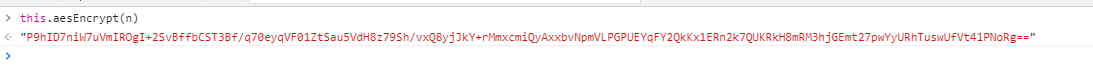

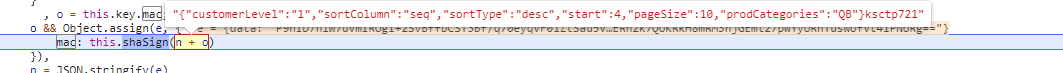

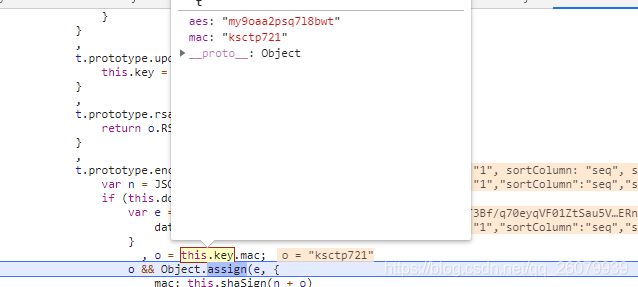

2.2 mac参数获取

这个mac参数,就应该是sha加密,至于是那种类型的呢,方法进去看就晓得了

sha1加密没毛病哈

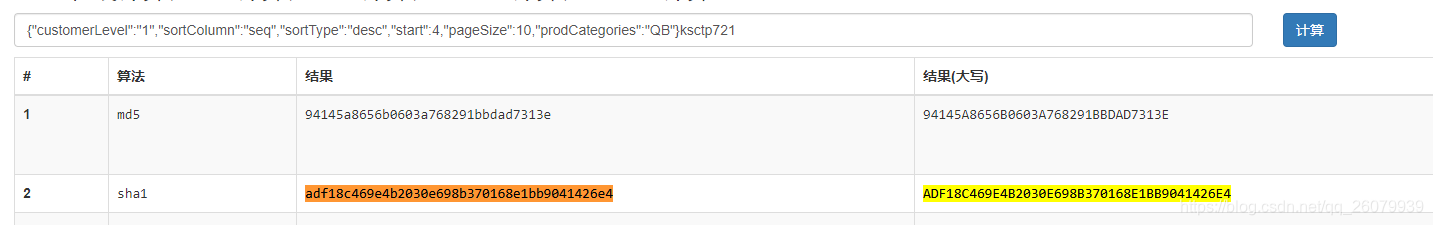

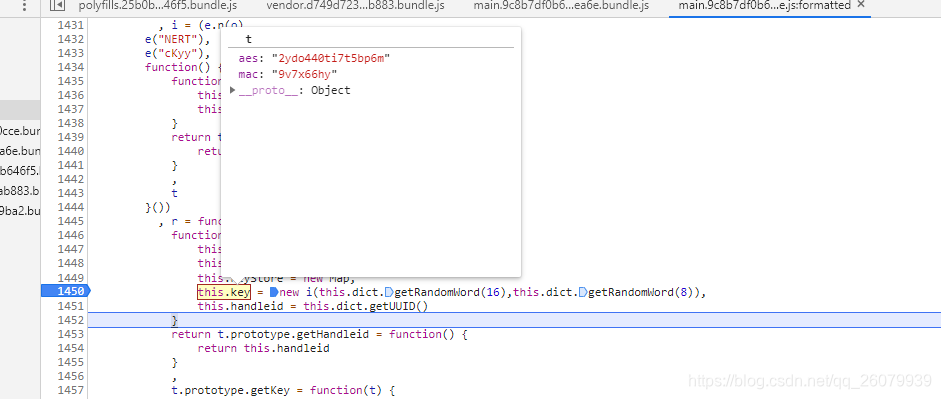

3.密码获取

那么到此为止,好像没啥问题,然后感觉这个怎么这么简单是吧!

那不可能的,这么简单我就懒得发博客了,这里的问题是那两个密码是怎么来的

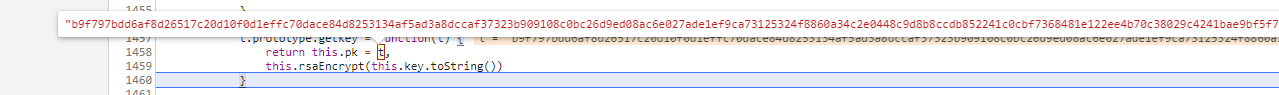

在上面找到了密码的获取方式

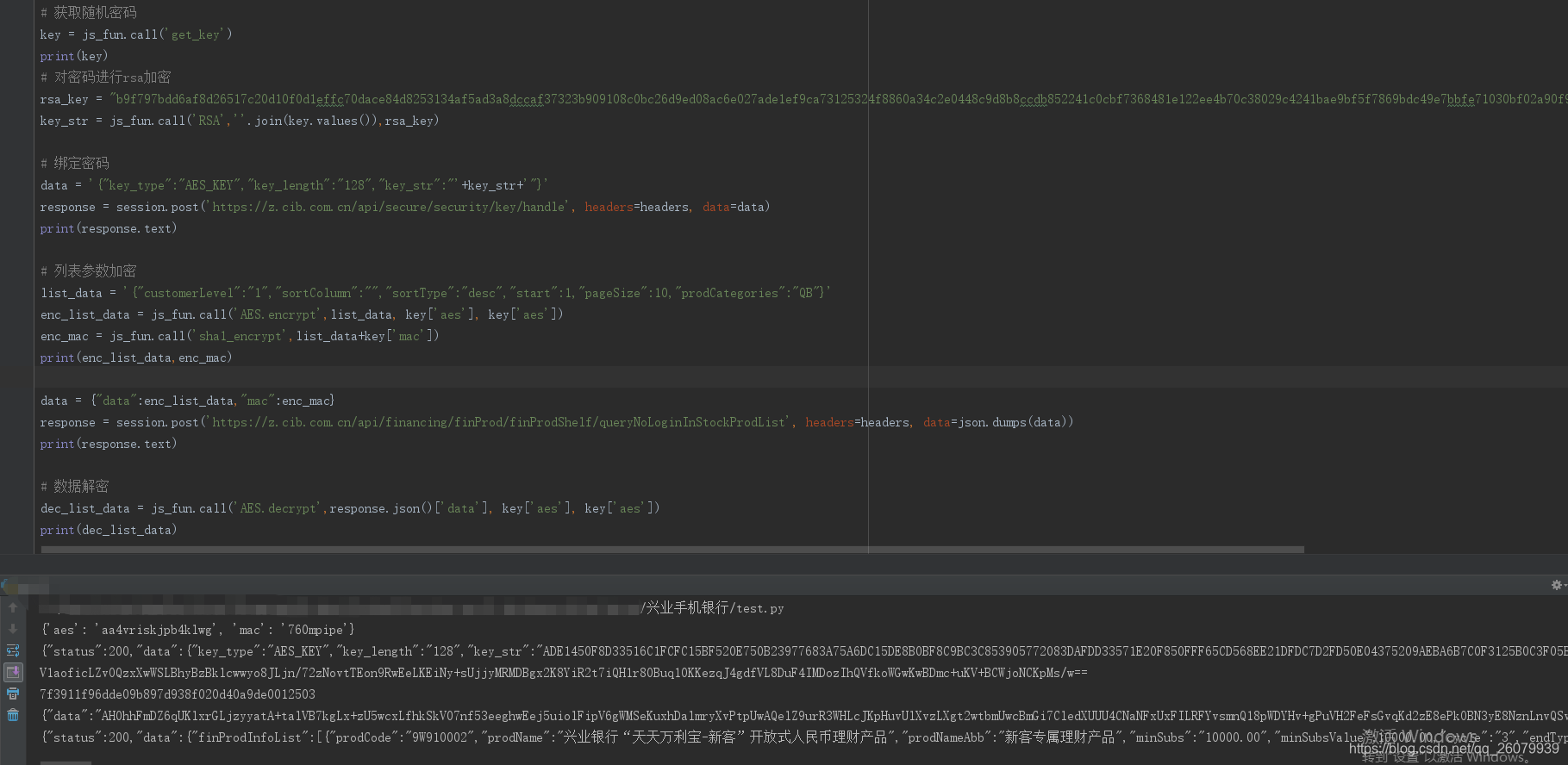

三、模拟请求

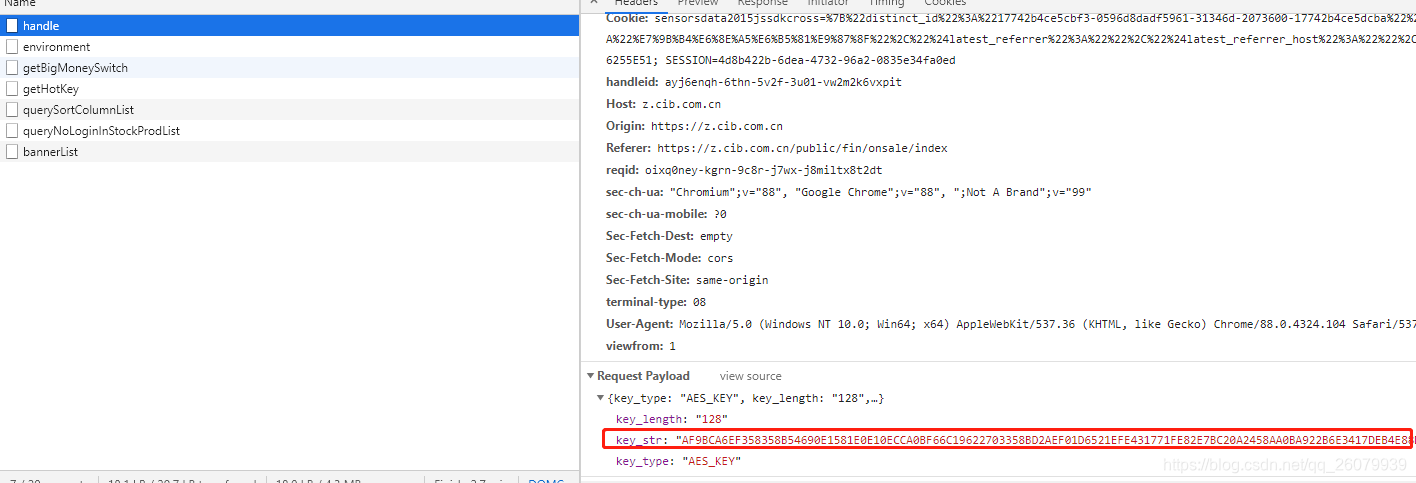

接下来我们就来模拟请求下数据,但是发现这个接口里还有一个加密参数

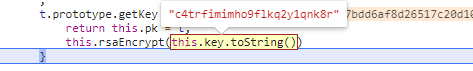

我们就来找找看这个是怎么加密的,在这个位置找到了加密方式,我们进去看看

可见这个是RSA加密,然后参数t就是公钥,加密参数是两个密码的拼接

然后按顺序发请求,OK!

四、 总结

这个网站呢,用到了三个加密方式,而且还是动态绑定的密码,整体来说是挺新颖的,适合练练手~