声明

这个题,分析了一下,两个知识,一个是栈指针修改,还有一个smc自修改(自修改的话,两种破法,一个是idc脚本,一个是动调)

栈指针修改

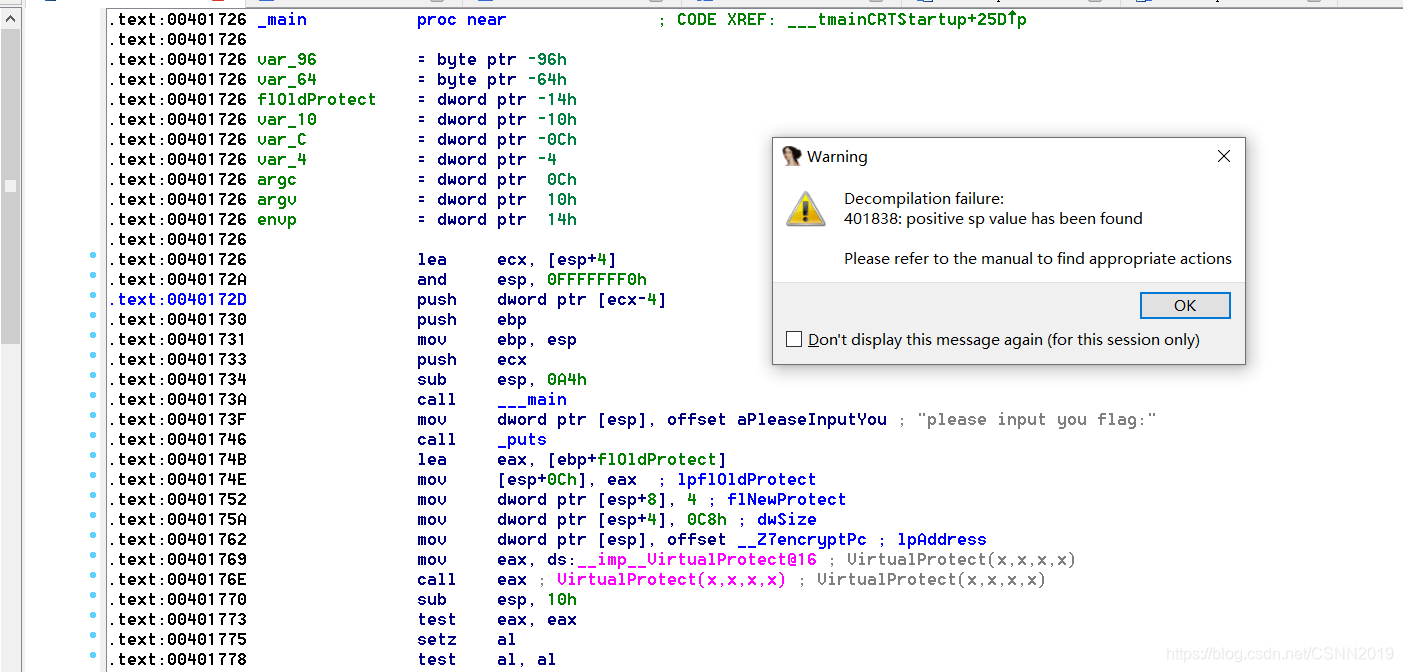

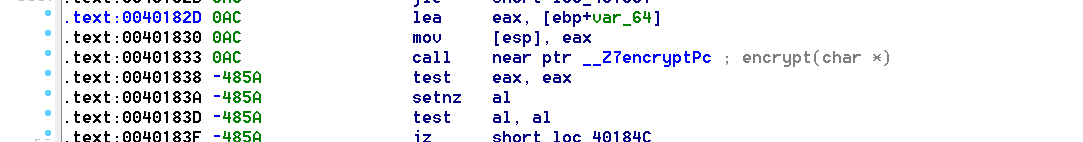

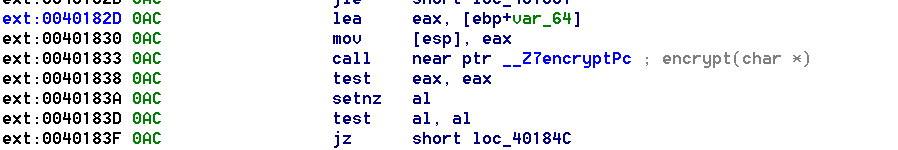

进入程序直接地址0x401838的sp指针(堆栈不平衡)报错,点击options—>general—>勾选stack pointer,然后找到地址0x401838,截图看看

call函数调用前后 栈顶指针sp位置不一样,可能吗???????那栈怎么平衡????详情请看https://blog.csdn.net/dj0379/article/details/8699219?utm_source=app&app_version=4.5.5

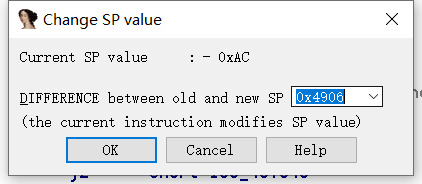

二话不说,改。鼠标点到call那里,然后按键盘Alt + K

紧接着把这个sp改成0

接着,下面还有一个这样报错,照改即可

改完之后就能F5喽。

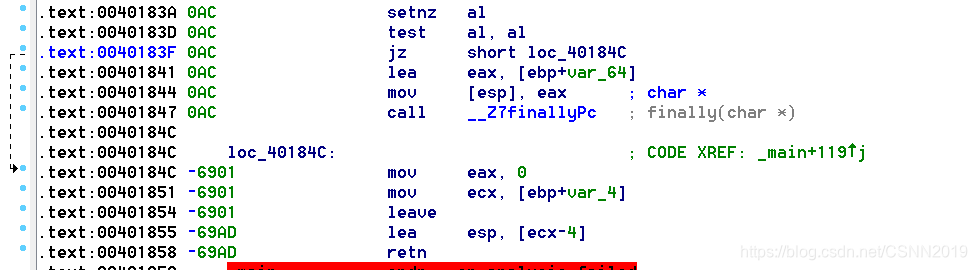

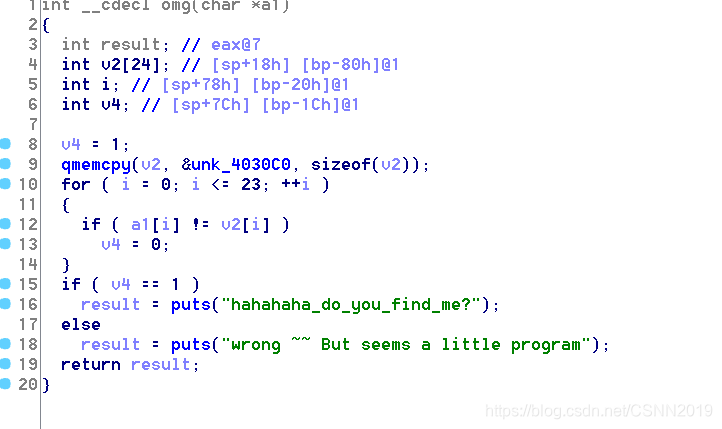

wrong

omg

导出 内存数组快捷键shift + E

unsigned char unk_4030C0[] =

{

0x66,0x6B,0x63,0x64,0x7F,0x61,0x67,0x64,

0x3B,0x56,0x6B,0x61,0x7B,0x26,0x3B,0x50,

0x63,0x5F,0x4D,0x5A,0x71,0x0C,0x37,0x66

};

这个wrong函数和omg求得一个假的flag,浪费表情flag{fak3_alw35_sp_me!!}

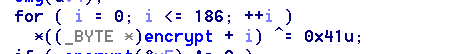

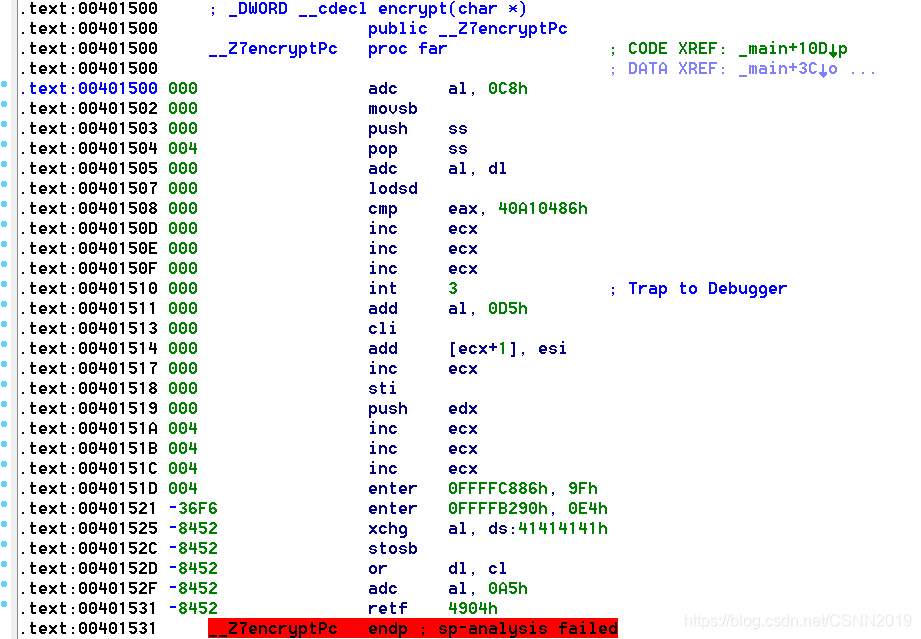

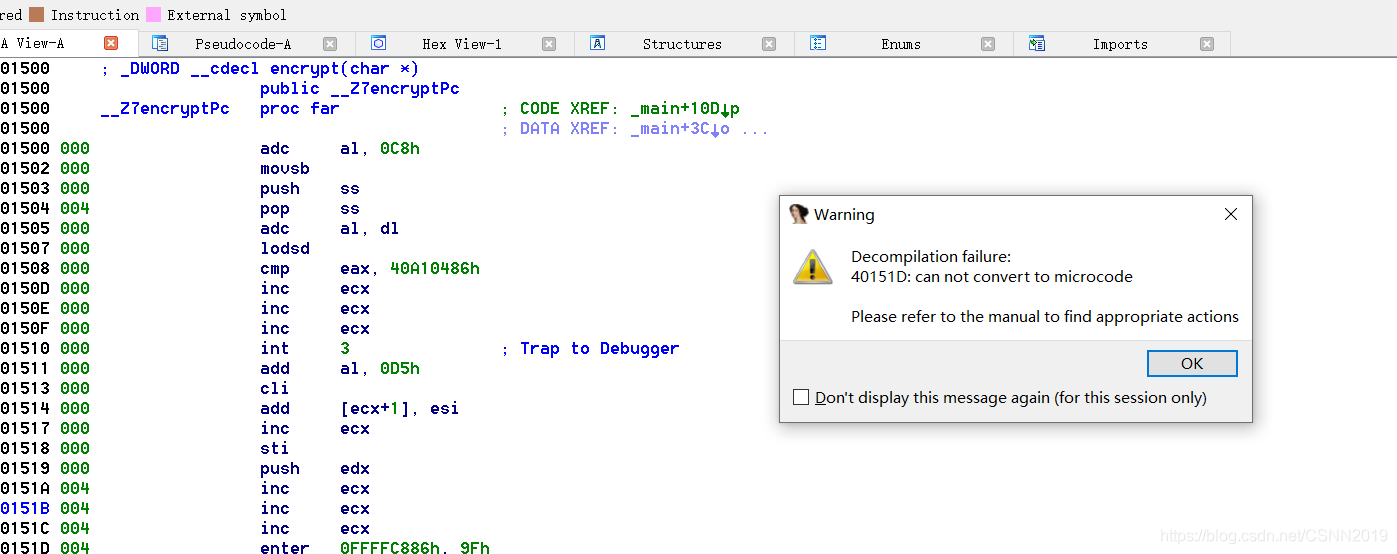

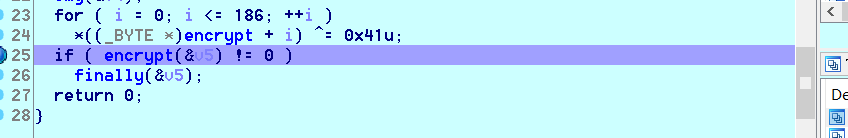

smc自修改

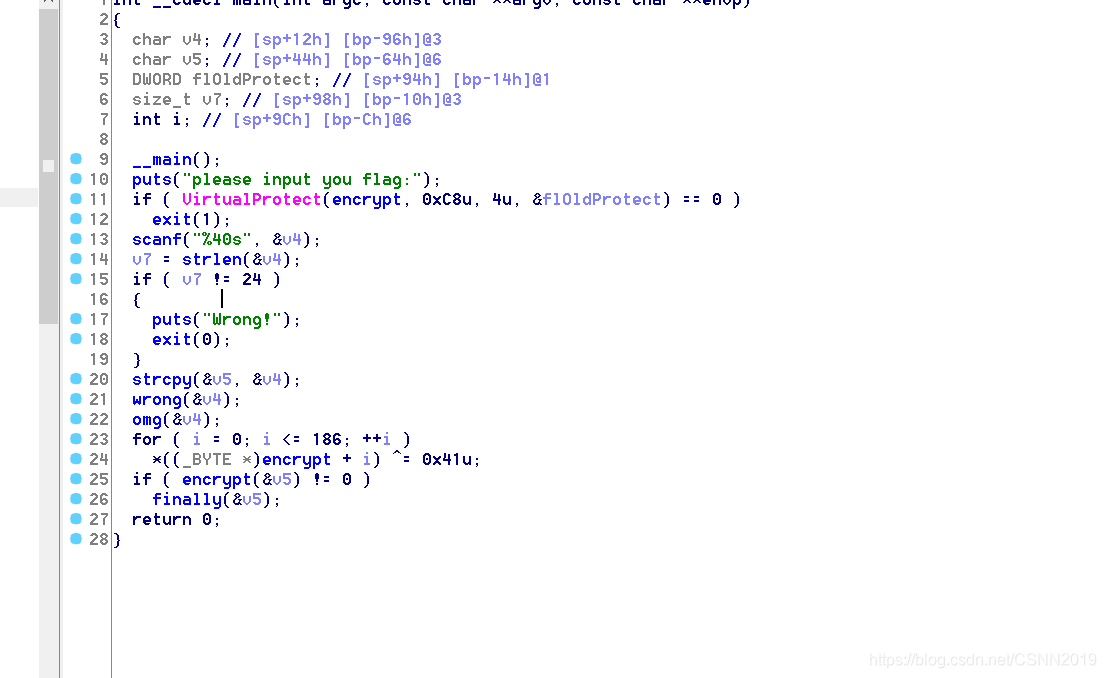

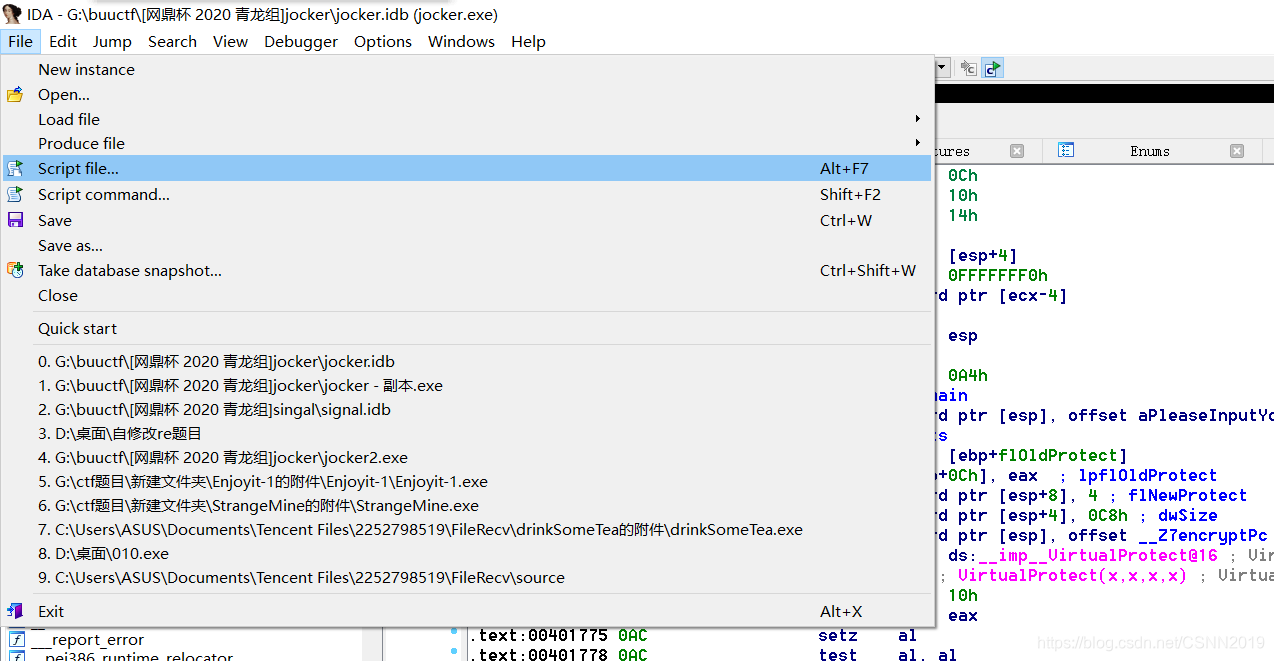

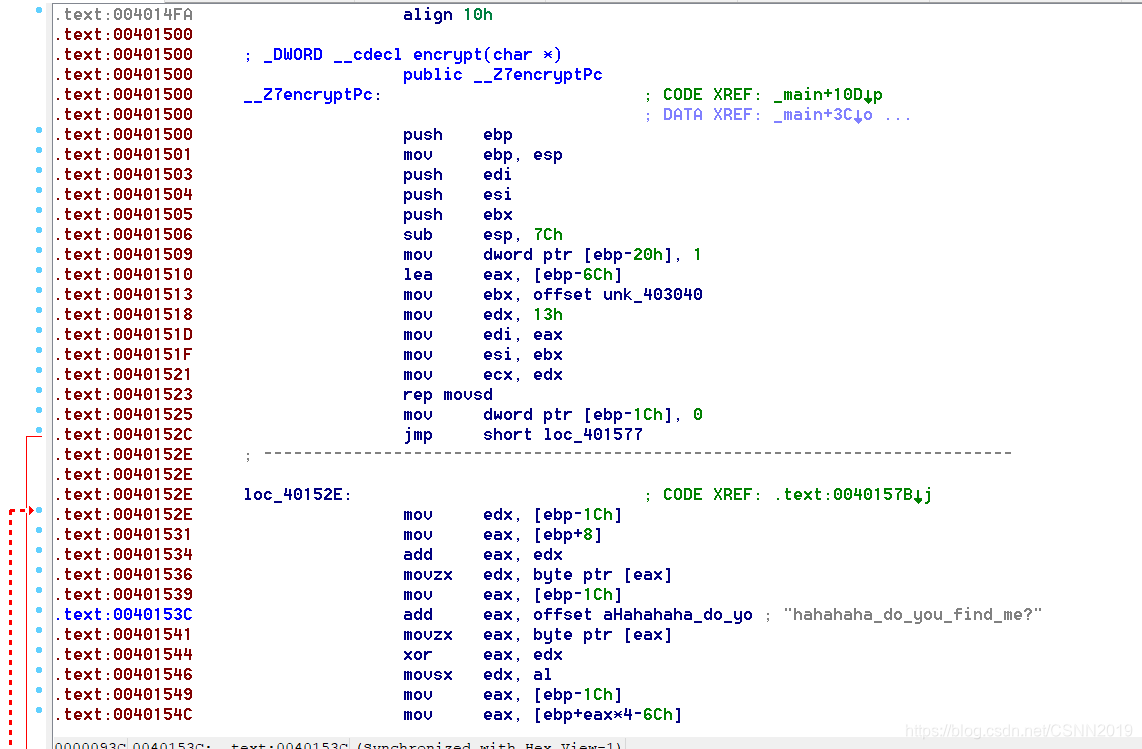

这里有个很长的for循环,一看就是smc,以至于我静态情况下进了encrypt

直接F5没法搞,被上面的栈顶指针搞兴奋了。。。。眼瞎直接不看,又来修改栈指针。。。。还把

这两条指令给patch了。。我还特地去查了一下enter指令后加数据是什么玩意。。。。算了,都是眼瞎的悲剧。。。

动调

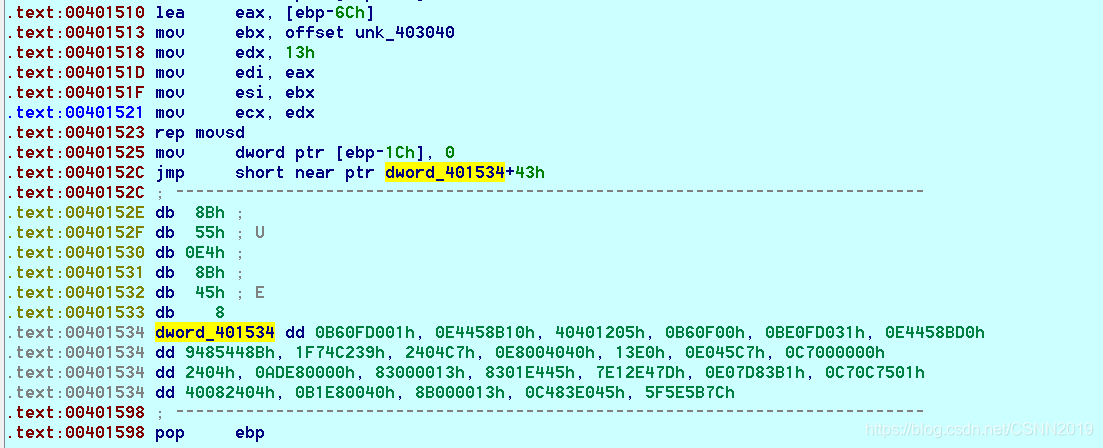

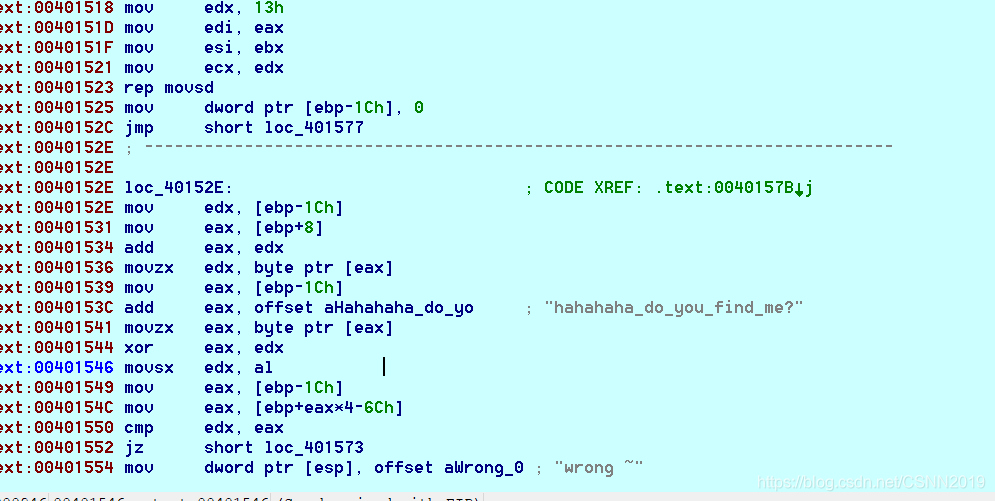

进入encrtpt(把数据段编程代码来解析)

.text:0040152C jmp short near ptr dword_401534+43h

跳转的地址是一个数据段,我们不方便观察,编译器也不方便解析,但是并不影响程序执行哦。。。我们需要观察的话,需要把这堆数据段搞成代码(按下c键即可)来解析,然后变成这样

接下来按下p键,也就是把它当成一个函数来解析即可。

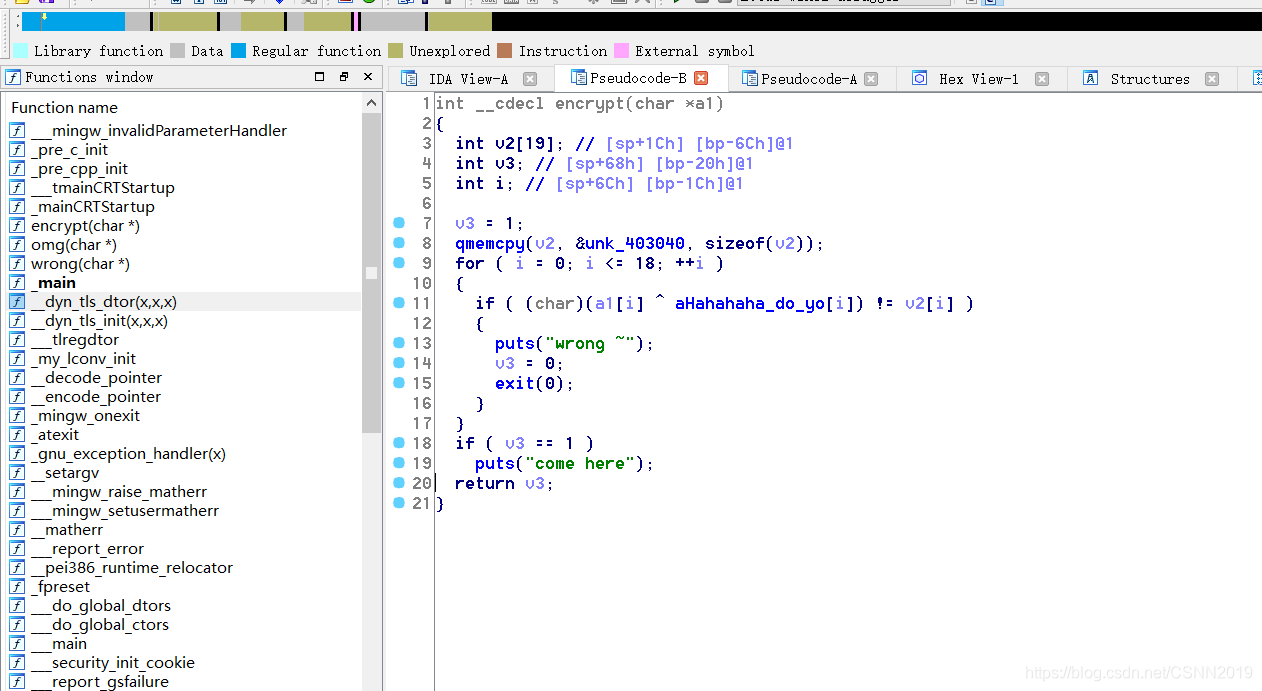

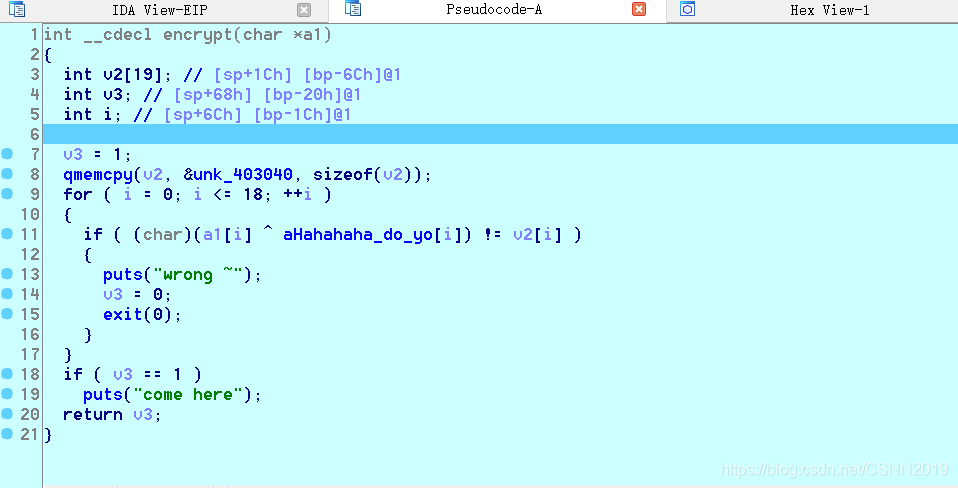

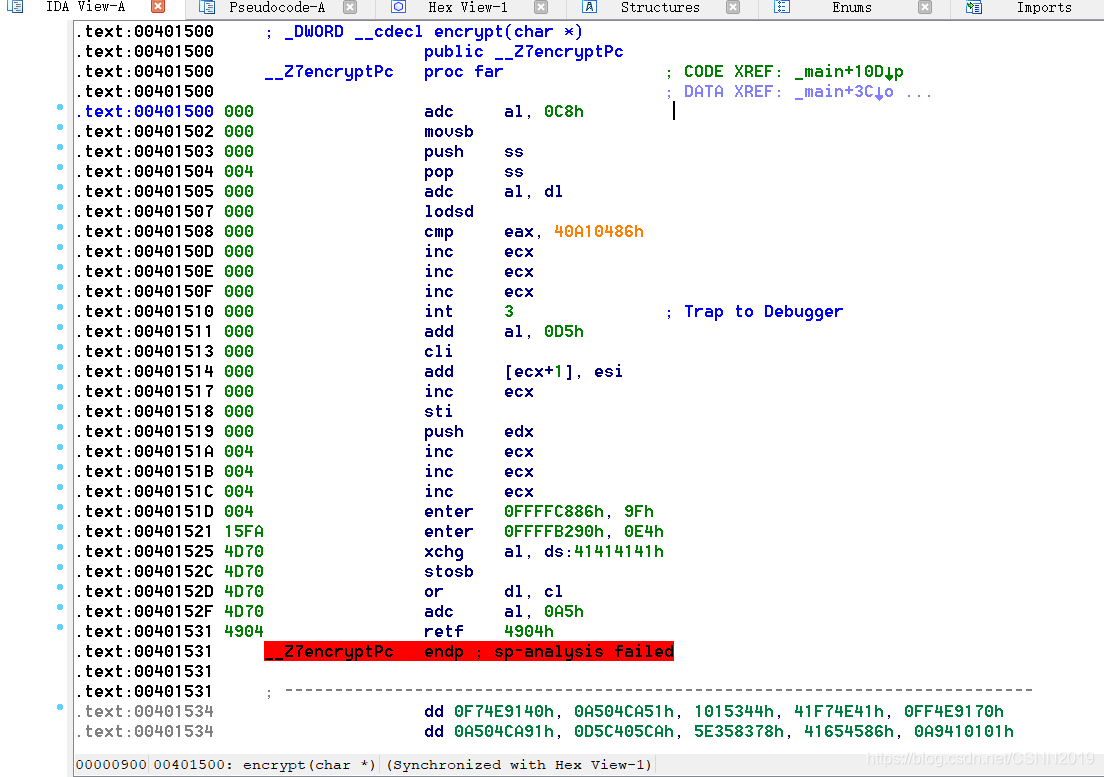

int __cdecl encrypt(char *a1)

{

int v2[19]; // [sp+1Ch] [bp-6Ch]@1

int v3; // [sp+68h] [bp-20h]@1

int i; // [sp+6Ch] [bp-1Ch]@1

v3 = 1;

qmemcpy(v2, &unk_403040, sizeof(v2));

for ( i = 0; i <= 18; ++i )

{

if ( (char)(a1[i] ^ aHahahaha_do_yo[i]) != v2[i] )

{

puts("wrong ~");

v3 = 0;

exit(0);

}

}

if ( v3 == 1 )

puts("come here");

return v3;

}

unsigned char unk_403040[] =

{

0x0E,0x0D,0x09,0x06,0x13,0x05,

0x58,0x56,0x3E,0x06,0x0C,0x3C,

0x1F,0x57,0x14,0x6B,0x57,0x59,0x0D,

};

aHahahaha_do_yo db 'hahahaha_do_you_find_me?'

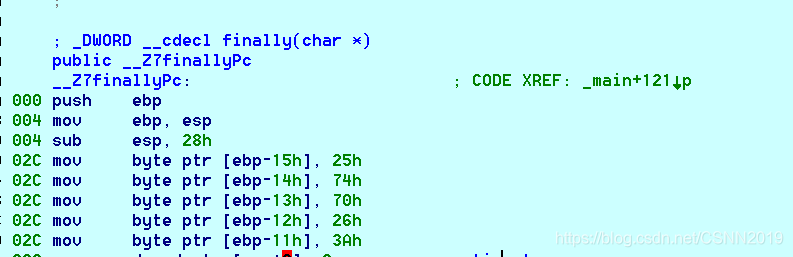

上面只有19位,剩下的五位在finally函数里面,

最后一个是58,因为flag最后一个都是},跟}需要异或71,再将之前的四个值都和71异或。脑洞有点强

flag{

d07abccf8a410cb37a}

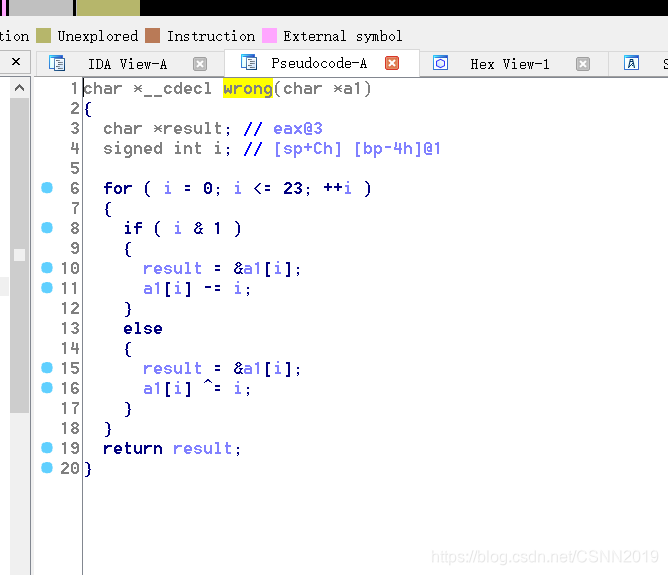

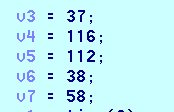

idc脚本

#include<idc.idc>

static main(){

auto start=0x401500l;

auto i =0;

for(;i<187;i++){

auto a=Byte(start+i);

PatchByte(i+start,a^0x41);

}

}

保存成后缀名为.idc的文件,紧接着

然后导入所写脚本文件,

未导入之前

导入之后

只需要按一下p键就得了。。。F5后即可