第七章 访问控制技术原理与应用

访问控制概述

- 访问控制概念

- 访问控制是指对资源对象的访问者授权、控制的方法及运行机制。

- 访问者又称为主体,可以是用户、进程、应用程序等

- 资源对象又称为客体,即被访问的对象

- 授权是访问者可以对资源对象进行访问的方式,如文件的读写、删除等

- 控制:如拒绝访问、授权许可、禁止操作

- 访问控制是指对资源对象的访问者授权、控制的方法及运行机制。

- 访问控制目标

- 防止非法用户进入系统

- 阻止合法用户对系统资源的非法使用

访问控制模型

-

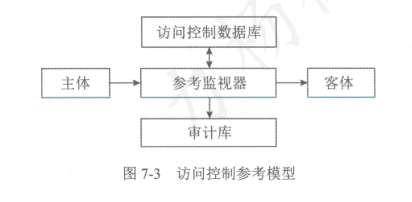

访问控制参考模型

-

组成要素:主体、参考监视器、客体、访问控制数据库、审计库

-

访问控制类型

-

自主访问控制(Discretionary Access Control,DAC):指客体的所有者按照自己的安全策略授予系统中的其他用户对其的访问控制

-

基于行的自主访问控制

在每个主体上附加一个该主体可访问的客体的明细表,分成三种形式:

- 能力表:访问客体的钥匙,决定用户访问模式(r、w、x)

- 前缀表:包括保护客体名和主体对它的访问权限。检查前缀表判定访问权

- 口令:每个客体都有一个口令,访问前,必须向系统提供该客体的口令

-

基于列的自主访问控制

在每个客体上都附加一个可访问它的主体的明细表

- 保护位:对所有主体、主体组及客体拥有者指明一个访问模式集合,以比特位来表示访问权限

- 访问控制表(ACL):在每个客体附加一个主体明细表,表示访问控制矩阵。每一项包括主体的身份和主体对该客体的访问权限

好处:用户根据其安全需求,自行设置访问控制权限,访问机制简单、灵活

缺点:依赖于用户的安全意识和技能,不能满足高安全等级的安全要求

-

-

强制访问控制(Mandatory Access Control,MAC)

- 指系统根据主体和客体的安全属性,以强制方式控制主体对客体的访问

优点:防止其他用户非法入侵自己的网络资源

缺点:对于用户的意外事件或误操作无效

-

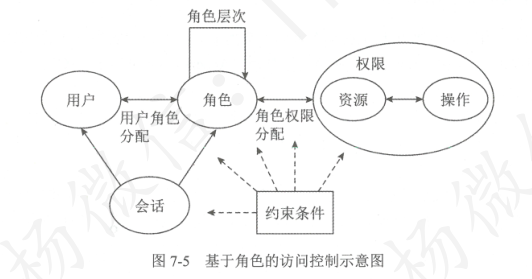

基于角色的访问控制(PBAC)

-

指根据完成某些职责任务所需要的访问权限来进行授权和管理

-

组成要素:用户、角色、会话、权限

-

访问控制策略设计与实现

- 访问控制策略

- 用于规定用户访问资源的权限,防止资源损失、泄密或非法利用

- 必须明确禁止什么和允许什么

- 由所要控制的对象、访问控制规则、用户权限或其他访问安全要求组成

- 访问控制规则类型及实施方法

- 基于用户身份的访问控制规则

- 基于角色的访问控制规则

- 基于地址的访问控制规则

- 基于时间的访问控制规则

- 基于异常事件的访问控制规则

- 基于服务数量的访问控制规则

访问控制过程与安全管理

-

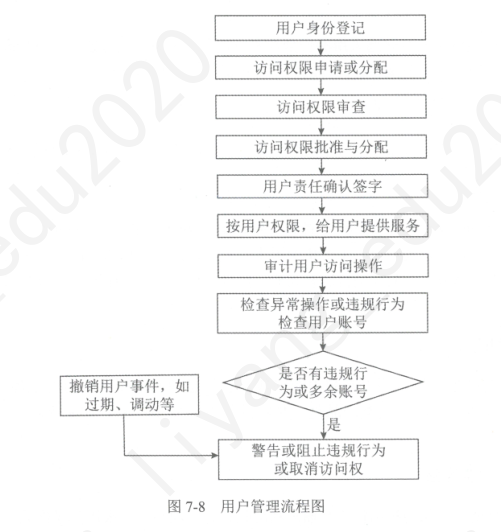

访问控制管理过程

- 明确访问控制管理的资产

- 分析管理资产的安全需求

- 制定访问控制策略,确定访问控制规则以及用户权限分配

- 实现访问控制策略,建立用户访问身份认证系统,根据用户类型授权访问资产

- 运行和维护访问控制系统,及时调整访问策略

-

最小特权管理

- 最小特权原则指系统中每一个主体只能拥有完成任务所必要的权限集

-

用户访问管理

-

口令管理

访问控制主要技术指标与产品

- 访问控制主要产品

- 4A系统:认证(Authentication)、授权(Authorization)、账号(Account)、审计(Audit)

- 安全网关:防火墙、统一威胁管理(UTM)

- 系统安全增强

- 访问控制主要技术指标

- 产品支持访问控制策略规则类型

- 产品支持访问控制规则最大数量

- 产品访问控制规则检查速度

- 产品滋生安全和质量保障级别

访问控制技术应用

-

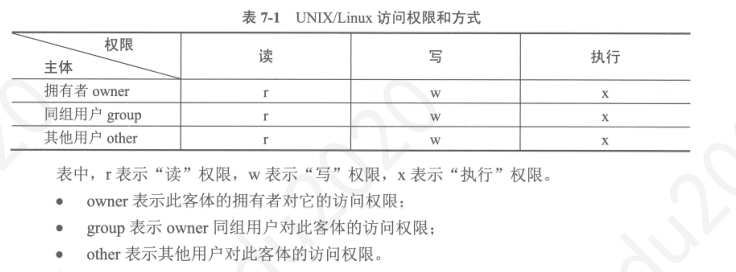

UNIX/Linux操作系统访问控制应用

-

在每个文件上使用“9比特位模式”来标识访问控制权限信息

-

-

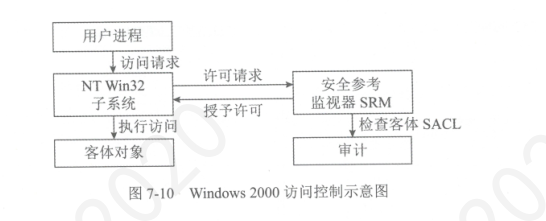

Windows操作系统访问控制应用

-

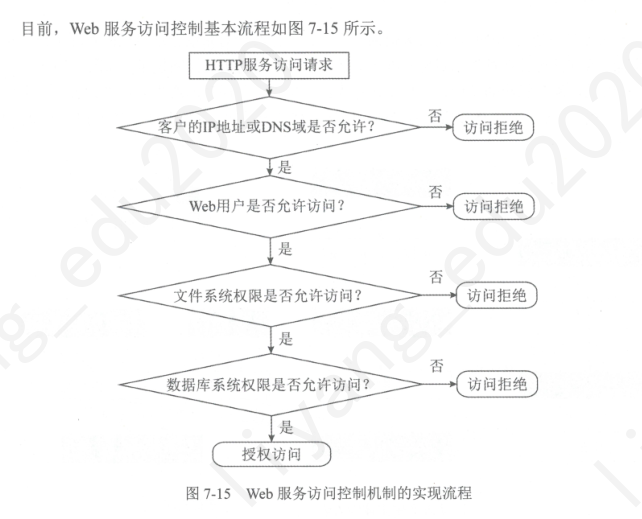

Web服务器访问控制应用

-

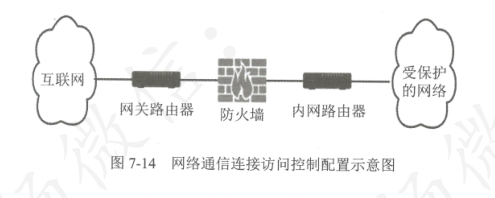

网络通信访问控制应用

-

网络通信连接控制

- 只有当通信流符合访问控制规则时,才允许通信正常进行

-

基于VLAN的网络隔离

-