@[GKCTF2020]Misc wp

[GKCTF2020]签到

https://live.bilibili.com/772947

公屏右上角。

flag:flag{Welcome_To_GKCTF_2020}

[GKCTF2020]Pokémon

下载得到一个压缩包,打开有个CTFgame.gba。

根据题目描述,肯定是要玩这个游戏了。用gba模拟器打开,金手指开穿墙,到达103道路获得flag。

Flag:flag{PokEmon_14_CutE}

[GKCTF2020]问卷调查

https://jinshuju.net/f/n0U96I

答题白嫖flag

flag:flag{I_W4nt_t0_Fu4k_GKCTF}

[GKCTF2020]code obfuscation

下载获得一张倾斜的二维码,Ps调正

有白线遮挡,Ps粗糙修复二维码

扫描得到base(gkctf),提交显示不正确。

继续图片操作winhex看到图片里面有其他东西,binwalk -e获得一个压缩包需要密码。疑似是base(gkctf)人都说了,那就base嘛,base走了一遍,都不对,最后base58加密gkctf获得密码CfjxaPF打开压缩包获得一张图片和一个js

Js代码混淆,控制台走一波,得到如下:

for n in a b c d e f g h i j k l m n o p q r s t u v w x y z do eval An=“n”

done

for n in A B C D E F G H I J K L M N O P Q R S T U V W X Y Z do eval An=“n”

done

num=0 for n in a b c d e f g h i j do eval Bn=“n”

num=$((num+1))done

alert(“Bk=’’;Bm=’”’;Bn=’#’;Bs=’(’;Bt=’)’;By=’.’;Cb=’;’;Cc=’<’;Ce=’>’;Cl=’_’;Cn=’{’;Cp=’}’;Da=‘0’;Db=‘1’;Dc=‘2’;Dd=‘3’;De=‘4’;Df=‘5’;Dg=‘6’;Dh=‘7’;Di=‘8’;Dj=‘9’;")

看图片

结合js代码与图片推测是Ascll对应加密,Aa-Az是字母

解密图片得:

#include<stdio.h>

Int main()

{

Print(“w3lc0me_4o_9kct5”);

return 0;

}

得到flag:flag{ w3lc0me_4o_9kct5}

[GKCTF2020]Harley Quinn

附件是一个压缩包,打开是一段wav和一张jpeg。听一遍wav,曲末有拨号音,Audacity打开wav,拉到曲末,切换频谱图

DTMF解得#222833344477773338866# 根据hint九键输出ctfisfun

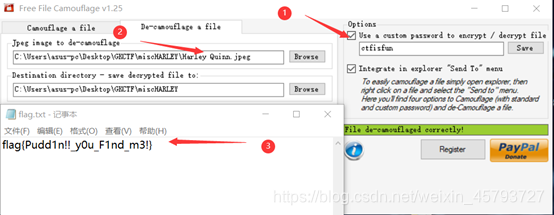

下载hint所说的软件, FreeFileCamouflage.

输入密钥和图片地址得到flag

Flag:flag{Pudd1n!!_y0u_F1nd_m3!}

[GKCTF2020]Sail a boat down the river

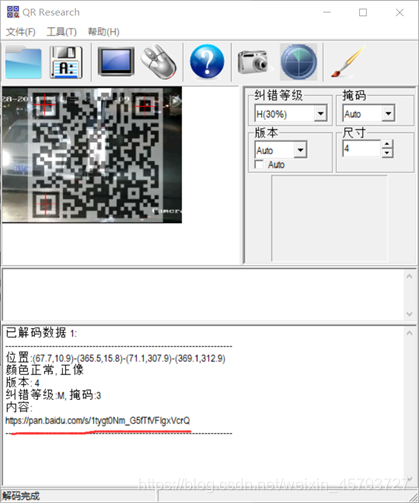

附件是一个flag.mp4和有密码的vocal.rar。观看一下MP4是一段监控录像大约15s的位置有不明物体闪过,再看一遍得到一个二维码 ,扫之。

得到地址https://pan.baidu.com/s/1tygt0Nm_G5fTfVFlgxVcrQ,链接是百度网盘,没有提取码。好的,到这里,题目陷入死胡同。看了一会儿欲爆破提取码,无果。

Hint(闪烁的光芒)出来后,视频不简单,发现

不明闪烁,分四段,网盘提取码也是四段,将视频pr分帧出来,获得摩斯电码

-.-- .-- —… --.

解密获得网盘提取码yw8g,

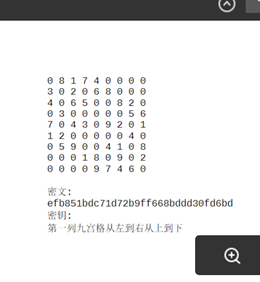

解数独,得密钥52693795149137。又炸了,这是什么加密???

Hint:常见的加密。于是用AES在线解密得GG0kc.tf(这里因为各种卡了一会儿)

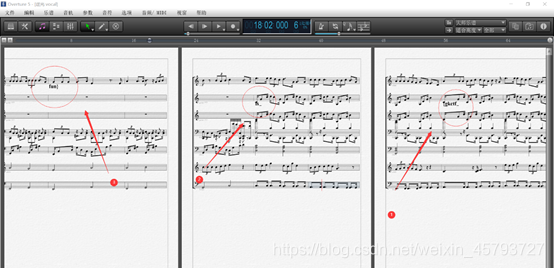

打开rar,是一个OVEX文件,用Overtrue打开

获得flag

Flag:flag{ gkctf_is_fun}