网络接口层安全:

ARP欺骗防御:

1.使用静态ARP缓存

2.IP与MAC地址绑定(最直接的解决方法)

3.ARP防御工具

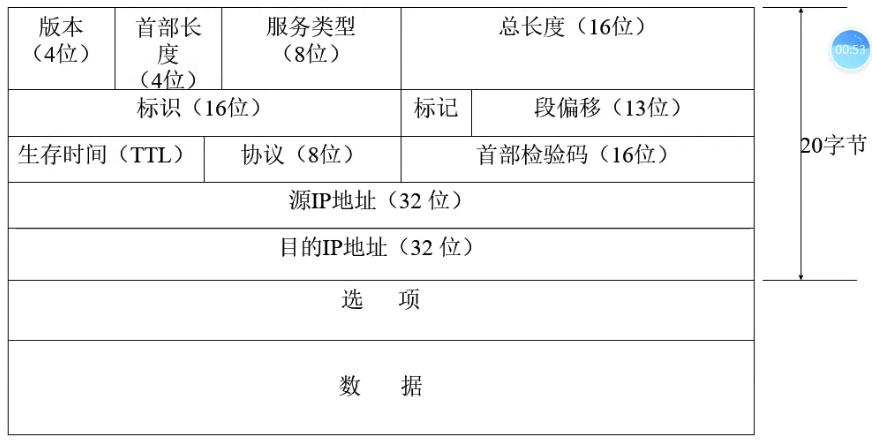

IP首部结构:

总长度(16位):IP包的总长度最大不超过65536。

生存时间(TTL):数据包每经过一个路由器的时候,TTL就会-1,防止数据包在网络中不断循环,浪费网络资源,不同的包型初始值不同,以此判断是Windows还是Linux。(可以查阅IPv6相关资料,以后有用)

ICMP协议:

特点:构建在IP报文结构上,但被认为是与IP在同一层的协议。

作用:

1.传递差错报文及其他需要注意的信息

2.ICMP地址掩码请求与应答

3.ICMP时间戳请求与应答

tracer命令:诊断网络中经过那些路由,追踪包

互联网层安全:

1.拒绝服务:分片攻击(teardrop)/死亡之ping

DOS或者分布式拒绝服务

Ping of Death

攻击原理:

不是一直ping,2000年代 可以 ping -l 10000 因为数据包发送过来,会开一个64kb的缓存,超过64kb就会产生缓存溢出,结果将导致TCP/IP协议堆栈的崩溃,造成主机的重启或死机。

检测方法:判断数据包是否大于65535个字节,大于的话IDS入侵检测报警。

IDS入侵检测:内置常见攻击特征,将网络流量包进行解析匹配,吻合就报警。

检测入侵检测产品的指标:漏报率和误报率。

泪滴(Teardrop)

“泪滴”也称分片攻击,它是一种典型的利用TCP/IP协议的问题进行拒绝服务攻击的方式。

由于第一个实现这种攻击的程序名称为Teardrop,所以这种攻击也被称为“泪滴”。

攻击原理:

举例分片1-1025 1026-2049 2049-3073

攻击后 1-1025 1000-2049 2049-3073

接受主机重组时发生覆盖或溢出,使协议栈崩溃

检测方法:对收到的分片数据包进行分析,计算数据包的片偏移量(Offset)是否有误。

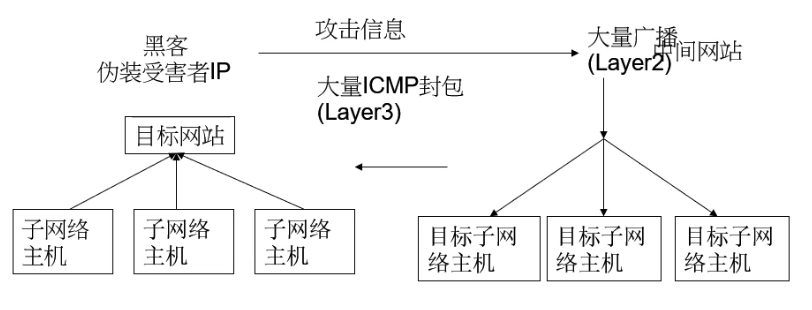

Smurf攻击

强调攻击方法

攻击原理:

黑客通过伪造目标网站的IP,向中间网站发送大量广播包,中间网站中假设有1万台主机,广播发送后会收到回应,回应会发送给目标网站,导致目标网站主机收到大量echo reply的包,被DOS掉。

主要利用ICMP中的echo请求,收到reply。