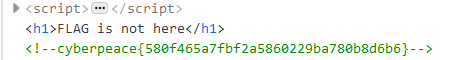

001 view_source

右键点击不了,F12查看源码拿到flag

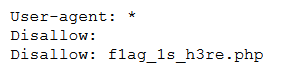

002 robots

网络爬虫排除协议,在/robots.txt里可以看到flag所在的页面

003 backup

备份文件index.php.bak,下载下来打开就能拿到flag

004 cookie

bp抓一下cookie.php的请求,flag在响应里

005 disabled_button

前端将disabled改成enabled就可以点击了

006 weak_auth

弱口令admin 123456

007 simple php

php弱类型绕过

payload:?a=0e2&b=2500/2

008 get_post

009 xff_referer

bp抓包,在http头中添加以下信息:

X-Forwarded-For:123.123.123.123

Referer:https://www.google.com

010 webshell

直接菜刀连接,密码为shell,找一下flag就可以了

011 command_execution

命令连接符在ping命令执行完后执行下一条命令

012 simple_js

源码最下面有一串字符

python处理一下得到55,56,54,79,115,69,114,116,107,49,50

ascii转换就得到需要的字符串,再加上flag的格式

a = [55,56,54,79,115,69,114,116,107,49,50]

b = ""

for i in a:

b += chr(i)

print(b)