1、练习平台:

2、第一关:

http://test.ctf8.com/level1.php?name=test

直接修改name参数即可过关

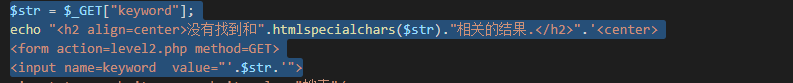

第二关:

使用了htmlspecialchars过滤函数,但默认编码双引号,可使用单引号绕过(" onmouseover='alert(1)'),使用ENT_QUOTES参数可对单引号也进行过滤。

第三关:

和第二关一样,需要改变的是使用单引号闭合Value。

第四关:

和第二关一样,只是把"<>"替换成了空

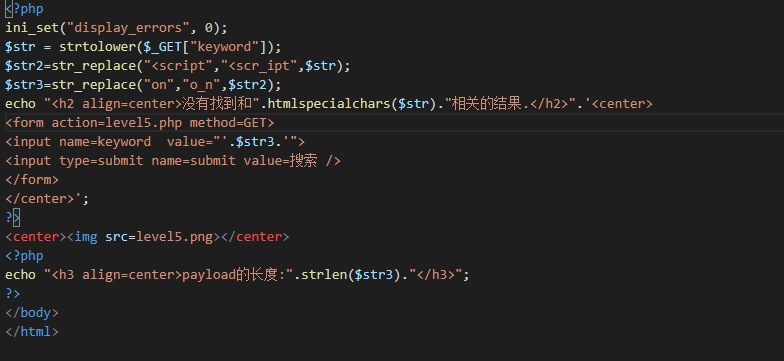

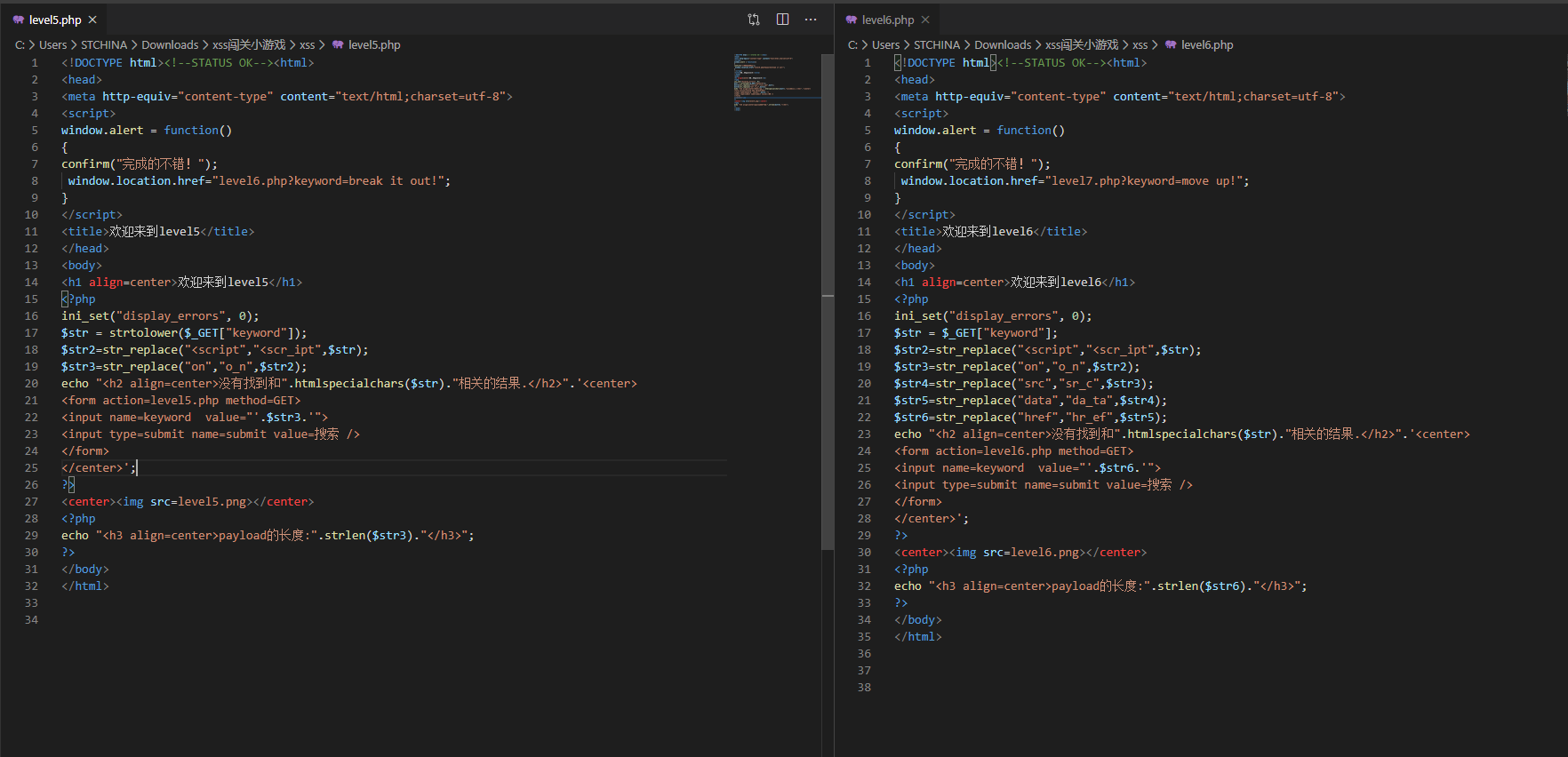

第五关:

将script替换为了scr_ipt,on替换为了o_n,包括大小写,但没有对<>进行过滤,可以内框架绕过,payload:<iframe src=javascript:alert(1)>.

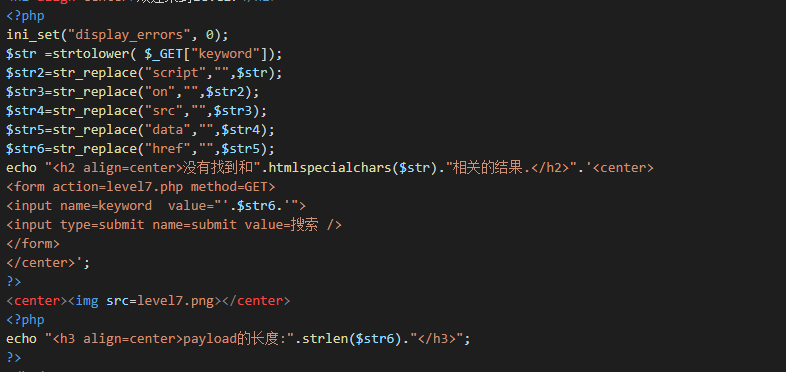

第六关:

对src、data、href、也进行了替换,但没有使用strtolower函数(将字符串转换为小写),所以可以使用大小写或大写的方式绕过,Payload:" OncliCk=alert(1)

第七关:

字符串转换为小写,on、src、data等替换为空,但<>可以使用,使用双写的方式可进行绕过"><sscriptcript>alert(1)</sscriptcript>。