@巅峰极客

exe文件,一分钟出一个flag的字母

法一:修改系统时间

法二:改为后缀txt直接打开/winhex,找到flag

@巅峰极客Foremost

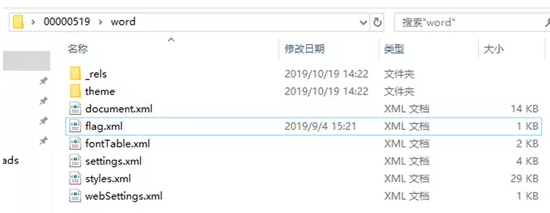

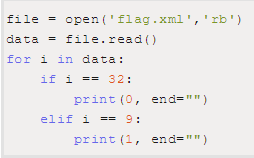

图片文件 binwalk分离,windows下直接打开压缩包,找到flag.xml文件,打开文件,其中的内容为空格和tab。把空格作为0,tab作为1,使用脚本输出二进制字符串

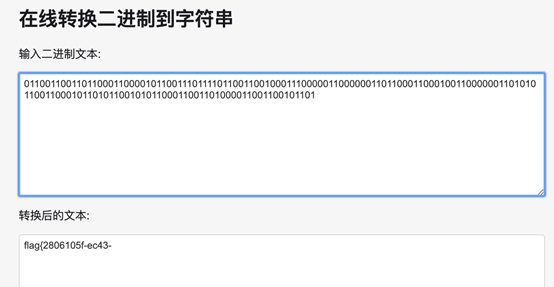

01100110011011000110000101100111011110110011001000111000001100000011011000110001001100000011010101100110001011010110010101100011001101000011001100101101

转字符串为flag{2806105f-ec43-获得前半段flag

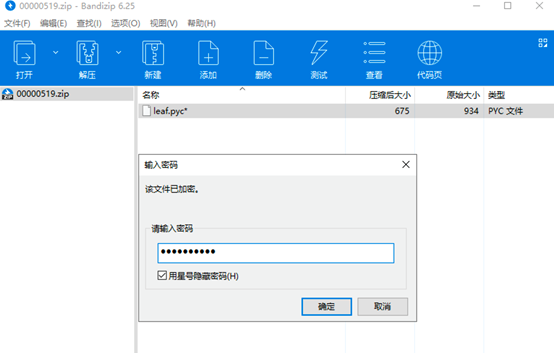

我们分离出来的压缩包在Mac中打开是需要输入密码的,而且在其中存在一个pyc文件。

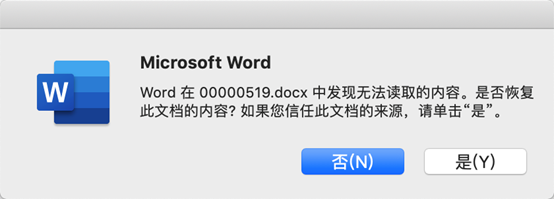

将压缩包后缀名改为docx,然后使用word打开。

会提示恢复内容,恢复后一大串base64字符串。

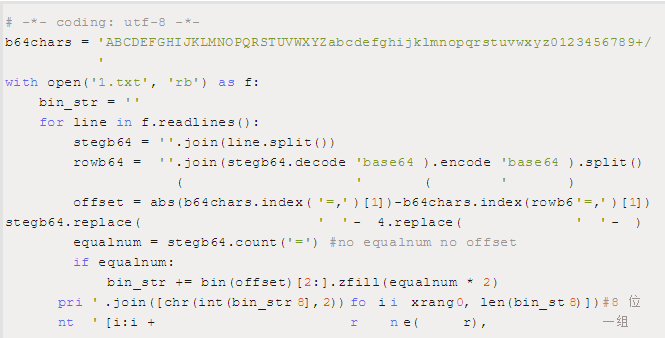

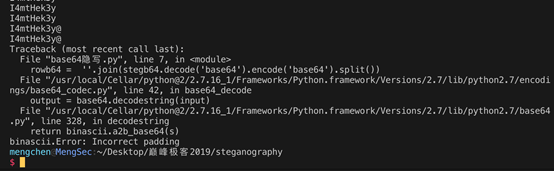

为base64隐写,将内容保存为1.txt,然后使用脚本解密。

从而获得了压缩包的密码。

在Windows上使用bandzip将压缩包解压

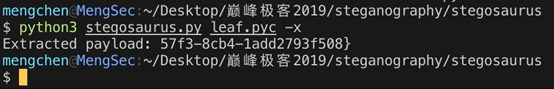

成功获得pyc文件,然后是pyc隐写,使用stegosaurus获得隐藏的信息

获得最后一部分flag: 57f3-8cb4-1add2793f508}