拿到题目

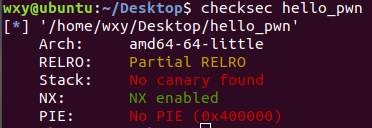

检查下有什么防护:

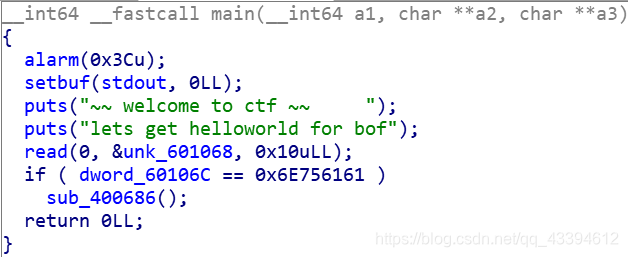

直接放到IDA里:

代码很短

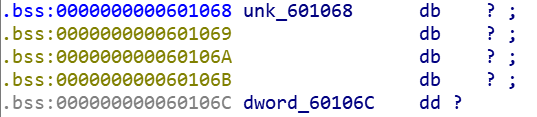

数组unk_601068和变量dword_60106C都在.bss段里:

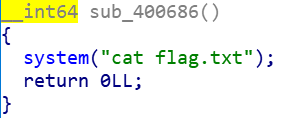

sub40686()这个函数是读取flag:

这里说下read函数,第一个参数为0,代表标准输入即从终端输入,第三个参数是输入的个数是0x10,即16个字节。

想要读取flag只需变量dword_60106C的值为0x6E756161即可,那就很明显了,只需将dword_60106C的值覆盖为0x6E756161即可。

利用代码如下:

前面4个A是填充的垃圾数据。

运行该脚本即可拿到flag

nuaactf hello_pwn writeup

猜你喜欢

转载自blog.csdn.net/qq_43394612/article/details/85209530

今日推荐

周排行