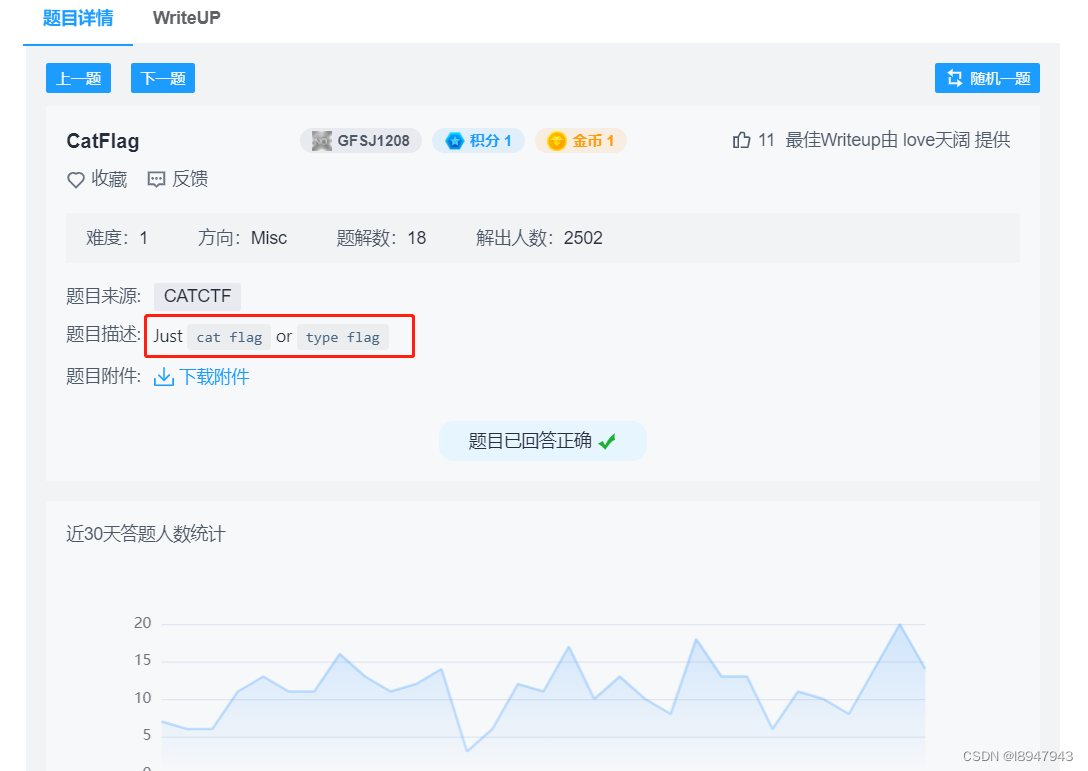

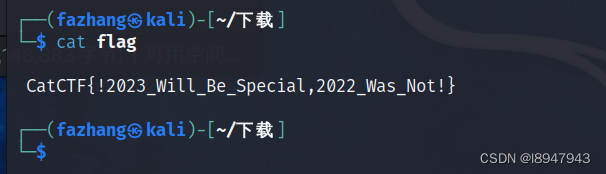

xctf攻防世界 MISC之CatFlag

猜你喜欢

转载自blog.csdn.net/l8947943/article/details/132725761

今日推荐

周排行