漏洞描述

JeecgBoot是一款开源的企业级低代码平台,提供了表单、视图、流程等一键生成代码功能,目前在GitHub具有 35.5k star。

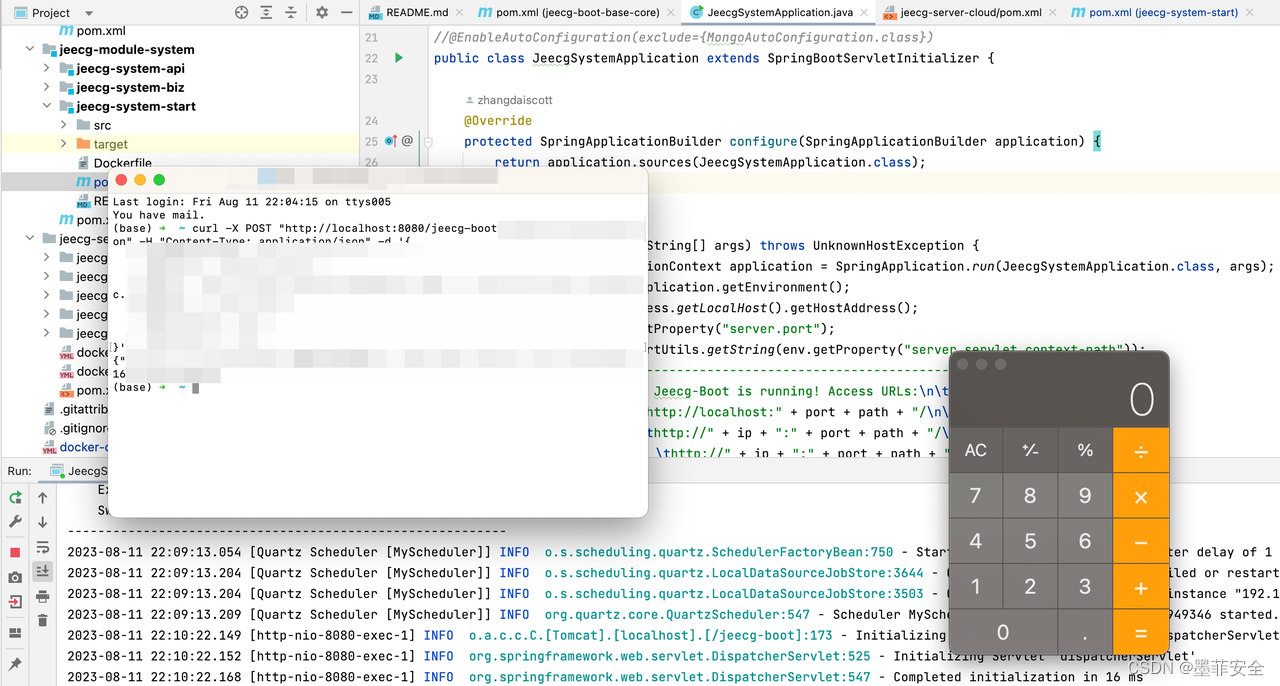

在V3版本中,由于未对JDBC连接字符串进行限制,未授权的攻击者可配置恶意的连接字符串,通过发送Http请求远程执行任意代码。

| 漏洞名称 | Jeecg-boot JDBC任意代码执行漏洞 |

|---|---|

| 漏洞类型 | 代码注入 |

| 发现时间 | 2023/8/11 |

| 漏洞等级 | 高危 |

| 漏洞影响广度 | 广 |

| 利用所需权限 | 无需权限 |

| 利用难度 | 低 |

| POC | 未公开 |

复现过程

复现版本:jeecg-boot v3.5.3

影响范围

org.jeecgframework.boot:jeecg-boot-parent@[3.0, 3.5.3]

修复方案

官方暂未修复此漏洞,建议避免应用直接对外暴露。

关于墨菲安全

墨菲安全企业版0day漏洞及投毒情报

墨菲安全企业级的0day漏洞及投毒情报以全、准、快、精为核心特点,为客户提供全网更新更快、分析更详细、信息准确有保障的情报推送,同时还推送大量独家的情报信息,客户可将该情报用于应急响应、软件成分分析产品检测等场景,该产品已服务于蚂蚁、美团等数十家企业客户,当前企业可通过以下方式申请试用:

https://murphysec.feishu.cn/share/base/form/shrcnUf2LcR1HuMkKab7yathocf

产品官网:

https://murphysec.com

【关于墨菲安全】

墨菲安全是一家专注于软件供应链安全产品方向的科技创新公司,团队核心成员均来自百度、华为、贝壳,拥有超过十年的企业安全建设和攻防经验。目前已服务蚂蚁、小米、快手、美团、中国银行、中国移动、中国电信等数十家企业级客户。

【关于墨菲安全实验室】

墨菲安全实验室是墨菲未来科技旗下的安全研究团队,专注于软件供应链安全相关领域的技术研究,关注的方向包括:开源软件安全、程序分析、威胁情报分析、企业安全治理等。

扫描二维码关注公众号,回复:

16255832 查看本文章