提示:本文仅供学习使用,创作不易,希望大家多多支持

概述

环境: Chrles,手机真机,frida,frida-dexdump,jadx,ida,pycharm,python,apkhelp,查课工具,一点资讯

一、抓包分析

通过抓包发现加密参数signature

二、查壳脱壳

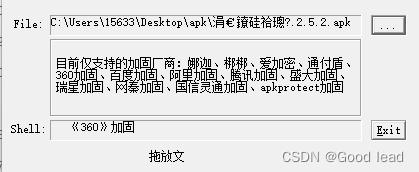

1、经过查壳发现是360加固,因为用jadx打开是搜不到signature的,基本上是动态加载了

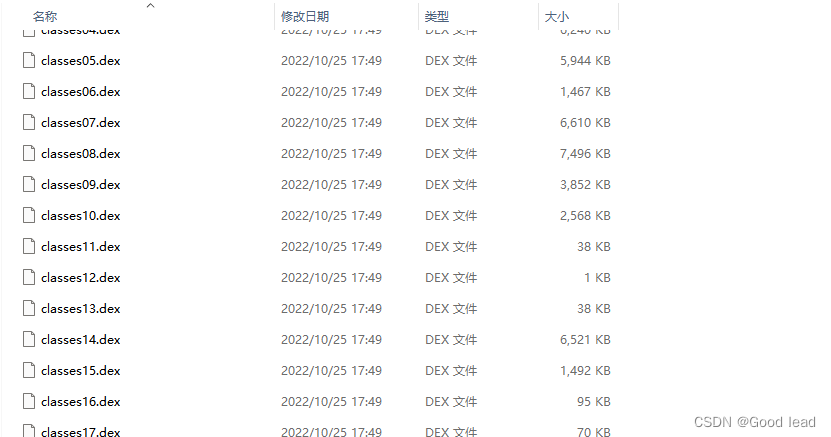

2、通过frida-dexdump 脱壳生成一些列dex

二、分析流程

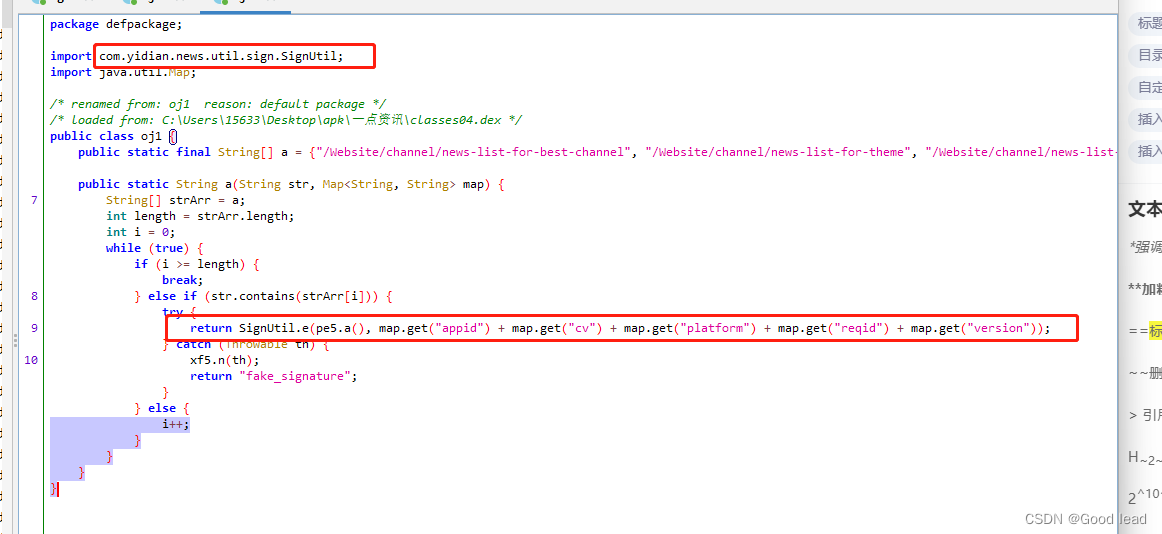

1、Java 层分析

定位到关键函数

接着往下分析

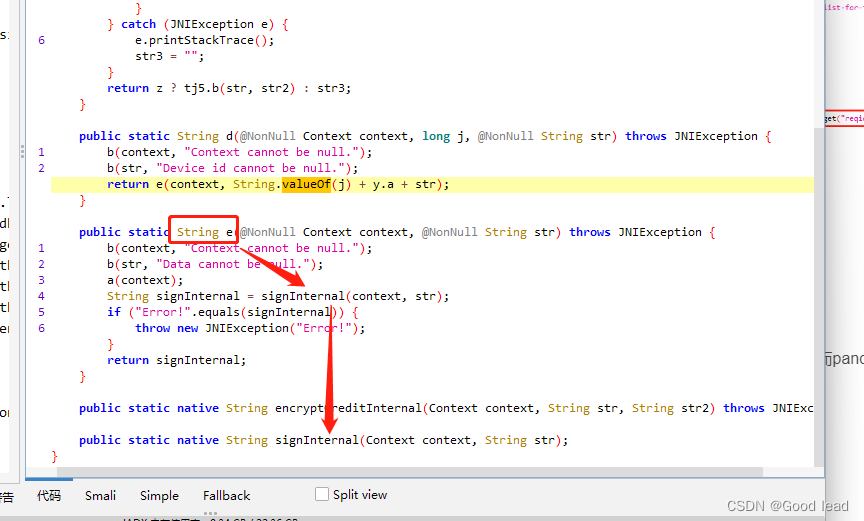

通过上边直接就能了解到是JNI加密了

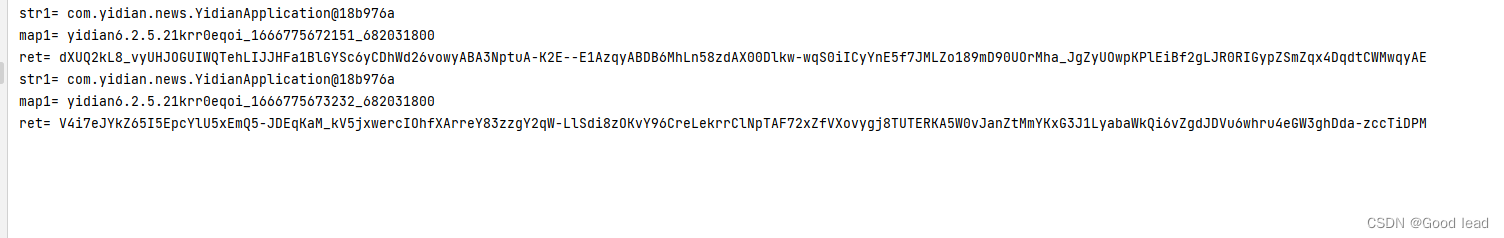

初步hook一下 得到传入的参数跟反回的参数

2、So 层分析

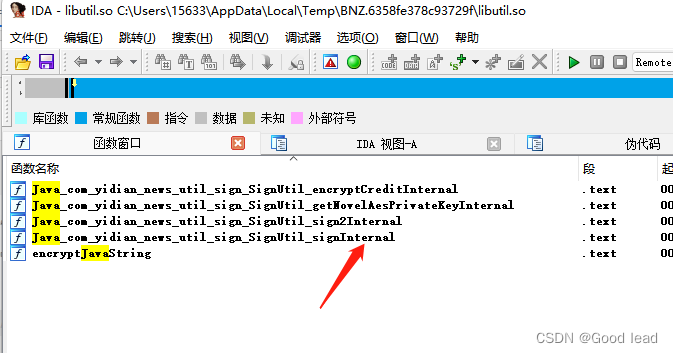

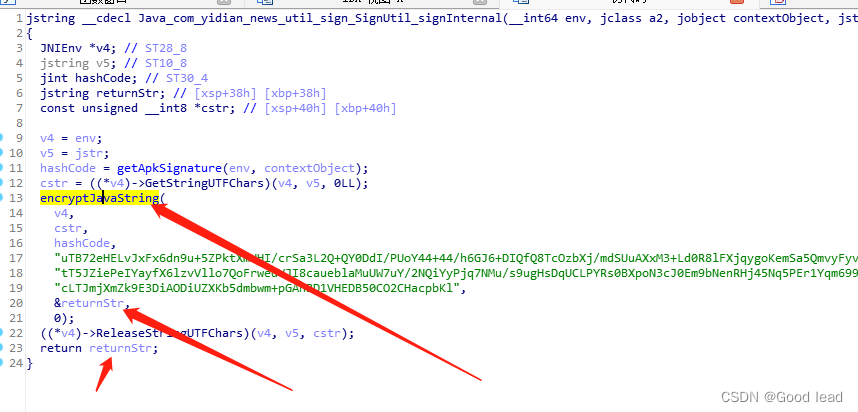

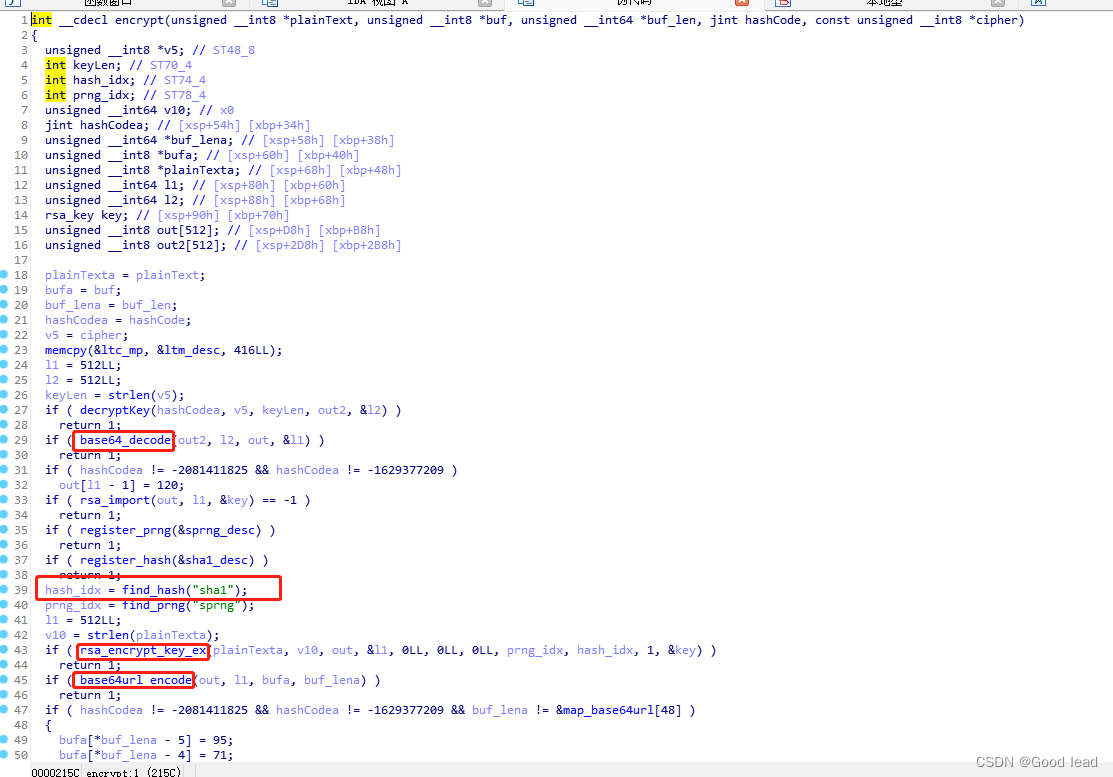

首先用ida打开含有util的so 文件,确定到对应的函数

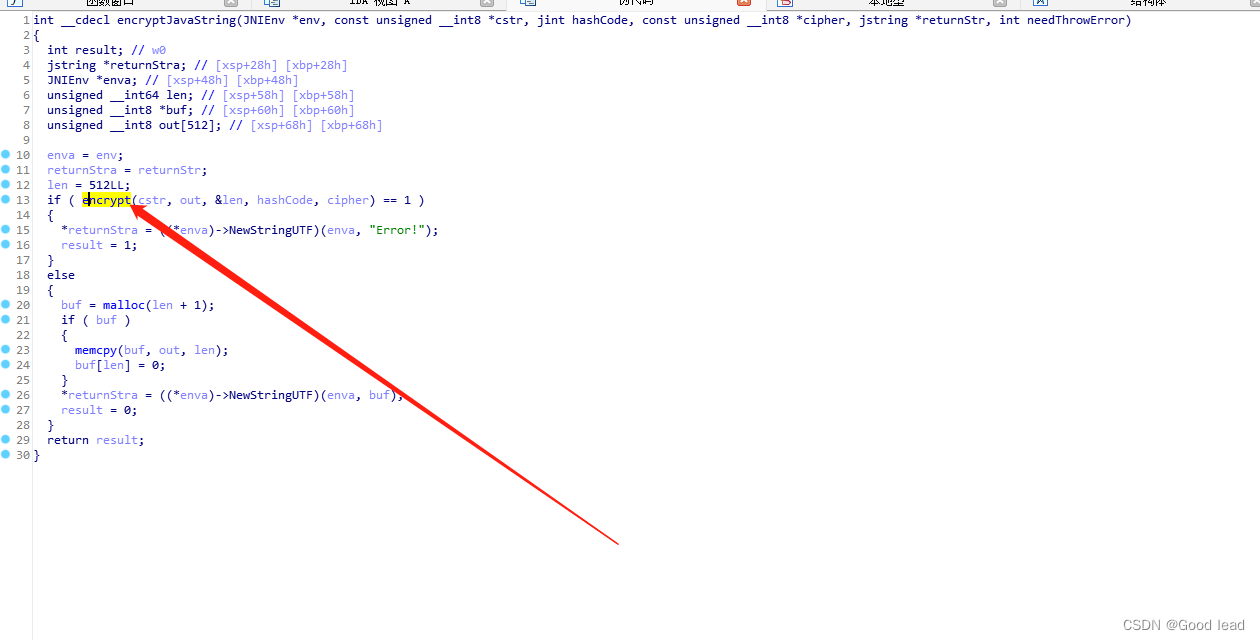

通过上边几个点基本确定是有base64加密跟rsa加密

通过多次hook so文件的函数,找到最终的signature由于不方便全部提供,有需要联系我就好。