试题一(25分)

A公司承接了某地方政府的智慧社区云平台的基础设施建设项目,客户方对安全性和系统性能要求较高,为了实现自身业务由硬件设备提供向软件开发转型,A公司承诺免费提供一个智慧社区APP小程序,并将其写入项目合同中,合同期为6个月。项目经理小邱负责APP的开发,项目周期4个月,计划2019年12月上线。因合同中没有对APP给出明确的功能和性能要求,小邱首先借鉴其他项目的开发经验和成果确定了APP的主要便民服务功能,之后开发团队通过走访社区居民和在社区网发放调查问卷,搜集相关的需求。最终确定了APP的功能需求,编制了详细的功能需求说明书,并将业务目标、项目目标、范围、设计、开发、高层级需求、详细需求均纳入到需求跟踪矩阵中。2019年7项目组与客户共同召开了范围确认会,讨论了项目的文档交付物清单,各阶段里程碑及详细的工作进度和人员分工图表,形成会议纪要并双方签字。后期,项目组审核了范围说明书,提交了项目代码和相关设计文档。2019年12月完成功能测试。在项目验收评审会上,与会外部专家认为该项目涉及个人隐私信息,建议第三方测评机构对该APP进行全面的测试。经第三方测评机构测试,发现多项严重的个人信息安全保护问题。经分析,漏洞修复比较困难,全面整改需要投入较大的工作量,但预算已超支,经与公司领导和客户反复协商,不得不提出项目变更。

问题1 (10分)

(1)结合案例,请分析在7月召开的范围确认会上,范围确认工作是否有遗漏?请指出遗漏的内容。

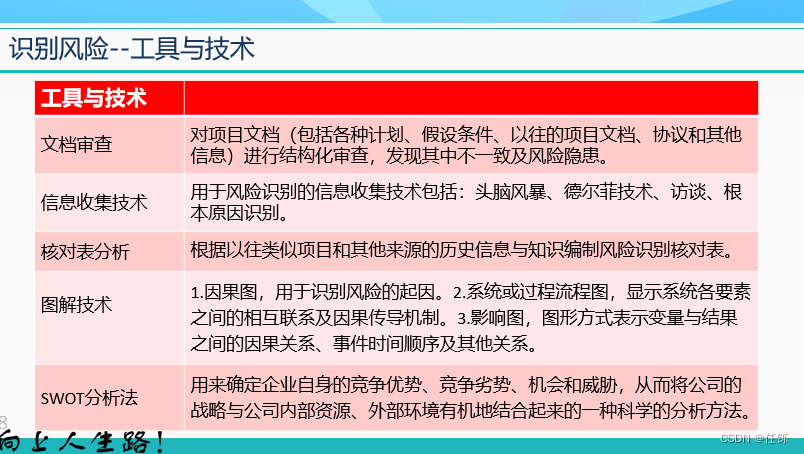

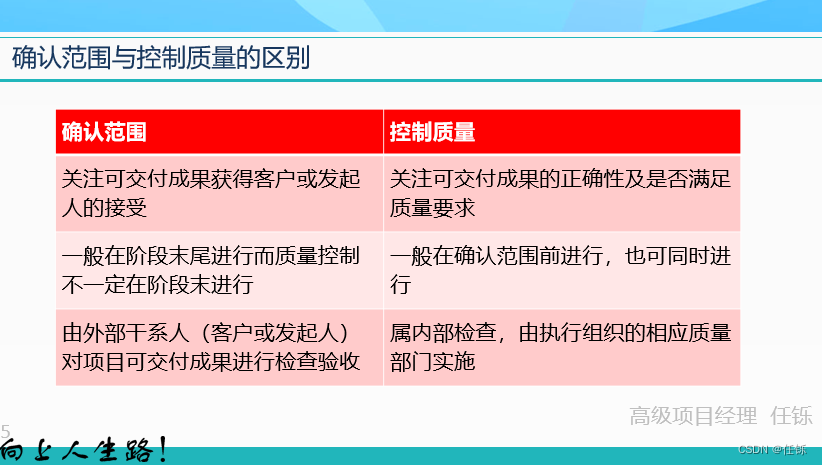

(2)请阐述范围确认和质量控制的不同点,完成以下表格。

| 范围确认和质量控制的不同之处 |

|

| 检查内容 |

|

| 检查的时间点 |

|

| 执行人员 |

|

| 详略程度 |

问题2 (5分)

请将下面(1)-(5)处的答案填写在答题纸的对应栏内。

在上述案例中,收集需求阶段项目团队采用了( 1 )、( 2 )和( 3 )的工具和技术,在需求跟踪矩阵设计过程中缺少对( 4 )和( 5 )的策划。

问题3 (4分)

请指出项目变更的决策机构,并简述其成员和职责。

问题4 (6分)

请阐述项目变更应开展哪些工作?

试题二(25分)

已知某公司承担一个旅游信息监管系统的开发,整个项目划分为四个阶段九项活动,项目相关信息如表所示:

问题1 (12分)

结合案例:

(1)每个活动的乐观、可能和悲观工期服从β分布,请计算每个活动的工期,并绘制项目的时标网络图。

(2)如果项目人员均为多面手,可以从事任意活动,请指出项目实施需要的最少人数。

问题2 (3分)

请确定项目的关键路径,工期。

问题3 (6分)

项目进展到第70天时,项目已完成总工作量的3/4,花费60万元,请计算此时项目的PV、EV、SV和CV值(假设项目每项活动的日工作量相同,计算结果精确到整数)。

问题4 (4分)

请指出当前项目绩效情况,并说明项目经理应该采取哪些措施?

试题三(25分)

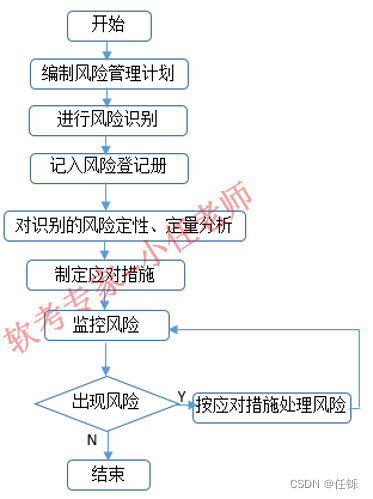

A公司承接某市机关事业单位养老保险信息系统,项目覆盖整个市、区、县的机关事业单位在编人员的养老保险信息,实现数据集中统一管理。公司成立了项目组,并任命小王担任项目经理。项目组对项目进行调研后,成立了风险管理小组,编写了项目管理计划和风险管理计划,明确项目风险管理流程如下图所示:

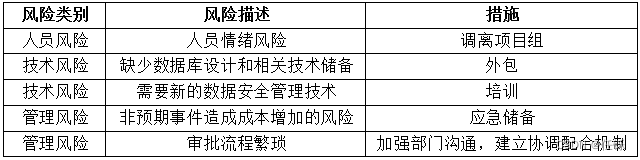

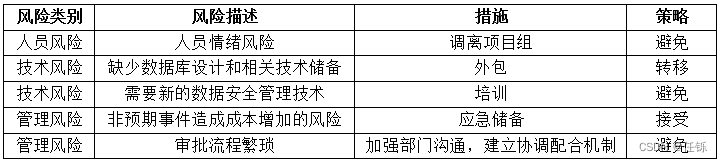

项目组对风险登记册的各风险制定了相应措施,部分措施如下所示:

此外,在信息安全方面,养老保险数据信息涉及个人隐私,如果不法分子突破安全限制,会造成用户隐私泄露或信息篡改。因此项目组采用PKI技术为系统的安全运行提供了有效的保障。

问题1 (4分)

请结合案例,指出该项目风险管理流程中存在的问题。

问题2 (10分)

请指出案例中列出的风险措施分别采用的是哪种风险应对策略。

问题3 (8分)

项目组使用的PKI技术采用双密钥、双证书机制,请简述双密钥证书的生成过程。

问题4 (3分)

请将下面(1) ~(3)处的答案填写在答题纸的对应栏内。

SWOT技术从项目的每个( 1 )、劣势、( 2 )和( 3 )出发,对项目进行考察,把产生于内部的风险都包括在内,从而更全面的考虑风险。

2022年上半年信息系统项目管理师下午真题及答案解析

试题一(25分)

问题1 (10分)

范围确认工作有遗漏。

遗漏的内容:

1.范围确认会前,需要项目组先进行质量控制工作,以确保范围确认工作的顺利进行。

2.可交付清单不仅包括文档,还应该包括项目产生的源代码、可执行代码,支持系统运行的数据等。

3.应该在确认会上审核项目范围说明书,确认项目范围是否覆盖了需要完成的产品或服务进行的所有活动,有没有遗漏或者错误。

4.遗漏了个人信息安全保护问题。

5.需要明确项目范围的风险是否太高,管理层是否能够降低可预见的风险发生时对项目的冲击。

| 范围确认和质量控制的不同之处 |

|

| 检查内容 |

确认范围主要强调可交付成果获得客户或发起人的接受;质量控制强调可交付成果的正确性,并符合为其制定的具体质量要求(质量标准)。 |

| 检查的时间点 |

质量控制一般在确认范围前进行,也可同时进行;确认范围一般在阶段末尾进行,而质量控制并不一定在阶段未进行 |

| 执行人员 |

质量控制属内部检查,由执行组织的相应质量部门实施;确认范围则是由外部干系人(客户或发起人)对项目可交付成果进行检查验收。 |

| 详略程度 |

核实产品、确认范围和质量控制是递进的、越来越细的检查过程。 |

解析:

问题2 (5分)

(1)标杆对照 (2)访谈 (3)问卷调查 (4)测试策略 (5)测试场景

问题3 (4分)

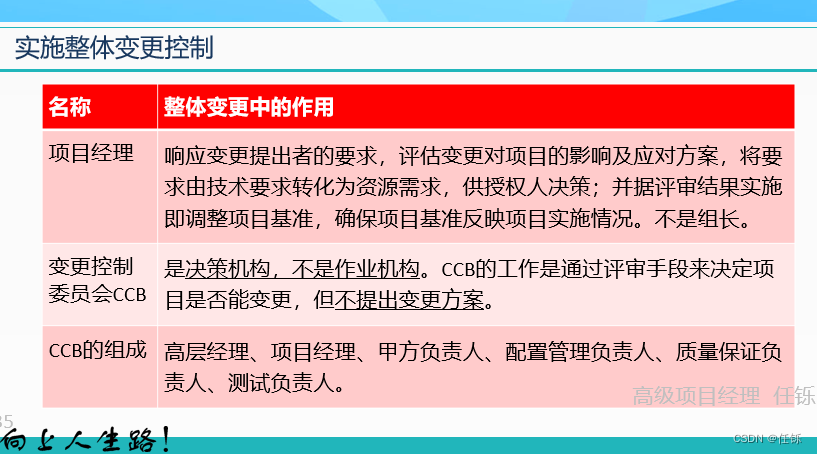

项目变更的决策机构是CCB(或变更控制委员会)

成员:公司高层、项目经理、甲方负责人、配置管理负责人、质量保证负责人、测试负责人。

项目经理:响应变更提出者的要求,评估变更对项目的影响及应对方案,将要求由技术要求转化为资源需求,供授权人决策;并据评审结果实施即调整项目基准,确保项目基准反映项目实施情况。

公司高层与甲方负责人:根据项目经理提供的影响评估及应对方案来决定是否实施变更。

配置管理员:把变更过程的相关产物更新到配置管理系统中。

解析:

问题4 (6分)

1.提出与接受变更申请

2.对变更的初审

3.变更方案论证

4.项目管理委员会审查

5.发出变更通知并组织实施

6.变更实施的监控

7.变更效果的评估

8.判断发生变更后的项目是否已纳入正常轨道

试题二(25分)

问题1 (12分)

(1)A.4天 B.15天 C.15天 D.10天 E.16天 F.7天 G.8天 H.15天 I.5天

(2)最少需要21人单击此链接查看真题解析视频2022软考--信息系统项目管理师-案例分析历年真题解析视频(三期)-学习视频教程-腾讯课堂

问题2 (3分)

关键路径:ABCDEGHI,工期88天

问题3 (6分)

到第70天时应该完成ABCDEFG工作和H的2/15的工作,此时对应的

PV=0.6+6.3+10.4+24.7+10.2+5.1+10.6+15.7*2/15=70

AC=60

BAC=0.6+6.3+10.4+24.7+10.2+5.1+10.6+15.7+3=86.6

EV=86.6*3/4=65

SV=EV-PV=65-70=-5

CV=EV-AC=65-60=5

问题4 (4分)

SV<0 进度落后,CV>0,成本节余。

1.赶工,投入更多的资源或增加工作时间,以缩短关键活动的工期。

2.快速跟进,并行施工,以缩短关键路径的长度。

3.使用高素质的资源或经验更丰富的人员。

4.减小活动范围或降低活动要求(需要得到甲方同意)。

5.改进方法或技术,以提高生产效率。

6.加强质量管理,及时发现问题,减少返工,从而缩短工期。

试题三(25分)

问题1 (4分)

1.记入风险登记册不应该做为一个单独的步骤,应该是识别风险的输出。

2.对识别的风险定性、定量分析应该分开成两个步骤,定性分析为定量分析奠定基础,定量分析在定性分析的基础上对重要风险进行深入的、量化分析。

3.出现的风险可能是之前没有识别到的或没有制定有效应对措施,所以只“按应对措施处理风险”存在问题。

4.识别风险没有贯穿项目的始终,应该是反复的多次的。

问题2 (10分)

问题3 (8分)

(1)用户使用客户端产生签名密钥对。

(2)用户的签名私钥保存在客户端。

(3)用户将签名密钥对的公钥传送给CA中心。

(4) CA中心为用户的公钥签名,产生签名证书。

(5) CA中心将签名证书传回客户端进行保存。

(6) KMC (密钥管理中心)为用户生成加密密钥对。

(7)在KMC中备份加密密钥以备以后进行密钥恢复。

(8) CA中心为加密密钥对生成加密证书。

(9) CA中心将用户的加密私钥和加密证书打包成标准格式PKCS#12。

(10)将打包后的文件传回客户端。

(11)用户的客户端装入加密公钥证书和加密私钥。

问题4 (3分)

(1)优势 (2)机会 (3)威胁

解析: